实验要求

任务

安装OpenSSL环境,并编写测试代码验证无误

研究OpenSSL算法,测试对称算法中的AES,非对称算法中的RSA,Hash算法中的MD5

在Ubuntu中实现对实验二中的“wc服务器”通过混合密码系统进行防护

1.安装OpenSSL环境,并编写测试代码验证无误

实验步骤:

$ ./config

$ make

$ make test

$ make install

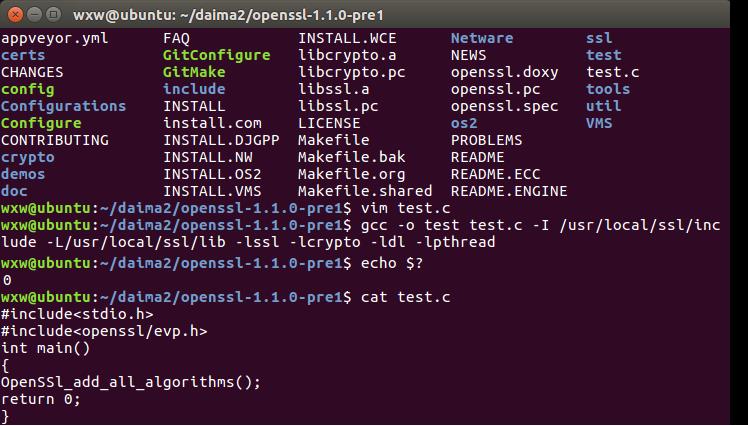

进行测试,检查openssl安装是否成功:

#include <stdio.h> #include <openssl/evp.h> int main(){ OpenSSL_add_all_algorithms(); return 0; }

编译命令为:

gcc -o to test_openssl.c -L /usr/local/ssl/inlcude /usr/local/ssl/lib -ldl -lpthread

测试命令为:

echo $?

输出为0,表示成功。

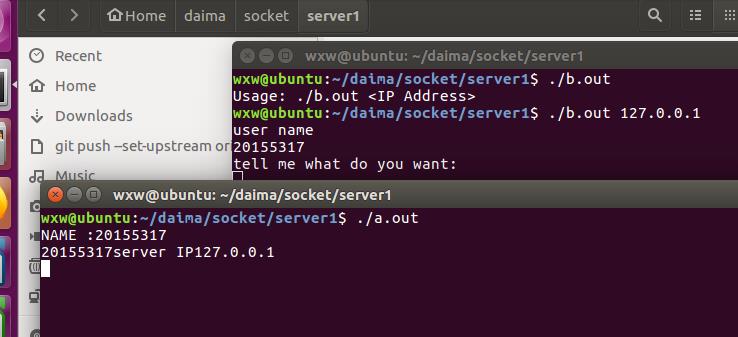

在socket通信中,我编写的server部分:

#include <stdio.h> #include <stdlib.h> #include <string.h> #include <unistd.h> #include <sys/types.h> #include <sys/socket.h> #include <netinet/in.h> #define PORT 1234 #define BACKLOG 2 #define MAXDATASIZE 1000 void process_cli(int connectfd,struct sockaddr_in client); void sig_handler(int s); int main() { int opt,listenfd,connectfd; pid_t pid; struct sockaddr_in server; struct sockaddr_in client; int sin_size; struct sigaction act; struct sigaction oact; act.sa_handler=sig_handler; sigemptyset(&act.sa_mask); act.sa_flags=0; printf("NAME :20155317\\n"); if(sigaction(SIGCHLD,&act,&oact)<0) { perror("Sigaction failed!\\n"); exit(1); } if((listenfd=socket(AF_INET,SOCK_STREAM,0))==-1) { perror("Creating socket failed.\\n"); exit(1); } opt=SO_REUSEADDR; setsockopt(listenfd,SOL_SOCKET,SO_REUSEADDR,&opt,sizeof(opt)); bzero(&server,sizeof(server)); server.sin_family=AF_INET; server.sin_port=htons(PORT); server.sin_addr.s_addr=htonl(INADDR_ANY); if(bind(listenfd,(struct sockaddr *)&server,sizeof(struct sockaddr))==-1) { perror("Bind error.\\n"); exit(1); } if(listen(listenfd,BACKLOG)==-1) { perror("listen() error.\\n"); exit(1); } sin_size=sizeof(struct sockaddr_in); while(1) { if((connectfd=accept(listenfd,(struct sockaddr *)&client,&sin_size))==-1) { if(errno==EINTR) continue; perror("accept() error.\\n"); exit(1); } if((pid=fork())>0) { close(connectfd); continue; } else if(pid==0) { close(listenfd); process_cli(connectfd,client); exit(0); } else { printf("fork error.\\n"); exit(1); } } close(listenfd); return 0; } void process_cli(int connectfd,struct sockaddr_in client) { int i,num; char recvbuf[MAXDATASIZE]; char sendbuf[MAXDATASIZE]; char cli_name[MAXDATASIZE]; time_t t; t=time(NULL); printf("server IP%s \\n",inet_ntoa(client.sin_addr)); num=recv(connectfd,cli_name,MAXDATASIZE,0); if(num==0) { close(connectfd); printf("Client disconnected.\\n"); return; } send(connectfd,(void *)&t,sizeof(time_t),0); while(num=recv(connectfd,recvbuf,MAXDATASIZE,0)) { recvbuf[num]=\'\\0\'; printf("TIME:%s\\n",ctime(&t)); //send(connectfd,(void *)&t,sizeof(time_t),0); } close(connectfd); } void sig_handler(int s) { pid_t pid; int stat; while((pid=waitpid(-1,&stat,WNOHANG))>0) printf("son process%d closed\\n",pid); return; }

测试AES可以使用如下命令:

-

命令行输入密码,密码5317 :

openssl enc -aes-128-cbc -in plain.txt -out out.txt -pass pass:5317; -

文件输入,密码5317:

echo 123456 > passwd.txtopenssl enc -aes-128-cbc -in plain.txt -out out.txt -pass file:passwd.txt; -

从标准输入输入:

openssl enc -aes-128-cbc -in plain.txt -out out.txt -pass stdin。

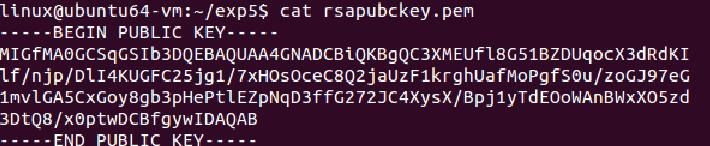

测试RSA使用如下命令:

-

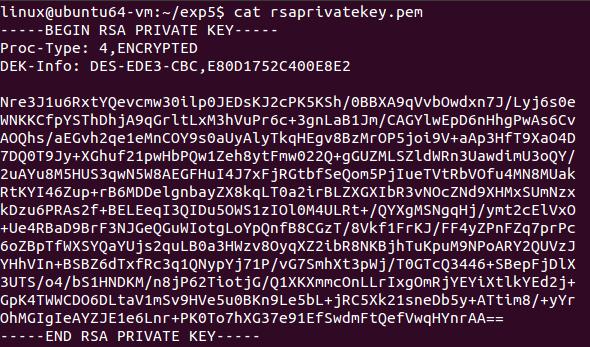

生成rsa私钥文件:

openssl genrsa -out rsaprivatekey.pem 1024。 -

生成公钥文件,指明输出文件是公钥文件

openssl rsa -in rsaprivatekey.pem -pubou -out rsapubckey.pem。 -

用公钥匙rsapubckey.pem加密文件plain.txt,输出到文件hello.en:

openssl rsautl -encrypt -in plain.txt -inkey rsapubckey.pem -pubin -out hello.en; -

使用私钥匙rsaprivatekey.pem解密密文hello.en,输出到文件hello.de:

openssl rsautl -decrypt -in hello.en -inkey rsaprivatekey.pem -pubin -out hello.de

测试md5:

openssl dgst -md5 20155339.txt echo "plain.txt" | openssl dgst -md5

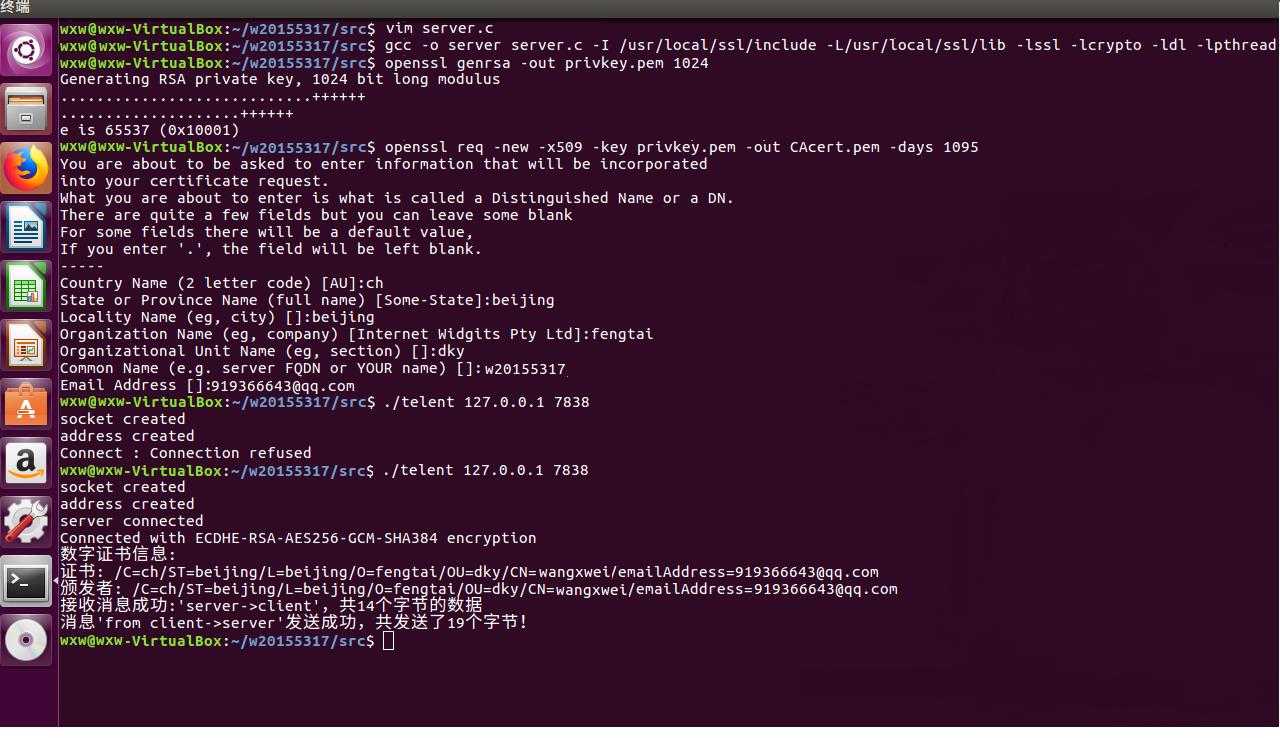

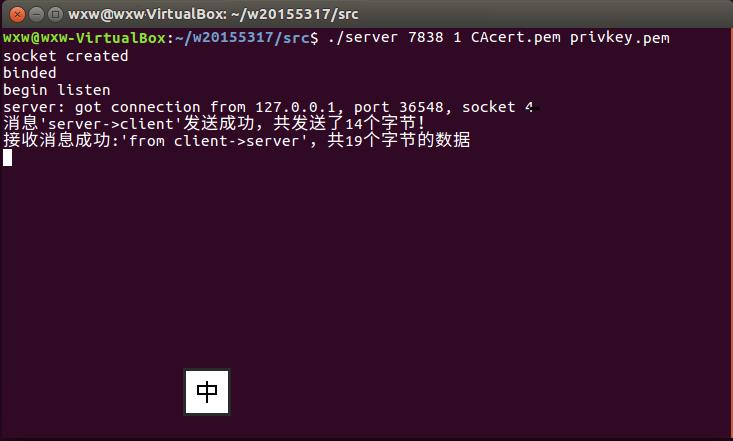

2。在Ubuntu中实现对实验二中的“wc服务器”通过混合密码系统进行防护

基于OpenSSL的程序都要遵循以下几个步骤:

(1)OpenSSL初始化:

在使用OpenSSL之前,必须进行相应的协议初始化工作,可以通过下面的函数实现:

int SSL_library_int(void);(2)选择会话协议:

在利用OpenSSL开始SSL会话之前,需要为客户端和服务器制定本次会话采用的协议,目前能够使用的协议包括TLSv1.0、SSLv2、SSLv3、SSLv2/v3。

需要注意的是,客户端和服务器必须使用相互兼容的协议,否则SSL会话将无法正常进行。(3)创建会话环境:

在OpenSSL中创建的SSL会话环境称为CTX,使用不同的协议会话,其环境也不一样的。

申请SSL会话环境的OpenSSL函数是:

SSL_CTX *SSL_CTX_new(SSL_METHOD * method);当SSL会话环境申请成功后,还要根据实际的需要设置CTX的属性,通常的设置是指定SSL握手阶段证书的验证方式和加载自己的证书。

制定证书验证方式的函数是:

int SSL_CTX_set_verify(SSL_CTX *ctx,int mode,int(*verify_callback),int(X509_STORE_CTX *));

为SSL会话环境加载CA证书的函数是:

SSL_CTX_load_verify_location(SSL_CTX *ctx,const char *Cafile,const char *Capath);

为SSL会话加载用户证书的函数是:

SSL_CTX_use_certificate_file(SSL_CTX *ctx, const char *file,int type);为SSL会话加载用户私钥的函数是:

SSL_CTX_use_PrivateKey_file(SSL_CTX *ctx,const char* file,int type);在将证书和私钥加载到SSL会话环境之后,就可以调用下面的函数来验证私钥和证书是否相符:

int SSL_CTX_check_private_key(SSL_CTX *ctx);

(4)建立SSL套接字

SSL套接字是建立在普通的TCP套接字基础之上,在建立SSL套接字时可以使用下面的一些函数:

SSL *SSl_new(SSL_CTX *ctx);//申请一个SSL套接字

int SSL_set_fd(SSL *ssl,int fd);)//绑定读写套接字

int SSL_set_rfd(SSL *ssl,int fd);//绑定只读套接字

int SSL_set_wfd(SSL *ssl,int fd);//绑定只写套接字

(5)完成SSL握手

在成功创建SSL套接字后,客户端应使用函数SSL_connect( )替代传统的函数connect( )来完成握手过程:int SSL_connect(SSL *ssl);

而对服务器来讲,则应使用函数SSL_ accept ( )替代传统的函数accept ( )来完成握手过程:int SSL_accept(SSL *ssl);

握手过程完成之后,通常需要询问通信双方的证书信息,以便进行相应的验证,这可以借助于下面的函数来实现:

X509 *SSL_get_peer_certificate(SSL *ssl);该函数可以从SSL套接字中提取对方的证书信息,这些信息已经被SSL验证过了。

X509_NAME *X509_get_subject_name(X509 *a);

该函数得到证书所用者的名字。

(6)进行数据传输

当SSL握手完成之后,就可以进行安全的数据传输了,在数据传输阶段,需要使用SSL_read( )和SSL_write( )来替代传统的read( )和write( )函数,来完成对套接字的读写操作:

int SSL_read(SSL *ssl,void *buf,int num);

int SSL_write(SSL *ssl,const void *buf,int num);

(7)结束SSL通信

当客户端和服务器之间的数据通信完成之后,调用下面的函数来释放已经申请的SSL资源:

int SSL_shutdown(SSL *ssl);//关闭SSL套接字

void SSl_free(SSL *ssl);//释放SSL套接字

void SSL_CTX_free(SSL_CTX *ctx); //释放SSL会话环境

实验代码

实验运行截图:

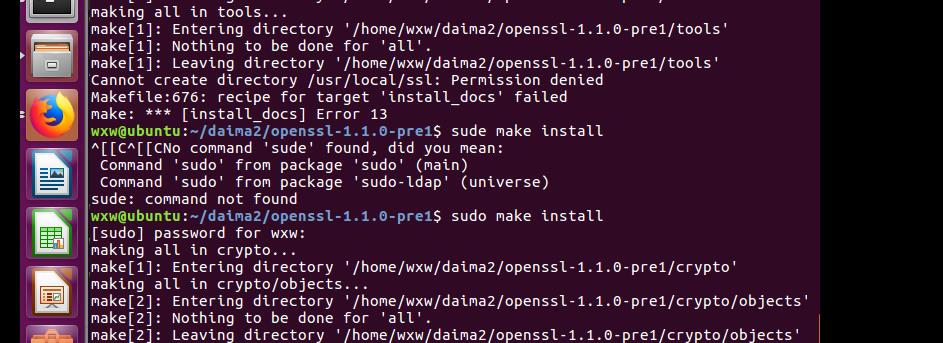

实验过程中出现的问题:

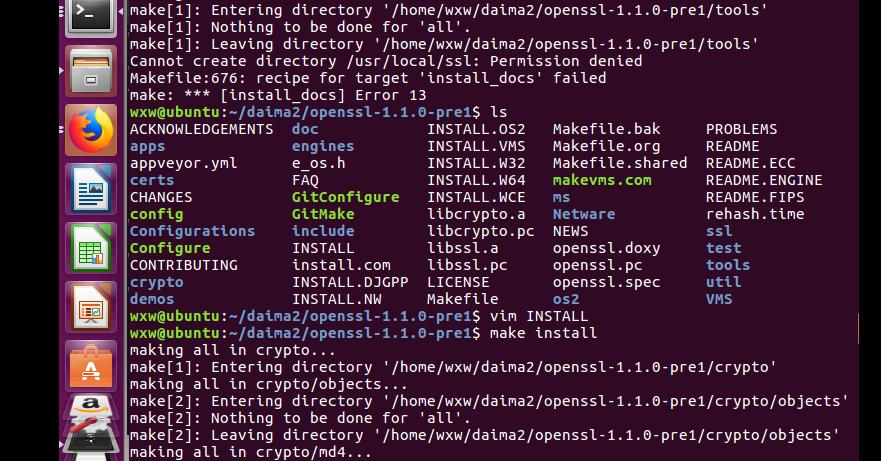

1.在实验过程中在执行make和make test命令时出现错误,为了方便看,我将两者放在一起。

产生的原因是因为上图提示的Permission denied

解决的办法:加上sodu 给予权限进行执行.

参考资料

- openssl

- openssl 对称加密算法enc命令详解

- Linux 中的 Openssl命令及实例代码

- openssl证书生产过程

- openssl dgst 消息摘要

- OpenSSL 摘要和签名验证指令dgst使用详解

- OpenSSL程序编写步骤