网络安全基础之笔记三(电子邮件安全/IPSec)

Posted 火火星君

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了网络安全基础之笔记三(电子邮件安全/IPSec)相关的知识,希望对你有一定的参考价值。

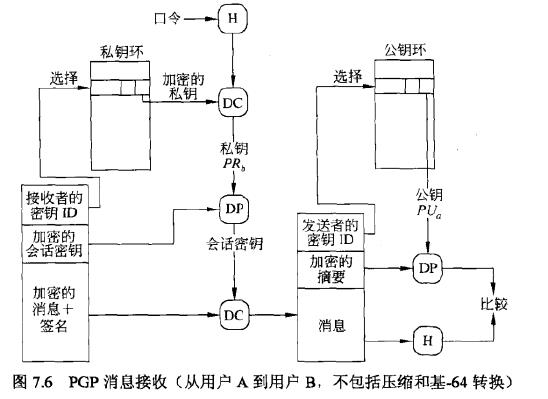

PGP(Pretty Good Privacy)

数字签名——认证 加密算法——保密性 ZIP算法——压缩 base64转换——兼容性 ——分段

集成了建立公钥信任模型和公钥认证管理系统的工具。

Ks=会话密钥

PRa=用户A私钥

RUa=用户A公钥

EP=公钥加密

DP=公钥解密

EC=对称加密

DC=对称解密

Z=ZIP压缩

当用户有多个公/私钥对时,怎么知道使用哪一个呢?

密钥ID:每个用户不同的公钥与唯一的ID一一对应,即用户ID和密钥ID可以唯一的标识密钥

公钥管理

公钥环中每项都是一个公钥证书。

密钥合法性域:PGP信任用户公钥的级别。 签名信任域:用户信任签名的级别。 所有者信任域:对该公钥签名的其他证书的信任级别。

相互信任模型。

S/MIME(Secure/Multipurpose Internet Mail Extension)

互联网标准,基于RSA安全性。与PGP很相似。

密钥管理模式:严格的X.509证书层次结构+PGP基于web信任方式

Client/Server必须配置每个客户端的信任密钥表和证书撤销表,签名和验证都依赖本地证书。

分级的树状信任模型, 必须通过CA (公共的或者自建的CA)获得证书。

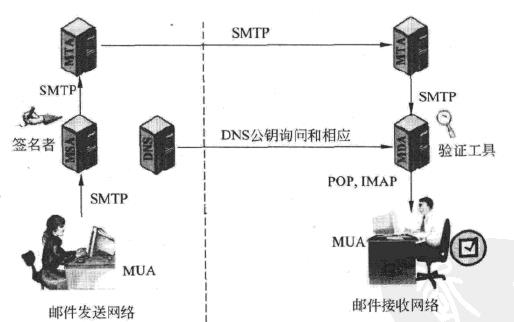

DKIM(域名密钥识别邮件)

专防垃圾邮件,通过查询签名者的域,获取公钥并确认发送方,以此验证签名。

IPSec

IP层的安全:认证、保密和密钥管理。

IPSec增加了额外的报头,对所有的流量进行加密/认证。

IPSec增加了额外的报头,对所有的流量进行加密/认证。

应用方面:secure VPN、安全远程访问、组织间的安全通信、电子商务安全、路由信息的认证等。

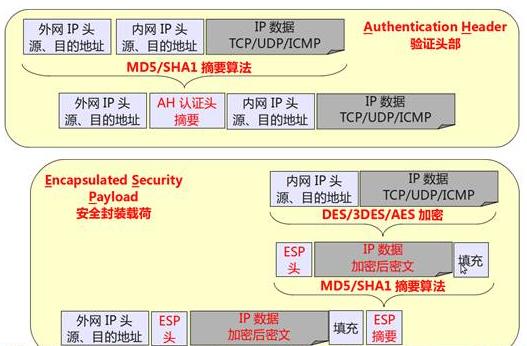

传输模式和隧道模式的区别:

1.传输模式在AH、ESP处理前后IP头部保持不变,主要用于End-to-End的应用场景。

2.隧道模式则在AH、ESP处理之后再封装了一个外网IP头,主要用于Site-to-Site的应用场景。

传输模式

为上层协议提供保护。

隧道模式

为整个IP包提供保护。

参考:https://www.zhihu.com/question/21759412

http://sukhoi.blog.51cto.com/229761/1549430/

《网络安全基础应用与标准》

以上是关于网络安全基础之笔记三(电子邮件安全/IPSec)的主要内容,如果未能解决你的问题,请参考以下文章

防火墙基础之IPSec VPN实验详解#导入Word文档图片#

华为防火墙基础自学系列 | Hub Spoke IPsec VdPdNd

教程篇(7.0) 05. FortiGate基础架构 & IPsec安全隧道 ❀ Fortinet 网络安全专家 NSE 4