apache httpd 解析漏洞

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了apache httpd 解析漏洞相关的知识,希望对你有一定的参考价值。

漏洞背景:apache通过mod_php来运行脚本,其2.4.0-2.4.29中存在apache换行解析漏洞,在解析php时xxx.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

该漏洞属于用户配置不当产生的漏洞,与具体中间件版本无关。与其说这是漏洞,不如说是apache的特性,就是我们平常所说的从右向左解析是一样的。当apache遇到无法识别解析的文件后缀时,会向前解析,如xxx.php.123.456,在mime.types文件中如果不存在.123/.456这两种后缀,那么apache会将该文件解析为php。同样也可以在httpd.conf文件中更改参数或是直接配置.htaccess。

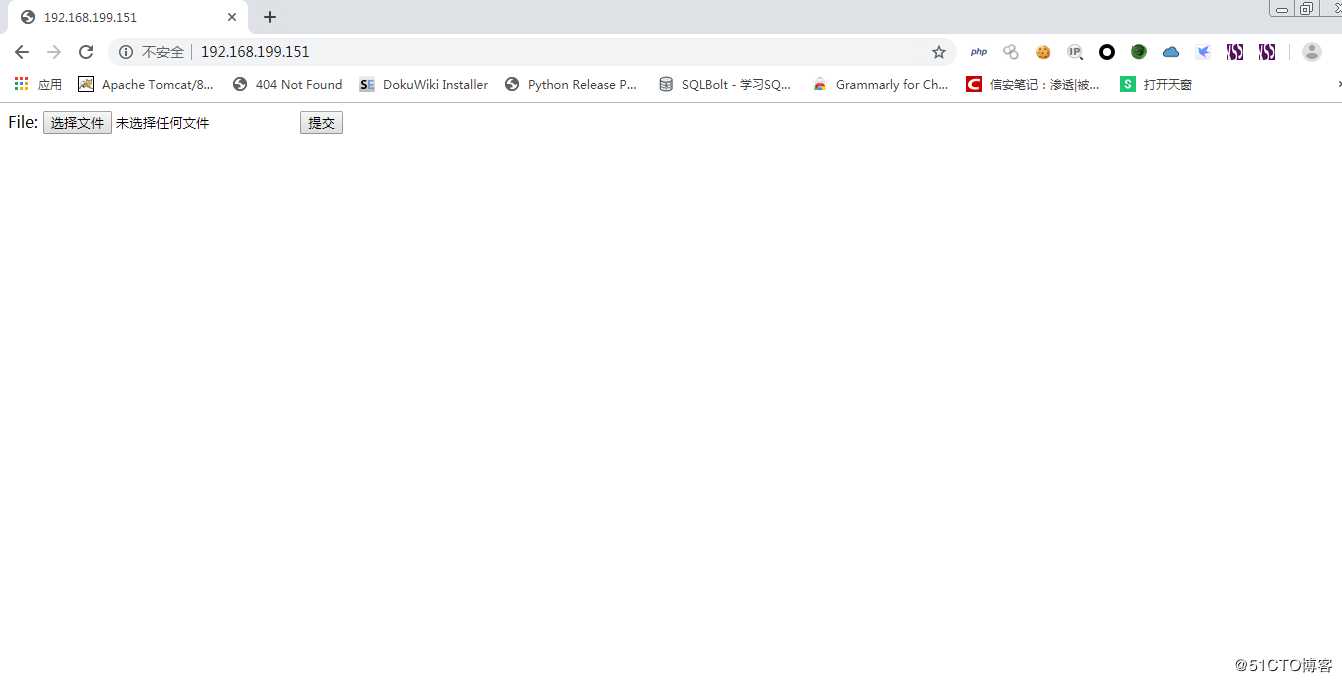

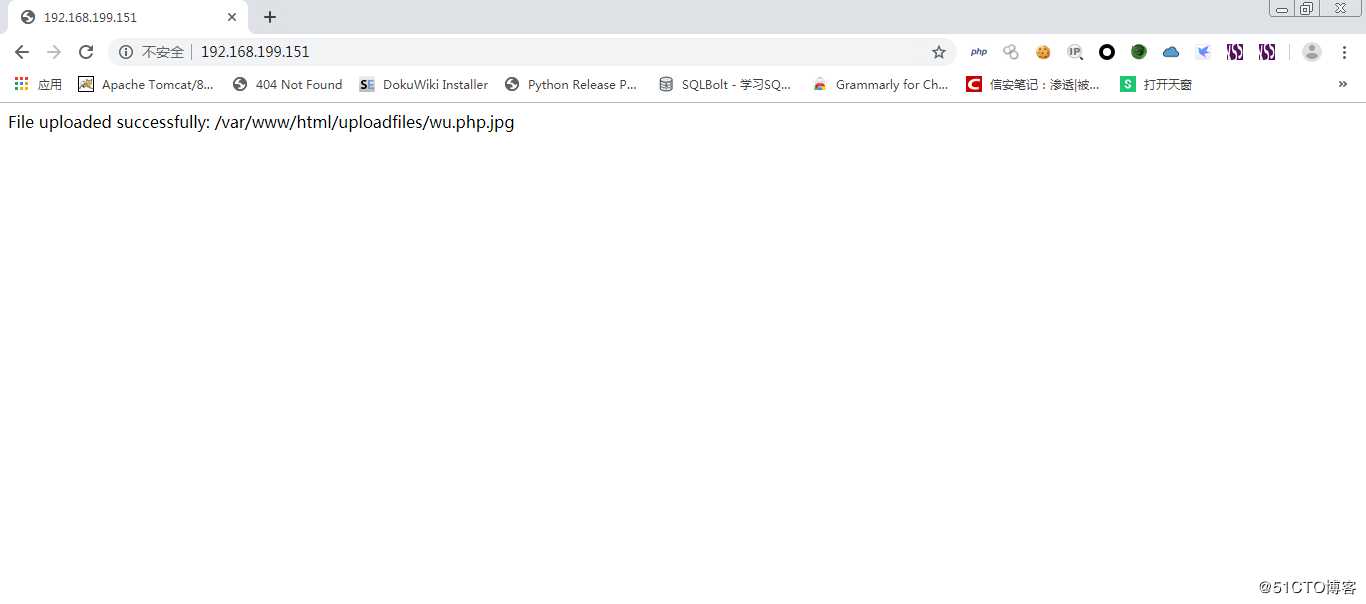

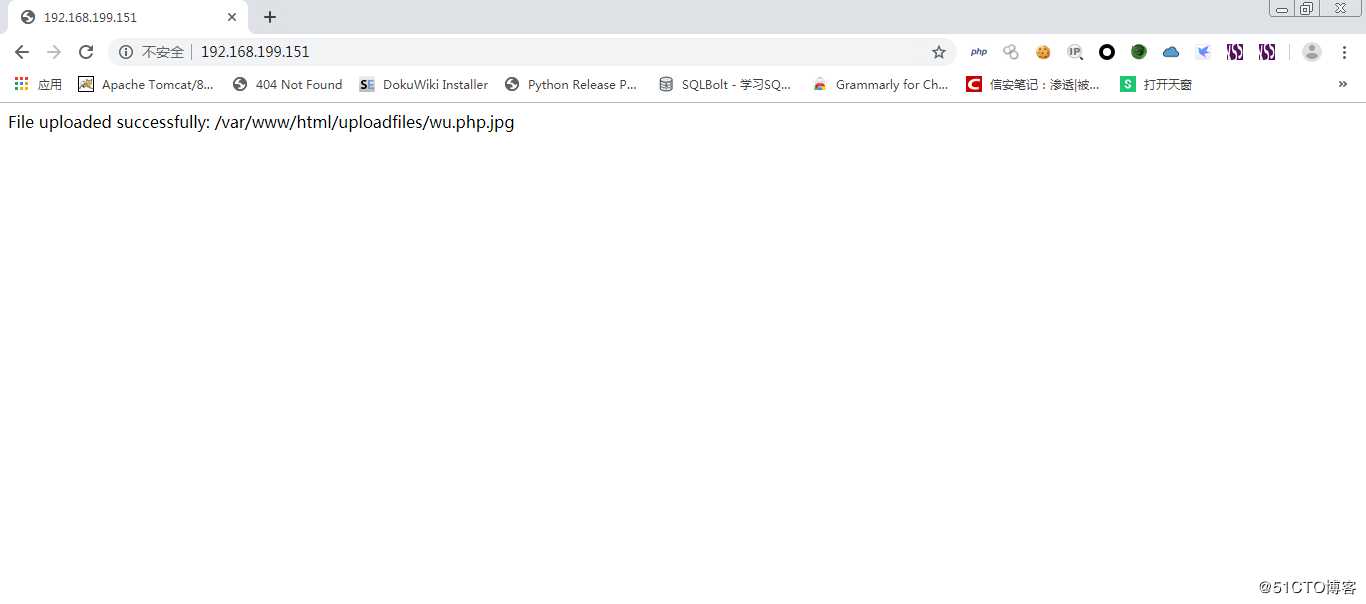

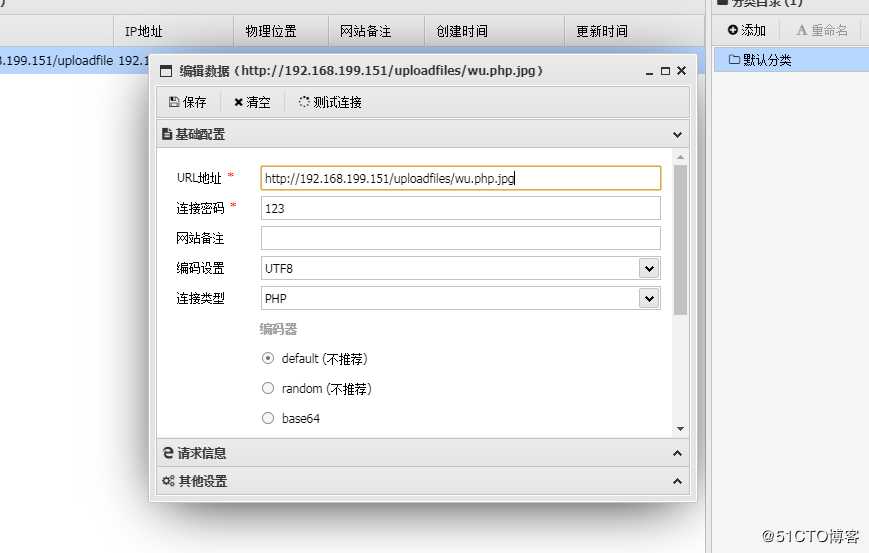

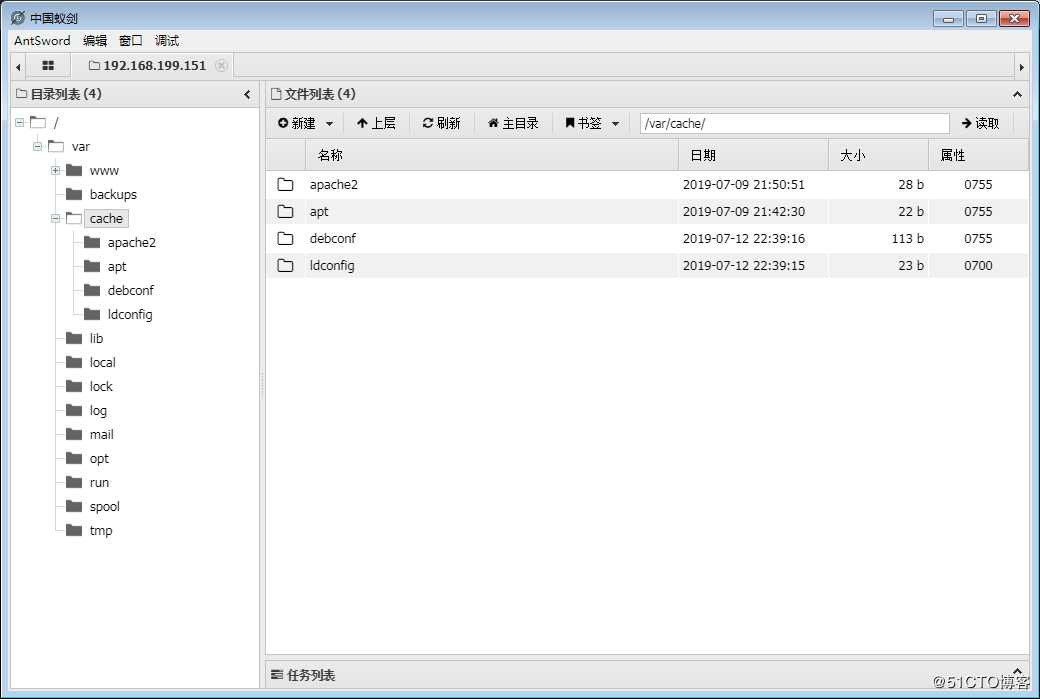

直接上传个php一句话***后缀名为1.php.jgp,然后用蚁剑连接,就可以了。

这就连接上了

以上是关于apache httpd 解析漏洞的主要内容,如果未能解决你的问题,请参考以下文章

06 - vulhub - Apache HTTPD 多后缀解析漏洞

漏洞复现Apache HTTPD 换行解析漏洞(CVE-2017-15715)