pikachu靶场-垂直/水平越权

Posted 春风拂槛露华浓。

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了pikachu靶场-垂直/水平越权相关的知识,希望对你有一定的参考价值。

实验目的

- 垂直越权

http://110.40.200.174:204/vul/overpermission/op2/op2_login.php

使用普通用户创建一个自己

2、水平越权

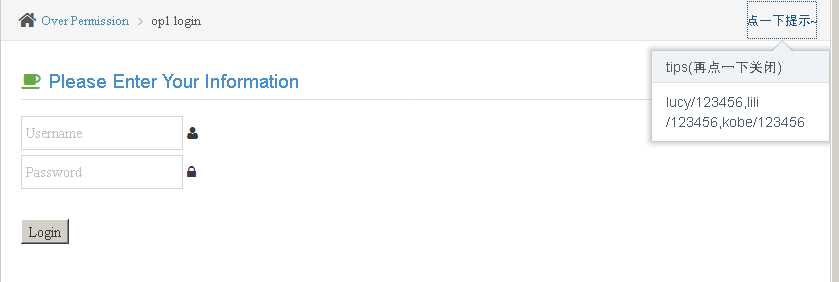

地址:http://110.40.200.174:204/vul/overpermission/op1/op1_login.php

实验过程

1、垂直越权

详细过程:

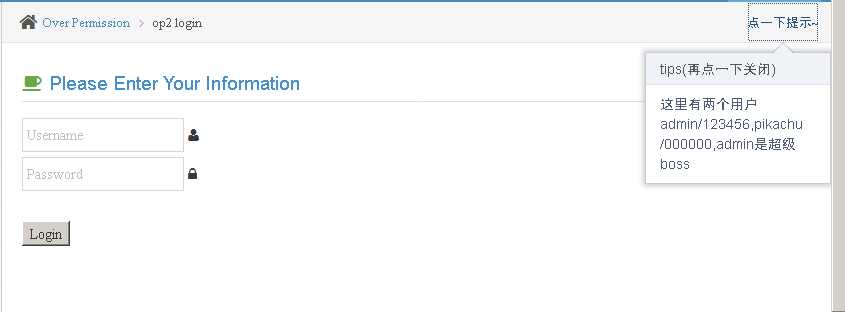

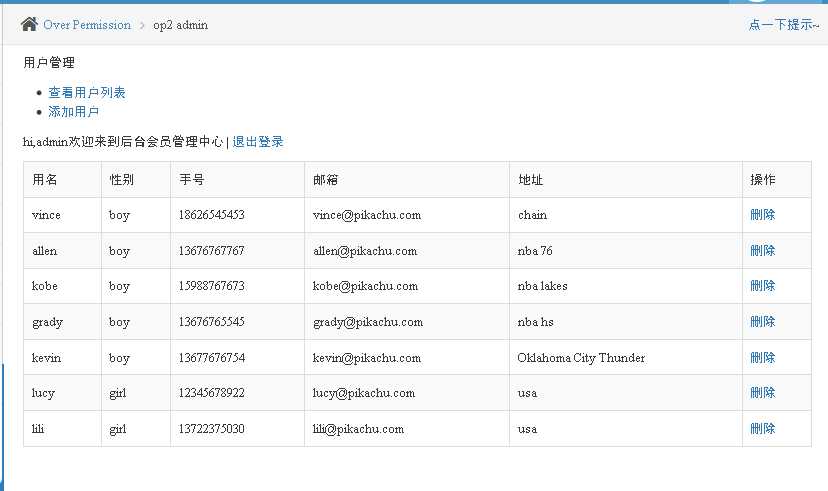

查看tips,分别登陆两个账号,发现admin账号有修改权限,另一个pikachu账号是普通账号,只有查看权限

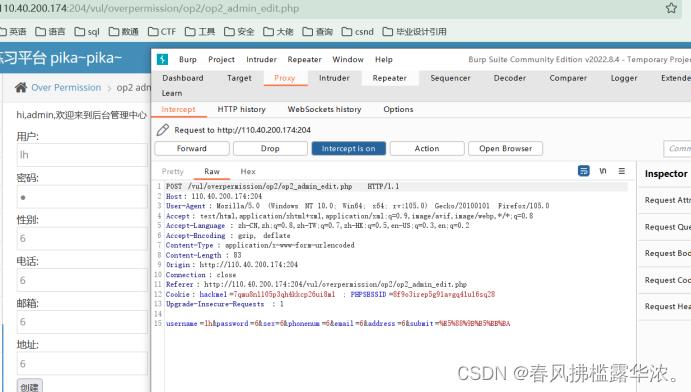

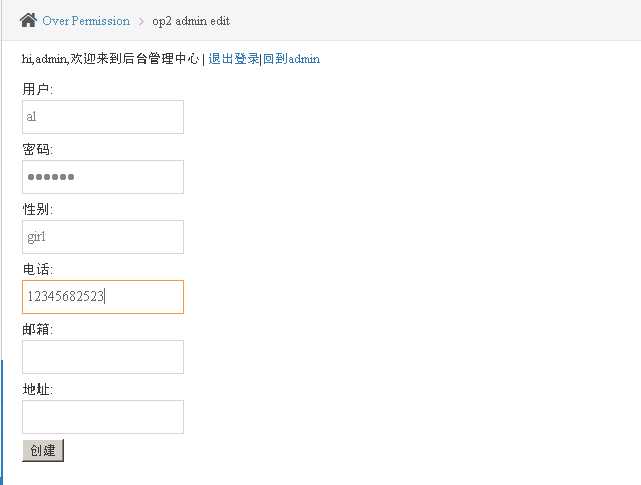

Admin用户登陆,创建用户lh,抓包,复制url

http://110.40.200.174:204/vul/overpermission/op2/op2_admin_edit.php

Forward数据包

再次登陆admin查看,已经创建成功

登陆pikachu

复制刚刚的url:

http://110.40.200.174:204/vul/overpermission/op2/op2_admin_edit.php

发现跳转,创建新用户LH

跳转到登陆界面,登陆admin,查看LH创建成功

- 水平越权

详细过程:

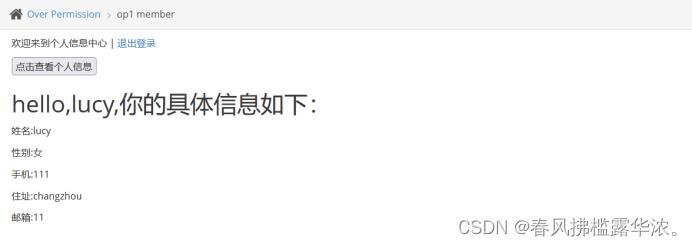

登陆lucy

查看信息

修改url为其他人的name,如lucy-》lili

Pikachu-Over Permission越权操作

概述

如果使用A用户的权限去操作B用户的数据,A的权限小于B的权限,如果能够成功操作,则称之为越权操作。

越权漏洞形成的原因是后台使用了 不合理的权限校验规则导致的。

一般越权漏洞容易出现在权限页面(需要登录的页面)增、删、改、查的的地方,当用户对权限页面内的信息进行这些操作时,后台需要对 对当前用户的权限进行校验,看其是否具备操作的权限,从而给出响应,而如果校验的规则过于简单则容易出现越权漏洞。

目录

一、水平越权

A用户和B用户属于同一级别的用户,但是各自不能操作对方的个人信息,A用户如果想越权操作B用户的个人信息的情况成为平行越权操作。

下面进行试验演示:

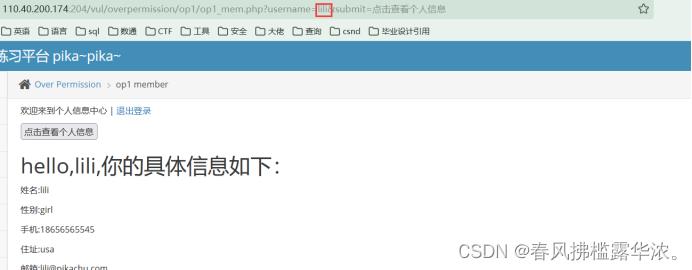

登录lili 123456

我们可以看到URL:提交了参数username

现在我们尝试越权,直接在URL中更改username的值,改为lucy,发现直接登陆了lucy的账户,此时实现越权。

二、垂直越权

A用户权限高于B用户,如果B用户操作A用户的权限的情况就是垂直越权。

实验演示如下:

登录超级boss :admin 123456

普通用户登录:pikachu 000000

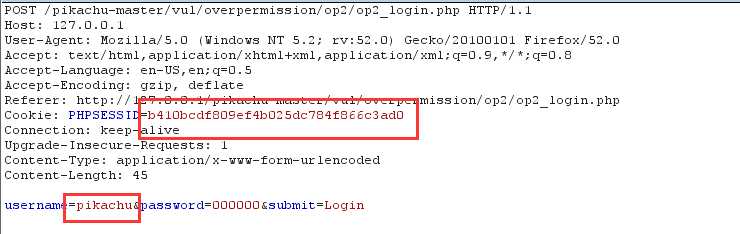

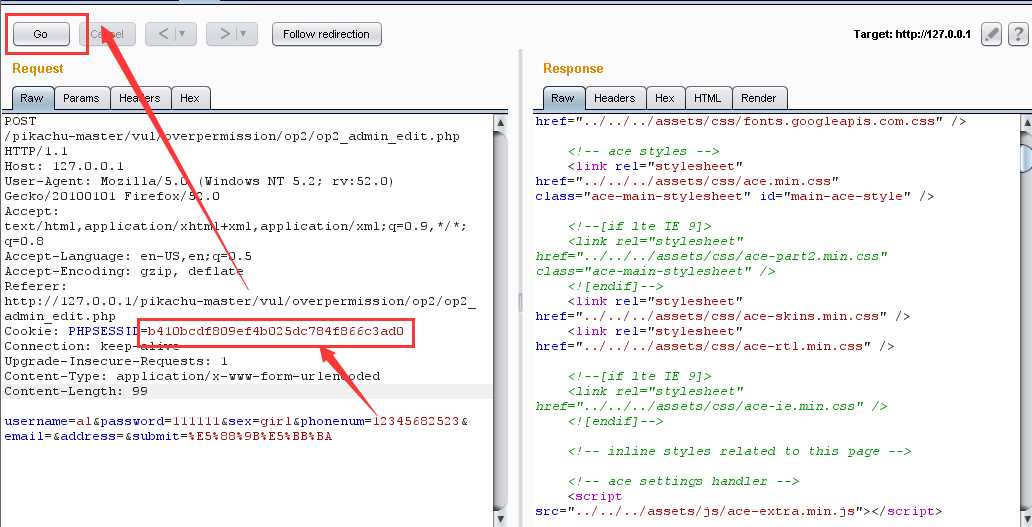

然后我们观察到普通用户只有只读权限,那么接下来我们要利用burp suite工具,将超级用户的cookie值换成普通用户的cookie值,让普通用户操作超级用户的权限。

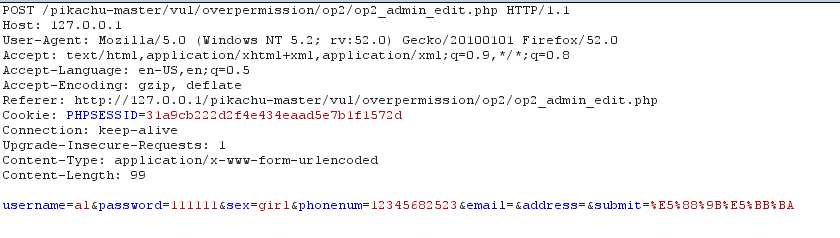

获取普通用户的cookie值

登录超级用户账号,在添加用户时进行抓包

然后替换cookie值

然后观察结果,发现普通用户利用超级用户的权限添加了一个用户

以上是关于pikachu靶场-垂直/水平越权的主要内容,如果未能解决你的问题,请参考以下文章