一些逻辑漏洞案例

Posted _abcdef

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了一些逻辑漏洞案例相关的知识,希望对你有一定的参考价值。

逻辑漏洞的一些案例

某edu高校逻辑漏洞+弱口令

已提交该校,已修复

注册登陆

寻找上传点,无果,后缀名不可控

找到另一个登陆点,尝试使用之前注册的账户登陆、爆破、均无果

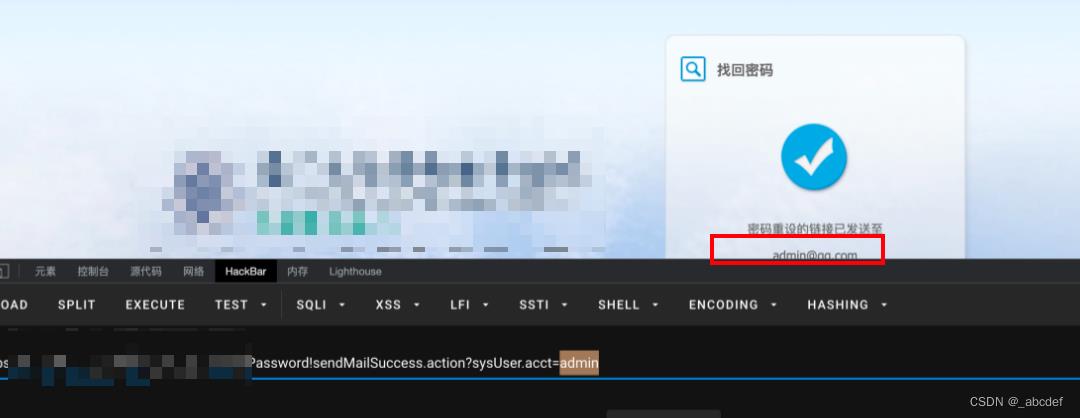

在测试找回密码处,发送admin用户发现返回管理员邮箱,说明这里这里可能类似模糊查询

继续测试发现返回了某公司的公司邮箱,该邮箱是该信息系统的供应商

拉到burp枚举用户名,通过枚举发现一个类似管理员的账户

通过弱口令登陆

涉及大量个人信息

某校鉴权不完善

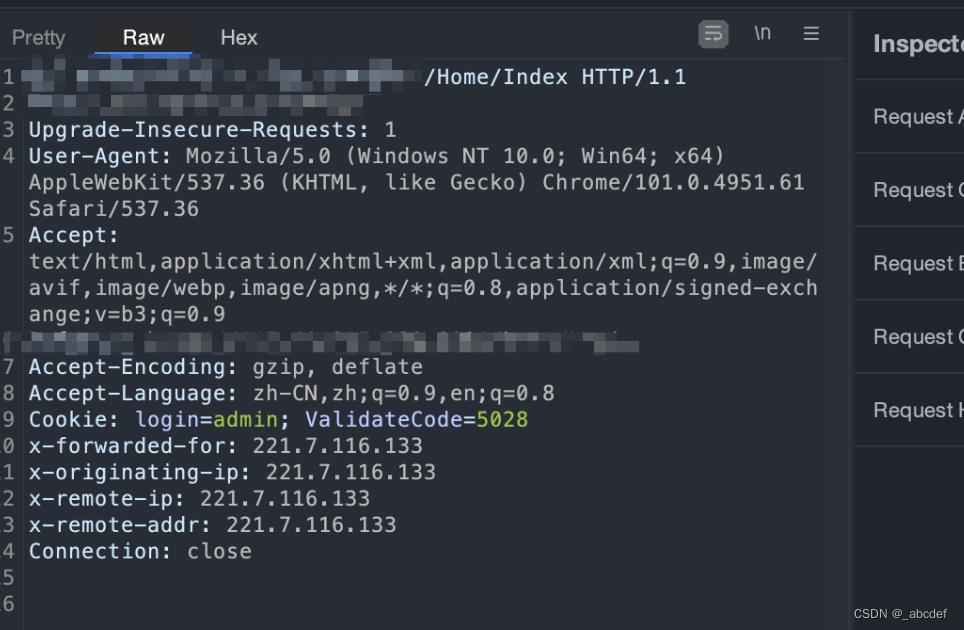

登陆页面测试,发现验证码在cookie中验证,登陆验证码绕过+1

密码错误,修改返回包json数据

放包,url重定向至index页面

下一个包请求了index页面需要加载的内容,包含部分学生账户数据,在放包提示鉴权失败,返回登陆页面

提取拿到的学生账户数据,尝试利用前面的登陆验证吗绕过爆破,并尝试修改cookie login用户名

登陆后仍然是普通学生账户

枚举管理员用户名,使用爆破出来的弱口令再次登陆管理员账户

某校平行越权

注册-登陆-提交信息

爆破参数

某高校垂直越权

小程序,通过贴吧,qq群,大学墙寻找学生手机号

通过弱口令登陆

通过js提取其它账户接口,并禁用js绕过注册管理员账户

成功登陆

短信验证码数据包复用

短信验证接口处

抓包修改手机号重发

会话固定

无业务需求,同一账户多次登陆,session未失效

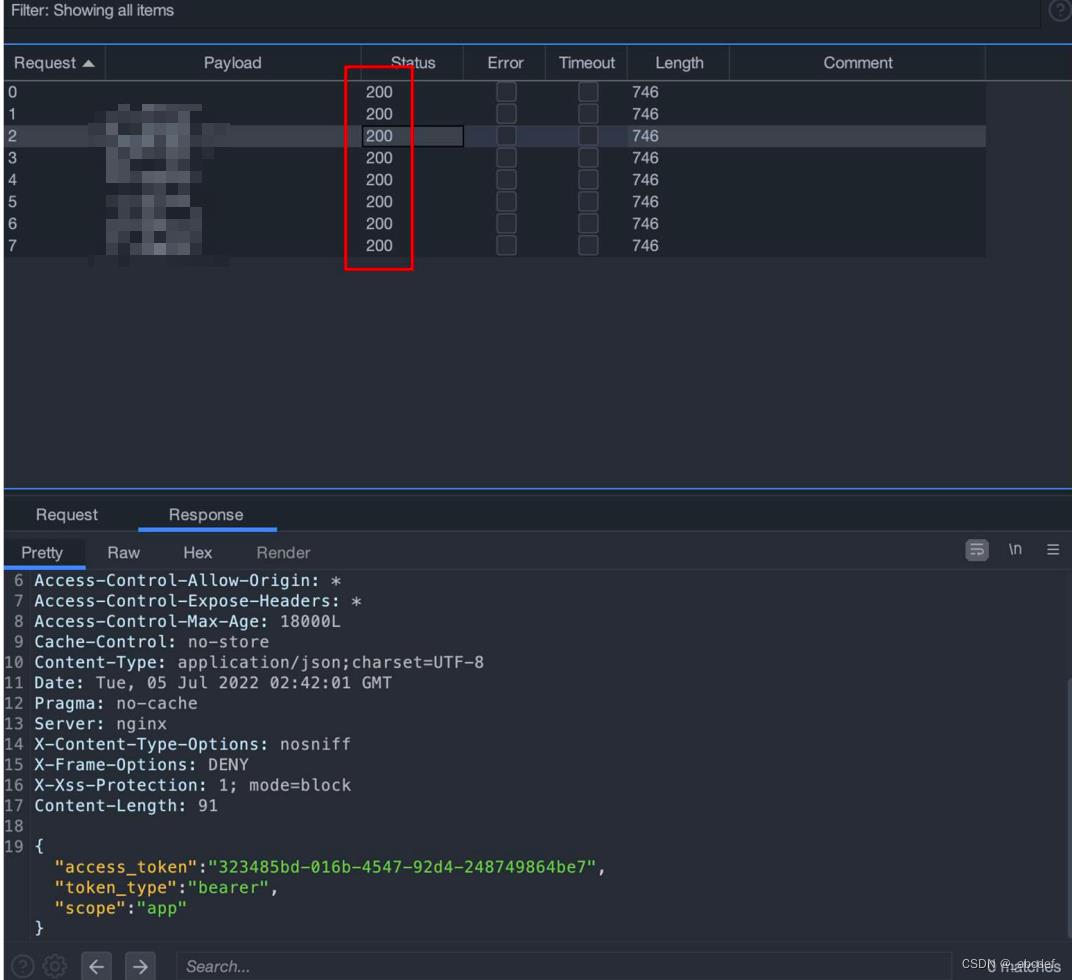

登陆验证加密绕过

参数带有是否加密

修改该参数使用明文登陆,利用该漏洞进行明文爆破

登陆验证码复用

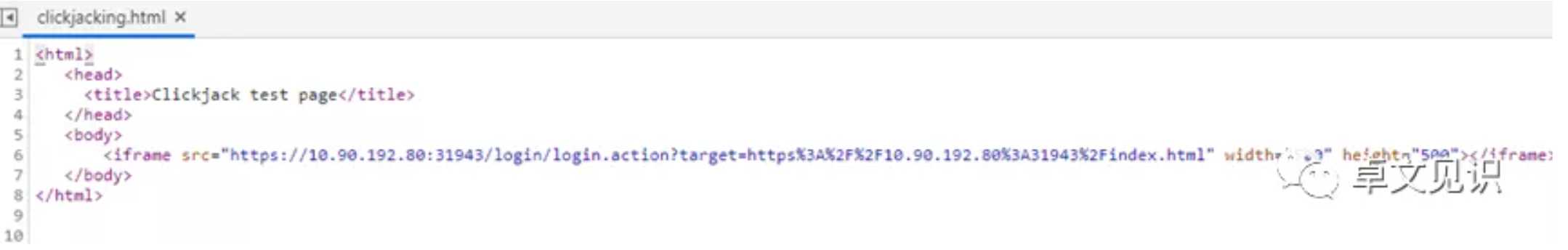

点击劫持(ClickJacking)漏洞挖掘及实战案例全汇总

1、漏洞理解

点击劫持(Click Jacking)是一种视觉上的欺骗手段,攻击者通过使用一个透明的iframe,覆盖在一个网页上,然后诱使用户在该页面上进行操作,通过调整iframe页面的位置,可以使得伪造的页面恰好和iframe里受害页面里一些功能重合(按钮),以达到窃取用户信息或者劫持用户操作的目的。

Clickjacking是仅此于XSS和CSRF的前端漏洞,因为需要诱使用户交互,攻击成本高,所以不被重视,但危害不容小觑,攻击效果见案例。

2、漏洞原理

对于漏洞的防范大部分浏览器支持的防御办法是使用X-Frame-Options头,通常设置为DENY可以很好地防范漏洞,其次SAMEORIGIN可以在某个页面失守时被绕过,ALLOW-FROM uri不被Chrome支持。其次还有CSP头:Content-Security-Policy: frame-ancestors ‘self‘仅支持FireFox。

也就是说,如果发现系统没有设置上述头,大概率存在ClickJacking漏洞,测试方法很简单,本地构造一个HTML文件,使用iframe包含此页面:

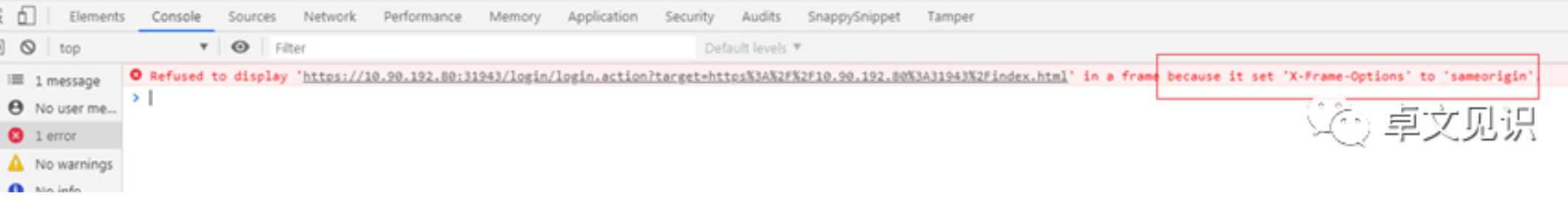

若返回拒绝请求,则不存在问题,控制台提示已设置X-Frame头故引用网站失败:

3、漏洞防御

主要有三种防御办法:

1)X-Frame-Options,建议设置为DENY;

2)Content-Security-Policy:frame-ancestors ‘self‘或‘none’,不适用于Safari和IE;

3)js层面:使用iframe的sandbox属性,判断当前页面是否被其他页面嵌套。

当前最推荐的方案是1和3结合防御,深入了解可以阅读原文,下载斯坦福大学对此漏洞的研究论文。

以上是关于一些逻辑漏洞案例的主要内容,如果未能解决你的问题,请参考以下文章