uWSGI 漏洞复现(CVE-2018-7490)

Posted whoami123

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了uWSGI 漏洞复现(CVE-2018-7490)相关的知识,希望对你有一定的参考价值。

在墨者学院看到一个很简单的目录穿越漏洞,使用..%2f代替../达到返回上一层的目的,这是过程:

背景介绍

uWSGI是一个Web服务器,它实现了WSGI协议、uwsgi、http等协议。nginx中HttpUwsgiModule的作用是与uWSGI服务器进行交换。WSGI是一种Web服务器网关接口。它是一个Web服务器(如nginx,uWSGI等服务器)与web应用(如用Flask框架写的程序)通信的一种规范。

实训目标

1、学会根据漏洞编号查找漏洞详情;

1、了解uWSGI CVE-2018-7490漏洞形成原理;

2、掌握uWSGI CVE-2018-7490漏洞利用方法;

解题方向

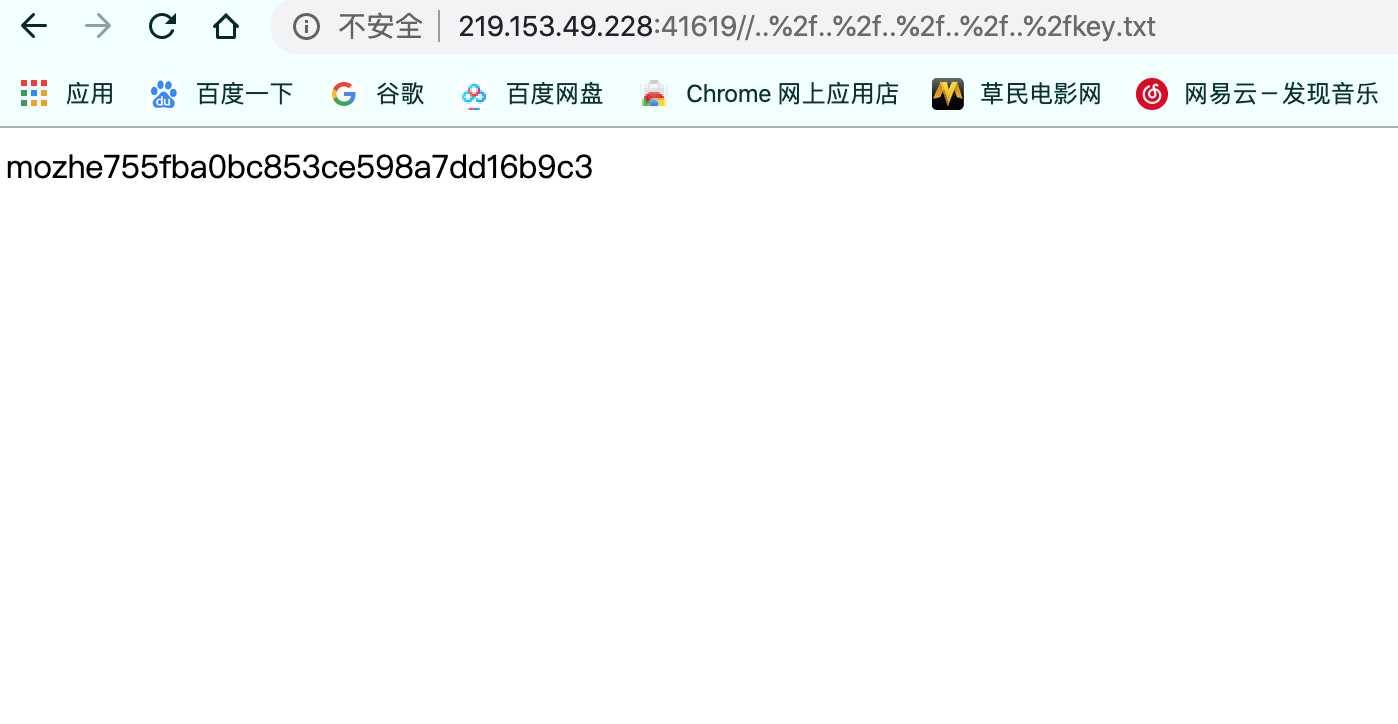

利用搜索工具了解CVE-2018-7490漏洞详情。再利用漏洞获取根目录key.txt的值。

开启靶场环境

/号被过滤,所以用%2f编码绕过

有点简单,以至于我试了一次就成功读取到key值。

以上是关于uWSGI 漏洞复现(CVE-2018-7490)的主要内容,如果未能解决你的问题,请参考以下文章