信息收集2-漏洞扫描

Posted kbhome

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了信息收集2-漏洞扫描相关的知识,希望对你有一定的参考价值。

一、实验名称:

漏洞扫描

二、实验环境:

(实验的系统配置、比如CPU、操作系统、攻击机/靶机IP地址等参数)

Windows10、VMware Workstation Pro、kali-2019.4、WindowsXp

三、实验原理:

(实验对应的原理和基础知识描述)

该实验利用nessus工具、nmap-7.70工具扫描xp系统漏洞。

四、实验步骤:

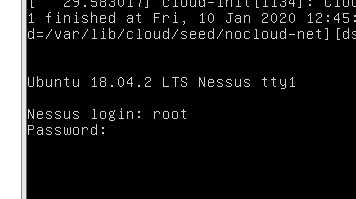

1-使用虚拟机打开Nessus工具,进入系统,账号:root 密码:toor

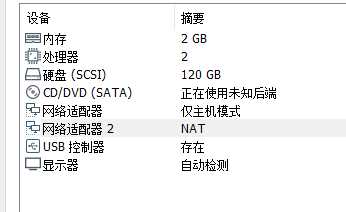

2-调整网络适配器,第一个为仅主机模式,第二个为nat模式

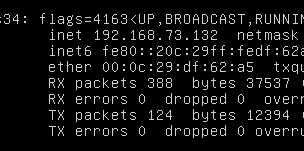

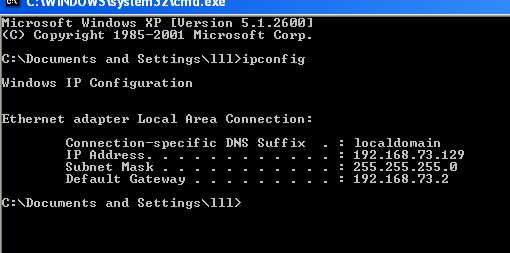

3-输入ifconfig查看系统ip地址,我的为:192.168.73.132

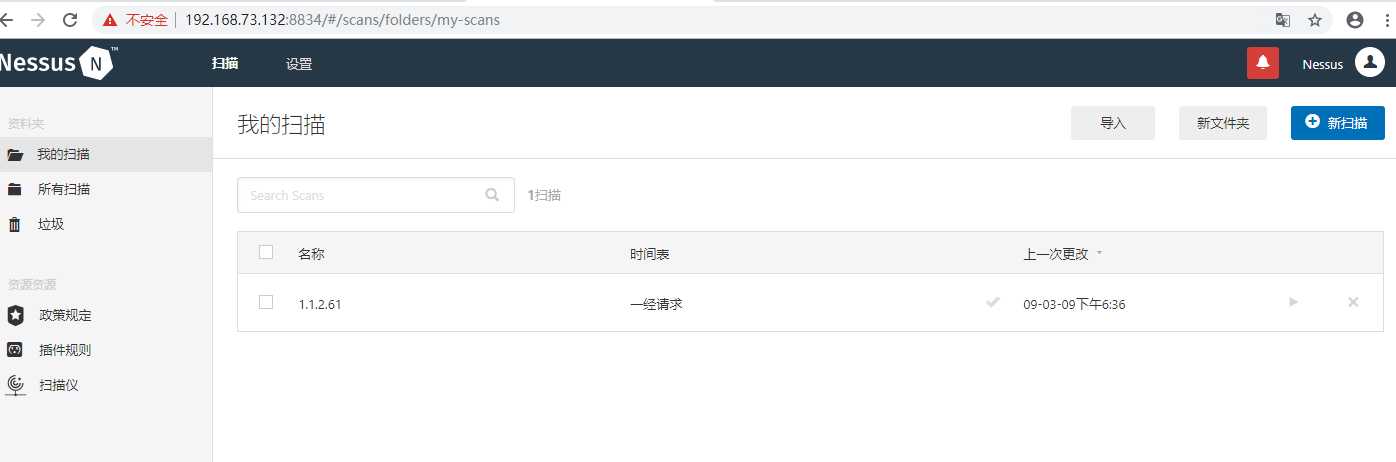

4-打开浏览器根据ip打开控制台页面,进行使用,https:192.168.73.132:8834

5-输入账号密码:Nessus/Nessus,进入界面

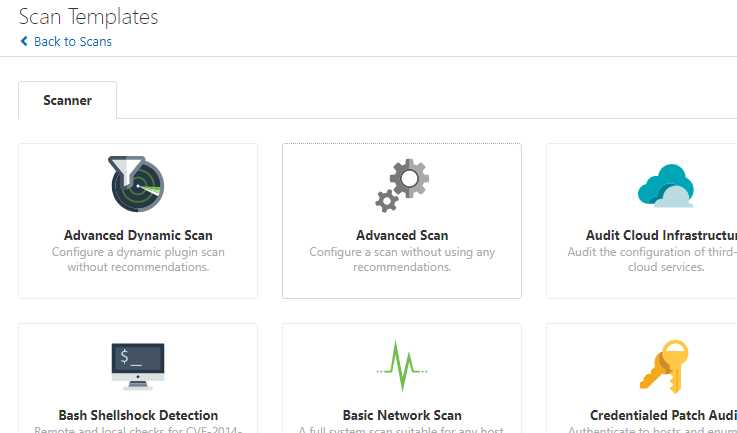

6-打开new scan新扫描、选择第二个图标先进扫描Advanced Scan进行设置

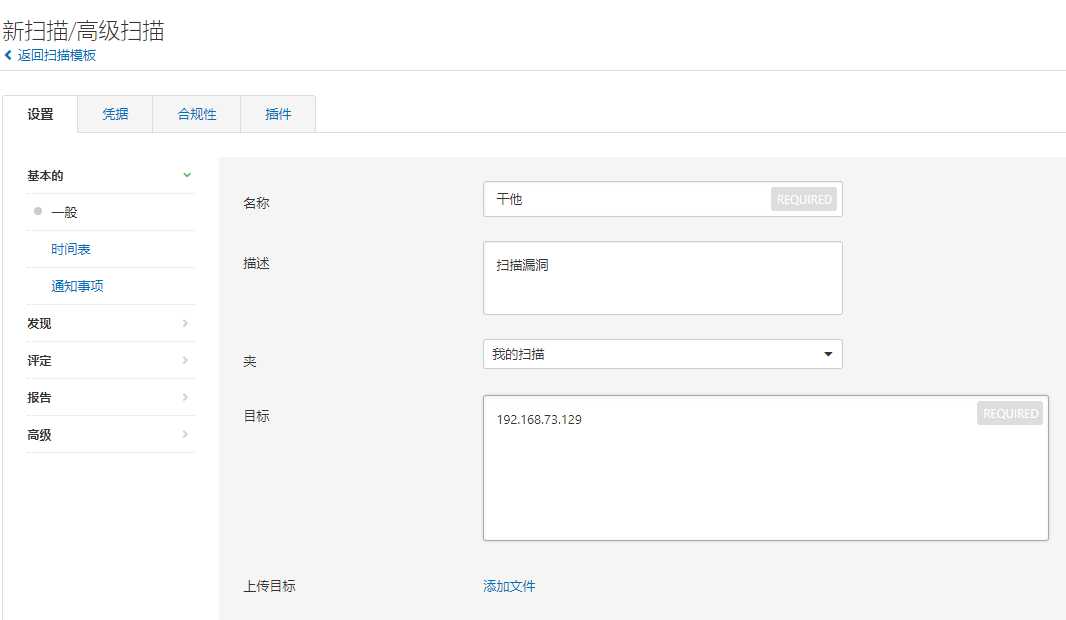

7-设置姓名和扫描目标ip,我这里是winxp系统、ip是192.168.73.129

8-保存之后,运行它

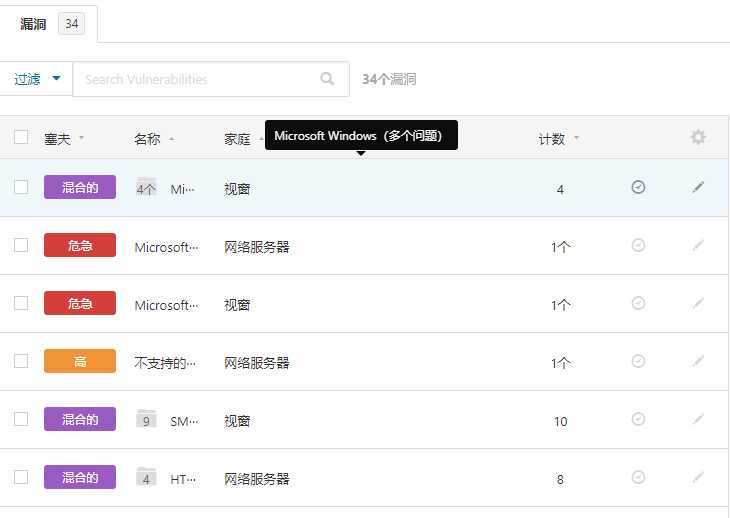

9-查看结果

10-winxp防火墙有提示信息

有恶意扫描信息、建议开启保护

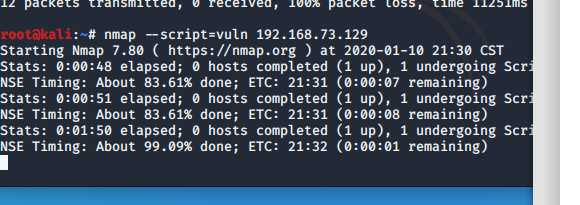

1-进行nmap扫描,打开kali运行环境,输入nmap漏洞扫描命令nmap --script=vuln 192.168.73.129

vuln: 负责检查目标机是否有常见的漏洞,后面加目标机ip

2-查看结果

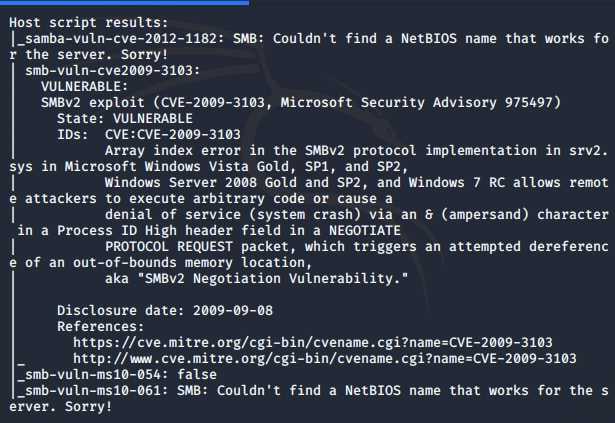

vuln-cve-2012-1182:

vuln-cve2009-3103

vuln-ms10-054

vuln-ms10-061:

3-这里漏洞提示有一个问题,无法找到适用于服务器的NetBios名称。对不起!

网络基本输入输出系统,会话层协议,我这里虚拟机是局域网,应该没有分分配名称,而且禁用后,局域网内计算机不可以用双斜杠访问你,保护了计算机的安全。这个应该也是win10今天不能ping的一个原因。

以上是关于信息收集2-漏洞扫描的主要内容,如果未能解决你的问题,请参考以下文章

2018-2019-2 20165114《网络对抗技术》Exp6 信息收集与漏洞扫描

网络对抗 Exp6 信息收集与漏洞扫描 20154311 王卓然