Weblogic 任意文件上传漏洞(CVE-2018-2894)

Posted 花生冖

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Weblogic 任意文件上传漏洞(CVE-2018-2894)相关的知识,希望对你有一定的参考价值。

0X01 漏洞介绍

WebLogic管理端未授权的两个页面存在任意上传getshell漏洞,可直接获取权限。

两个页面分别为/ws_utc/begin.do,/ws_utc/config.do

0x02 影响版本

Oracle WebLogic Server,版本10.3.6.0,12.1.3.0,12.2.1.2,12.2.1.3

0x03 搭建环境

0x04 漏洞复现

复现环境为docker搭建的本地环境,先在登陆日志中寻找登陆密码:docker-compose logs | grep password,可得登陆用户名密码为:weblogic/eZh6Cefm

正常的环境是判断是否存在weblogic弱口令,或者根据版本信息来读取敏感文件,比如,或者后台用户密文与密钥文件,或者就像登陆日志logs之类的,来得到登陆密码。

得到用户名密码后,我们尝试登陆后台页面,点击base_domain的配置,

在“高级”中开启“启用 Web 服务测试页”选项,保存配置。

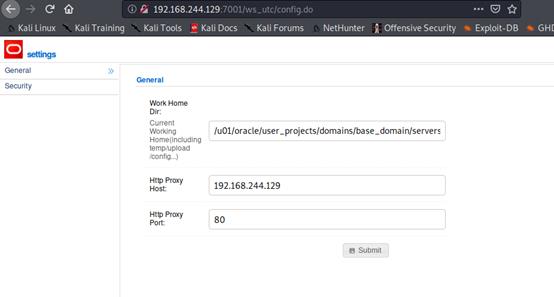

访问 http://192.168.0.132:7001/ws_utc/config.do ,设置Work Home Dir为

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css。

将目录设置为 ws_utc 应用的静态文件css目录,访问这个目录是无需权限的。

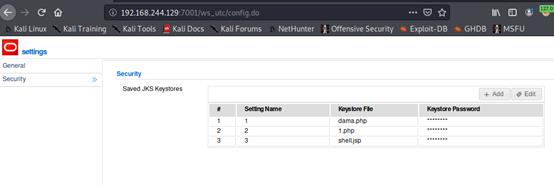

然后点击安全 -> 增加,然后上传webshell:

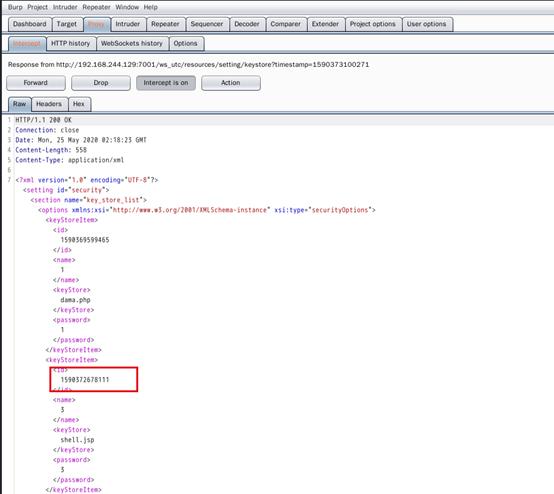

点击提交之后,可是使用Burpsuite拦截返回的数据包来寻找返回的时间戳ID:

(也可以通过浏览器的调试台来寻找返回的时间戳ID。F12打开调试台。)

刷新可看到的确上传成功:

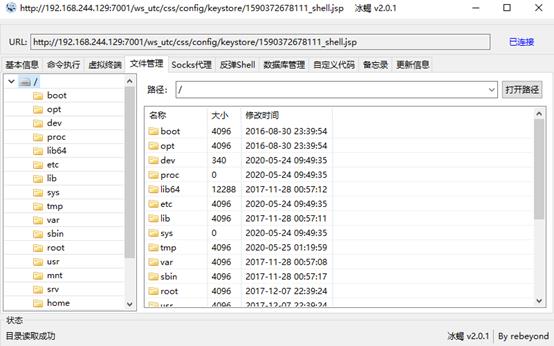

然后访问:http://your-ip:7001/ws_utc/css/config/keystore/[时间戳]_[文件名],即可执行webshell,这里直接用冰蝎(试过菜刀不能连接)(建议用冰蝎jsp的shell)

0x05 修复方案

1.设置Config.do、begin.do页面登录授权后访问;

2.IPS等防御产品可以加入相应的特征;

3.升级到官方最新版本。

以上是关于Weblogic 任意文件上传漏洞(CVE-2018-2894)的主要内容,如果未能解决你的问题,请参考以下文章

WebLogic任意文件上传漏洞(CVE-2019-2618)

Weblogic 任意文件上传漏洞(CVE-2018-2894)