Windows 逆向OD 调试器工具 ( CE 工具通过查找访问的方式找到子弹数据基地址 | 使用 OD 工具附加游戏进程 | 在 OD 工具中查看 05869544 地址数据 | 仅做参考 )(代码

Posted 韩曙亮

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Windows 逆向OD 调试器工具 ( CE 工具通过查找访问的方式找到子弹数据基地址 | 使用 OD 工具附加游戏进程 | 在 OD 工具中查看 05869544 地址数据 | 仅做参考 )(代码相关的知识,希望对你有一定的参考价值。

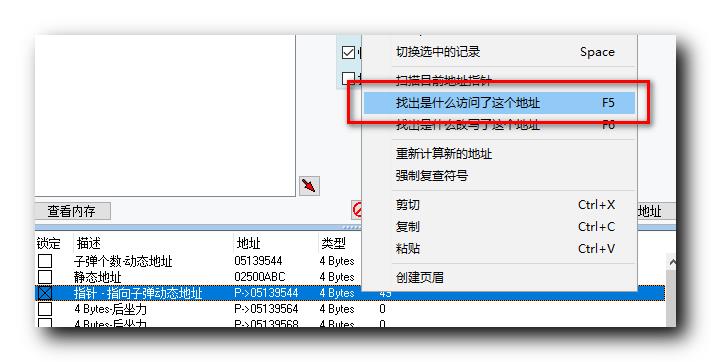

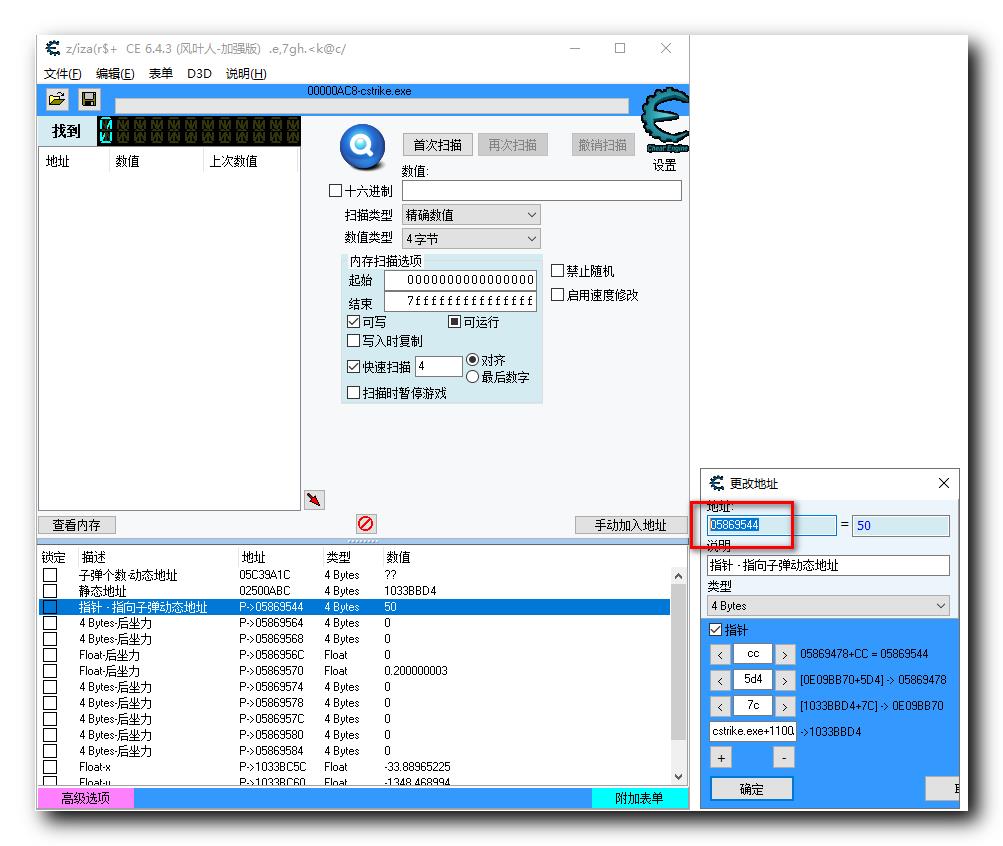

一、CE 工具通过查找访问的方式找到子弹数据基地址

使用 OD 工具 和 CE 工具 结合 , 挖掘关键数据内存地址 ;

在之前的博客 【Windows 逆向】使用 CE 工具挖掘关键数据内存真实地址 ( 查找子弹数据的动态地址 | 查找子弹数据的静态地址 | 静态地址分析 | 完整流程 ) ★ 中 , 通过查找访问的方式 ,

找出了子弹数据的静态地址 ;

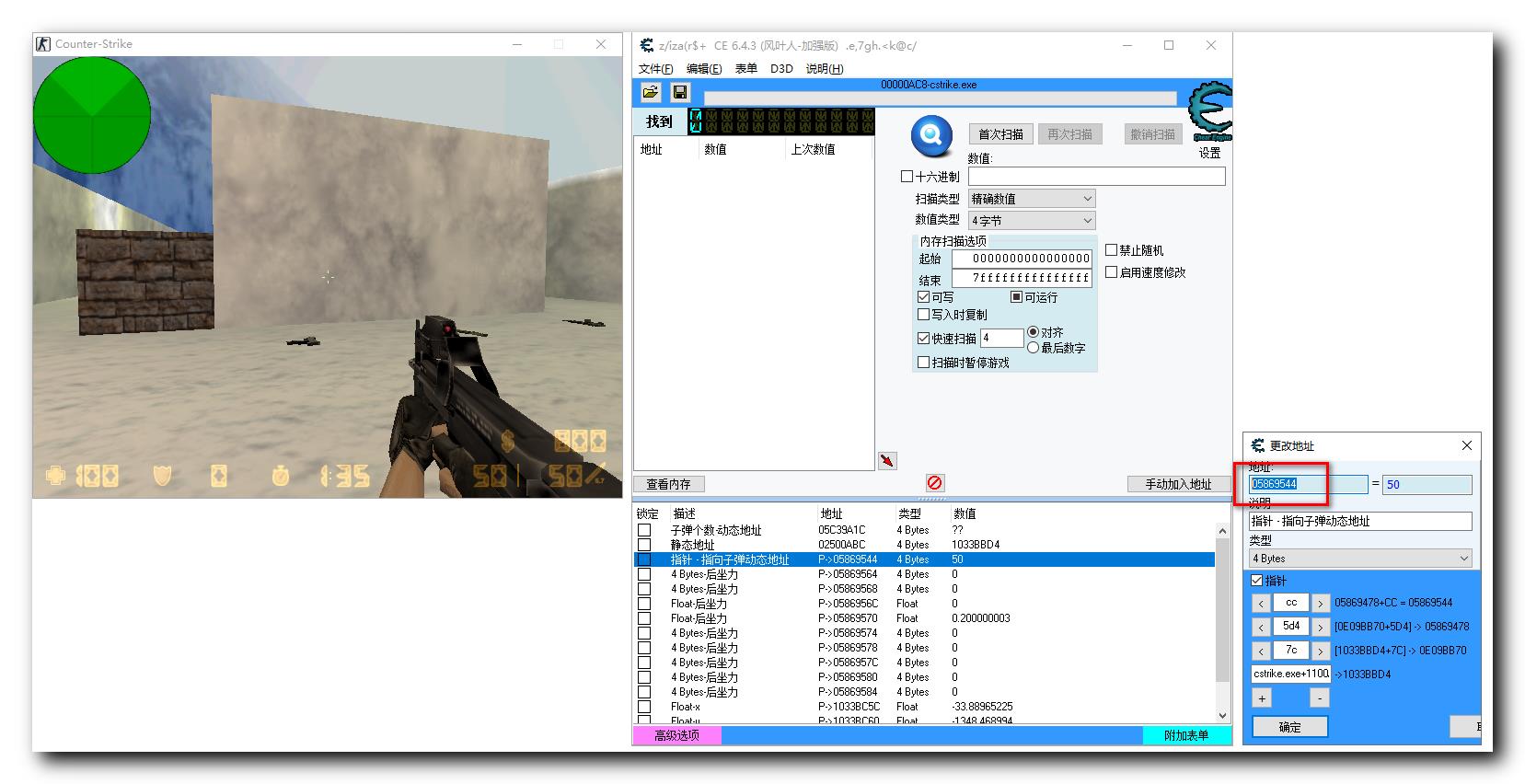

这里先使用 CE 查找到子弹数据的动态地址 , 然后再到 OD 中查找该动态地址对应的基地址 ;

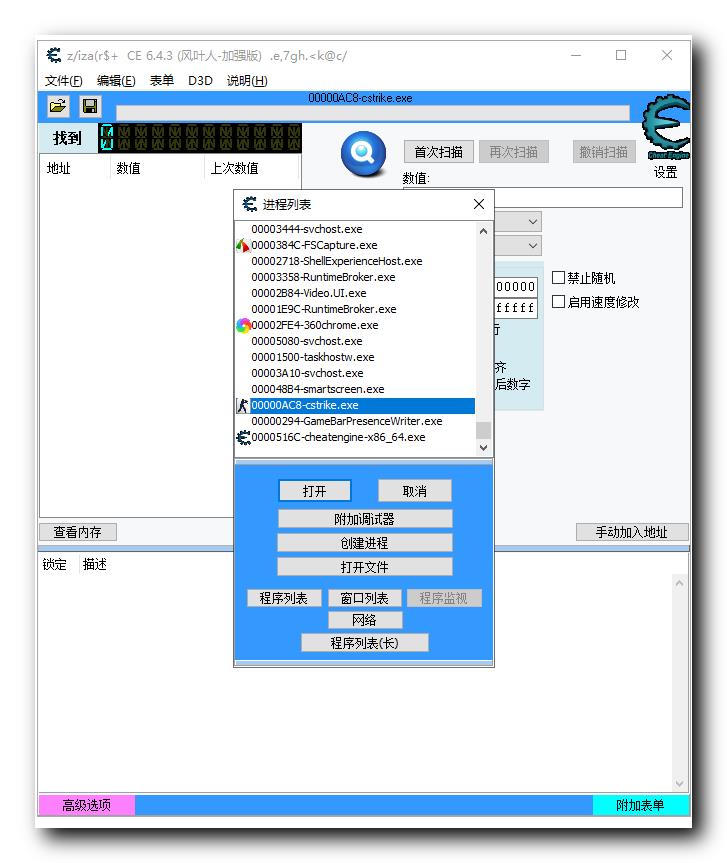

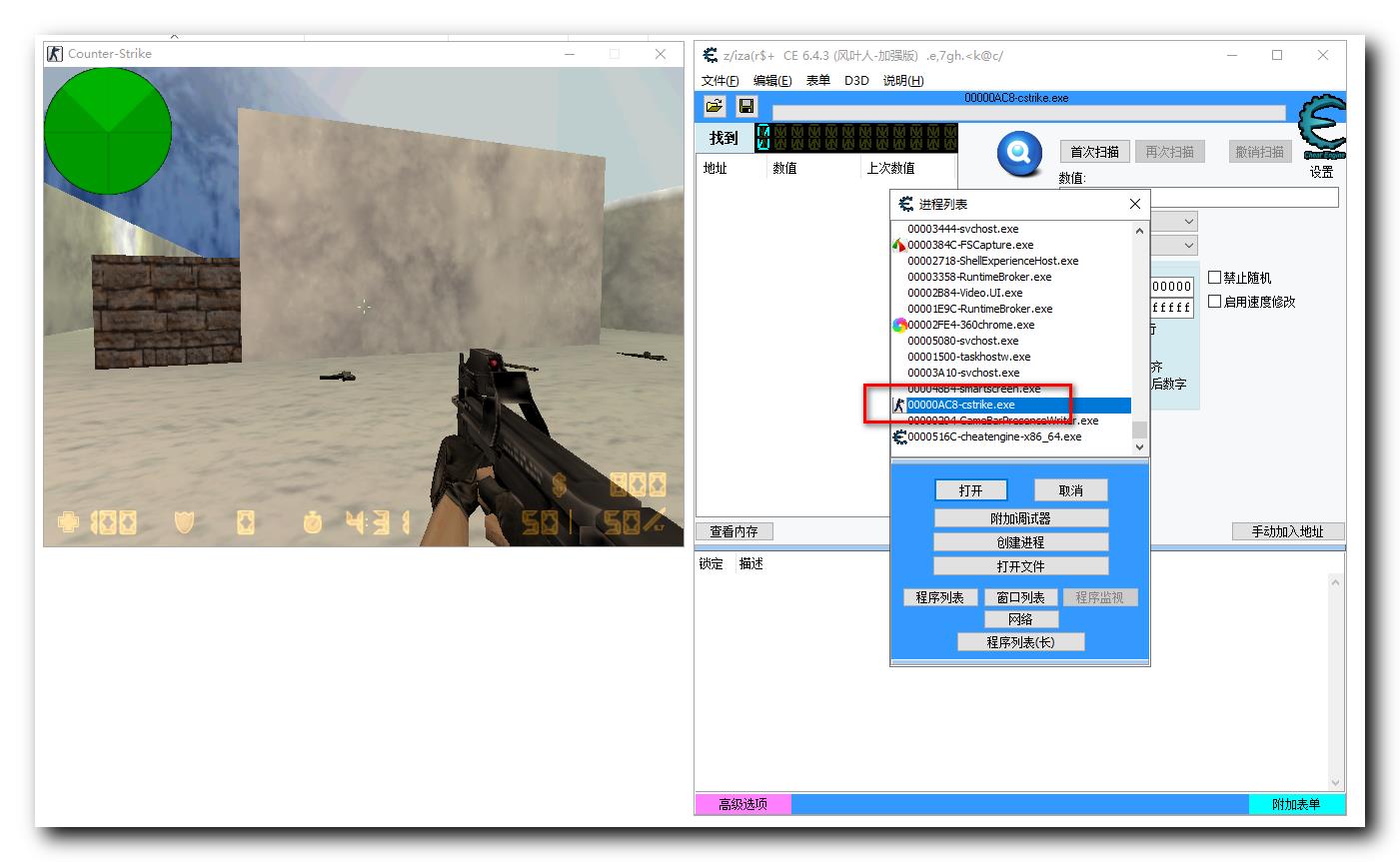

先使用 CE 附加该进程 ;

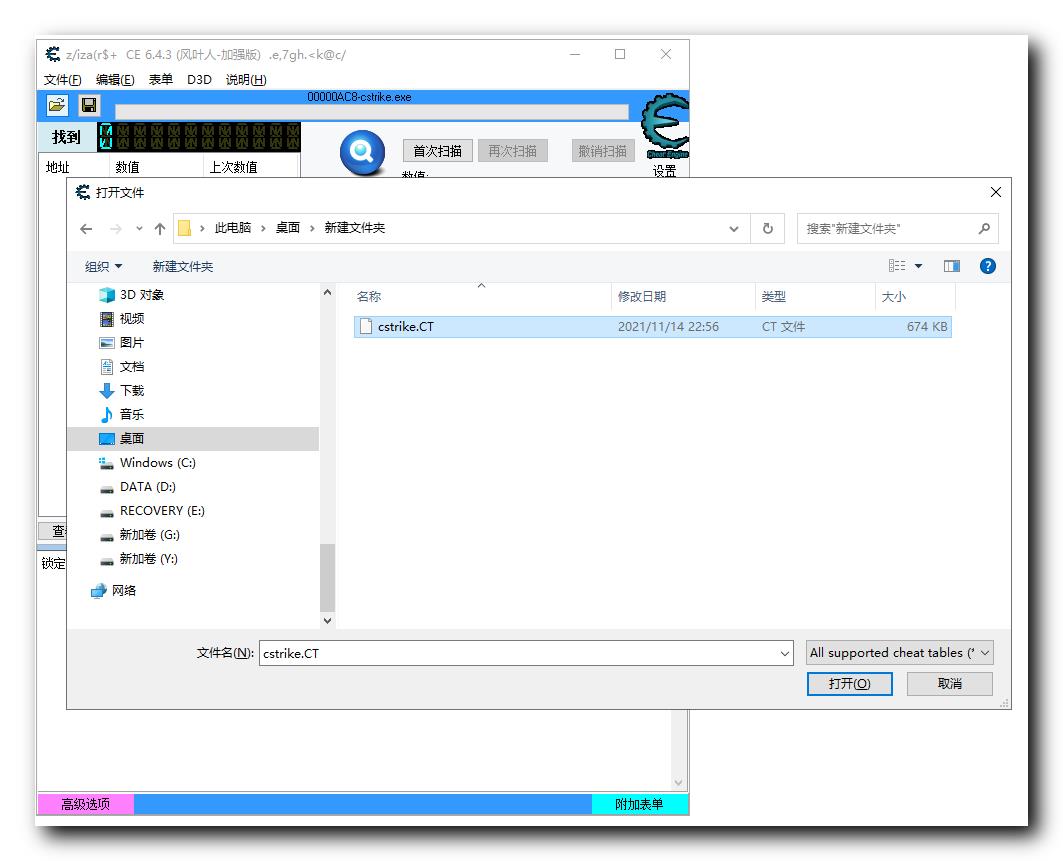

然后打开之前的博客 , 分析出的数据 ;

此时可以得出 , 当前子弹的动态地址为 05869544 ;

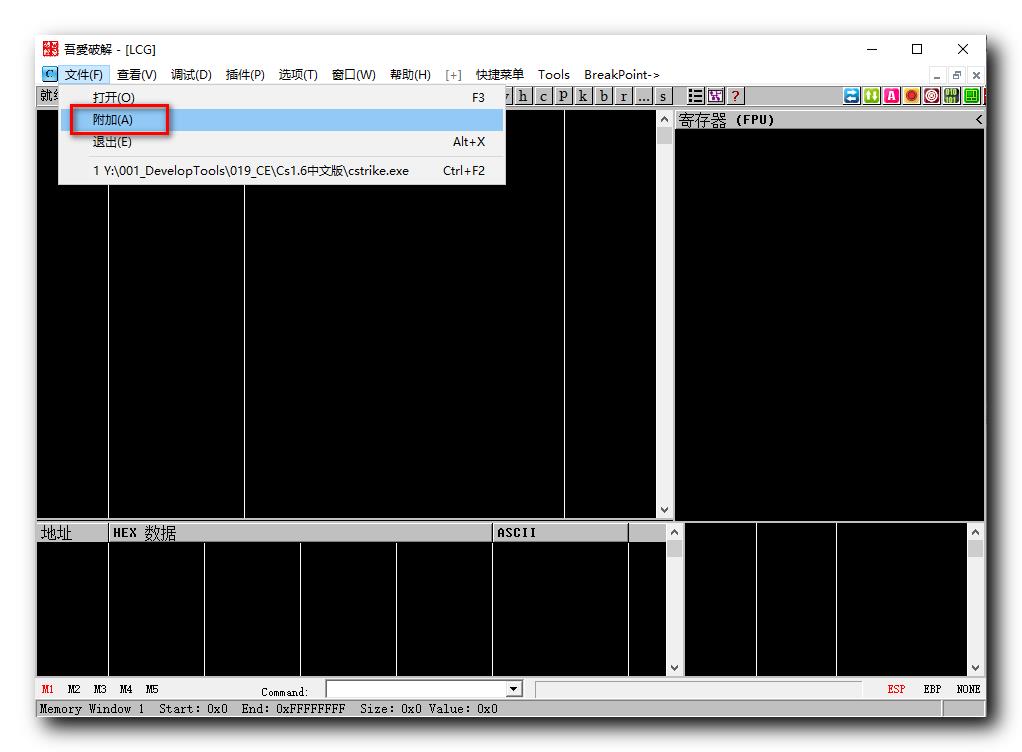

二、使用 OD 工具附加游戏进程

尝试使用 OD 查找 子弹数据动态地址 05869544 , 对应的静态地址 , 即基地址 ;

关闭 CE , 注意不能关闭游戏 , 游戏一旦关闭 , 下一次打开 , 动态地址就不是 05869544 了 , 就会出现一个新的动态地址 ;

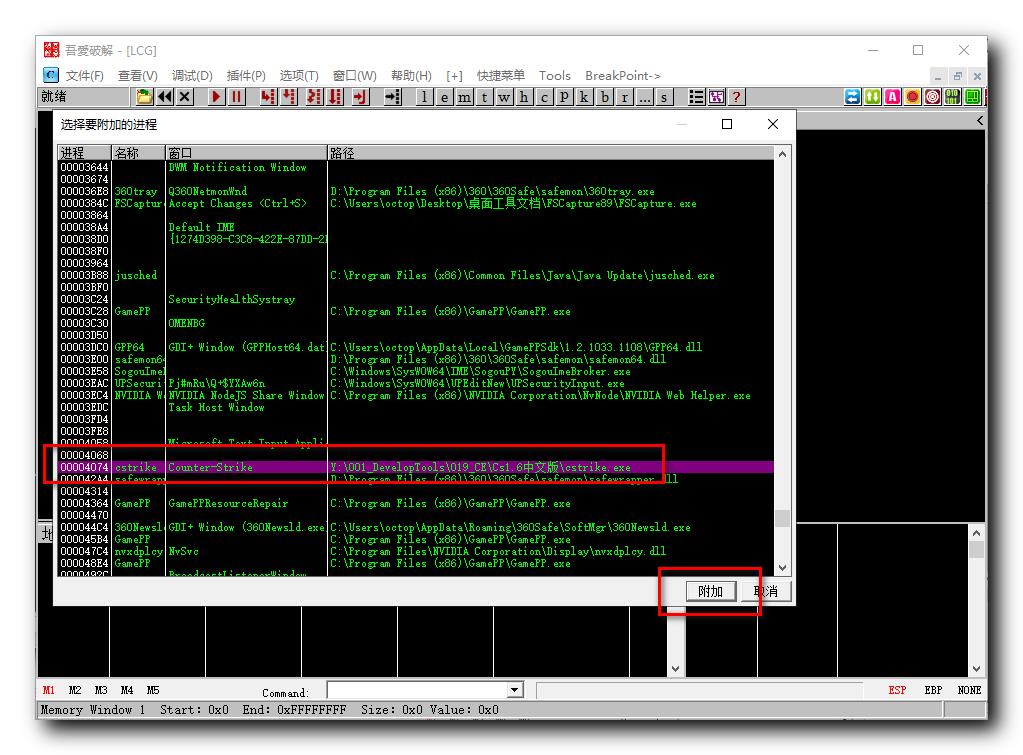

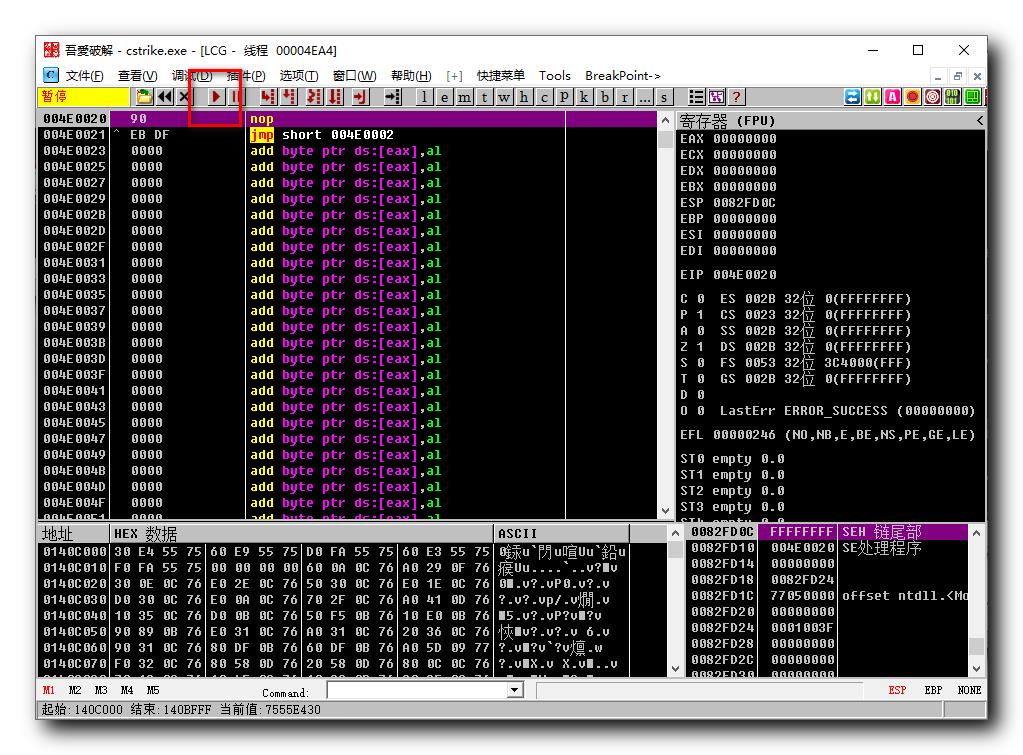

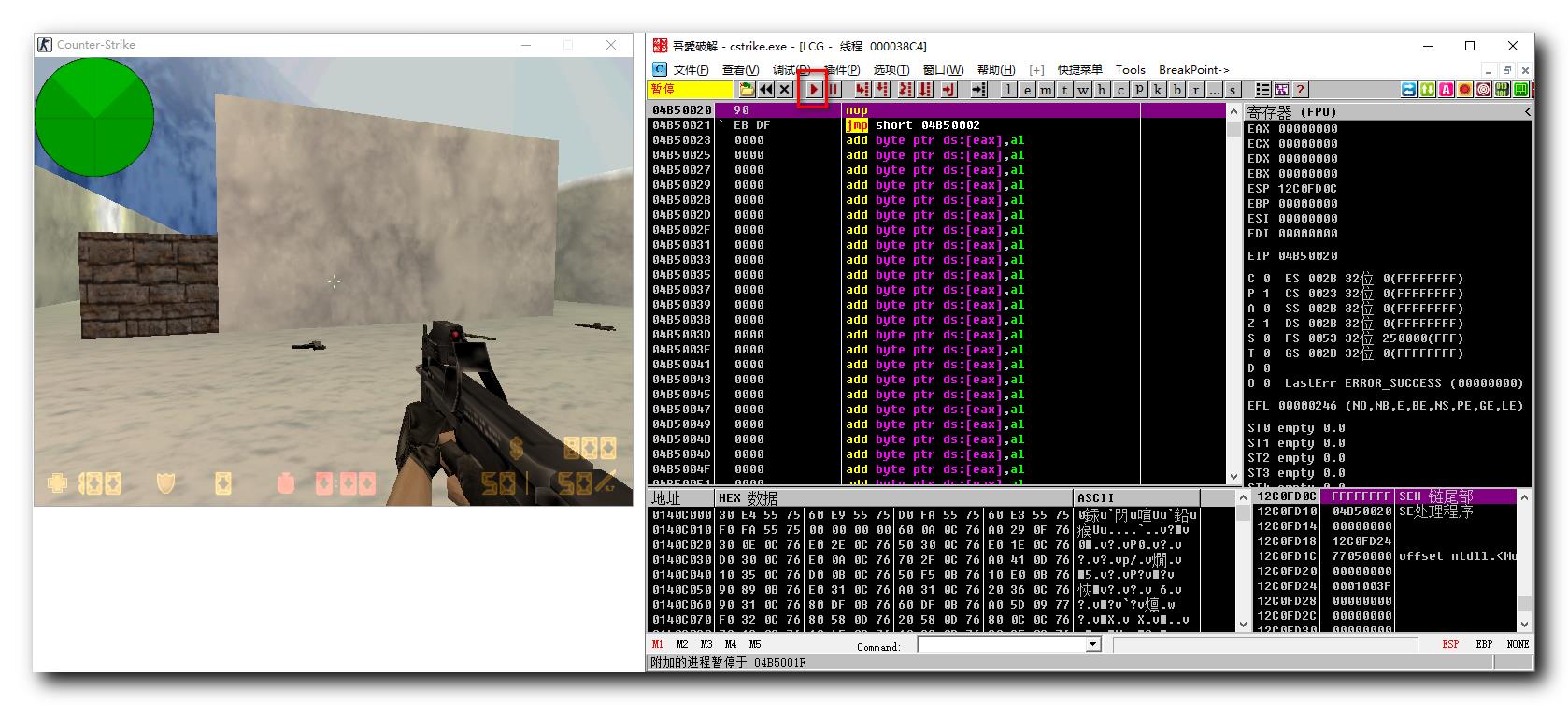

先运行 OD 调试器 , 注意 , 运行 OD 工具时 , 要以管理员身份运行 ;

先附加程序 ,

在进程窗口中 , 选择要附加的进程 ;

注意 , 进入调试界面第一件事就是点击 运行 按钮  , 否则 游戏进程 会一直卡住 ;

, 否则 游戏进程 会一直卡住 ;

三、在 OD 工具中查看 05869544 地址数据

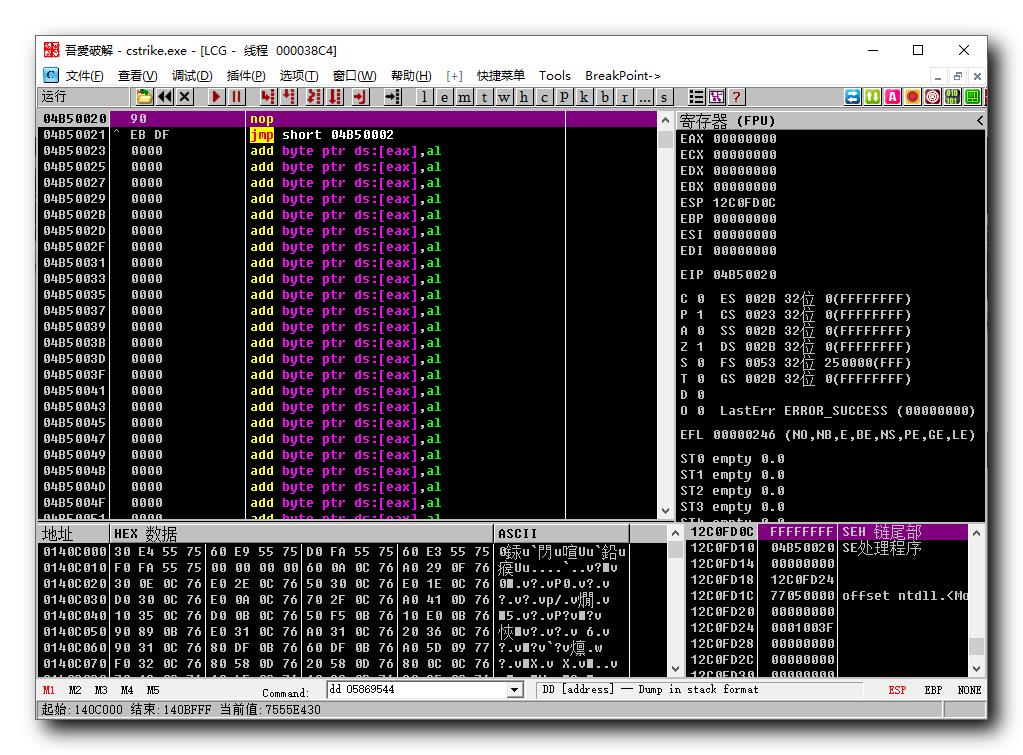

在 OD 工具的 Command 命令框中 , 输入

dd 05869544

命令 , 该命令就是查看访问 05869544 地址的数据 ;

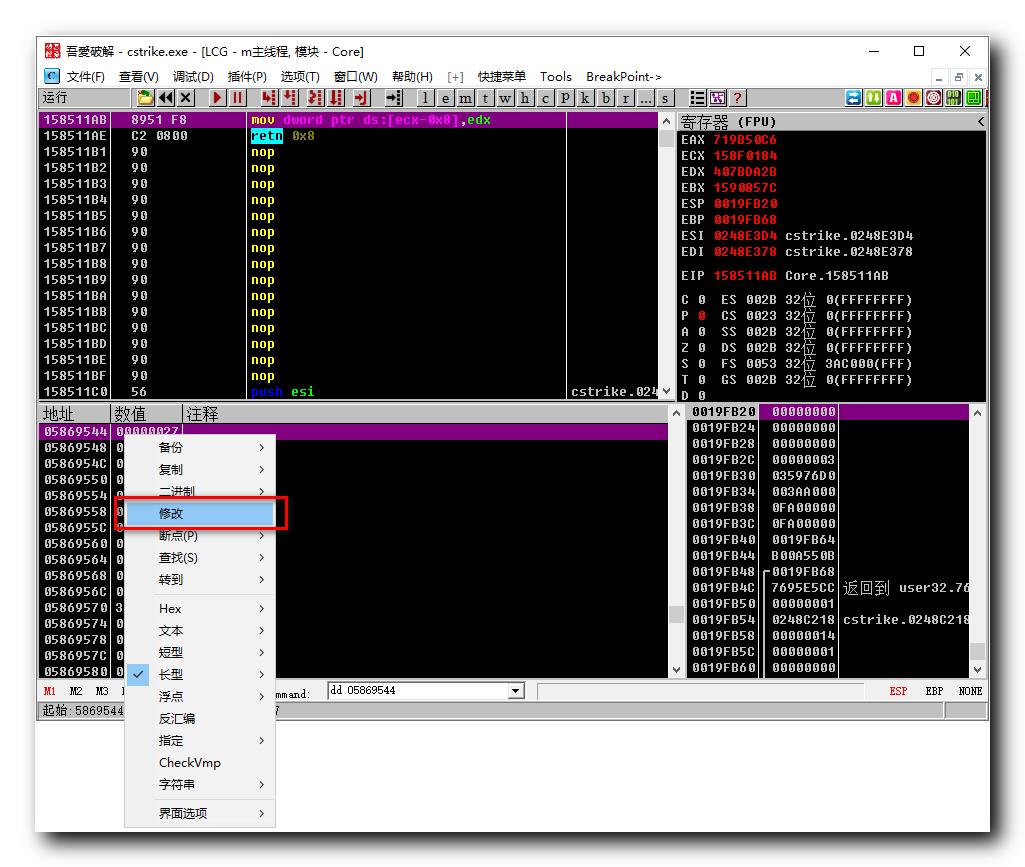

然后点击回车 , 即可查询出访问该地址的指令 , 在数据区 , 左边的 05869544 是地址 , 右边的 00000027 是数据 ;

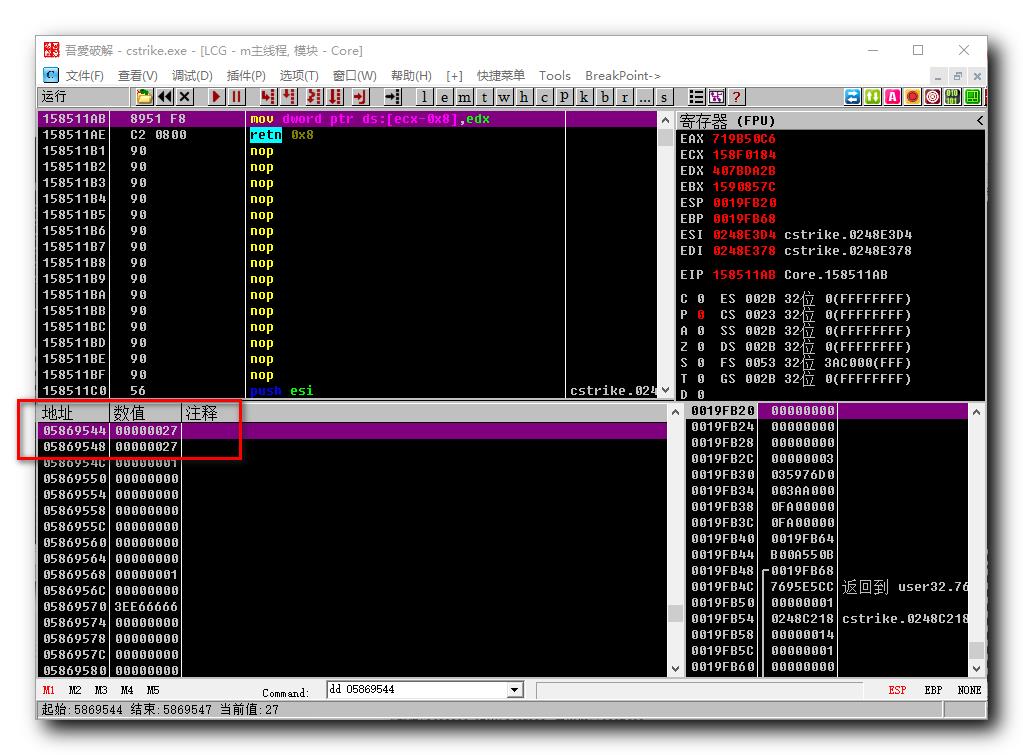

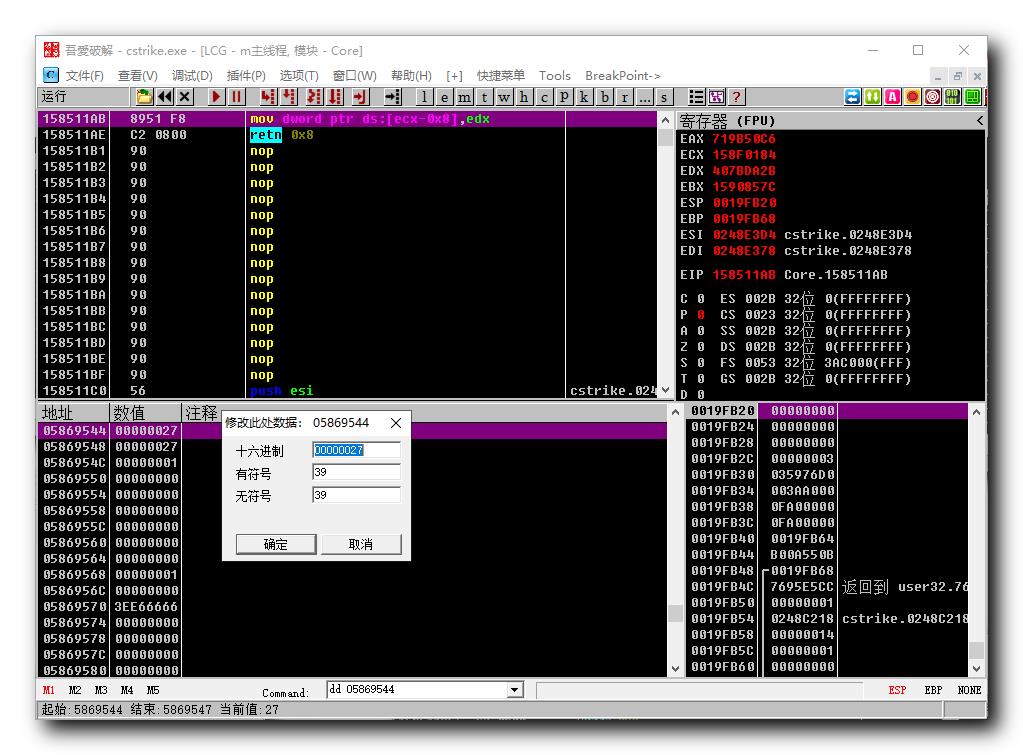

在数据区地址上 , 点击右键选择 " 修改 " 选项 ,

可以查看到该地址的数据值 ;

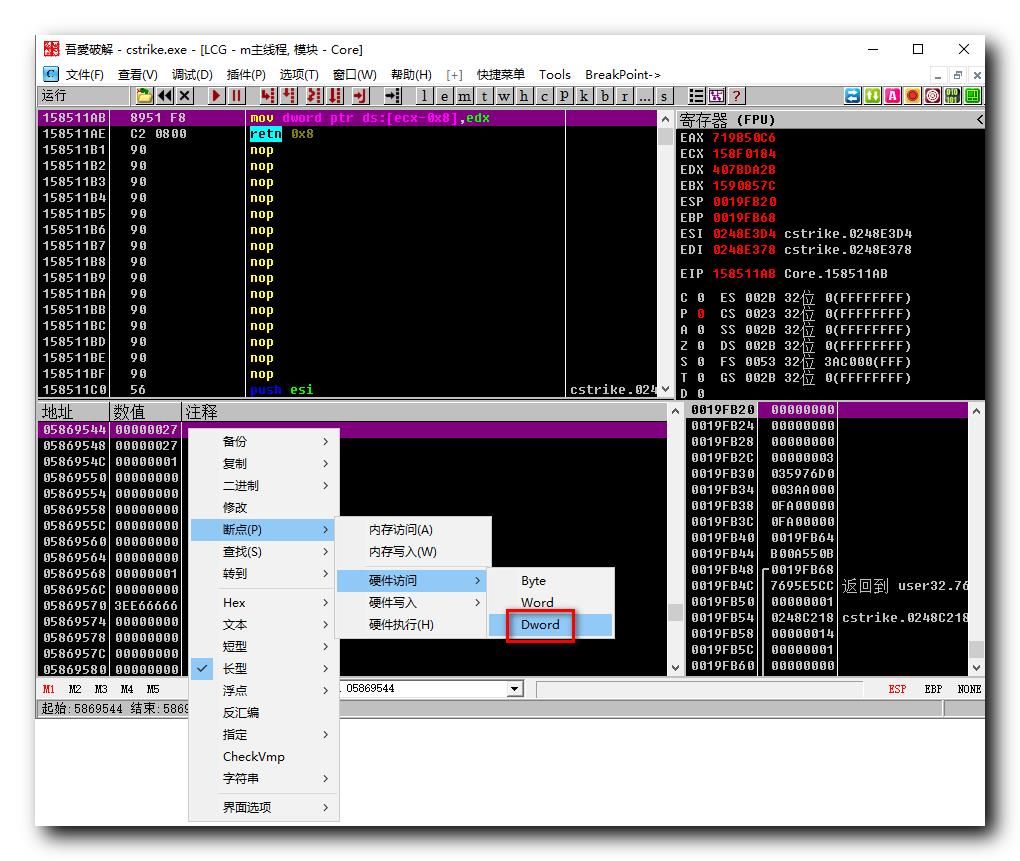

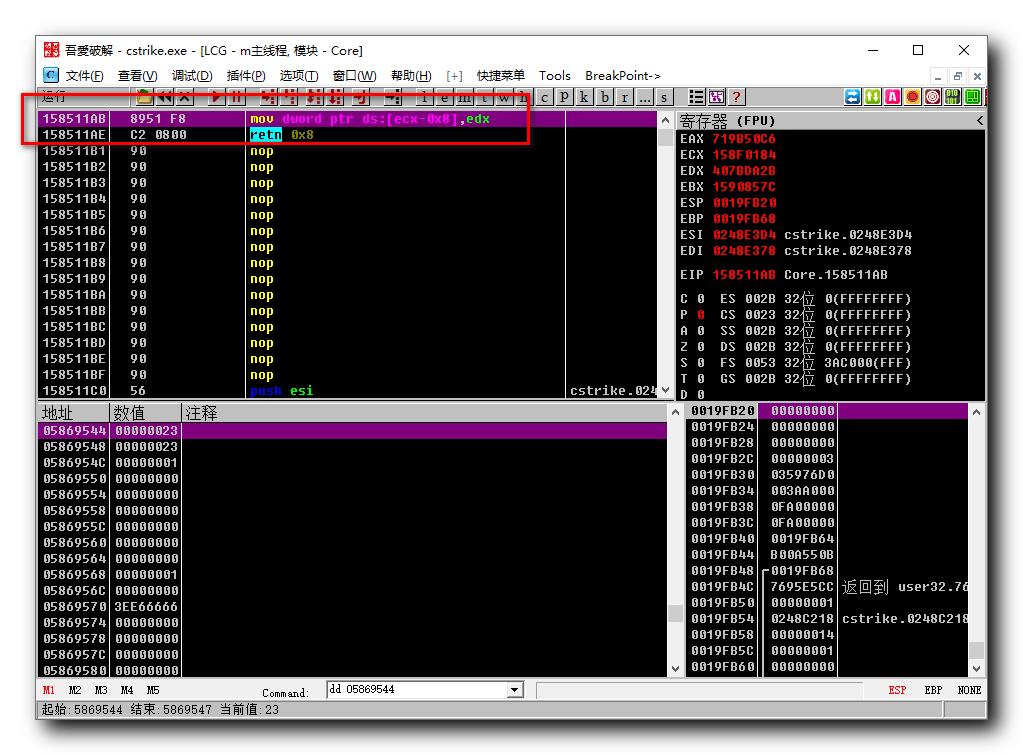

右键点击 05869544 地址处 , 选择 " 断点 / 硬件访问 / Dword " 选项 ,

在 反汇编窗口 中 , 可以看到断点处 ;

以上是关于Windows 逆向OD 调试器工具 ( CE 工具通过查找访问的方式找到子弹数据基地址 | 使用 OD 工具附加游戏进程 | 在 OD 工具中查看 05869544 地址数据 | 仅做参考 )(代码的主要内容,如果未能解决你的问题,请参考以下文章

Windows 逆向OD 调试器工具 ( CE 工具通过查找访问的方式找到子弹数据基地址 | 使用 OD 工具附加游戏进程 | 在 OD 工具中查看子弹数据地址 | 推荐 )

Windows 逆向OD 调试器工具 ( CE 工具通过查找访问的方式找到子弹数据基地址 | 使用 OD 工具附加游戏进程 | 在 OD 工具中查看 05869544 地址数据 | 仅做参考 )(代码

Windows 逆向OD 调试器工具 ( OD 附加进程 | OD 调试器面板简介 | 反汇编窗口 | 寄存器窗口 | 数据窗口 | 堆栈窗口 )

Windows 逆向OD 调试器工具 ( OD 调试数据时硬件断点对应的关键代码 | 删除硬件端点恢复运行 )

Windows 逆向OD 调试器工具 ( 推荐汉化版的 OD 调试工具 | 吾爱破解专用版Ollydbg | 备选工具 )

Windows 逆向OD 调试器工具 ( 分析 OD 硬件断点处的关键代码 | 添加硬件断点 | 关键代码 | MOV 指令 | EAX 寄存器值分析 | 使用命令查看 esi+0cc 地址 )(代码