破晓十分|php laravel 框架存储型XSS;几秒钟之内获取https网站的子域名

Posted 破壳漏洞社区

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了破晓十分|php laravel 框架存储型XSS;几秒钟之内获取https网站的子域名相关的知识,希望对你有一定的参考价值。

姿势

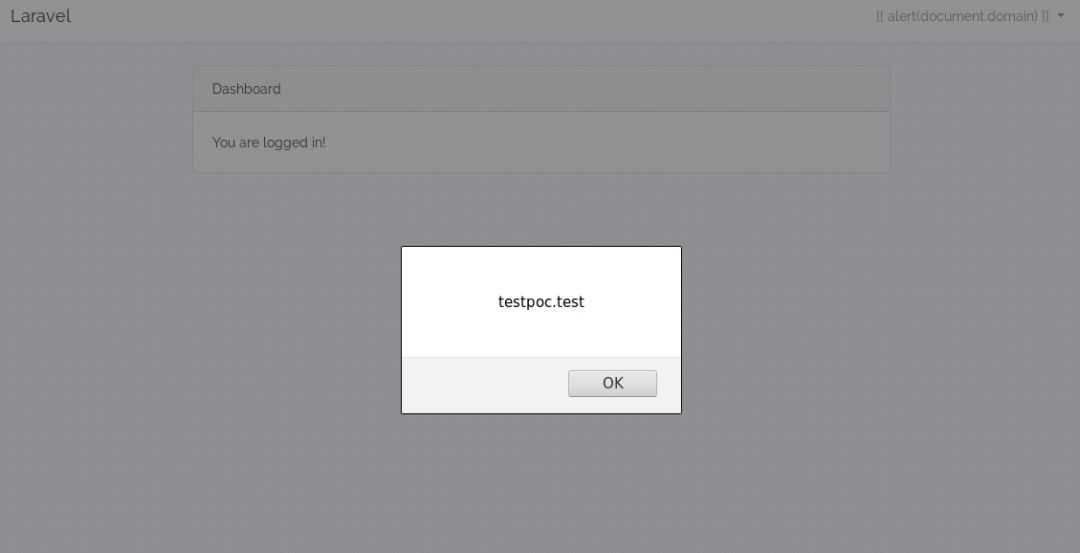

1.php laravel 框架存储型XSS

laravel框架中使用php artisan make:auth命令,就能方便的拥有登录和注册功能。该漏洞位于用户名字段,

payload:{ { alert(document.domain) } }

由于Jekyll引起的大括号之间的双倍空间,Laravel前端默认框架Vue.js会将其转换为<script>alert(document.domain)</script>,从而触发xss。

Twitter链接

https://twitter.com/x1m_martijn/status/971382166683873280

内容链接

https://x1m.nl/poc/2018/03/07/Laravel-XSS-Vuln/

2.锁定的Windows机器可能会通过Cortana泄密

此攻击要求攻击者能够物理访问目标计算机,以便他可以将网络适配器插入锁定的计算机的USB端口。下一步是欢迎Cortana并指示它访问非HTTPS站点。在Windows 10中,Cortana默认响应任何声音,只响应主人的声音需要短暂的“培训”。通过网络适配器拦截Web会话,攻击者可以修改该会话,重定向到恶意网站,向访问者传播恶意软件。

Twitter链接

https://twitter.com/helpnetsecurity/status/971396505423810561

内容链接

https://www.helpnetsecurity.com/2018/03/07/windows-compromise-cortana/

神器

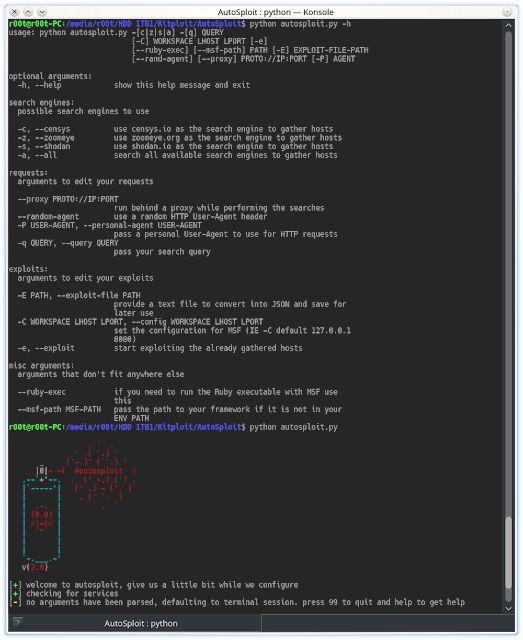

1.AutoSploit v2.0:自动化利用工具

AutoSploit是一款自动化利用工具,可以通过shodan,censys或者zoomeye自动化目标收集,也可以自定义目标或者添加主机列表。选择需要的metasploit攻击模块,获取反弹的shell或者会话。工具只需要配置python2.7环境:

工具原文链接

https://www.kitploit.com/2018/03/autosploit-v20-automated-mass-exploiter.html

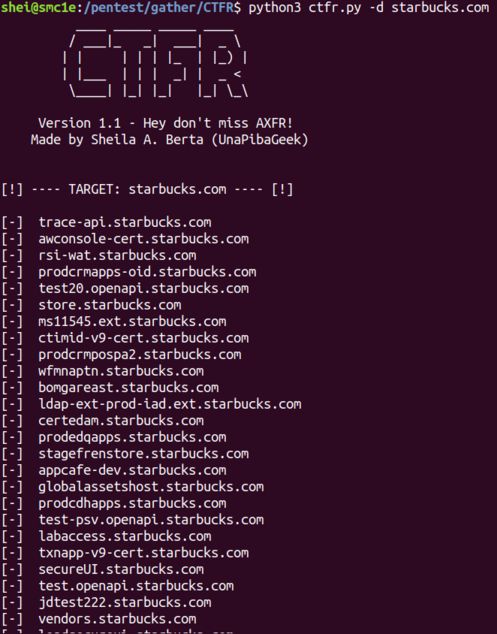

2.几秒钟之内获取https网站的子域名

通过证书的签名来寻找子域名,这种手法在渗透的过程中经常会用到。这里有一个python小脚本做了这些操作,输入域名,几秒钟获取网站的子域名:

Github链接

https://github.com/UnaPibaGeek/ctfr

3.SharpShooter:payload生成器

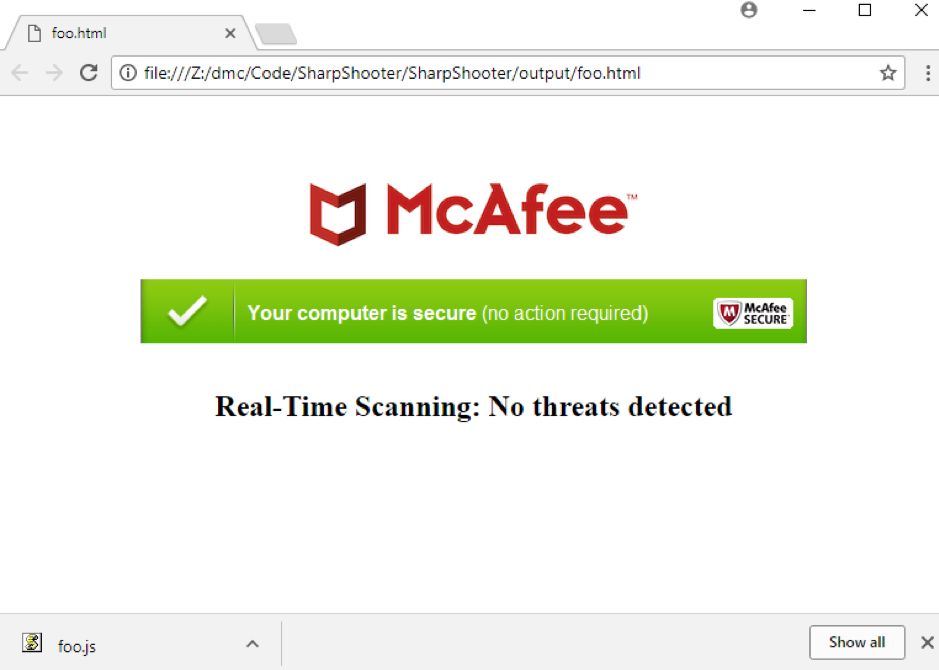

SharpShooter是一款免杀的payload生成器,可以逃避监控,可生成多种Windows格式的payload,例如:HTA、JS、JSE、VBA、VBE、VBS、WSF。payload可以让用户编译和执行原生的c#源码,payload使用随机密钥进行RC4加密,起到一定程度的免杀,payload还具有沙盒的检测能力,适用于windows环境上.net框架的v2,v3,v4。免杀效果如下图所示:

工具链接:

https://www.mdsec.co.uk/2018/03/payload-generation-using-sharpshooter/

资讯

1.利用机器学习进行安全监控,阻断了多起Dofoil挖矿行为

Windows Defender AV 标记了超过80000多个木马,这些木马都具有先进的跨进程注入技术,并具有持久性机制和逃避检测的技术。Windows Defender AV最初的时候可能是通过行为监控标记攻击的异常,然后把异常行为的信号发送到云保护服务。但现在人工智能和基于行为的检测的结合成为了防御系统的支柱之一。如下是基于行为和云驱动的机器学习模型结合展示的感染图,木马是Dofoil的新变种(也被称为Smoke Loader),携带了一枚硬币矿机。在12个小时内,有超过40万个木马被记录,其中73%在俄罗斯。土耳其占18%,乌克兰占全球遭遇的4%。

工具链接:

https://cloudblogs.microsoft.com/microsoftsecure/2018/03/07/behavior-monitoring-combined-with-machine-learning-spoils-a-massive-dofoil-coin-mining-campaign/?platform=hootsuite

2.旧版Symantec SSL / TLS证书即将在google chrome中不受信任

Chrome 66版本中对赛门铁克2016年6月1日之前发布的SSL / TLS证书已不受信任,它将在Chrome 66中显示错误,提示尽快更换证书。从Chrome 70开始,所有剩余的Symantec SSL / TLS证书将停止工作,导致证书错误。chrome 70预计2018年7月20日发布。

欢迎酷爱技术的你来破壳交流。

↓点击直通破壳

以上是关于破晓十分|php laravel 框架存储型XSS;几秒钟之内获取https网站的子域名的主要内容,如果未能解决你的问题,请参考以下文章