XSS 训练连载三

Posted Labs安全研习笔记

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了XSS 训练连载三相关的知识,希望对你有一定的参考价值。

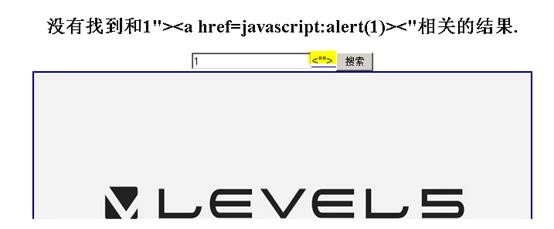

level 5 : http://localhost/xss/level5.php?keyword=finda way out!,又是熟悉的页面

用level1:<script>alert(1)</script>和level2:1"onclick=alert(1)//的输入文本框进行搜索,看看程序怎么处理

发现script被过滤为scr_ipt,onclick被过滤为o_nclick,看来文本框好像都xss防御,

思考html的标签会不会没有过滤,可以自己加个标签,试下1"><a href=javascript:alert(1)><"

把鼠标点击标签,提示成功了

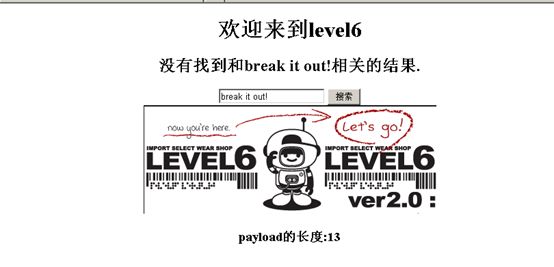

2. Level6: http://localhost/xss/level6.php?keyword=break it out!

前面的惯例肯定不行,直接拿level5的来试试,发现href 被过滤hr_ef

那我们来试试网页是否区分大小写,修改为1"><a HREF=javascript:alert(1)><"

哈哈,看来是没有过滤了,直接点击标签,成功了

今天又学到两招:

使用html各类标签自己构造xss

根据JavaScript的区分大小写,继续绕过

最后祝各位关注的朋友,2019年新年快乐,金猪祝福:希望大家都有自己的小品牌,安全第一,来和我们一起CTF训练学习安全技能吧。

以上是关于XSS 训练连载三的主要内容,如果未能解决你的问题,请参考以下文章