预警漏洞一周双曝,Struts 2要玩“人海战术”?

Posted 亚信安全

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了预警漏洞一周双曝,Struts 2要玩“人海战术”?相关的知识,希望对你有一定的参考价值。

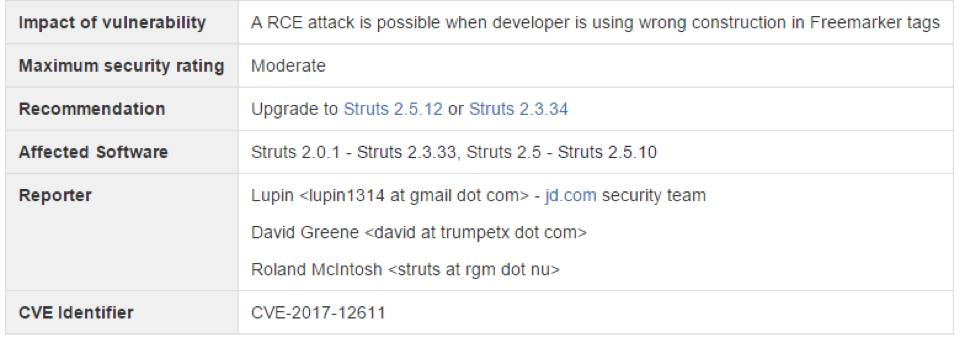

今日,ApacheStruts发布最新安全公告,Struts2 在使用特定表达式或者变量替代Apache Freemarker标签里面的文本字符串时,可能会引起远程代码执行漏洞(S2-053),漏洞编号CVE-2017-12611。该漏洞曝出时间与S2-052仅相隔两日,亚信安全建议 Apache Struts 用户应当及时升级版本,部署入侵防御产品抵御漏洞利用攻击。

漏洞编号

CVE-2017-12611

漏洞名称

S2-053:ApacheStruts2远程代码执行漏洞

漏洞简介

当使用特定表达式或者变量替代Apache Freemarker里面的文本字符串时,可能会引起远程代码执行漏洞。

<@s.hiddenname="redirectUri" value=redirectUri />

<@s.hiddenname="redirectUri" value="${redirectUri}" />

例如以上两种Freemarker的value字段都是可以通过特定表达式或者变量传入值的。攻击者可能传入通过特定构造的恶意代码实施远程执行命令攻击。

影响范围

Struts 2.0.1 - Struts2.3.33, Struts 2.5 - Struts 2.5.10

风险级别

中危

修复方案

升级至Apache Struts2 版本2.5.12 或者 2.3.34;

强制ApacheFreemarker 里面的value字段为“只读” 或者不使用特定表达式和变量传入。

行业热点

亚信安全是亚信集团“领航产业互联网”版图中的重要业务板块,于2015年由亚信科技对全球最大的独立网络安全软件提供商趋势科技中国区业务进行收购重组,专注于产业互联网安全服务领域,是中国领先的云与大数据安全技术、产品、方案和服务供应商。

长按二维码即可关注

了解亚信安全,请点击阅读原文:

以上是关于预警漏洞一周双曝,Struts 2要玩“人海战术”?的主要内容,如果未能解决你的问题,请参考以下文章

重大紧急安全预警:Apache Struts 2再爆高危远程漏洞

漏洞预警CNNVD 关于Apache Struts 2远程代码执行漏洞的通报