注意Zabbix高危SQL注入漏洞分析

Posted 厦门微思网络

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了注意Zabbix高危SQL注入漏洞分析相关的知识,希望对你有一定的参考价值。

0x01 漏洞概述

zabbix是一个开源的企业级性能监控解决方案。近日,zabbix的jsrpc的profileIdx2参数存在insert方式的SQL注入漏洞,攻击者无需授权登陆即可登陆zabbix管理系统,也可通过script等功能轻易直接获取zabbix服务器的操作系统权限。 但是无需登录注入这里有个前提,就是zabbix开启了guest权限。而在zabbix中,guest的默认密码为空。需要有这个条件的支持才可以进行无权限注入。

详情:《漏洞预警:Zabbix高危SQL注入漏洞,可获取系统权限》

0x02 影响程度

攻击成本:低

危害程度:高

是否登陆:不需要

影响版本:2.2.x,3.0.0-3.0.3

0x03 漏洞测试

利用方式一

![[Tags] 【注意】Zabbix高危SQL注入漏洞分析](https://image.cha138.com/20210501/b0c0e36f51cb4c6bb2637ee7d9357ecc.jpg)

如果出现下列代码则证明漏洞存在

![[Tags] 【注意】Zabbix高危SQL注入漏洞分析](https://image.cha138.com/20210501/220631926b2148c5b7d2c6a1ce5e8142.jpg)

利用方式二

![[Tags] 【注意】Zabbix高危SQL注入漏洞分析](https://image.cha138.com/20210501/89a91a14ddc3469982bd5893cc43ad8a.jpg)

如果出现下列代码则证明漏洞存在

![[Tags] 【注意】Zabbix高危SQL注入漏洞分析](https://image.cha138.com/20210501/55c34fcc10e34a97841ac73b59424ab0.jpg)

0x04 实战测试

测试的一个Japan站

![[Tags] 【注意】Zabbix高危SQL注入漏洞分析](https://image.cha138.com/20210501/88f78ac1982141b09b5e366eb14c553d.jpg)

![[Tags] 【注意】Zabbix高危SQL注入漏洞分析](https://image.cha138.com/20210501/701d1eb1458b4ecc88bee93427ac385f.jpg)

可获得最高权限

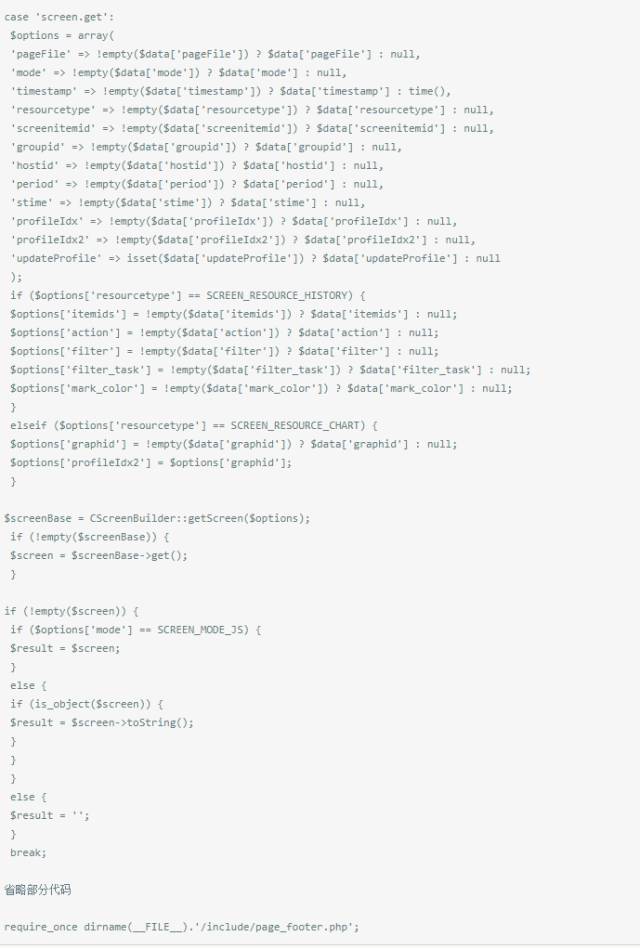

0x05 代码分析

zabbix 2.2.14

首先从poc中的jsrpc.php文件入手,找到profileIdx2参数

在看这段代码的时候各种跑偏,一度追着

这几句代码死磕,看到zabbix-2.2.14/frontends/php/include/classes/screens/CScreenBuilder.php,在public static function getScreen(array $options = array())函数中没有找到可以造成漏洞的交互点,太菜了!!!

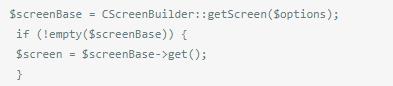

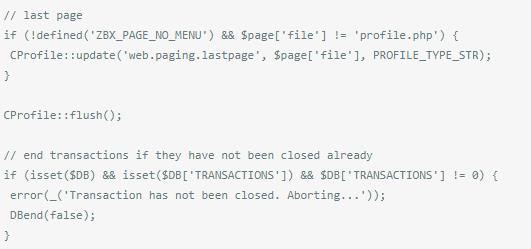

然后去请教表哥,表哥提示问题出现在flush中

根据表哥的提示,在page_footer.php中发现CProfile类的flush方法

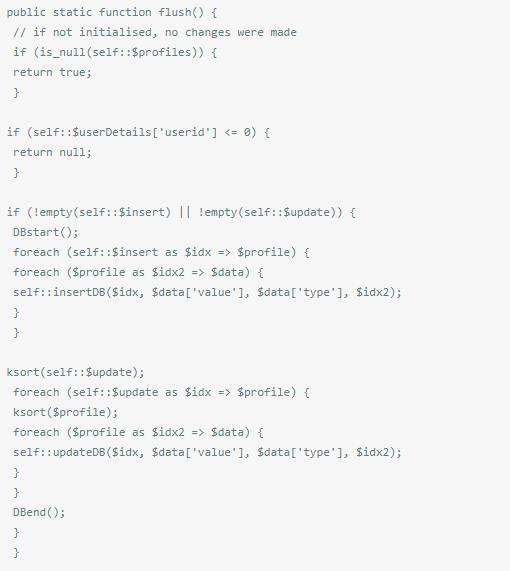

在profiles.inc.php中找到了flush函数

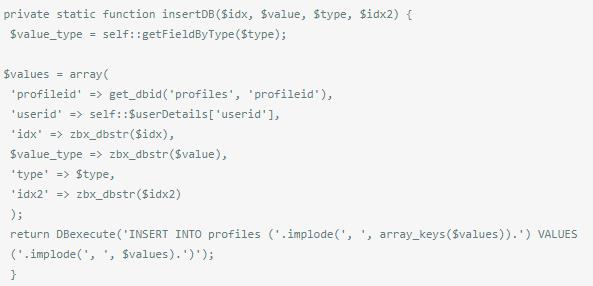

参数传入下面的insertDB函数,从而导致了注入的产生

0x06 漏洞修复

版本升级

打补丁

关闭guest

注:部分漏洞信息收集自网络

来源:http://www.secange.com/2017/10/zabbix%E9%AB%98%E5%8D%B1sql%E6%B3%A8%E5%85%A5%E6%BC%8F%E6%B4%9E%E5%88%86%E6%9E%90/

“微思网络”成立于2002年,是厦门最早、口碑最好的高端IT培训认证机构和系统集成商,主要从事思科CCIE、CCNP、CCNA、 Redhat RHCE、Oracle OCP、VCP、微软MCSA等IT国际IT认证培训及考试,从事系统集成、解决方案、软硬件销售、IT外包服务等相关业务。

微思官网:http://www.xmws.cn

腾讯微博:http://t.qq.com/xmwisdom

新浪微博:http://weibo.com/xmwisdom

点击原文链接,让你迎娶白富美走上人生巅峰

以上是关于注意Zabbix高危SQL注入漏洞分析的主要内容,如果未能解决你的问题,请参考以下文章