Metasploit信息收集

Posted web安全工具库

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Metasploit信息收集相关的知识,希望对你有一定的参考价值。

毕业了,想留的人没能留住,想要的生活也没有如约而至,也就这样了。。。

---- 网易云热评

一、MSF更新

1、apt-get update

2、apt-get install metasploit-framework

二、敏感目录收集

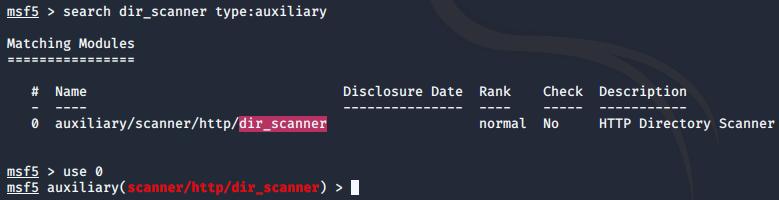

1、查找dir_scanner模块

search dir_scanner type:auxiliary

2、选择扫描用到的辅助模块

use 0或者use auxiliary/scanner/http/dir_scanner

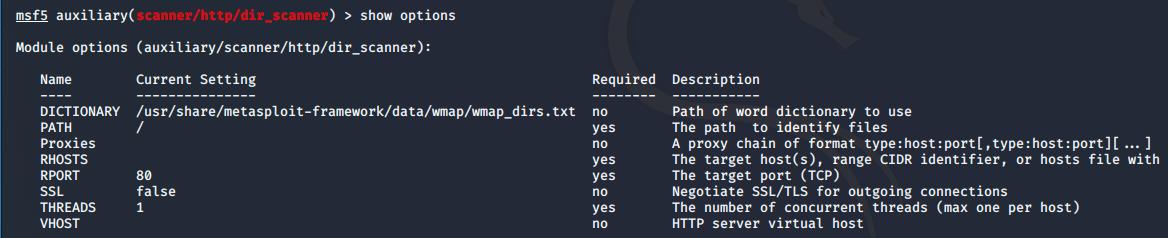

3、查看需要设置的参数

show options

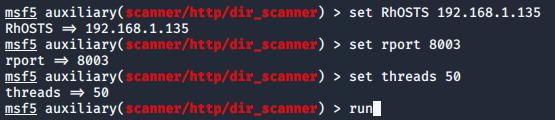

4、设置目标主机

set RHOSTS 192.168.1.

5、设置端口

set RPORT 8003

6、设置线程数

set THREADS 50

7、运行,run

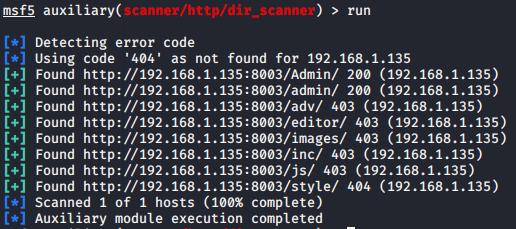

8、扫描结果

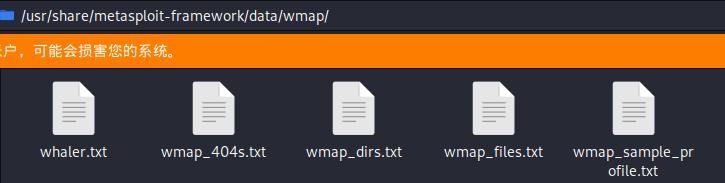

9、字典目录,可以添加自己的字典

三、主机发现

1、可以利用的扫描模块

auxiliary/scanner/discovery/arp_sweep

auxiliary/scanner/discovery/empty_udp

auxiliary/scanner/discovery/ipv6_multicast_ping

auxiliary/scanner/discovery/ipv6_neighbor

auxiliary/scanner/discovery/ipv6_neighbor_router_advertisement

auxiliary/scanner/discovery/udp_probe

auxiliary/scanner/discovery/udp_sweep

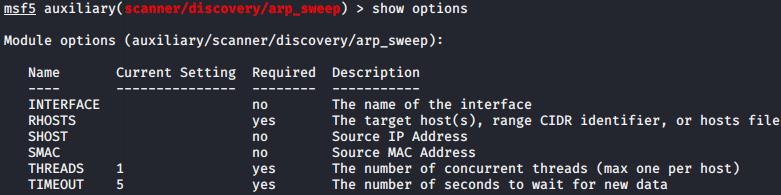

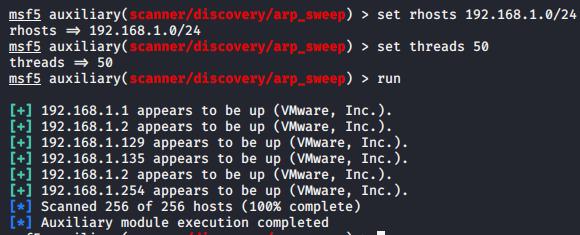

2、以arp扫描为例,查看需要设置的选项

show options

3、设置主机范围

set rhosts 192.168.1.0/24

4、设置扫描时候的线程数

set threads 50

5、运行run

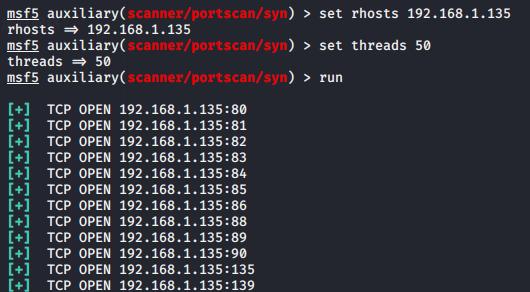

四、端口扫描

1、可以利用的模块

auxiliary/scanner/portscan/ack

auxiliary/scanner/portscan/ftpbounce

auxiliary/scanner/portscan/syn

auxiliary/scanner/portscan/tcp

auxiliary/scanner/portscan/xmas

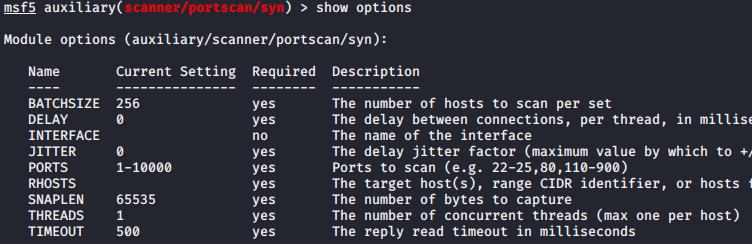

2、以syn扫描为例,查看需要设置的参数

3、设置目标ip

set rhosts 192.168.1.135

4、设置线程数

set threads 50

5、运行,run

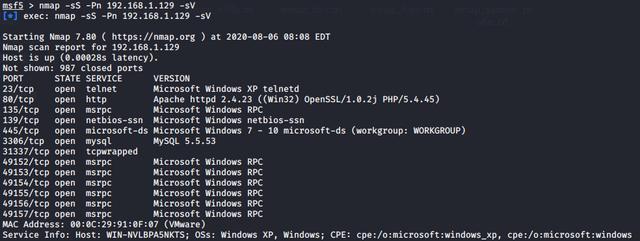

五、获取服务详细信息

nmap -sS -Pn 192.168.1.135 -sV

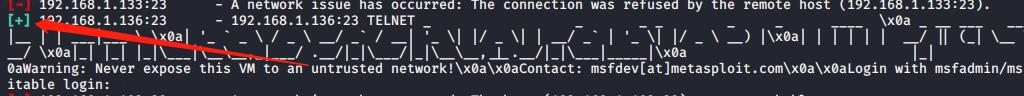

六、查找具体开放某服务的主机

1、开放telnet服务的主机

选择模块:use auxiliary/scanner/telnet/telnet_version

设置ip范围:set rhosts 192.168.1.0/24

设置线程:set threads 100

运行:run

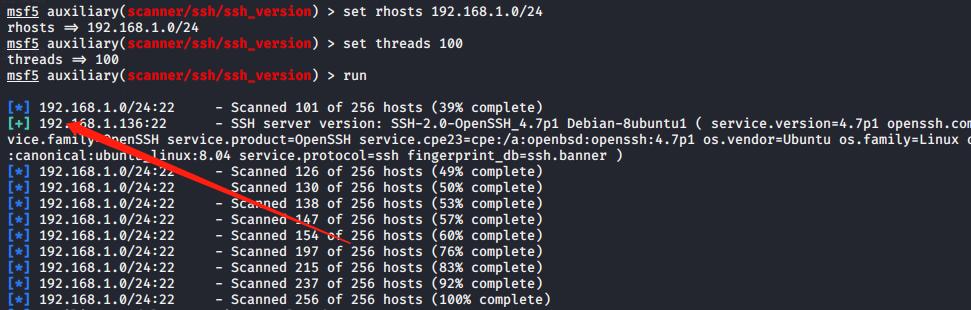

2、开放SSH服务的主机

选择模块:use auxiliary/scanner/ssh/ssh_version

设置ip范围:set rhosts 192.168.1.0/24

设置线程:set threads 100

运行:run

禁止非法,后果自负

欢迎关注公众号:web安全工具库

以上是关于Metasploit信息收集的主要内容,如果未能解决你的问题,请参考以下文章

[系统安全] 四十五.APT系列(10)Metasploit后渗透技术信息收集权限提权和功能模块详解

Kali使用Metasploit内外网渗透windows系统