docker的网络管理(1)

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了docker的网络管理(1)相关的知识,希望对你有一定的参考价值。

Docker 中的网络功能介绍

默认情况下,容器可以建立到外部网络的连接,但是外部网络无法连接到容器。

Docker 允许通过外部访问容器或容器互联的方式来提供网络服务

外部访问容器:

容器中可以运行一些网络应用,要让外部也可以访问这些应用,可以通过 -P 或 -p 参数来指定端口映射。

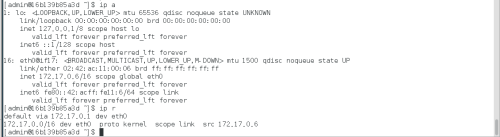

实验环境:

Centos7 运行一个容器,提供web服务和ssh服务

宿主机启用路由转发(net.ipv4.ip_forward=1)

实验步骤:

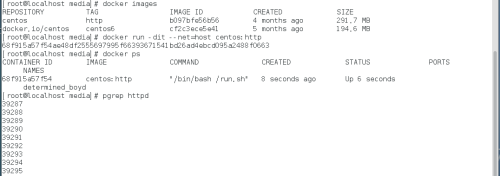

之前已经创建好镜像啦

执行docker images查看新生成的镜像

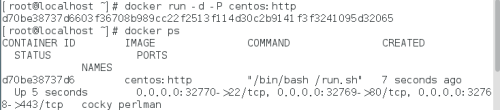

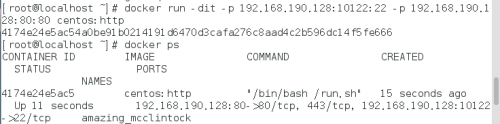

当使用–P(大写)标记时,Docker 会随机映射一个随机的端口到内部容器开放的网络端口。

注:-P使用时需要指定--expose选项或dockerfile中用expose指令容器要暴露的端口,指定需要对外提供服务的端口

使用 docker ps 可以看到,本地主机的32770被映射到了容器的22端口,本地主机的32769被映射到了容器的80端口,本地主机的32768被映射到了容器的443 端口

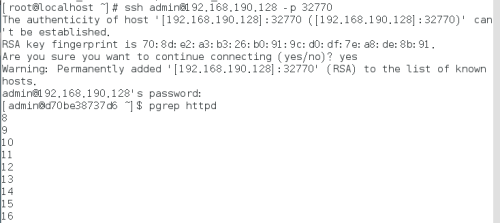

此时访问本机的 32770端口即可访问容器内 ssh 应用

查看容器运行的httpd进程

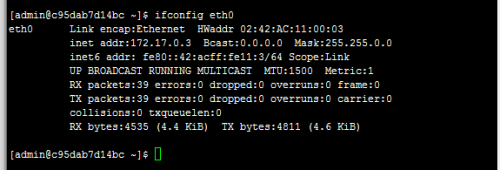

注:192.168.190.128是宿主机目录

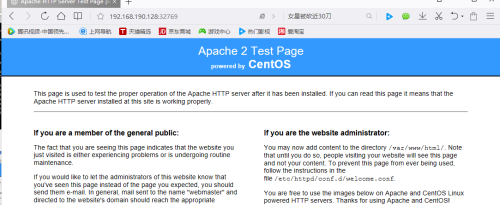

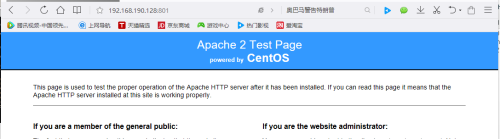

此时访问本机的 32769端口即可访问容器内 web 应用

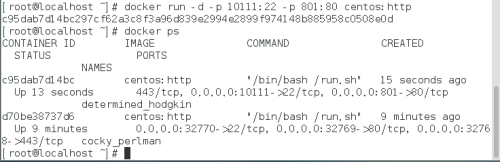

-p(小写)则可以指定要映射的端口,并且,在一个指定端口上只可以绑定一个容器

注意:

容器有自己的内部网络和 ip 地址(使用 docker inspect 可以获取所有的变量。)

-p 标记可以多次使用来绑定多个端口

映射所有接口地址:

使用 hostPort:containerPort 格式,将本地的10111端口映射到容器的 22 端口,本地的801端口映射到容器的80端口可以执行

测试访问:

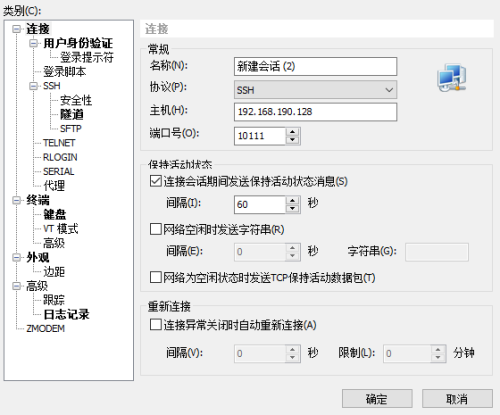

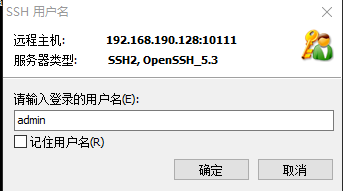

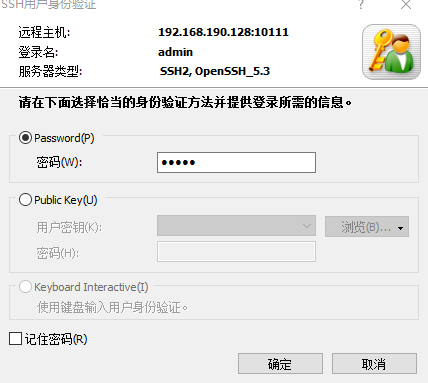

1)ssh测试:

使用xshell工具:

测试web访问

映射到指定地址的指定端口

可以使用 ip:hostPort:containerPort 格式,指定映射使用一个特定地址

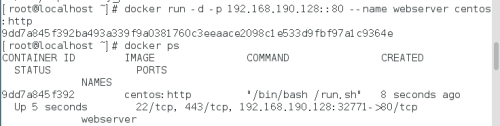

映射到指定地址的任意端口

使用 ip::containerPort 绑定192.168.190.128的任意端口到容器的80端口,本地主机会自动分配一个口。--name为启动的容器指定一个容器名

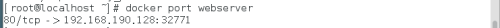

使用 docker port 来查看当前映射的端口配置,也可以查看到绑定的地址

Docker NAT iptables实现

默认情况下,容器可以主动访问到外部网络的连接,但是外部网络无法访问到容器

容器访问外部实现

容器所有到外部网络的连接,源地址都会被 NAT 成本地系统的 IP 地址(即docker0地址)。这是使用 iptables 的源地址伪装操作实现的

查看主机的 NAT 规则

外部访问容器实现

容器允许外部访问,可以在 docker run 时候通过 -p 或 -P 参数来启用,不管用那种办法,其实也是在本地的 iptable 的 nat 表中添加相应的规则

使用 -P 时

iptables -t nat –nvL

使用 -p 80:80 时

iptables -t nat –nvL

docker0 网桥

Docker服务默认会创建一个 docker0 网桥(其上有一个 docker0 内部接口),它在内核层连通了其他的物理或虚拟网卡,这就将所有容器和本地主机都放到同一个物理网络。

Docker 默认指定了 docker0 接口的 IP 地址和子网掩码,让主机和容器之间可以通过网桥相互通信

由于目前 Docker 网桥是 Linux 网桥,用户可以使用 brctl show 来查看网桥和端口连接信息

注:brctl 命令在centos中可以使用yum install bridge-utils 来安装

每次创建一个新容器的时候,Docker 从可用的地址段中选择一个空闲的 IP 地址分配给容器的 eth0端口。使用本地主机上 docker0 接口的 IP 作为所有容器的默认网关

Docker 网络配置

Docker 四种网络模式

docker run 创建 Docker 容器时,可以用 --net 选项指定容器的网络模式,Docker 有以下 4 种网络模式:

host 模式,使用 --net=host 指定。

container 模式,使用 --net=container:NAMEorID 指定。

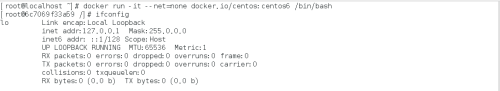

none 模式,使用 --net=none 指定。

bridge 模式,使用 --net=bridge 指定,默认设置

host 模式

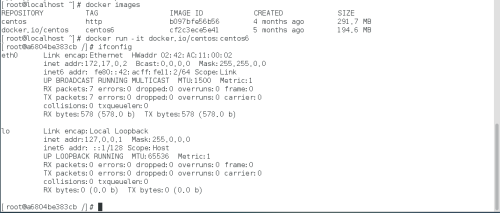

如果启动容器的时候使用 host 模式,那么这个容器将不会获得一个独立的 Network Namespace,而是和宿主机共用一个 NetworkNamespace。容器将不会虚拟出自己的网卡,配置自己的 IP 等,而是使用宿主机的 IP 和端口。

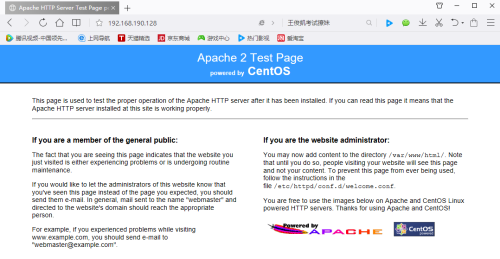

例如,我们在192.168.190.128/24 的机器上用 host 模式启动一个含有 web 应用的 Docker 容器,监听 tcp 80 端口。当我们在容器中执行任何类似 ifconfig 命令查看网络环境时,看到的都是宿主机上的信息。而外界访问容器中的应用,则直接使用192.168.190.128:80 即可,不用任何 NAT 转换,就如直接跑在宿主机中一样。但是,容器的其他方面,如文件系统、进程列表等还是和宿主机隔离的。

启动容器前,执行pgrep http查看宿主机httpd进程

![]()

上面显示结果说明宿主机没有httpd进程运行

用 host 模式启动一个含有 web 应用的 Docker 容器

用浏览器访问宿主机地址的80端口

注意防火墙

container 模式

这个模式指定新创建的容器和已经存在的一个容器共享一个 Network Namespace,而不是和宿主机共享。新创建的容器不会创建自己的网卡,配置自己的 IP,而是和一个指定的容器共享 IP、端口范围等。同样,两个容器除了网络方面,其他的如文件系统、进程列表等还是隔离的。两个容器的进程可以通过 lo 网卡设备通信。

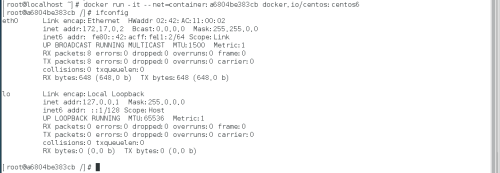

运行一个容器:查看容器的IP

将容器切换到后台运行:ctrl+p ctrl+q

在运行一个容器使用container模式:查看新容器的地址

将这个网络设备加入到docker0网桥中,可以通过brctl show命令查看;从docker0子网中分配一个IP给容器使用,并设置docker0的IP地址为容器的默认网关。

容器内部访问外网以及容器和主机之间的端口映射都是通过Iptables实现的,可以查看Iptables表分析。

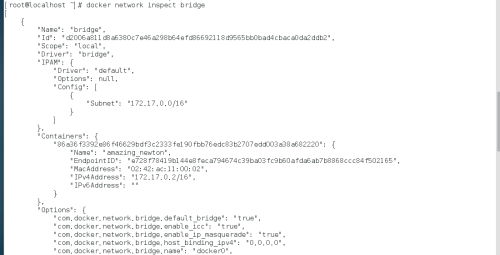

查看当前 docker0地址

在容器运行时,每个容器都会分配一个特定的虚拟机口并桥接到 docker0。每个容器都会配置同 docker0 ip 相同网段的专用 ip 地址,docker0 的 IP 地址被用于所有容器的默认网关。

运行一个容器

并且查看

通过brctl show命令查看

执行docker network inspect bridge查看桥接网络的详细信息

自定义网桥

除了默认的 docker0 网桥,用户也可以指定网桥来连接各个容器。在启动 Docker 服务的时候,使用 -b BRIDGE 或 --bridge=BRIDGE 来指定使用的网桥。

Docker 允许你管理 docker0 桥接或者通过-b选项自定义桥接网卡,需要安装bridge-utils软件包。

基本步骤如下:

1.确保 docker 的进程是停止的

2.创建自定义网桥

3.给网桥分配特定的 ip

4.以 -b 的方式指定网桥

具体操作步骤:

如果服务已经运行,那需要先停止服务,并删除旧的网桥

然后创建一个网桥 bridge0,给网桥分配特定的 ip

查看确认网桥创建并启动

(两种方法)

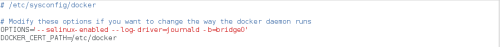

修改/etc/sysconfig/docker文件

添加 –b=bridge0

启动 Docker 服务

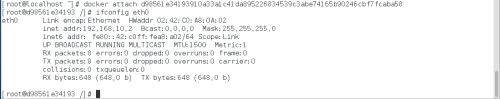

新建一个容器,可以看到它已经桥接到了 bridge0 上

进入容器,查看容器的IP

docker 服务启动成功并绑定容器到新的网桥,新建一个容器,你会看到它的 ip 是我们的设置的新 ip段, docker 会自动检测到它。用 brctl show 可以看到容器启动或则停止后网桥的配置变化,在容器中使用 ip a和 ip r 来查看 ip 地址配置和路由信息。

下面通过配置一个以 --net=none 启动的容器,使他达到跟平常一样具有访问网络的权限。来介绍docker 是如何连接到容器中的。

启动一个运行 /bin/bash的容器,并指定 --net=none

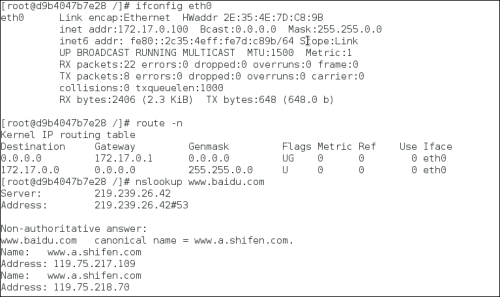

再开启一个新的终端,查找这个容器的进程 id ,然后创建它的命名空间,后面的 ip netns 会用到

检查桥接网卡的 ip 和子网掩码

创建一对” peer“接口A 和 B ,绑定 A 到网桥,并启用它

将 B 放到容器的网络命名空间,命名为 eth0, 配置一个空闲的 ip

可以使用网络了

本文出自 “youyou” 博客,转载请与作者联系!

以上是关于docker的网络管理(1)的主要内容,如果未能解决你的问题,请参考以下文章