建立命名访问控制列表实战

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了建立命名访问控制列表实战相关的知识,希望对你有一定的参考价值。

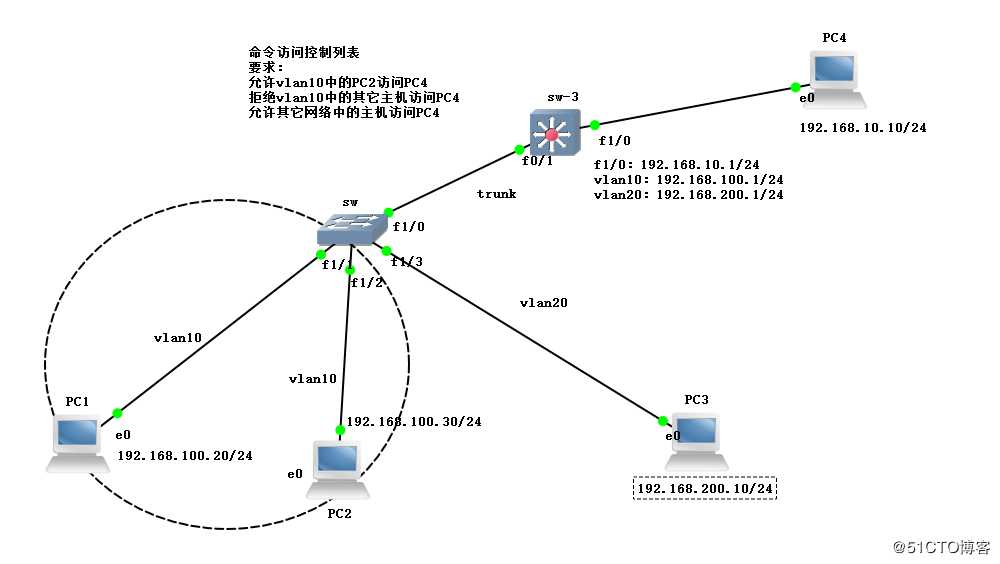

建立命名ACL实战本次实验拓扑结构如下:

实验目的

完成在sw-3路由上命名ACL的建立,实现实验要求:

允许vlan10中的PC2主机访问PC4;

拒绝vlan10中的其它主机访问PC4;

允许其它网络主机访问PC4。

实验步骤:

1、完成四台PC机IP地址的设置

PC1

PC1> ip 192.168.100.20 192.168.100.1

Checking for duplicate address...

PC1 : 192.168.100.20 255.255.255.0 gateway 192.168.100.1PC2

PC2> ip 192.168.100.30 192.168.100.1

Checking for duplicate address...

PC1 : 192.168.100.30 255.255.255.0 gateway 192.168.100.1PC3

PC3> ip 192.168.200.10 192.168.200.1

Checking for duplicate address...

PC1 : 192.168.200.10 255.255.255.0 gateway 192.168.200.1PC4

PC4> ip 192.168.10.10 192.168.10.1

Checking for duplicate address...

PC1 : 192.168.10.10 255.255.255.0 gateway 192.168.10.12、完成二层交换机sw的设置

sw(config)#no ip routing //关闭路由功能(原镜像为三层交换机,所以这里需关闭路由功能)

sw(config)#vlan 10,20 //划分vlan广播域

sw(config-vlan)#ex

sw(config)#int f 1/1

sw(config-if)#sw mo ac

sw(config-if)#sw ac vlan 10

sw(config-if)#ex

sw(config)#int f 1/2

sw(config-if)#sw mo ac

sw(config-if)#sw ac vlan 10

sw(config-if)#int f 1/3

sw(config-if)#sw mo ac

sw(config-if)#sw ac vlan 20

sw(config-if)#ex

sw(config)#do show vlan-sw b

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa1/0, Fa1/4, Fa1/5, Fa1/6

Fa1/7, Fa1/8, Fa1/9, Fa1/10

Fa1/11, Fa1/12, Fa1/13, Fa1/14

Fa1/15

10 VLAN0010 active Fa1/1, Fa1/2

20 VLAN0020 active Fa1/3

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

sw(config)#int f 1/0

sw(config-if)#sw tr en do

sw(config-if)#sw mo tr

sw(config-if)#e

*Mar 1 00:03:06.579: %DTP-5-TRUNKPORTON: Port Fa1/0 has become dot1q trunk

sw(config-if)#ex

sw(config)#do show int f 1/03、完成三层交换机sw-3的设置

sw-3(config)#vlan 10,20

sw-3(config-vlan)#ex

sw-3(config)#int vlan 10

sw-3(config-if)#ip add 192.168.100.1 255.255.255.0

sw-3(config-if)#no shut

sw-3(config-if)#int vlan 20

sw-3(config-if)#ip add 192.168.200.1 255.255.255.0

sw-3(config-if)#no shut

sw-3(config-if)#ex

sw-3(config)#int f 1/1

sw-3(config-if)#ip add 192.168.10.1 255.255.255.0 //该端口为二层端口无法设定IP地址

% IP addresses may not be configured on L2 links.

sw-3(config-if)#no switchport //关闭路由功能,使其成为三层端口

sw-3(config-if)#ip add 192.168.10.1 255.255.255.0

sw-3(config-if)#no shut

sw-3(config-if)#ex

sw-3(config)#int f 1/0

sw-3(config-if)#sw mo tr

*Mar 1 00:02:43.731: %DTP-5-TRUNKPORTON: Port Fa1/0 has become dot1q trunk

*Mar 1 00:02:44.235: %LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan10, changed state to up

*Mar 1 00:02:44.243: %LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan20, changed state to up

sw-3(config-if)#sw tr en dot

sw-3(config-if)#ex

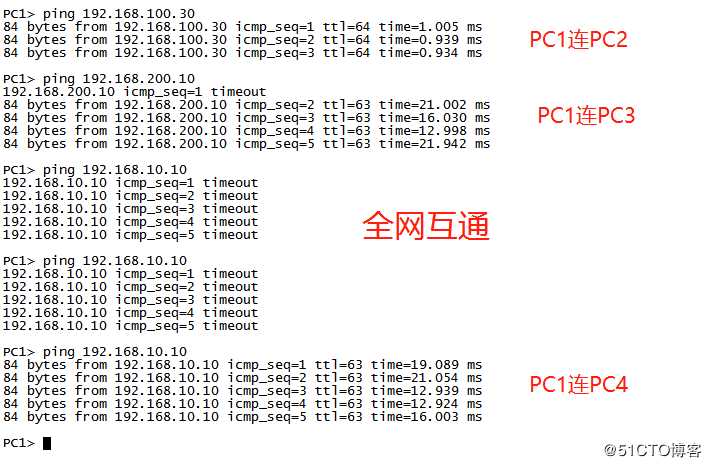

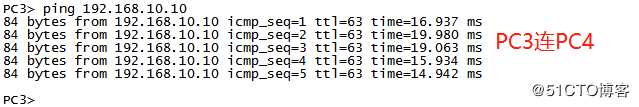

sw-3(config)#注意:此时,sw-3上未进行ACL的设置,如果实验步骤全部正确,应可以全网互通。

实例如下:

如果出现以上结果,则可以继续下面的操作。否则,请自行进行检查。

4、进行ACL的设置

sw-3

sw-3(config)#ip access-list standard zhy //建立命名访问控制列表

sw-3(config-std-nacl)#5 permit host 192.168.100.30 //开头的5为序列号,可不写。不写则进行默认排序

sw-3(config-std-nacl)#deny 192.168.100.0 0.0.0.255 //拒绝100网段的全部主机

sw-3(config-std-nacl)#permit any

sw-3(config-std-nacl)#ex

sw-3(config)#do show access-lists

Standard IP access list zhy

5 permit 192.168.100.30

15 deny 192.168.100.0, wildcard bits 0.0.0.255

25 permit any

sw-3(config)#

sw-3(config)#int f 1/1

sw-3(config-if)#ip access-group zhy out //应in口为虚口,设置ACL比较繁琐。因此本次实验将ACL设置在out口。

sw-3(config-if)#ex

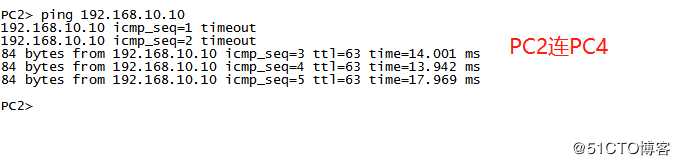

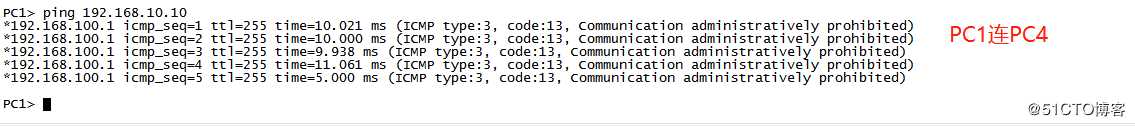

sw-3(config)#实验结果

实验成功!!!!!

以上是关于建立命名访问控制列表实战的主要内容,如果未能解决你的问题,请参考以下文章