2019-2020-2 20175113完瑞 基于Windows的信息安全专业导论学习容器的构建 第二周进展

Posted besti5113

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2019-2020-2 20175113完瑞 基于Windows的信息安全专业导论学习容器的构建 第二周进展相关的知识,希望对你有一定的参考价值。

基于Windows的信息安全专业导论学习容器的构建 课程设计 第二周

一、实践目标

1. 建立图形化的ubuntu容器

2. 安装并运行vscode,部署python、pep9环境

3. 创建docker账户,上传系统镜像

二、实践内容

1. 建立图形化的ubuntu容器

- 在上一周的进展中,我们组完成了docker的安装、调试,学习docker指令,并成功从doker hub上下载镜像创建容器,但是容器还是停留于命令提示符形式,我们没有一个快捷方便的图形化界面来更好的开展接下来的环境部署,自然也达不到信息安全专业导论学习容器的效果。好在我们组李屹哲同学成功找到了图形化容器的方法,详情参考李屹哲同学的这篇博客。

- 这里就直接开始建立图形化的ubuntu容器

- 下载一个TightVNC,下载完成后按照默认选项安装(可以不设置密码)。

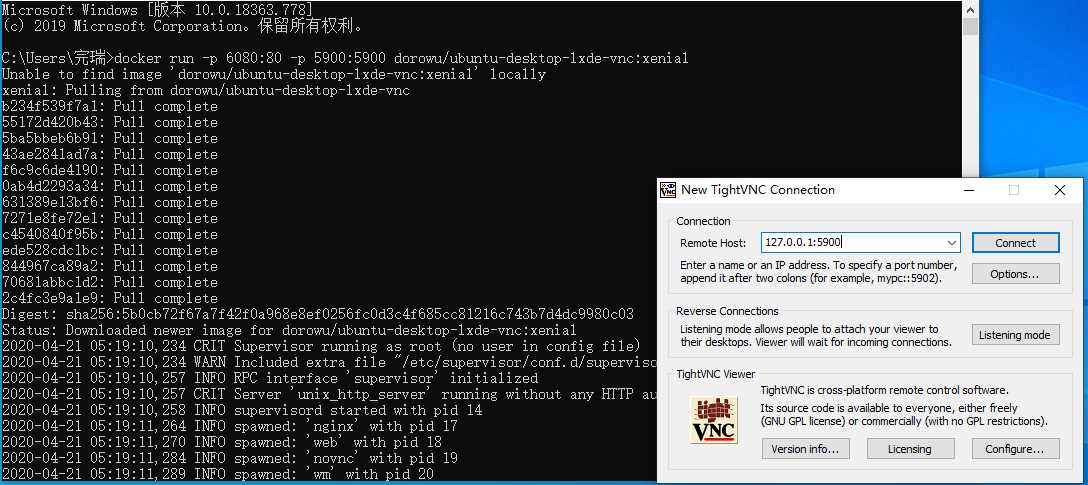

- 下载和运行图形化的ubuntu容器: docker run -p 6080:80 -p 5900:5900 dorowu/ubuntu-desktop-lxde-vnc:xenial

- 打开程序TightVNC Viewer,输入远程连接地址 127.0.0.1:5900 即可取得连接

- 这里可以发现成功启动了图形化的ubuntu容器界面

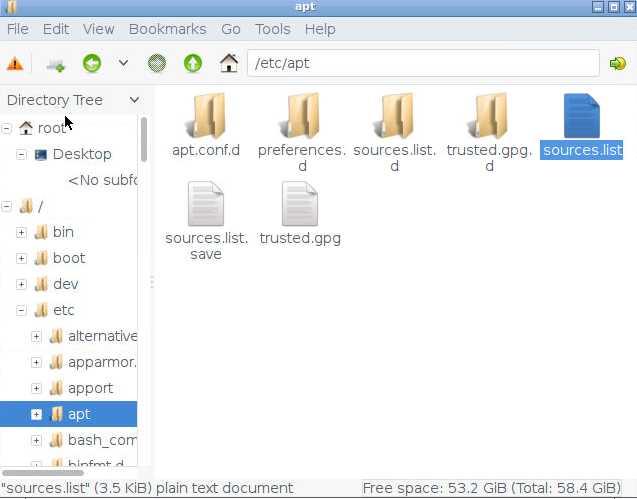

- 接下来配置ubuntu容器,首先更新下载源:在 /etc/apt/sources.list 文件中加入以下下载源

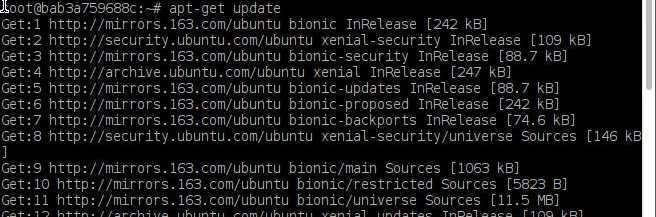

- 更新软件列表: apt-get update

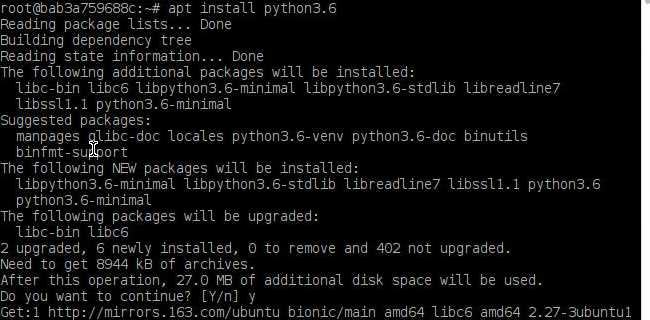

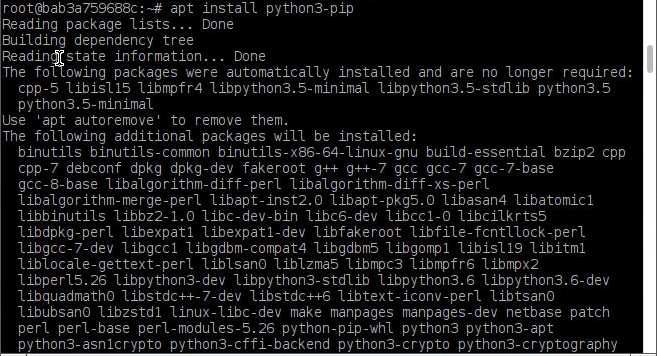

- 安装python环境: apt install python3.6 、 apt install python3-pip

- 测试python环境:

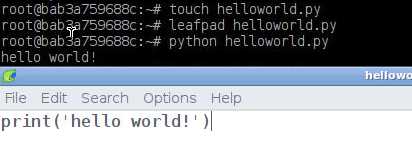

- 新建一个python文件: touch helloworld.py

- 用leafpad编辑 helloworld.py : leafpad helloworld.py

- 在文本内输入: print(‘hello world!‘)

- 运行 helloworld.py : python helloworld.py

- 运行成功,打印了 hello world!

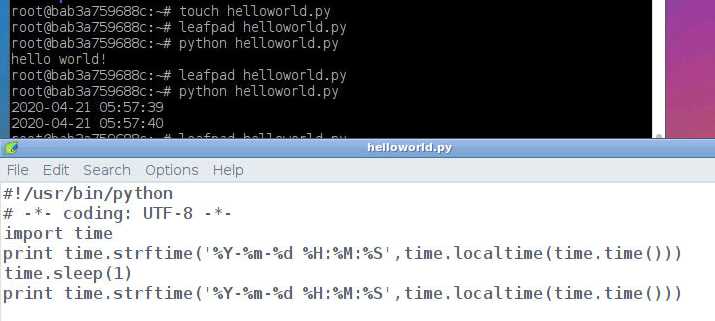

- 再用leafpad编辑 helloworld.py: leafpad helloworld.py

- 换一段测试代码,程序功能:暂停一秒输出,并格式化当前时间

-

- 运行成功,证明python环境可用

2. 安装并运行vscode,部署python、pep9环境

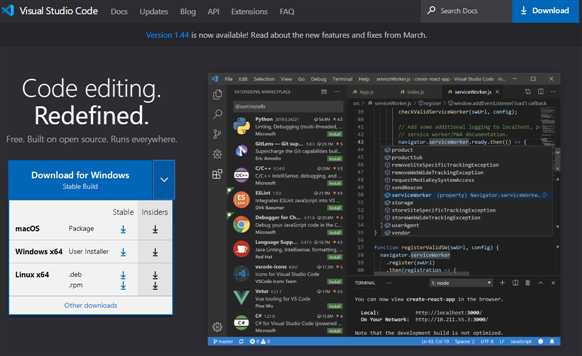

- 进入官方网站下载最近版本:https://code.visualstudio.com(选择deb)

- 安装vs code: dpkg -i code_1.44.2-1587059832_amd64.deb (视版本号:code_1.44.2-1587059832_amd64.deb)

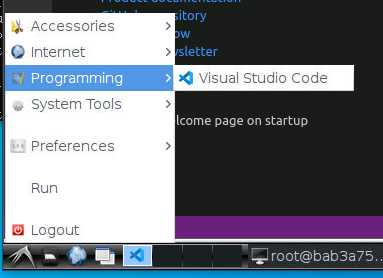

- 打开vscode应用程序,安装完成

3. 创建docker账户,上传系统镜像

- 用管理员身份打开 windows 命令提示符:搜索 命令提示符,右击 以管理员身份运行

三、实践体会

在这一周对docker的学习中

以上是关于2019-2020-2 20175113完瑞 基于Windows的信息安全专业导论学习容器的构建 第二周进展的主要内容,如果未能解决你的问题,请参考以下文章

2019-2020-2 20175113完瑞 《网络对抗技术》Exp5 信息搜集与漏洞扫描

20199301 2019-2020-2 《网络攻防实践》 综合实践

2019-2020-2 20175316盛茂淞《网络对抗技术》Exp3 免杀原理与实践

2019-2020-2 20175327《网络对抗技术》Exp3 免杀原理与实践