2018-2019-2 20165118 《网络对抗技术》Exp4 恶意代码分析

Posted lbz20165118

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2018-2019-2 20165118 《网络对抗技术》Exp4 恶意代码分析相关的知识,希望对你有一定的参考价值。

2018-2019-2 20165118 《网络对抗技术》Exp4 恶意代码分析

一.实验目标:

1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行。

1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

1.3假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质

二.实践任务

1、系统运行监控

使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。

安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

2、恶意软件分析

分析该软件在

启动回连

安装到目标机

及其他任意操作时(如进程迁移或抓屏)

该后门软件

读取、添加、删除了哪些注册表项

读取、添加、删除了哪些文件

连接了哪些外部IP,传输了什么数据(抓包分析)

三.实践过程记录

任务一:系统运行监控

1、windows计划任务

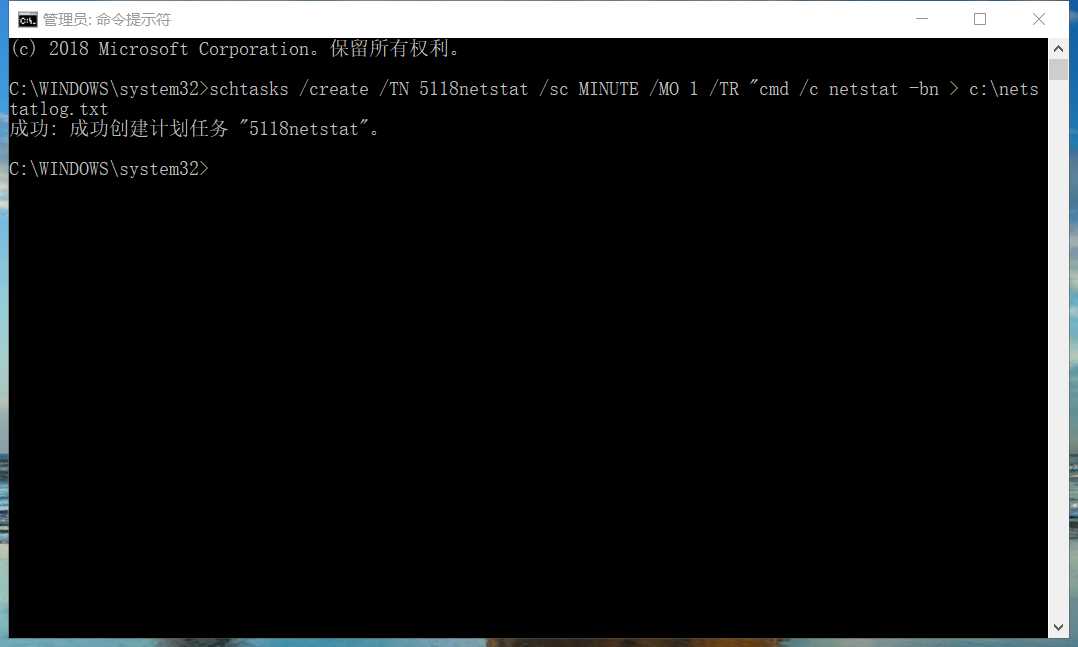

- 以管理员身份打开cmd,并输入指令

schtasks /create /TN 5118netstat /sc MINUTE /MO 1 /TR "cmd /c netstat -bn > c: etstatlog.txt,记录每1分钟计算机联网情况.(sc表示计时方式,我们以分钟计时填MINUTE;TR=Task Run,我们要运行的指令是 netstat)

在桌面建立一个netstatlog.txt文件,内容为:

date /t >> c: etstatlog.txt

time /t >> c: etstatlog.txt

netstat -bn >> c: etstatlog.txt`

用来将记录的联网结果格式化输出到netstatlog.txt文件中

后缀名改为.bat,然后将该文件放入C盘,提示需要管理员身份进行,点击是。

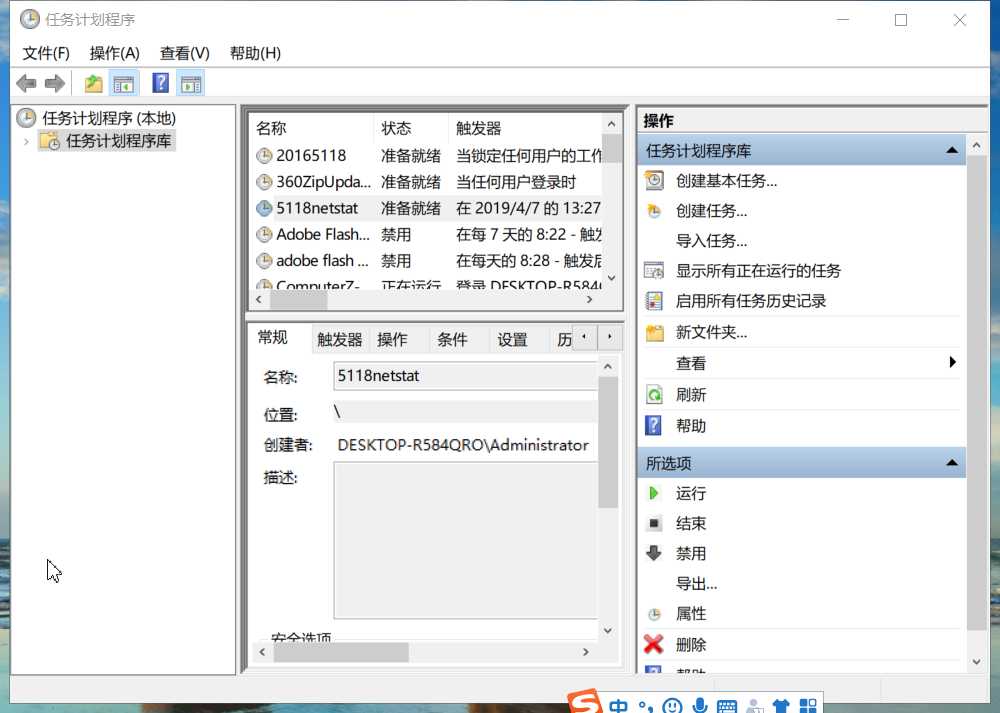

- 在windows中找到

任务计划程序库,并找到我们刚才创建的任务,打开其属性。 - 在属性界面的

常规里面,勾选使用最高权限否则可能无法执行; - 在属性界面的

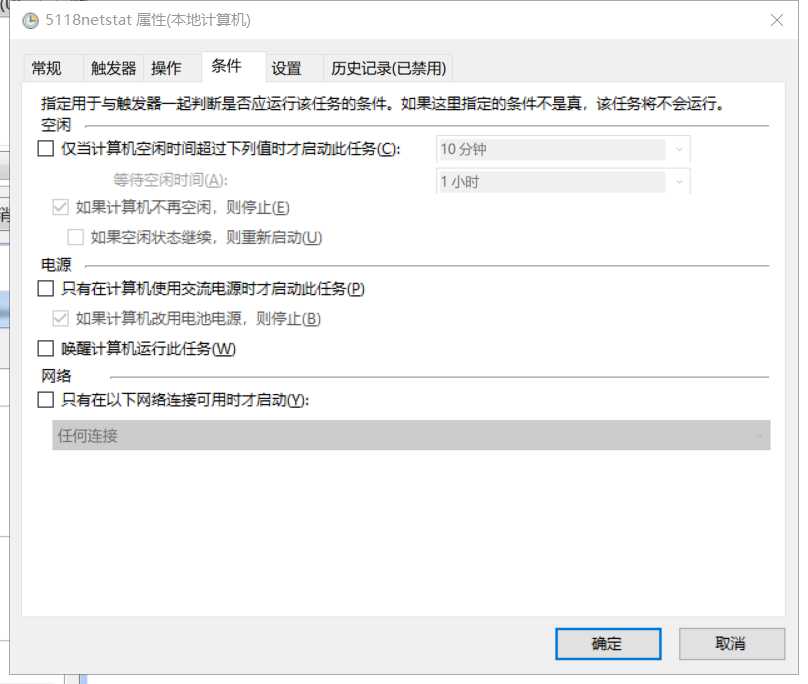

条件里面,将只有在计算机在交流电时执行取消掉; 在属性界面的

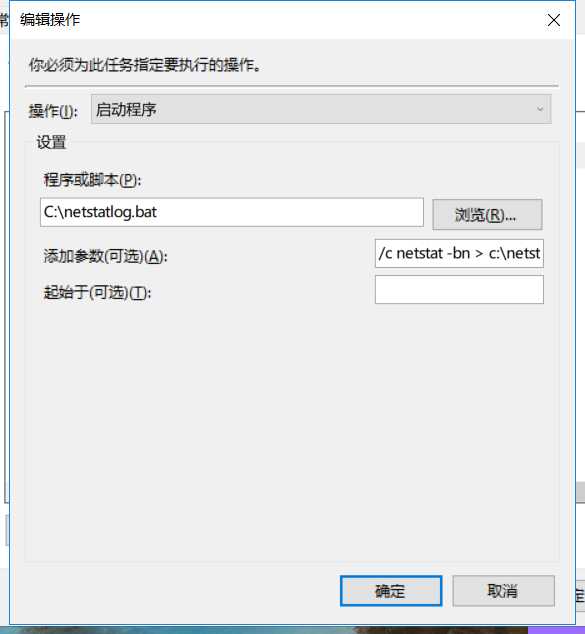

操作里面,点击编辑操作,并将程序或脚本栏改为c: etstatlog.bat,并将添加参数栏的内容清空。

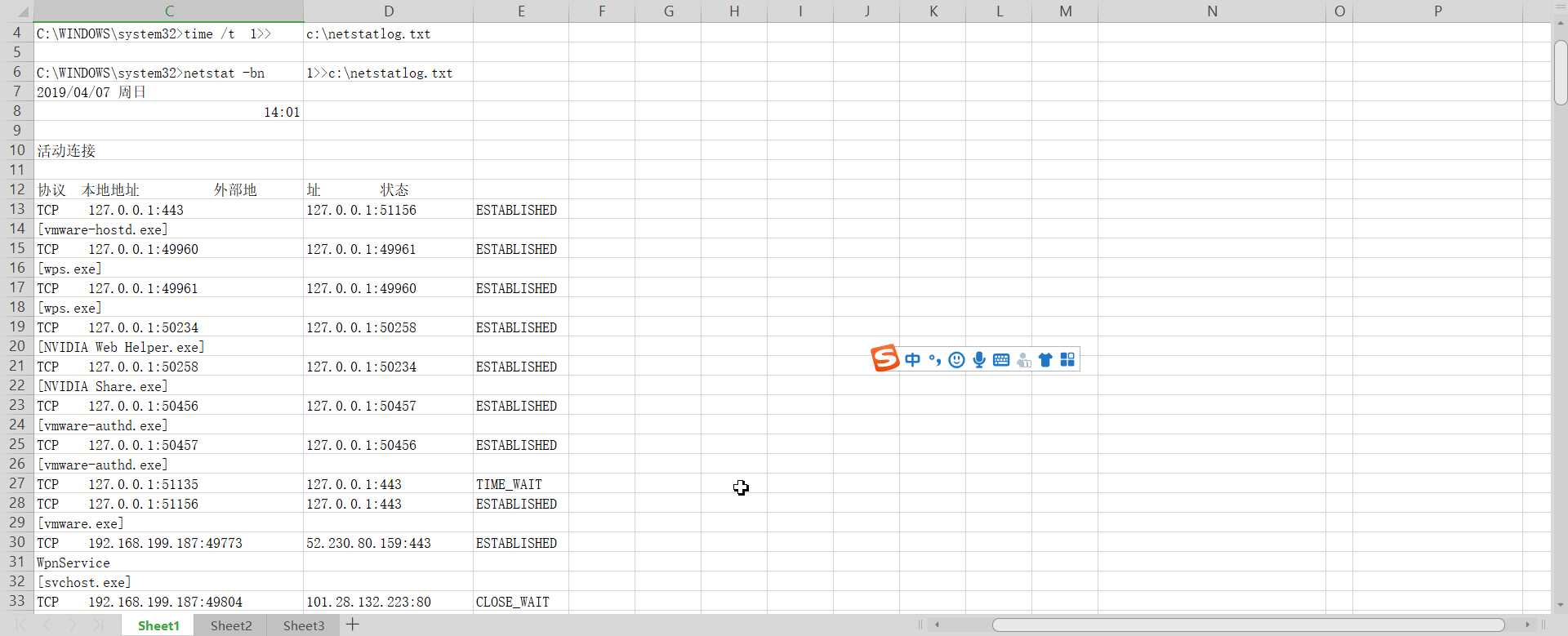

接下来我们就可以查看c盘下的netstatlog.txt的内容了,因为我做的比较晚,所以并没有等一两天,如果有时间的话还是多等一下比较好,这样数据比较准确。

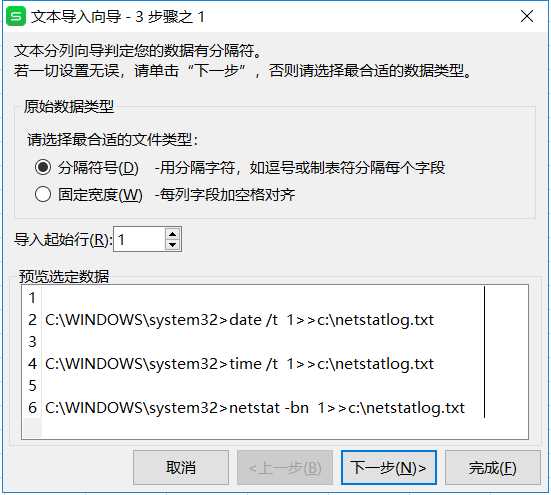

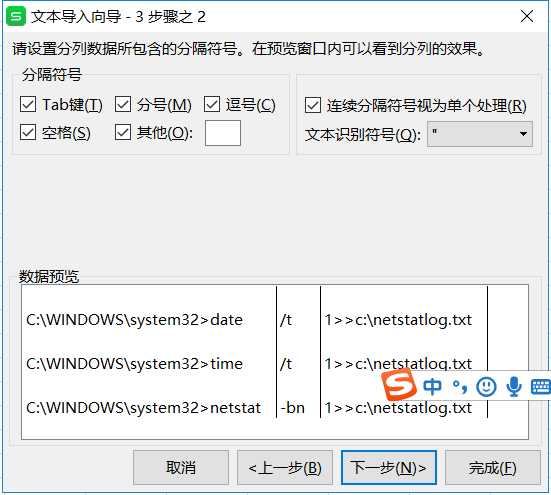

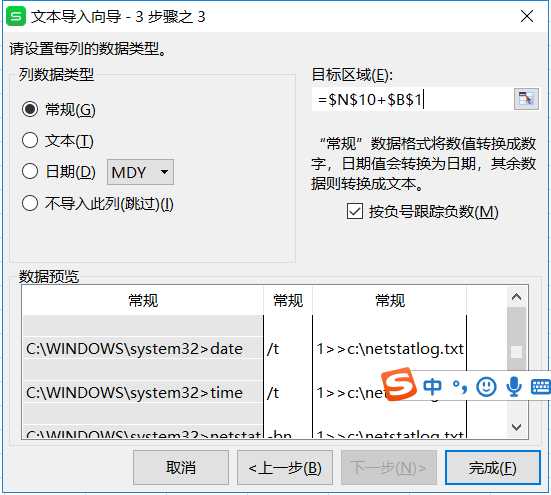

- 接下来就是将文本内容导入到xlsx里面(电脑里面没有装office...)

在

数据栏找到导入数据,按照图片选择即可成功导入。

导入以后为了方便观察需要创建数据透视图,xlsx里面是在

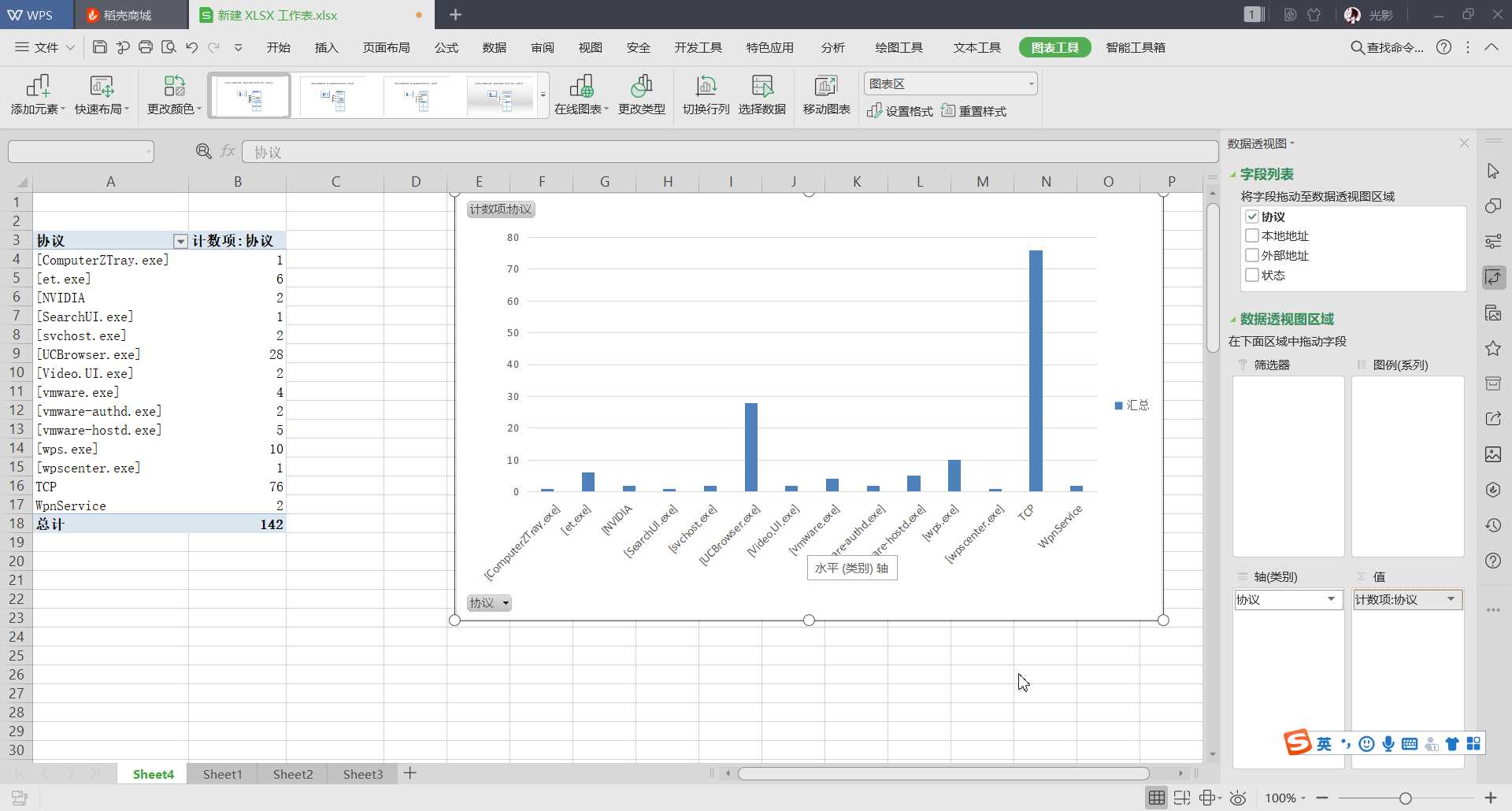

插入一栏。结果如图,用的最多的是tcp,其次是uc,因为我用的浏览器是uc的。用这个好像看不出什么太大的问题来,这个能看出问题来的时候自己已经能够感觉出不对劲了,比如突然变卡什么的。

使用sysmon工具

- 下载sysmon

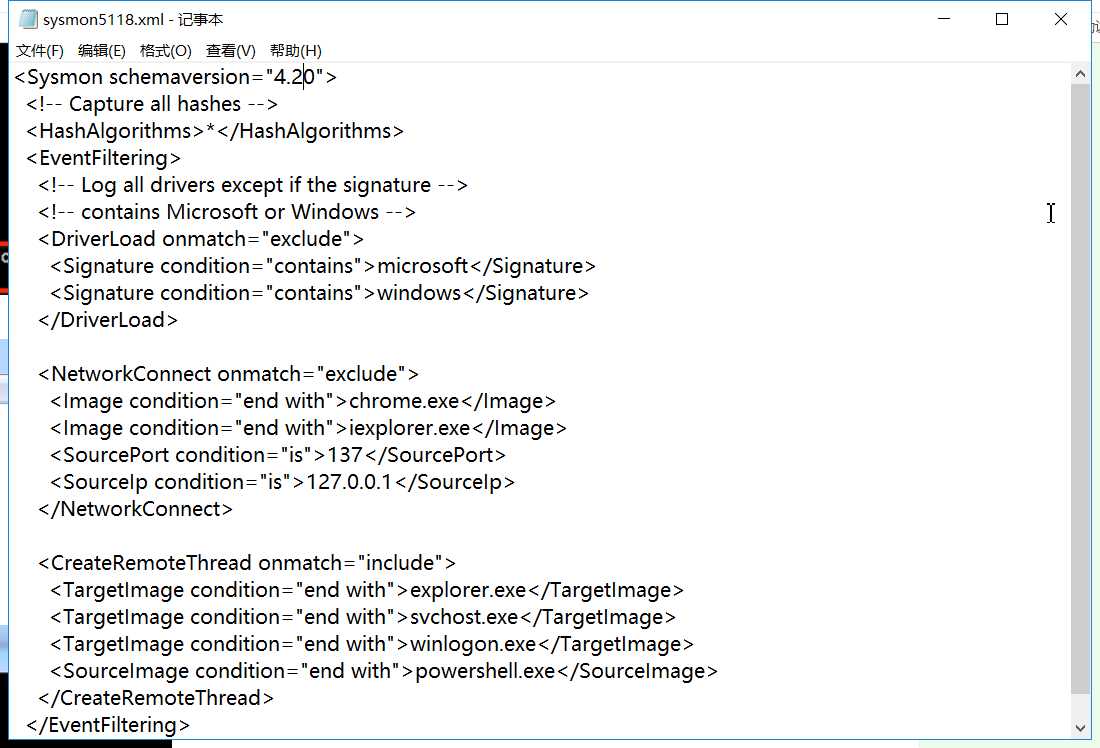

创建一个

sysmon5118.xml文件,并编辑其内容,在其中填入

*

microsoft

windows

chrome.exe

iexplorer.exe

137

127.0.0.1

explorer.exe

svchost.exe

winlogon.exe

powershell.exe

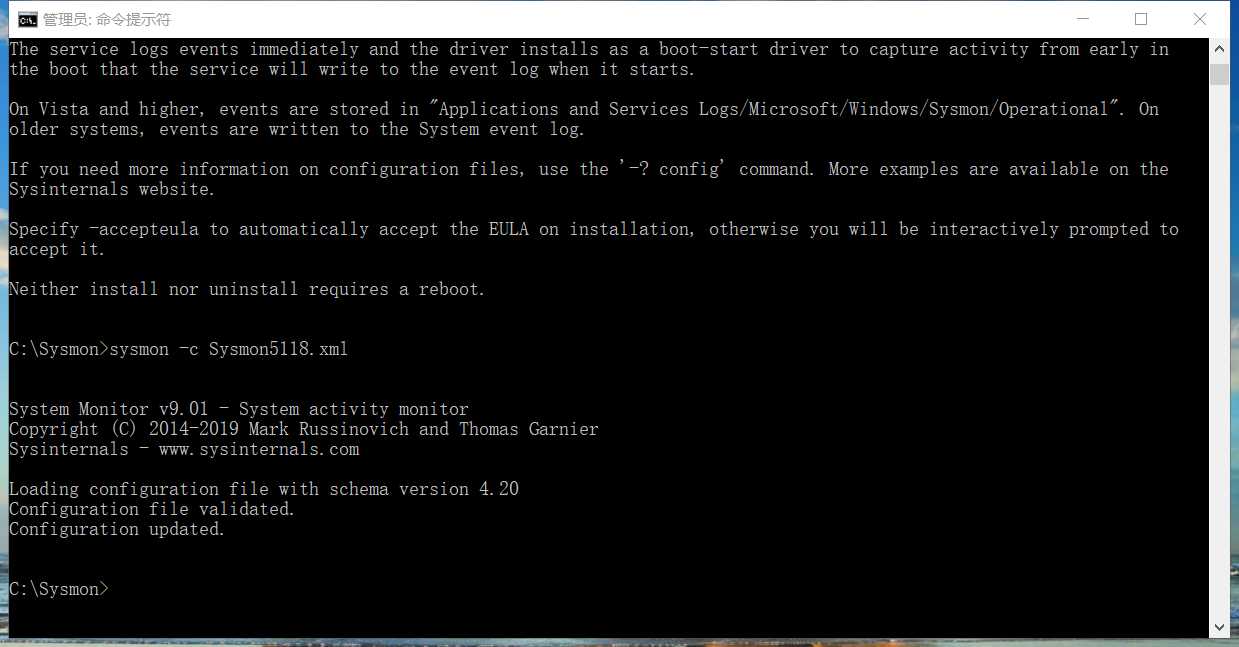

- 以管理员身份打开命令行,用指令

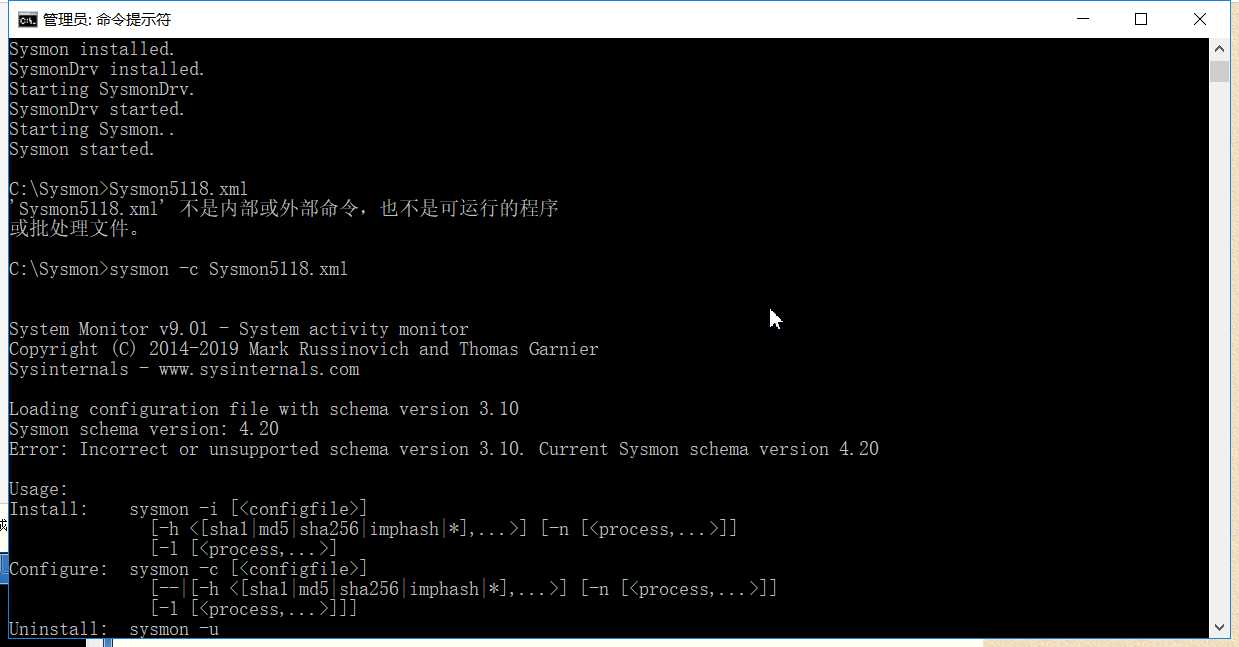

Sysmon.exe -i C:sysmon5118.xml安装sysmon

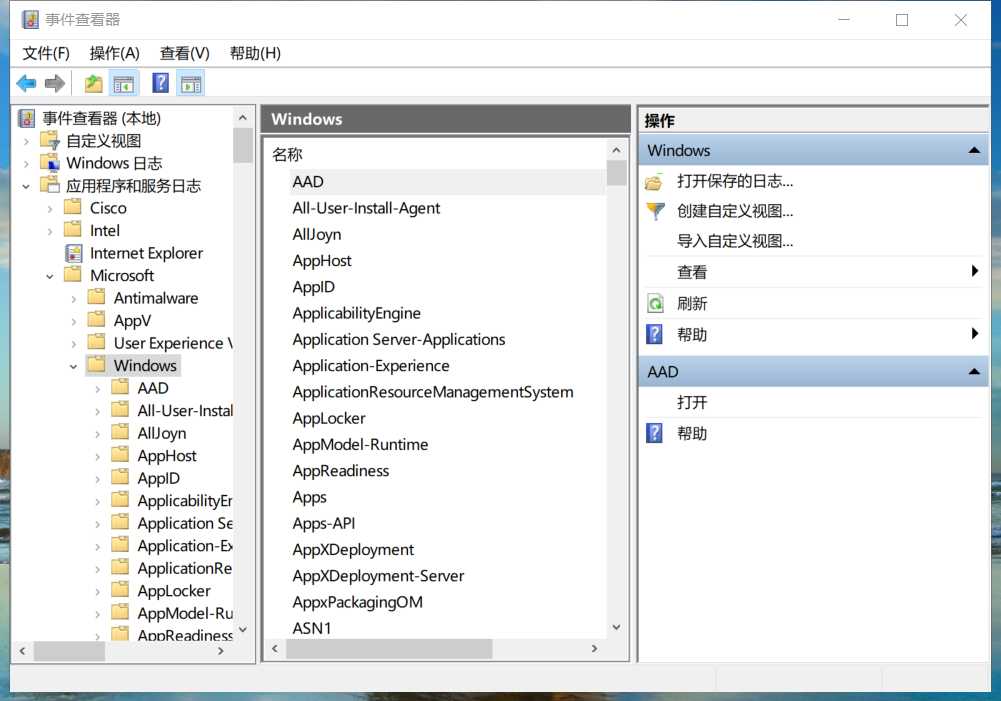

在windows中搜索

事件查看器,依次点击Microsoft->Windows->Sysmon->Operational接下来就可以看系统最近都有些什么操作了。

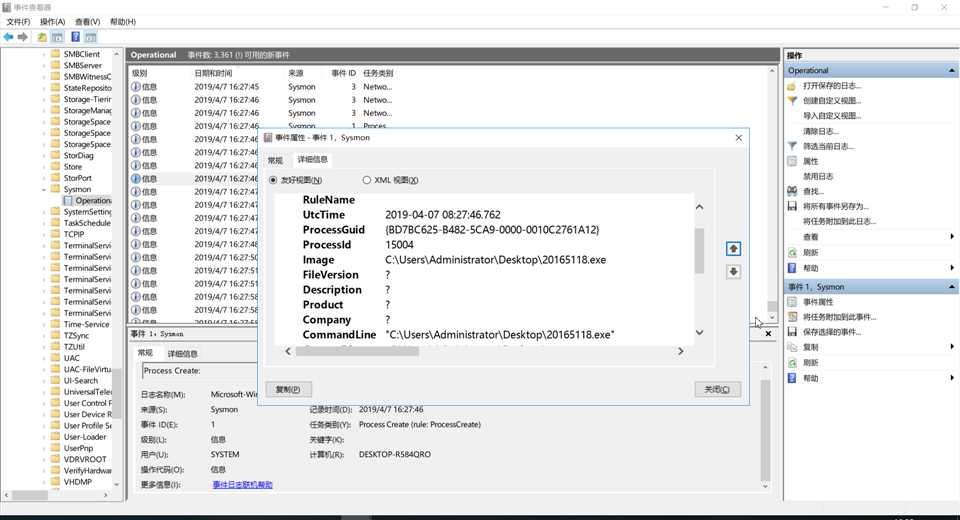

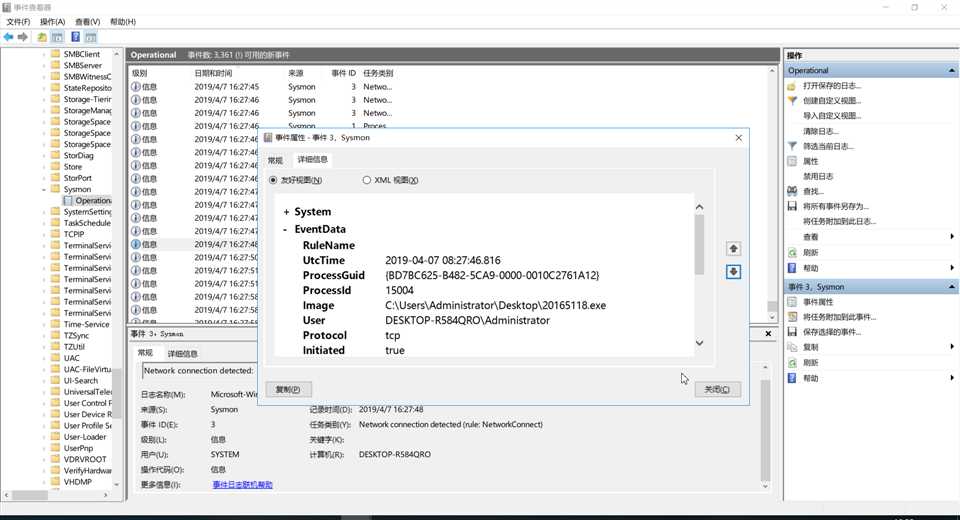

- 接下来使用之前实验用的后门程序,在kali开始监听以后一定要记下操作时间!!!然后windows这边执行后门程序,并查看任务查看器,就可以发现后门的痕迹,如图。

这个方法确实能找到,就是太麻烦了...我第一次监听没有记时间,然后找了半天还没找到...第二次记了时间才找到。

任务二:恶意软件分析

静态分析

文件扫描(VirusTotal、VirusScan工具等)

文件格式识别(peid、file、FileAnalyzer工具等)

字符串提取(Strings工具等)

反汇编(GDB、IDAPro、VC工具等)

反编译(REC、DCC、JAD工具等)

逻辑结构分析(Ollydbg、IDAPro工具等)

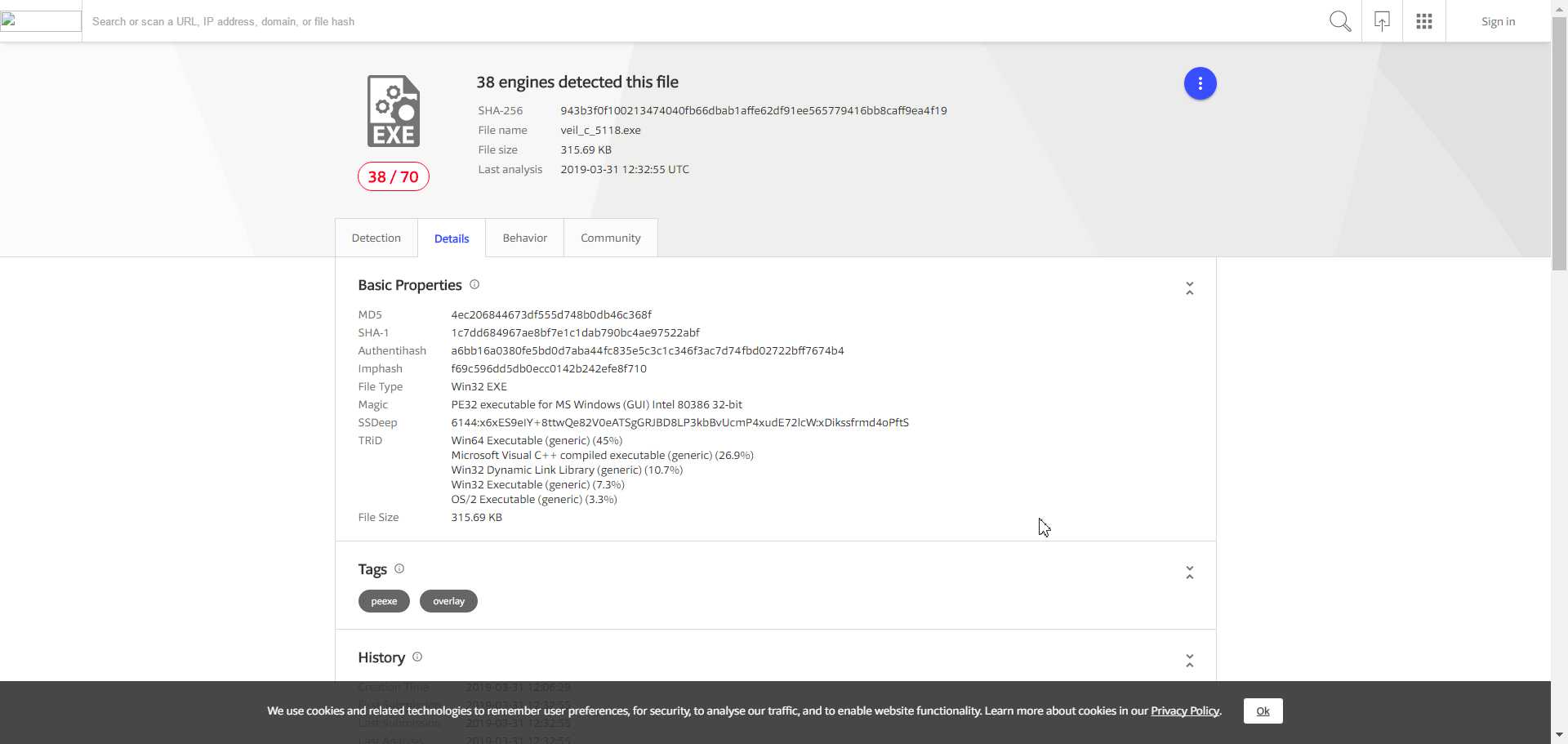

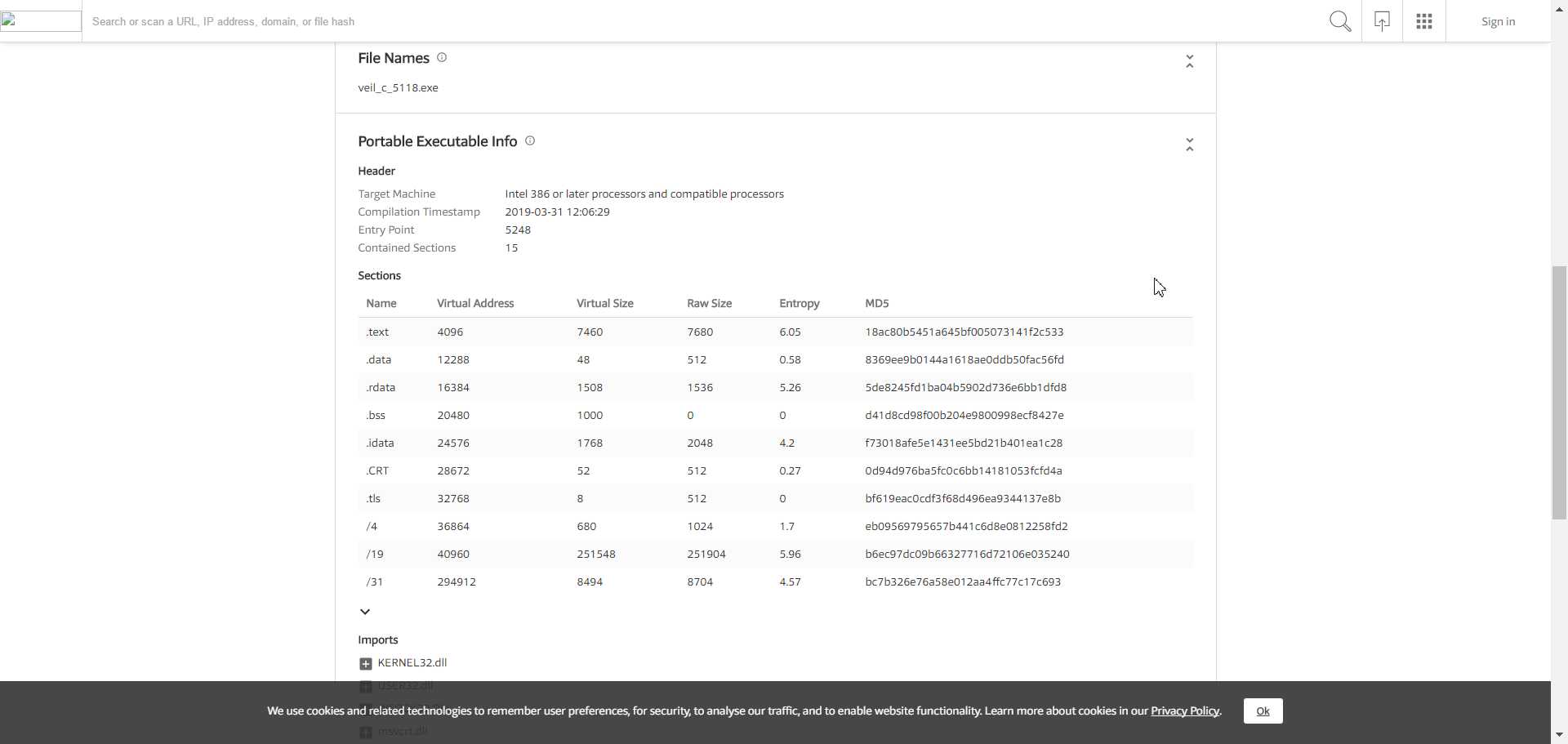

加壳脱壳(UPX、VMUnPacker工具等)我主要做了文件扫描,文件格式这两个

- virustotal网站扫描

结果如图,可以看到很多的细节,但是这种方式有点怕新病毒:

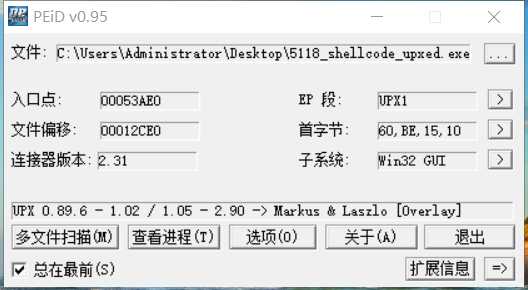

- 文件格式识别(peid工具)

使用了实验三加过壳的文件,这个软件能够查出来这个文件加的壳并且解开,但是并不能,但别的能力就没了,只有我们确信这个文件有问题并找到以后才有用,对于普通的用户来说有点鸡肋。结果如图:

动态分析

快照比对(SysTracer、Filesnap、Regsnap工具等)

抓包分析(WireShark工具等)

行为监控(Filemon、Regmon、ProcessExplorer工具等)

沙盒(NormanSandbox、CWSandbox工具等)

动态跟踪调试(Ollydbg、IDAPro工具等)我主要用了快照和抓包。

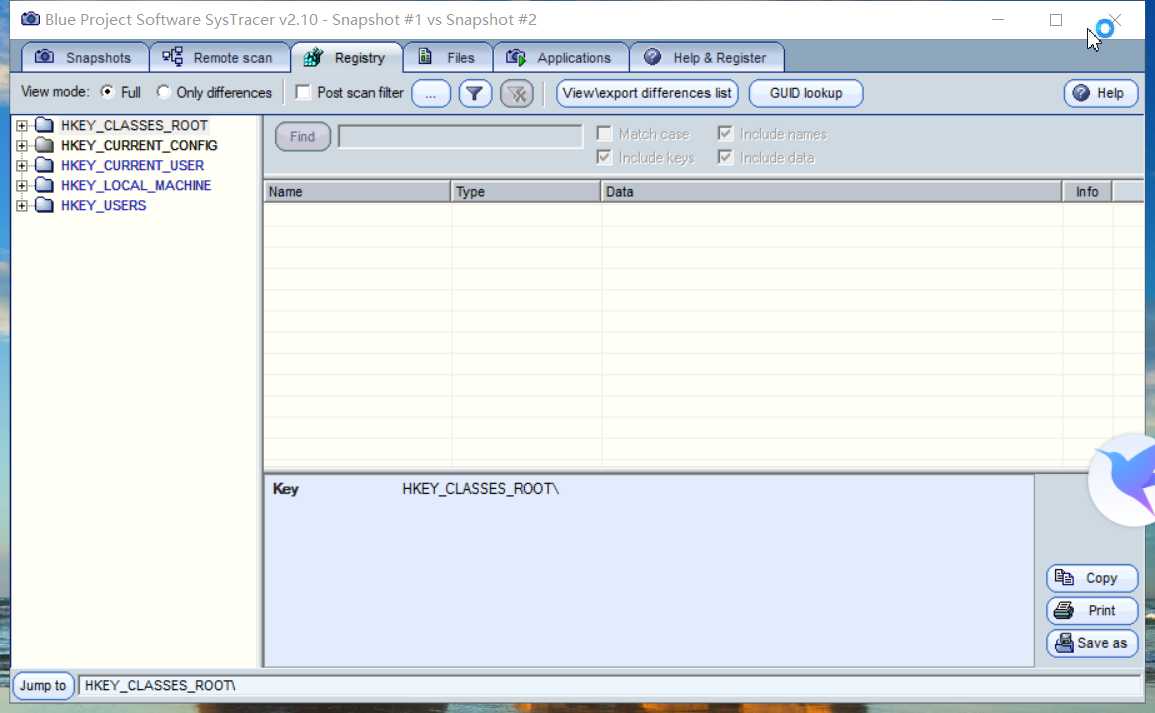

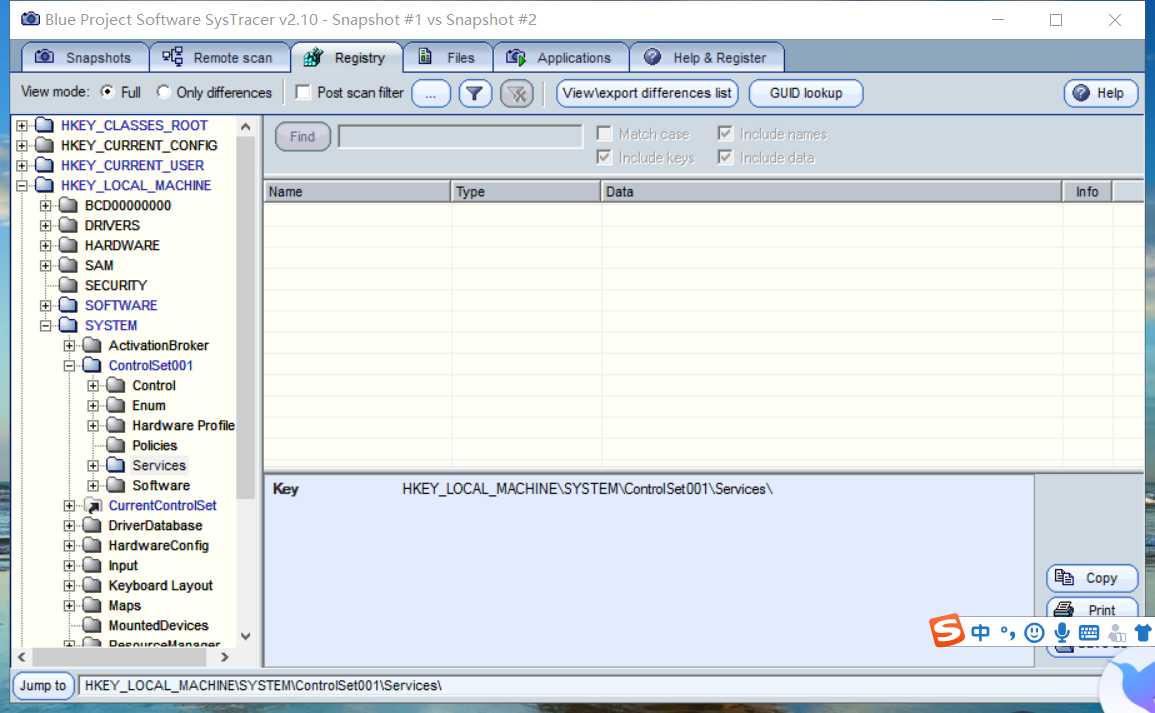

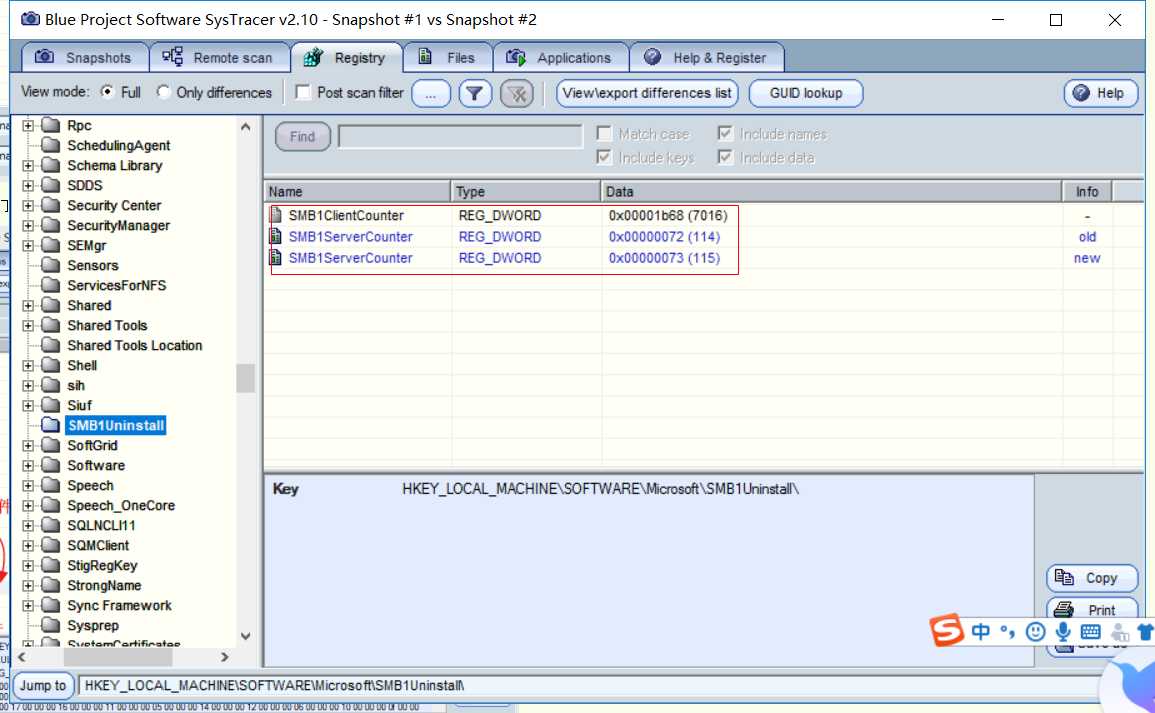

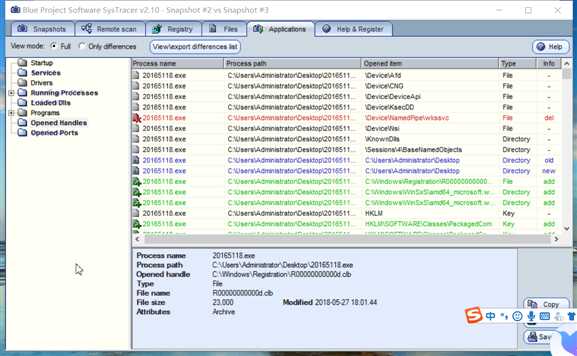

快照比对:

- 在kali启动后面之前先进行一次快照,点击

take snapshot(如果是用主机的话第一次快照需要花费挺长时间,千万不要点stop) - windows启动后门程序并产生回连后,拍下快照2

- 在kali界面继续对windows进行更多的操作,并拍下快照3.

结果如下:

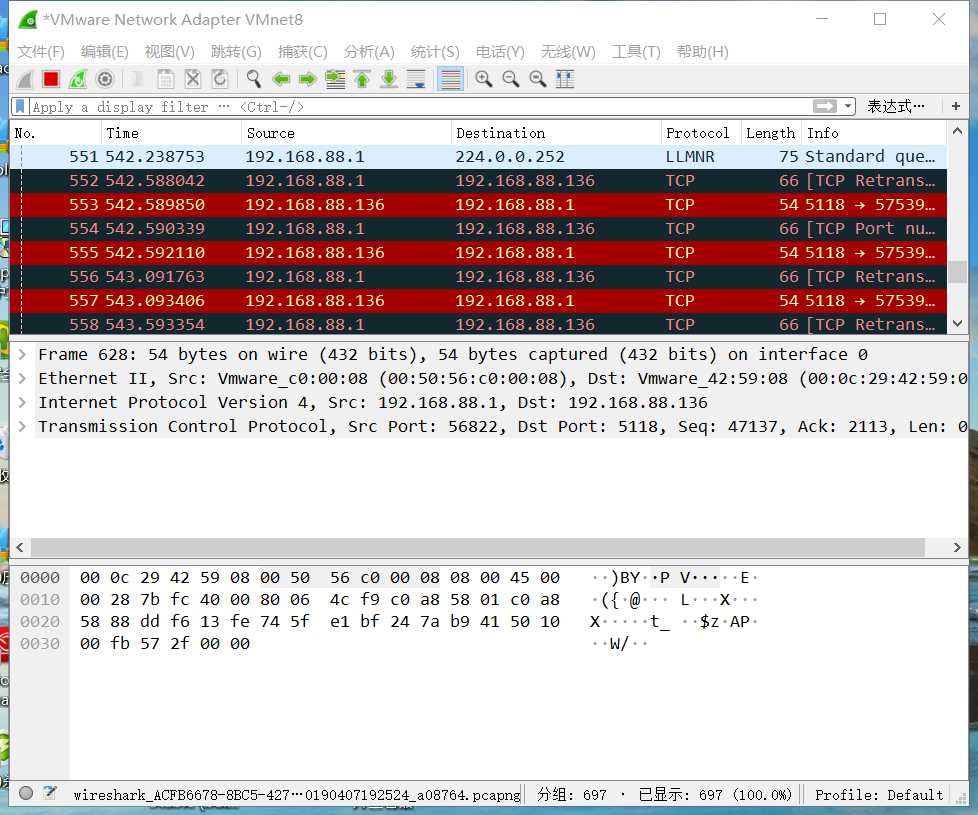

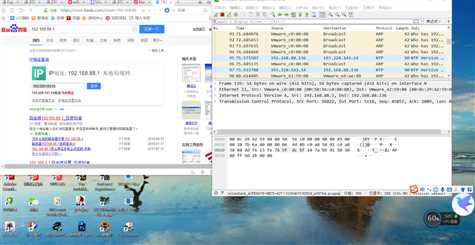

抓包分析(WireShark工具)

我抓是抓了,但是很奇怪的是没有找到...后来通过查找,觉得可能是因为我的kali和windows不在一个网段,所以他走的是先去网关的间接连接,即kali和windows中间还有一个192.168.88.2的缓冲,我抓的结果如图,然后有很多ip地址都很奇怪,有一些是荷兰的...

总结:

连接了外部IP 58.251.80.181、203.208.40.77。

传输的数据包括Windows向Kali发出TCP同步请求包SYN,Kali给Windows发出的SYN同步请求包和确认包ACK,Kali给Windows传的ACK包、PSH+ACK包等等(PSH表示有DATA数据传输)

Windows向Kali发的SYN包,Kali给Windows发的SYN包和ACK包:

三、实验中遇到的问题

- 安装sysmon的时候提示版本不对,查了以后发现只要改变xml里面的3.10为4.20即可

- 抓不到包....应该是网络配置问题

四、实验后回答问题

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

使用windows自带的schtasks指令设置一个计划任务,每隔一定的时间对主机的联网记录等进行记录。

使用sysmon工具,一开始就创建一个快照,觉得有问题就再照一遍,对比分析改变的的端口、注册表信息、网络连接等信息,记录相关的日志文件。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

使用Wireshark进行抓包分析。

使用systracer工具分析恶意软件,进行快照的对比(注册表、文件等).

五、实验感想

学了很多检测自己是否被安装后门的操作,操作本身不难,难的是查找和分析....

以上是关于2018-2019-2 20165118 《网络对抗技术》Exp4 恶意代码分析的主要内容,如果未能解决你的问题,请参考以下文章