ssh和sshd服务

Posted liliyang

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了ssh和sshd服务相关的知识,希望对你有一定的参考价值。

1.1 对称加密和非对称加密

对称加密:加密和解密使用一样的算法,只要解密时提供与加密时一致的密码就可以完成解密。例如QQ登录密码,银行卡密码,只要保证密码正确就可以。

非对称加密:通过公钥(public key)和私钥(private key)来加密、解密。公钥加密的内容可以使用私钥解密,私钥加密的内容可以使用公钥解密。一般使用公钥加密,私钥解密,但并非绝对如此,例如CA签署证书时就是使用自己的私钥加密。

而这里介绍的SSH服务中,虽然一直建议分发公钥(即使用公钥加密,私钥解密),但也可以分发私钥。

所以,如果A生成了(私钥A,公钥A),B生成了(私钥B,公钥B),那么A和B之间的非对称加密会话情形包括:

(1).A将自己的公钥A分发给B,B拿着公钥A将数据进行加密,并将加密的数据发送给A,A将使用自己的私钥A解密数据。

(2).A将自己的公钥A分发给B,并使用自己的私钥A加密数据,然后B使用公钥A解密数据。

(3).B将自己的公钥B分发给A,A拿着公钥B将数据进行加密,并将加密的数据发送给B,B将使用自己的私钥B解密数据。

(4).B将自己的公钥B分发给A,并使用自己的私钥B加密数据,然后A使用公钥B解密数据。

虽然理论上支持4种情形,但在SSH的身份验证阶段,SSH只支持服务端保留公钥,客户端保留私钥的方式

所以方式只有两种:

1、客户端生成密钥对,将公钥分发给服务端;

2、服务端生成密钥对,将私钥分发给客户端。

只不过出于安全性和便利性,一般都是客户端生成密钥对并分发公钥。后文将给出这两种分发方式的示例。

1.2 SSH概要

(1).SSH是传输层和应用层上的安全协议,它只能通过加密连接双方会话的方式来保证连接的安全性。当使用ssh连接成功后,将建立客户端和服务端之间的会话,该会话是被加密的,之后客户端和服务端的通信都将通过会话传输。

(2).SSH服务的守护进程为sshd,默认监听在22端口上。

(3).所有ssh客户端工具,包括ssh命令,scp,sftp,ssh-copy-id等命令都是借助于ssh连接来完成任务的。也就是说它们都连接服务端的22端口,只不过连接上之后将待执行的相关命令转换传送到远程主机上,由远程主机执行。

(4).ssh客户端命令(ssh、scp、sftp等)读取两个配置文件:全局配置文件/etc/ssh/ssh_config和用户配置文件~/.ssh/config。实际上命令行上也可以传递配置选项。它们生效的优先级是:命令行配置选项 > ~/.ssh/config > /etc/ssh/ssh_config。

(5).ssh涉及到两个验证:主机验证和用户身份验证。必须先通过主机验证,然后再通过该主机上的用户验证,就能唯一确定该用户的身份。一个主机上可以有很多用户,所以每台主机的验证只需一次,但主机上每个用户都需要单独进行用户验证。

(6).ssh支持多种身份验证,最常用的是密码验证机制和公钥认证机制,其中公钥认证机制在某些场景实现双机互信时几乎是必须的。虽然常用上述两种认证机制,但认证时的顺序默认是gssapi-with-mic,hostbased,publickey,keyboard-interactive,password。注意其中的主机认证机制hostbased不是主机验证,由于主机认证用的非常少(它所读取的认证文件为/etc/hosts.equiv或/etc/shosts.equiv),所以网络上比较少见到它的相关介绍。总的来说,通过在ssh(客户端)配置文件(注意不是sshd配置文件)中使用指令PreferredAuthentications改变认证顺序不失为一种验证的效率提升方式。

(7).ssh客户端其实有不少很强大的功能,如端口转发(隧道模式)、代理认证、连接共享(连接复用)等。

(8).ssh服务端配置文件为/etc/ssh/sshd_config,注意和客户端的全局配置文件/etc/ssh/ssh_config区分开来。

(9).很重要却几乎被人忽略的一点,ssh登录时会请求分配一个伪终端。但有些身份认证程序如sudo可以禁止这种类型的终端分配,导致ssh连接失败。例如使用ssh执行sudo命令时sudo就会验证是否要分配终端给ssh。

1.3 SSH认证过程分析

假如从客户端A(172.16.10.5)连接到服务端B(172.16.10.6)上,将包括主机验证和用户身份验证两个过程,以RSA非对称加密算法为例。

客户端A上执行以下操作:

[[email protected] ~]# ssh 172.16.10.6

服务端B上,必须已经启动了sshd服务程序,即开启了ssh服务,打开了22端口(默认)。

1.3.1 主机验证过程(以下操作均是在客户机172.16.10.6上)

当客户端A要连接B时,首先将进行主机验证过程,即判断主机B是否是否曾经连接过。

判断的方法是读取~/.ssh/known_hosts文件或/etc/ssh/known_hosts文件,搜索是否有172.16.10.6的主机信息(主机信息称为host key,表示主机身份标识)。

如果没有搜索到对应该地址的host key,则询问是否保存主机B发送过来的host key,

如果搜索到了该地址的host key,则将此host key和主机B发送过来的host key做比对,如果完全相同,则表示主机A曾经保存过主机B的host key,无需再保存,直接进入下一个过程——身份验证,如果不完全相同,则提示是否保存主机B当前使用的host key。

询问是否保存host key的过程如下所示:

[[email protected] ~]# ssh 172.16.10.6 The authenticity of host ‘172.16.10.6 (172.16.10.6)‘ can‘t be established. RSA key fingerprint is f3:f8:e2:33:b4:b1:92:0d:5b:95:3b:97:d9:3a:f0:cf. Are you sure you want to continue connecting (yes/no)? yes

在说明身份验证过程前,先看下known_hosts文件的格式。以~/.ssh/known_hosts为例。

[[email protected] ~]# cat ~/.ssh/known_hosts 172.16.10.6 ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQC675dv1w+GDYViXxqlTspUHsQjargFPSnR9nEqCyUgm5/32jXAA3XTJ4LUGcDHBuQ3p3spW/eO5hAP9eeTv5HQzTSlykwsu9He9w3ee+TV0JjBFulfBR0weLE4ut0PurPMbthE7jIn7FVDoLqc6o64WvN8LXssPDr8WcwvARmwE7pYudmhnBIMPV/q8iLMKfquREbhdtGLzJRL9DrnO9NNKB/EeEC56GY2t76p9ThOB6ES6e/87co2HjswLGTWmPpiqY8K/LA0LbVvqRrQ05+vNoNIdEfk4MXRn/IhwAh6j46oGelMxeTaXYC+r2kVELV0EvYV/wMa8QHbFPSM6nLz

该文件中,每行一个host key,行首是主机名,它是搜索host key时的索引,主机名后的内容即是host key部分。

以此文件为例,它表示客户端A曾经试图连接过172.16.10.6这个主机B,并保存了主机B的host key,下次连接主机B时,将搜索主机B的host key,并与172.16.10.6传送过来的host key做比较,如果能匹配上,则表示该host key确实是172.16.10.6当前使用的host key,如果不能匹配上,则表示172.16.10.6修改过host key,或者此文件中的host key被修改过。

那么主机B当前使用的host key保存在哪呢?在/etc/ssh/ssh_host*文件中,这些文件是服务端(此处即主机B)的sshd服务程序启动时重建的。

以rsa算法为例,则保存在/etc/ssh/ssh_host_rsa_key和/etc/ssh/ssh_host_rsa_key.pub中,其中公钥文件/etc/ssh/ssh_host_rsa_key.pub中保存的就是host key。

[[email protected] ~]# cat /etc/ssh/ssh_host_rsa_key.pub # 在主机B上查看 ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQC675dv1w+GDYViXxqlTspUHsQjargFPSnR9nEqCyUgm5/32jXAA3XTJ4LUGcDHBuQ3p3spW/eO5hAP9eeTv5HQzTSlykwsu9He9w3ee+TV0JjBFulfBR0weLE4ut0PurPMbthE7jIn7FVDoLqc6o64WvN8LXssPDr8WcwvARmwE7pYudmhnBIMPV/q8iLMKfquREbhdtGLzJRL9DrnO9NNKB/EeEC56GY2t76p9ThOB6ES6e/87co2HjswLGTWmPpiqY8K/LA0LbVvqRrQ05+vNoNIdEfk4MXRn/IhwAh6j46oGelMxeTaXYC+r2kVELV0EvYV/wMa8QHbFPSM6nLz

发现主机B(172.16.10.6)/etc/ssh/ssh_host_rsa_key.pub文件内容和主机A(172.16.10.5)~/.ssh/known_hosts中的host key部分完全一致,只不过~/.ssh/known_hosts中除了host key部分还多了一个主机名,这正是搜索主机时的索引。

综上所述,主机验证阶段,服务端持有的是私钥,客户端保存的是来自于服务端的公钥(服务端B将其主机验证阶段的公钥/etc/ssh/ssh_host_rsa_key.pub的内容发送给客户端A保存到~/.ssh/known_hosts文件中)。注意,这和身份验证阶段密钥的持有方是相反的。

实际上,ssh并非直接比对host key,因为host key太长了,比对效率较低。所以ssh将host key转换成host key指纹,然后比对两边的host key指纹即可。

指纹格式如下:

[[email protected] ~]# ssh 172.16.10.6 The authenticity of host ‘172.16.10.6 (172.16.10.6)‘ can‘t be established. RSA key fingerprint is f3:f8:e2:33:b4:b1:92:0d:5b:95:3b:97:d9:3a:f0:cf. Are you sure you want to continue connecting (yes/no)? yes

host key的指纹可由ssh-kegen计算得出

例如,下面分别是主机A(172.16.10.5)保存的host key指纹,和主机B(172.16.10.6)当前使用的host key的指纹。可见它们是完全一样的。

[[email protected] ~]# ssh-keygen -l -f ~/.ssh/known_hosts #主机A(172.16.10.5)上操作 2048 f3:f8:e2:33:b4:b1:92:0d:5b:95:3b:97:d9:3a:f0:cf 172.16.10.6 (RSA) [[email protected] ~]# ssh-keygen -l -f /etc/ssh/ssh_host_rsa_key.pub #主机B(172.16.10.6)上操作 2048 f3:f8:e2:33:b4:b1:92:0d:5b:95:3b:97:d9:3a:f0:cf (RSA)

其实ssh还支持host key模糊比较,即将host key转换为图形化的指纹。这样,图形结果相差大的很容易就比较出来。之所以说是模糊比较,是因为对于非常近似的图形化指纹,ssh可能会误判。

图形化指纹的生成方式如下:只需在上述命令上加一个"-v"选项进入详细模式即可。

[[email protected] ~]# ssh-keygen -lv -f ~/.ssh/known_hosts 2048 f3:f8:e2:33:b4:b1:92:0d:5b:95:3b:97:d9:3a:f0:cf 172.16.10.6 (RSA) +--[ RSA 2048]----+ | | | | | . | | o | | S. . + | | . +++ + . | | B.+.= . | | + B. +. | | o.+. oE | +-----------------+

更详细的主机认证过程是:先进行密钥交换(DH算法)生成session key(rfc文档中称之为shared secret),然后从文件中读取host key,并用host key对session key进行签名,然后对签名后的指纹进行判断。

1.3.2 身份验证过程

主机验证通过后,将进入身份验证阶段。SSH支持多种身份验证机制,它们的验证顺序如下:gssapi-with-mic,hostbased,publickey,keyboard-interactive,password,但常见的是密码认证机制(password)和公钥认证机制(public key)。当公钥认证机制未通过时,再进行密码认证机制的验证。这些认证顺序可以通过客户端配置文件ssh_config(注意,不是sshd的配置文件)中的指令PreferredAuthentications改变。

如果使用公钥认证机制,客户端A需要将自己生成的公钥(~/.ssh/id_rsa.pub)发送到服务端B的~/.ssh/authorized_keys文件中。当进行公钥认证时,客户端将告诉服务端要使用哪个密钥对,并告诉服务端它已经访问过密钥对的私钥部分~/.ssh/id_rsa(客户端从自己的私钥中推导,或者从私钥同目录下读取公钥,计算公钥指纹后发送给服务端。所以有些版本的ssh不要求存在公钥文件,有些版本的ssh则要求私钥和公钥同时存在且在同目录下),然后服务端将检测密钥对的公钥部分,判断该客户端是否允许通过认证。如果认证不通过,则进入下一个认证机制,以密码认证机制为例。

当使用密码认证时,将提示输入要连接的远程用户的密码,输入正确则验证通过。

1.3.3 验证通过

当主机验证和身份验证都通过后,分两种情况:直接登录或执行ssh命令行中给定某个命令

如:

[[email protected] ~]# ssh 172.16.10.6 [[email protected] ~]# ssh 172.16.10.6 ‘echo "haha"‘

(1).前者ssh命令行不带任何命令参数,表示使用远程主机上的某个用户(此处为root用户)登录到远程主机172.16.10.6上,所以远程主机会为ssh分配一个伪终端,并进入bash环境。

(2).后者ssh命令行带有命令参数,表示在远程主机上执行给定的命令【echo "haha"】。ssh命令行上的远程命令是通过fork ssh-agent得到的子进程来执行的,当命令执行完毕,子进程消逝,ssh也将退出,建立的会话和连接也都将关闭。(之所以要在这里明确说明远程命令的执行过程,是为了说明后文将介绍的ssh实现端口转发时的注意事项)

实际上,在ssh连接成功,登录或执行命令行中命令之前,可以指定要在远程执行的命令,这些命令放在~/.ssh/rc或/etc/ssh/rc文件中,也就是说,ssh连接建立之后做的第一件事是在远程主机上执行这两个文件中的命令。

1.4 各种文件分布

以主机A(客户端)连接主机B(服务端)为例,主机A为SSH客户端,主机B为SSH服务端。

在服务端即主机B上:

- /etc/ssh/sshd_config :ssh服务程序sshd的配置文件。

- /etc/ssh/ssh_host_* :服务程序sshd启动时生成的服务端公钥和私钥文件。如ssh_host_rsa_key和ssh_host_rsa_key.pub(主机验证阶段使用的密钥对,服务端使用私钥,客户端使用公钥)。

- :其中.pub文件是主机验证时的host key(即要发送给客户端的公钥),将写入到客户端的~/.ssh/known_hosts文件中。

- :其中私钥文件严格要求权限为600,若不是则sshd服务可能会拒绝启动。

- ~/.ssh/authorized_keys:(身份认证阶段的公钥,从客户端接受的公钥,密钥对通常由客户端生成)保存的是基于公钥认证机制时来自于客户端的公钥。在基于公钥认证机制认证时,服务端将读取该文件。

在客户端即主机A上:

- /etc/ssh/ssh_config :客户端的全局配置文件。

- ~/.ssh/config :客户端的用户配置文件,生效优先级高于全局配置文件。一般该文件默认不存在。该文件对权限有严

- :格要求只对所有者有读/写权限,对其他人完全拒绝写权限。

- ~/.ssh/known_hosts :保存主机验证时服务端主机host key的文件(主机验证阶段,从服务端接受的公钥)。文件内容来源于服务端的ssh_host_rsa_key.pub公钥文件。

- /etc/ssh/known_hosts:全局host key保存文件。作用等同于~/.ssh/known_hosts。

- ~/.ssh/id_rsa :客户端生成的私钥。由ssh-keygen生成。该文件严格要求权限,当其他用户对此文件有可读权限时,ssh将直接忽略该文件。

- ~/.ssh/id_rsa.pub :私钥id_rsa的配对公钥。对权限不敏感。当采用公钥认证机制时,该文件内容需要复制到服务端的~/.ssh/authorized_keys文件中。

- 上述这两个文件通常在客户端生成,身份认证阶段使用(客户端使用私钥,服务端使用公钥)

- ~/.ssh/rc :保存的是命令列表,这些命令在ssh连接到远程主机成功时将第一时间执行,执行完这些命令之后才开始登陆或执行ssh命令行中的命令。

- /etc/ssh/rc :作用等同于~/.ssh/rc。

1.5 配置文件简单介绍

分为服务端配置文件/etc/ssh/sshd_config和客户端配置文件/etc/ssh/ssh_config(全局)或~/.ssh/config(用户)。

虽然服务端和客户端配置文件默认已配置项虽然非常少非常简单,但它们可配置项非常多。sshd_config完整配置项参见金步国翻译的sshd_config中文手册,ssh_config也可以参考sshd_config的配置,它们大部分配置项所描述的内容是相同的

1.5.1 sshd_config

简单介绍下该文件中比较常见的指令。

[[email protected] ~]# cat /etc/ssh/sshd_config

#Port 22 # 服务端SSH端口,可以指定多条表示监听在多个端口上 #ListenAddress 0.0.0.0 # 监听的IP地址。0.0.0.0表示监听所有IP Protocol 2 # 使用SSH 2版本 ##################################### # 私钥保存位置 # ##################################### # HostKey for protocol version 1 #HostKey /etc/ssh/ssh_host_key # SSH 1保存位置/etc/ssh/ssh_host_key # HostKeys for protocol version 2 #HostKey /etc/ssh/ssh_host_rsa_key # SSH 2保存RSA位置/etc/ssh/ssh_host_rsa _key #HostKey /etc/ssh/ssh_host_dsa_key # SSH 2保存DSA位置/etc/ssh/ssh_host_dsa _key ################################### # 杂项配置 # ################################### #PidFile /var/run/sshd.pid # 服务程序sshd的PID的文件路径 #ServerKeyBits 1024 # 服务器生成的密钥长度 #SyslogFacility AUTH # 使用哪个syslog设施记录ssh日志。日志路径默认为/var/log/secure #LogLevel INFO # 记录SSH的日志级别为INFO #LoginGraceTime 2m # 身份验证阶段的超时时间,若在此超时期间内未完成身份验证将自动断开 ################################### # 以下项影响认证速度 # ################################### #UseDNS yes # 指定是否将客户端主机名解析为IP,以检查此主机名是否与其IP地址真实对应。默认yes。 # 由此可知该项影响的是主机验证阶段。建议在未配置DNS解析时,将其设置为no,否则主机验证阶段会很慢 ################################### # 以下是和安全有关的配置 # ################################### #PermitRootLogin yes # 是否允许root用户登录 #MaxSessions 10 # 最大客户端连接数量 #GSSAPIAuthentication no # 是否开启GSSAPI身份认证机制,默认为yes #PubkeyAuthentication yes # 是否开启基于公钥认证机制 #AuthorizedKeysFile .ssh/authorized_keys # 基于公钥认证机制时,来自客户端的公钥的存放位置 PasswordAuthentication yes # 是否使用密码验证,如果使用密钥对验证可以关了它 #PermitEmptyPasswords no # 是否允许空密码,如果上面的那项是yes,这里最好设置no ################################### # 以下可以自行添加到配置文件 # ################################### DenyGroups hellogroup testgroup # 表示hellogroup和testgroup组中的成员不允许使用sshd服务,即拒绝这些用户连接 DenyUsers hello test # 表示用户hello和test不能使用sshd服务,即拒绝这些用户连接 ################################### # 以下一项和远程端口转发有关 # ################################### #GatewayPorts no # 设置为yes表示sshd允许被远程主机所设置的本地转发端口绑定在非环回地址上 # 默认值为no,表示远程主机设置的本地转发端口只能绑定在环回地址上,见后文"远程端口转发"

一般来说,如非有特殊需求,只需修改下监听端口和UseDNS为no以加快主机验证阶段的速度即可。

配置好后直接重启启动sshd服务即可。

[[email protected] ~]# service sshd restart

1.5.2 ssh_config

需要说明的是,客户端配置文件有很多配置项和服务端配置项名称相同,但它们一个是在连接时采取的配置(客户端配置文件),一个是sshd启动时开关性的设置(服务端配置文件)。例如,两配置文件都有GSSAPIAuthentication项,在客户端将其设置为no,表示连接时将直接跳过该身份验证机制,而在服务端设置为no则表示sshd启动时不开启GSSAPI身份验证的机制。即使客户端使用了GSSAPI认证机制,只要服务端没有开启,就绝对不可能认证通过。

下面也简单介绍该文件。

# Host * # Host指令是ssh_config中最重要的指令,只有ssh连接的目标主机名能匹配此处给定模式时,才允许连接

# 下面一系列配置项直到出现下一个Host指令才对此次连接生效

# ForwardAgent no

# ForwardX11 no

# RhostsRSAAuthentication no

# RSAAuthentication yes

# PasswordAuthentication yes # 是否启用基于密码的身份认证机制

# HostbasedAuthentication no # 是否启用基于主机的身份认证机制

# GSSAPIAuthentication no # 是否启用基于GSSAPI的身份认证机制

# GSSAPIDelegateCredentials no

# GSSAPIKeyExchange no

# GSSAPITrustDNS no

# BatchMode no # 如果设置为"yes",将禁止passphrase/password询问。比较适用于在那些不需要询问提供密

# 码的脚本或批处理任务任务中。默认为"no"。

# CheckHostIP yes

# AddressFamily any

# ConnectTimeout 0

# StrictHostKeyChecking ask # 设置为"yes",ssh将从不自动添加host key到~/.ssh/known_hosts文件,且拒绝连接那些未知的主机(即未保存host key的主机或host key已改变的主机)。

# 它将强制用户手动添加host key到~/.ssh/known_hosts中。

# 设置为ask将询问是否保存到~/.ssh/known_hosts文件。

# 设置为no将自动添加到~/.ssh/known_hosts文件。

# IdentityFile ~/.ssh/identity # ssh v1版使用的私钥文件

# IdentityFile ~/.ssh/id_rsa # ssh v2使用的rsa算法的私钥文件

# IdentityFile ~/.ssh/id_dsa # ssh v2使用的dsa算法的私钥文件

# Port 22 # 当命令行中不指定端口时,默认连接的远程主机上的端口

# Protocol 2,1

# Cipher 3des # 指定ssh v1版本中加密会话时使用的加密协议

# Ciphers aes128-ctr,aes192-ctr,aes256-ctr,arcfour256,arcfour128,aes128-cbc,3des-cbc # 指定ssh v1版本中加密会话时使用的加密协议

# MACs hmac-md5,hmac-sha1,[email protected],hmac-ripemd160

# EscapeChar ~

# Tunnel no

# TunnelDevice any:any

# PermitLocalCommand no # 功能等价于~/.ssh/rc,表示是否允许ssh连接成功后在本地执行LocalCommand指令指定的命令。

# LocalCommand # 指定连接成功后要在本地执行的命令列表,当PermitLocalCommand设置为no时将自动忽略该配置

# %d表本地用户家目录,%h表示远程主机名,%l表示本地主机名,%n表示命令行上提供的主机名,

# p%表示远程ssh端口,r%表示远程用户名,u%表示本地用户名。

# VisualHostKey no # 是否开启主机验证阶段时host key的图形化指纹

Host *

GSSAPIAuthentication yes

如非有特殊需求,ssh客户端配置文件一般只需修改下GSSAPIAuthentication的值为no来改善下用户验证的速度即可,

另外在有非交互需求时,将StrictHostKeyChecking设置为no以让主机自动添加host key。

1.6 ssh命令简单功能

此处先介绍ssh命令的部分功能,其他包括端口转发的在后文相关内容中解释,关于连接复用的选项本文不做解释。

语法:

ssh [options] [[email protected]]hostname [command] 参数说明: -b bind_address :在本地主机上绑定用于ssh连接的地址,当系统有多个ip时才生效。 -E log_file :将debug日志写入到log_file中,而不是默认的标准错误输出stderr。 -F configfile :指定用户配置文件,默认为~/.ssh/config。 -f :请求ssh在工作在后台模式。该选项隐含了"-n"选项,所以标准输入将变为/dev/null。 -i identity_file:指定公钥认证时要读取的私钥文件。默认为~/.ssh/id_rsa。 -l login_name :指定登录在远程机器上的用户名。也可以在全局配置文件中设置。 -N :显式指明ssh不执行远程命令。一般用于端口转发,见后文端口转发的示例分析。 -n :将/dev/null作为标准输入stdin,可以防止从标准输入中读取内容。ssh在后台运行时默认该项。 -p port :指定要连接远程主机上哪个端口,也可在全局配置文件中指定默认的连接端口。 -q :静默模式。大多数警告信息将不输出。 -T :禁止为ssh分配伪终端。 -t :强制分配伪终端,重复使用该选项"-tt"将进一步强制。 -v :详细模式,将输出debug消息,可用于调试。"-vvv"可更详细。 -V :显示版本号并退出。 -o :指定额外选项,选项非常多。 [email protected] :指定ssh以远程主机hostname上的用户user连接到的远程主机上,若省略user部分,则表示使用本地当前用户。 :如果在hostname上不存在user用户,则连接将失败(将不断进行身份验证)。 command :要在远程主机上执行的命令。指定该参数时,ssh的行为将不再是登录,而是执行命令,命令执行完毕时ssh连接就关闭。

例如,以172.16.10.6主机上的longshuai用户登录172.16.10.6。

[[email protected] ~]# ssh [email protected] The authenticity of host ‘172.16.10.6 (172.16.10.6)‘ can‘t be established. ECDSA key fingerprint is 18:d1:28:1b:99:3b:db:20:c7:68:0a:f8:9e:43:e8:b4. Are you sure you want to continue connecting (yes/no)? yes # 主机验证 Warning: Permanently added ‘172.16.10.6‘ (ECDSA) to the list of known hosts. [email protected]172.16.10.6‘s password: # 身份(用户)验证 Last login: Wed Jul 5 12:27:29 2017 from 172.16.10.6

此时已经登录到了172.16.10.6主机上。

[[email protected] ~]$ hostname -I 172.16.10.6

要退出ssh登录,使用logout命令或exit命令即可返回到原主机环境。

使用ssh还可以实现主机跳转,即跳板功能。

例如主机B能和A、C通信,但A、C之间不同通信,即A<-->B<-->C<-x->A的情形。如果要从A登陆到C,则可以借助B这个跳板登录到C。

此处一个简单示例为:从172.16.10.5登录到172.16.10.6,再以此为基础登录到172.16.10.3上。

[[email protected] ~]# ssh 172.16.10.6 The authenticity of host ‘172.16.10.6 (172.16.10.6)‘ can‘t be established. RSA key fingerprint is f3:f8:e2:33:b4:b1:92:0d:5b:95:3b:97:d9:3a:f0:cf. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added ‘172.16.10.6‘ (RSA) to the list of known hosts. Last login: Wed Jul 5 12:36:51 2017 from 172.16.10.6

[[email protected] ~]# ssh 172.16.10.3 #此时是在登录到的172.16.10.6上操作 The authenticity of host ‘172.16.10.3 (172.16.10.3)‘ can‘t be established. ECDSA key fingerprint is 18:d1:28:1b:99:3b:db:20:c7:68:0a:f8:9e:43:e8:b4. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added ‘172.16.10.3‘ (ECDSA) to the list of known hosts. [email protected]‘s password: Last login: Thu Jun 29 12:38:56 2017 from 172.16.10.6

[[email protected] ~]# hostname -I 172.16.10.3 172.16.10.4

同样,在退出时,也是一层一层退出的。

[[email protected] ~]# exit logout Connection to 172.16.10.3 closed. [[email protected] ~]# hostname -I 172.16.10.6 [[email protected] ~]# exit logout Connection to 172.16.10.6 closed.

注意,由于在借助172.16.10.6当跳板连接到172.16.10.3,所以172.16.10.3的host key是添加到172.16.10.6上而非172.16.10.5上的。

如果在命令行给出了要在远程执行的命令,默认ssh将工作在前台,如果同时给定了"-f"选项(后台执行远程指令),则ssh工作在后台。但尽管是工作在后台,当远程执行的命令如果有消息返回时,将随时可能显示在本地。当远程命令执行完毕后,ssh连接也将立即关闭。

[[email protected]ost ~]# ssh 172.16.10.6 ‘sleep 5‘ # 在前台睡眠5秒钟 [[email protected] ~]# ssh 172.16.10.6 -f ‘sleep 5;echo over‘ # 在后台睡眠5秒,睡眠完成后echo一段信息

由于第二条命令是放在后台执行的,所以该ssh一建立完成ssh会话就立即返回本地bash环境,但当5秒之后,将在本地突然显示"over"。

ssh执行远程命令默认允许从标准输入中读取数据然后传输到远程。可以使用"-n"选项,使得标准输入重定向为/dev/null。例如:

[[email protected] ~]# echo haha | ssh 172.16.10.6 ‘cat‘ haha [[email protected] ~]# ssh 172.16.10.6 ‘cat‘ </etc/fstab

再看如下两条命令:

[[email protected] ~]# tar zc /tmp/* | ssh 172.16.10.6 ‘cd /tmp;tar xz‘ #本地打包,远程解包 [[email protected] ~]# ssh 172.16.10.6 ‘tar cz /tmp‘ | tar xz #远程打包,本地解包

第一条命令将/tmp下文件归档压缩,然后传送到远程主机上并被解包;

第二条命令将远程主机上的/tmp目录归档压缩,并传输到本地解包。所以它们实现了拷贝的功能。

不妨再分析下面的命令,该命令改编自ssh-copy-id脚本中的主要命令。如果不知道ssh-copy-id命令是干什么的,后文有介绍。

[[email protected] ~]# cat ~/.ssh/id_rsa.pub | ssh 172.16.10.6 "umask 077; test -d ~/.ssh || mkdir ~/.ssh ; cat >> ~/.ssh/authorized_keys"

该命令首先建立ssh连接,并在远程执行"umask 077"临时修改远程的umask值,使得远程创建的目录权限为700,然后判断远程主机上是否有~/.ssh目录,如果没有则创建,最后从标准输入中读取本地公钥文件~/.ssh/id_rsa.pub的内容并将其追加到~/.ssh/authorized_keys文件中。

如果将此命令改为如下命令,使用ssh的"-n"选项,并将追加重定向改为覆盖重定向符号。

[[email protected] ~]# cat ~/.ssh/id_rsa.pub | ssh -n 172.16.10.6 "umask 077; test -d ~/.ssh || mkdir ~/.ssh ; cat > ~/.ssh/authorized_keys"

该命令的结果是清空远程主机172.16.10.6上的~/.ssh/authorized_keys文件,因为ssh的"-n"选项强行改变了ssh读取的标准输入为/dev/null。

1.7 scp命令及过程分析

scp是基于ssh的远程拷贝命令,也支持本地拷贝,甚至支持远程到远程的拷贝。

scp由于基于ssh,所以其端口也是使用ssh的端口。其实,scp拷贝的实质是使用ssh连接到远程,并使用该连接来传输数据。下文有scp执行过程的分析。

另外,scp还非常不占资源,不会提高多少系统负荷,在这一点上,rsync远不及它。虽然 rsync比scp会快一点,但rsync是增量拷贝,要判断每个文件是否修改过,在小文件众多的情况下,判断次数非常多,导致rsync效率较差,而scp基本不影响系统正常使用。

scp每次都是全量拷贝,在某些情况下,肯定是不及rsync的。

scp [-12BCpqrv] [-l limit] [-o ssh_option] [-P port] [[[email protected]]host1:]src_file ... [[[email protected]]host2:]dest_file 选项说明: -1:使用ssh v1版本,这是默认使用协议版本 -2:使用ssh v2版本 -C:拷贝时先压缩,节省带宽 -l:limit:限制拷贝速度,Kbit/s,1Byte=8bit,所以"-l 800"表示的速率是100K/S -o:ssh_option:指定ssh连接时的特殊选项,一般用不上。 -P:port:指定目标主机上ssh端口,大写的字母P,默认是22端口 -p:拷贝时保持源文件的mtime,atime,owner,group,privileges -r:递归拷贝,用于拷贝目录。注意,scp拷贝遇到链接文件时,会拷贝链接的源文件内容填充到目标文件中(scp的本质就是填充而非拷贝) -v:输出详细信息,可以用来调试或查看scp的详细过程,分析scp的机制

src_file是源位置,dest_file是目标位置,即将src_file复制到dest_file,其中src_file可以指定多个。由于源位置和目标位置都可以使用本地路径和远程路径,所以scp能实现本地拷贝到远程、本地拷贝到本地、远程拷贝到本地、远程拷贝到另一个远程。其中远程路径的指定格式为"[email protected]:/path",可以省略user,也可以省略":/path",省略":/path"时表示拷贝到目的用户的家目录下。

注意:scp拷贝是强制覆盖型拷贝,当有重名文件时,不会进行任何询问。

例如:

(1).本地拷贝到本地:/etc/fstab-->/tmp/a.txt。

[[email protected] ~]# scp /etc/fstab /tmp/a.txt

(2).本地到远程:/etc/fstab-->172.16.10.6:/tmp/a.txt。

[[email protected] ~]# scp /etc/fstab 172.16.10.6:/tmp fstab 100% 805 0.8KB/s 00:00

(3).远程到本地:172.16.10.6:/etc/fstab-->/tmp/a.txt。

[[email protected] ~]# scp 172.16.10.6:/etc/fstab /tmp/a.txt fstab 100% 501 0.5KB/s 00:00

(4).远程路径1到远程路径2:172.16.10.6:/etc/fstab-->/172.16.10.3:/tmp/a.txt。

[[email protected] ~]# scp 172.16.10.6:/etc/fstab 172.16.10.3:/tmp/a.txt fstab 100% 501 0.5KB/s 00:00 Connection to 172.16.10.6 closed.

1.7.1 scp拷贝机制分析

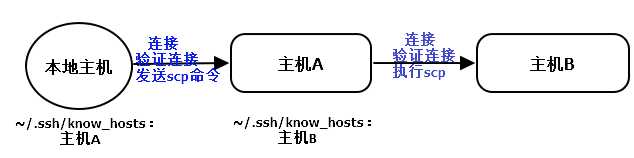

scp的拷贝实质是建立ssh连接,然后通过此连接来传输数据。如果是远程1拷贝到远程2,则是将scp命令转换后发送到远程1上执行,在远程1上建立和远程2的ssh连接,并通过此连接来传输数据。

在远程复制到远程的过程中,例如在本地(172.16.10.5)执行scp命令将A主机(172.16.10.6)上的/tmp/copy.txt复制到B主机(172.16.10.3)上的/tmp目录下,如果使用-v选项查看调试信息的话,会发现它的步骤类似是这样的。

# 以下是从结果中提取的过程 # 首先输出本地要执行的命令 Executing: /usr/bin/ssh -v -x -oClearAllForwardings yes -t -l root 172.16.10.6 scp -v /tmp/copy.txt [email protected]:/tmp # 从本地连接到A主机 debug1: Connecting to 172.16.10.6 [172.16.10.6] port 22. debug1: Connection established. # 要求验证本地和A主机之间的连接 debug1: Next authentication method: password [email protected]‘s password: # 将scp命令行修改后发送到A主机上 debug1: Sending command: scp -v /tmp/copy.txt [email protected]:/tmp # 在A主机上执行scp命令 Executing: program /usr/bin/ssh host 172.16.10.3, user root, command scp -v -t /tmp # 验证A主机和B主机之间的连接 debug1: Next authentication method: password [email protected]‘s password: # 从A主机上拷贝源文件到最终的B主机上 debug1: Sending command: scp -v -t /tmp Sending file modes: C0770 24 copy.txt Sink: C0770 24 copy.txt copy.txt 100% 24 0.0KB/s # 关闭本地主机和A主机的连接 Connection to 172.16.10.6 closed.

也就是说,远程主机A到远程主机B的复制,实际上是将scp命令行从本地传输到主机A上,由A自己去执行scp命令。也就是说,本地主机不会和主机B有任何交互行为,本地主机就像是一个代理执行者一样,只是帮助传送scp命令行以及帮助显示信息。

其实从本地主机和主机A上的~/.ssh/know_hosts文件中可以看出,本地主机只是添加了主机A的host key,并没有添加主机B的host key,而在主机A上则添加了主机B的host key。

1.8 基于公钥认证机制实现双机互信

在身份验证阶段,由于默认情况下基于公钥认证的机制顺序优先于基于密码认证的机制,所以基于公钥认证身份,就可以免输入密码,即实现双机互信(实际上只是单方向的信任)。

基于公钥认证机制的认证过程在前文已经详细说明过了,如还不清楚,请跳回上文。

1.8.1 实现步骤

以下是实现基于公钥认证的实现步骤:

(1).在客户端使用ssh-keygen生成密钥对,存放路径按照配置文件的指示,默认是在~/.ssh/目录下。

[[email protected] ~]# ssh-keygen -t rsa # -t参数指定算法,可以是rsa或dsa Generating public/private rsa key pair. Enter file in which to save the key (/root/.ssh/id_rsa): # 询问私钥保存路径 Enter passphrase (empty for no passphrase): # 询问是否加密私钥文件 Enter same passphrase again: Your identification has been saved in /root/.ssh/id_rsa. Your public key has been saved in /root/.ssh/id_rsa.pub.

如果不想被询问,则可以使用下面一条命令完成:"-f"指定私钥文件,"-P"指定passphrase,或者"-N"也一样。

[[email protected] ~]# ssh-keygen -t rsa -f ~/.ssh/id_rsa -P ‘‘ # 指定加密私钥文件的密码为空密码,即不加密 [[email protected] ~]# ssh-keygen -t rsa -f ~/.ssh/id_rsa -N ‘‘ # 同上

查看~/.ssh/目录下私钥的权限。私钥文件有严格的权限要求,当私钥文件的非所有者有可读权限时,将直接忽略该私钥文件导致公钥认证失败。

[[email protected] ~]# ls -l ~/.ssh total 12 -rw------- 1 root root 1671 Jun 29 00:18 id_rsa # 私钥权限必须600,属主为自己 -rw-r--r-- 1 root root 406 Jun 29 00:18 id_rsa.pub -rw-r--r-- 1 root root 393 Jun 29 05:56 known_hosts

(2).将上面生成的公钥使用ssh-copy-id分发(即复制)到远程待信任主机上。

ssh-copy-id用法很简单,只需指定待信任主机及目标用户即可。如果生成的公钥文件,路径不是~/.ssh/id_rsa.pub,则使用"-i"选项指定要分发的公钥。

ssh-copy-id [-i [identity_file]] [[email protected]]machine

例如,将公钥分发到172.16.10.6上的root用户家目录下:

[[email protected] ~]# ssh-copy-id 172.16.10.6

ssh-copy-id唯一需要注意的是,如果ssh服务端的端口不是22,则需要给ssh-copy-id传递端口号,传递方式为:

"-p port_num [[email protected]]hostname" (注意加上双引号)

例如"-p 22222 [email protected]"。之所以要如此传递,见下面摘自ssh-copy-id中公钥分发的命令部分

{ eval "$GET_ID" ; } | ssh $1 "umask 077; test -d ~/.ssh || mkdir ~/.ssh ; cat >> ~/.ssh/authorized_keys && (test -x /sbin/restorecon && /sbin/restorecon ~/.ssh ~/.ssh/authorized_keys >/dev/null 2>&1 || true)" || exit 1

其中"{ eval "$GET_ID" ; }"可理解为待分发的本地公钥内容,"(test -x /sbin/restorecon && /sbin/restorecon ~/.ssh ~/.ssh/authorized_keys >/dev/null 2>&1 || true)"和selinux有关,不用管,所以上述命令简化为:

cat ~/.ssh/id_rsa.pub | ssh $1 "umask 077; test -d ~/.ssh || mkdir ~/.ssh ; cat >> ~/.ssh/authorized_keys || exit 1

可见,ssh-copy-id的所有参数都是存储在位置变量$1中传递给ssh,所以应该将ssh的端口选项"-p port_num"和[email protected]放在一起传递。

通过分析上面的命令,也即知道了ssh-copy-id的作用:在目标主机的指定用户的家目录下,检测是否有~/.ssh目录,如果没有,则以700权限创建该目录,然后将本地的公钥追加到目标主机指定用户家目录下的~/.ssh/authorized_keys文件中。

1.8.2 一键shell脚本

就这样简单的两步就实现了基于公钥的身份认证。当然,不使用ssh-copy-id,也一样能实现上述过程。更便捷地,可以写一个简单的脚本,简化上述两个步骤为1个步骤。

#!/bin/bash privkey="$HOME/.ssh/id_rsa" publickey="$HOME/.ssh/id_rsa.pub" # Usage help if [ $# -ne 1 ];then echo "Usage:$0 [[email protected]]hostname" exit 1 fi # test private/publick key exist or not, and the privilege 600 or not if [ -f "$privkey" -a -f "$publickey" ];then privkey_priv=`stat -c %a $privkey` if [ "$privkey_priv" -ne 600 ];then echo "The privilege of private key ~/.ssh/id_rsa is not 600, exit now." exit 1 fi else echo "private/public key is not exist, it will create it" ssh-keygen -t rsa -f $privkey -N ‘‘ echo "keys created over, it located on $HOME/.ssh/" fi ssh-copy-id "-o StrictHostKeyChecking=no $1" if [ $? -eq 0 ];then echo -e "e[31m publickey copy over e[0m" else echo "ssh can‘t to the remote host" exit 1 fi

该脚本将检查本地密钥对~/.ssh/{id_rsa,id_rsa.pub}文件是否存在,还检查私钥文件的权限是否为600。如果缺少某个文件,将自动新创建密钥对文件,最后分发公钥到目标主机。

1.8.3 公钥认证之——服务端分发私钥

对于基于公钥认证的身份验证机制,除了上面客户端分发公钥到服务端的方法,还可以通过分发服务端私钥到客户端来实现。

先理清下公钥认证的原理:客户端要连接服务端,并告诉服务端要使用哪对密钥对,然后客户端访问自己的私钥,服务端检测对应的公钥来决定该公钥所对应的客户端是否允许连接。所以对于基于公钥认证的身份验证,无论是客户端分发公钥,还是服务端分发私钥,最终客户端保存的一定是私钥,服务端保存的一定是公钥。

那么服务端分发私钥实现公钥认证是如何实现的呢?步骤如下:假如客户端为172.16.10.5,服务端为172.16.10.6。

(1).在服务端使用ssh-keygen生成密钥对。

[[email protected] ~]# ssh-keygen -f ~/.ssh/id_rsa -P ‘‘

(2).将上面生成的公钥追加到自己的authorized_keys文件中。

[[email protected] ~]# ssh-copy-id 172.16.10.6

(3).将私钥拷贝到客户端,且路径和文件名为~/.ssh/id_rsa。

[[email protected] ~]# scp -p ~/.ssh/id_rsa* 172.16.10.5:/root/.ssh/

注意,第三步中也拷贝了公钥,原因是客户端连接服务端时会比较自己的公钥和私钥是否配对,如果不配对将直接忽略公钥认证机制,所以会要求输入密码。可以将客户端的公钥删除掉,或者将服务端生成的公钥覆盖到客户端的公钥上,都能完成公钥认证。

虽说,服务端分发私钥的方式很少用,但通过上面的步骤,想必对ssh基于公钥认证的身份验证过程有了更深入的理解。

综上:

1、主机认证阶段

密钥对一定是服务端sshd启动时自动生成的,且服务端使用私钥,公钥则会发送给客户端使用

2、身份(用户)认证阶段

密钥对可以在客户端生成,也可在服务端生成

通常情况是在客户端生成密钥对,然后将公钥发送到服务端

或在服务端生成密钥对,然后将私钥发送到客户端(同时也将公钥发送到客户端)

两种方式无论哪种,最终结果都是:

客户端使用私钥,服务端使用公钥

1.9 expect实现ssh/scp完全非交互(批量)

expect工具可以在程序发出交互式询问时按条件传递所需的字符串,例如询问yes/no自动传递y或yes,询问密码时自动传递指定的密码等,这样就能让脚本完全实现非交互。

显然,ssh等客户端命令基于密码认证时总是会询问密码,即使是基于公钥认证,在建立公钥认证时也要询问一次密码。另外,在ssh主机验证时还会询问是否保存host key。这一切都可以通过expect自动回答。

关于expect工具,它使用的是tcl语言,虽说应用在expect上的tcl语言并非太复杂,但这并非本文内容,如有兴趣,可网上搜索或直接阅读man文档。

首先安装expect工具。

[[email protected] ~]# yum -y install expect

1.9.1 scp自动应答脚本

以下是scp自动问答的脚本。

[[email protected] ~]# cat autoscp.exp #!/usr/bin/expect

set timeout 10 set user_hostname [lindex $argv 0] set src_file [lindex $argv 1] set dest_file [lindex $argv 2] set password [lindex $argv 3]

spawn scp $src_file $user_hostname:$dest_file expect { "(yes/no)?" { send "yes " expect "*assword:" { send "$password "} } "*assword:" { send "$password " } } expect "100%" expect eof

用法:

autoscp.exp [[email protected]]hostname src_file dest_file [password]

该自动回答脚本可以自动完成主机验证和密码认证,即使已经是实现公钥认证的机器也没问题,因为公钥认证机制默认优先于密码认证,且此脚本的password项是可选的,当然,在没有实现公钥认证的情况下,password是必须项,否则expect实现非交互的目的就失去意义了。

以下是几个示例:

[email protected] ~]# ./autoscp.exp 172.16.10.6 /etc/fstab /tmp 123456 spawn scp /etc/fstab 172.16.10.6:/tmp The authenticity of host ‘172.16.10.6 (172.16.10.6)‘ can‘t be established. RSA key fingerprint is f3:f8:e2:33:b4:b1:92:0d:5b:95:3b:97:d9:3a:f0:cf. Are you sure you want to continue connecting (yes/no)? yes # 主机验证时询问是否保存host key,自动回答yes Warning: Permanently added ‘172.16.10.6‘ (RSA) to the list of known hosts. [email protected]‘s password: # 身份认证过程,自动回答指定的密码"123456" fstab 100% 805 0.8KB/s 00:00

也可以指定完成的用户名和主机名。

[[email protected] ~]# ./autoscp.exp [email protected] /etc/fstab /tmp 123456 spawn scp /etc/fstab [email protected]:/tmp [email protected]‘s password: fstab 100% 805 0.8KB/s 00:00

1.9.2 ssh-copy-id自动应答脚本

以下是在建立公钥认证机制时,ssh-copy-id拷贝公钥到服务端的自动应答脚本。

[[email protected] ~]# cat /tmp/autocopy.exp #!/usr/bin/expect set timeout 10

set user_hostname [lindex $argv 0] set password [lindex $argv 1]

spawn ssh-copy-id $user_hostname expect { "(yes/no)?" { send "yes " expect "*assword:" { send "$password "} } "*assword:" { send "$password " } } expect eof

用法:

autocopy.exp [[email protected]]hostname password

以下是一个示例,

[[email protected] ~]# /tmp/autocopy.exp [email protected] 123456 spawn ssh-copy-id [email protected] The authenticity of host ‘172.16.10.6 (172.16.10.6)‘ can‘t be established. RSA key fingerprint is f3:f8:e2:33:b4:b1:92:0d:5b:95:3b:97:d9:3a:f0:cf. Are you sure you want to continue connecting (yes/no)? yes # 主机认证时,自动应答yes Warning: Permanently added ‘172.16.10.6‘ (RSA) to the list of known hosts. [email protected]‘s password: # 身份认证时自动输入密码"123456" Now try logging into the machine, with "ssh ‘[email protected]‘", and check in: .ssh/authorized_keys to make sure we haven‘t added extra keys that you weren‘t expecting.

如果要实现批量非交互,则可以写一个shell脚本调用该expect脚本

例如:

[[email protected] ~]# cat /tmp/sci.sh #!/bin/bash passwd=123456 # 指定要传递的密码为123456 user_host=`awk ‘{print $3}‘ ~/.ssh/id_rsa.pub` # 此变量用于判断远程主机中是否已添加本机信息成功 for i in [email protected] do /tmp/autocopy.exp $i $passwd >&/dev/null ssh $i "grep "$user_host" ~/.ssh/authorized_keys" >&/dev/null # 判断是否添加本机信息成功 if [ $? -eq 0 ];then echo "$i is ok" else echo "$i is not ok" fi done

用法:

/tmp/sci.sh [[email protected]]hostname

其中hostname部分可以使用花括号展开方式枚举。但有个bug,最好ssh-copy-id的目标不要是脚本所在的本机,可能会强制输入本机密码,但批量脚本autocopy.exp则没有此bug。

例如:

[[email protected] tmp]# /tmp/sci.sh 172.16.10.3 172.16.10.6 172.16.10.3 is ok 172.16.10.6 is ok

[[email protected] tmp]# /tmp/sci.sh 172.16.10.{3,6} 172.16.10.3 is ok 172.16.10.6 is ok

[[email protected] tmp]# /tmp/sci.sh [email protected] 172.16.10.6 [email protected] is ok 172.16.10.6 is ok

1.10 ssh连接速度慢的几个原因和解决办法

ssh连接包括两个阶段:主机验证阶段和身份验证阶段。这两个阶段都可能导致连接速度慢。

具体是哪个阶段的速度慢,完全可以通过肉眼看出来:

(1).卡着很久才提示保存host key肯定是主机验证过程慢。

(2).主机验证完成后卡着很久才提示输入密码,肯定是身份验证过程慢。

主机验证过程慢的原因,可能是网络连接慢、DNS解析慢等原因。网络连接慢,ssh对此毫无办法,而DNS解析慢,ssh是可以解决的,解决方法是将ssh服务端的配置文件中UseDNS设置为no(默认为yes)。

而身份验证慢的原因,则考虑ssh的身份验证顺序:gssapi,host-based,publickey,keyboard-interactive,password。其中gssapi认证顺序是比较慢的,所以解决方法一是在ssh客户端配置文件中将GSSAPI认证机制给关掉,解决方法二是在ssh客户端配置文件中使用PreferredAuthentications指令修改身份验证顺序。

方法一修改:GSSAPIAuthentication yes 为GSSAPIAuthentication no

方法二修改:PreferredAuthentications publickey,password,gssapi,host-based,keyboard-interactive

如果感受不到哪个阶段导致速度变慢,可以使用ssh或scp等客户端工具的"-vvv"选项进行调试,看看是卡在哪个地方,不过,想看懂"-vvv"的过程,还是比较考验耐心的。

1.11 SSH安全隧道(ssh跃墙之术)

1.11.1 ssh隧道(一):本地端口转发

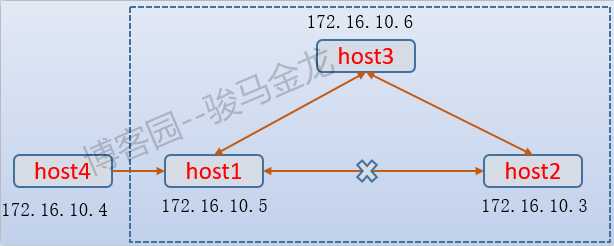

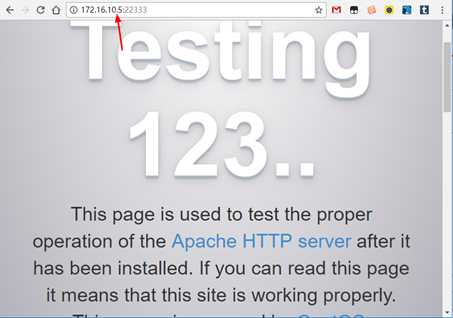

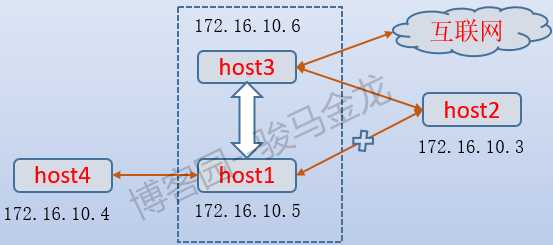

如下图,假如host3和host1、host2都同互相通信,但是host1和host2之间不能通信,如何从host1连接上host2?

对于实现ssh连接来说,实现方式很简单,从host1 ssh到host3,再ssh到host2,也就是将host3作为跳板的方式。

但是如果不是ssh,而是http的80端口呢?如何让host1能访问host2的80端口?

ssh支持本地端口转发,语法格式为:

ssh -L [local_bind_addr:]local_port:remote:remote_port middle_host

ssh -L 本机地址:本机端口:远程目的主机地址:远程目的主机端口 二者中间跳板机地址

以上图为例,实现方式是在host1上执行:

[[email protected] ~]# ssh -g -L 2222:host2:80 host3

其中"-L"选项表示本地端口转发,其工作方式为:

在本地指定一个由ssh监听的转发端口(2222),将远程主机的端口(host2:80)映射为本地端口(2222),当有客户端连接本地映射端口(2222)时,本地ssh就将此端口2222的数据包转发给中间主机(host3),然后host3再与远程主机的端口(host2:80)通信。

现在就可以通过访问host1的2222端口来达到访问host2:80的目的了。

例如:

再来解释下"-g"选项,指定该选项表示允许外界主机连接本地转发端口(2222),如果不指定"-g",则host4将无法通过访问host1:2222达到访问host2:80的目的。

甚至,host1自身也不能使用172.16.10.5:2222,而只能使用localhost:2222或127.0.0.1:2222这样的方式达到访问host2:80的目的,之所以如此,是因为本地转发端口默认绑定在回环地址上。可以使用bind_addr来改变转发端口的绑定地址,例如:

[[email protected] ~]# ssh -L 172.16.10.5:2222:host2:80 host3

这样,host1自身就能通过访问172.16.10.5:2222的方式达到访问host2:80的目的。

一般来说,使用转发端口,都建议同时使用"-g"选项,否则将只有自身能访问转发端口。

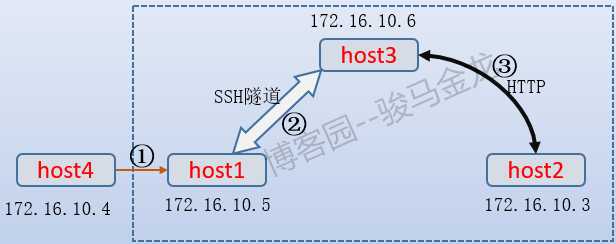

再来分析下转发端口通信的过程。

当host4发起172.16.10.5:2222的连接时(即步骤①),数据包的目标地址和端口为"172.16.10.5:2222"。由于host1上ssh已经监听了2222端口,并且知道该端口映射自哪台主机哪个端口,所以将会把该数据包目标地址和端口替换为"172.16.10.3:80",并将此数据包通过转发给host3。当host3收到该数据包时,发现是host1转发过来请求访问host2:80的数据包,所以host3将代为访问host2的80端口。

所以,host1和host3之间的通信方式是SSH协议,这段连接是安全加密的,因此称为"安全隧道",而host3和host2之间通信协议则是HTTP而不是ssh。

现在再来考虑下,通过本地端口转发的方式如何实现ssh跳板的功能呢?

仍以上图为例:

[[email protected] ~]# ssh -g -L 22333:host2:22 host3

这样只需使用ssh连上host1的22333端口就等于连接了host2的22端口。

最后,关于端口转发有一个需要注意的问题:ssh命令中带有要执行的命令

考虑了下面的三条在host1上执行的命令的区别。

[[email protected] ~]# ssh -g -L 22333:host2:22 host3 [[email protected] ~]# ssh -g -L 22333:host2:22 host3 "ifconfig" [[email protected] ~]# ssh -g -L 22333:host2:22 host3 "sleep 10"

第一条命令开启了本地端口转发,且是以登录到host3的方式开启的,所以执行完该命令后,将跳到host3主机上,当退出host3时,端口转发功能将被关闭。另外,host1上之所以要开启端口转发,目的是为了与host2进行通信,而不是跳到host3上,所以应该在ssh命令行上加上"-f"选项让ssh在本机host1上以后台方式提供端口转发功能,而不是跳到host3上来提供端口转发功能。

第二条命令在开启本地转发的时候还指定了要在host3上执行"ifconfig"命令,但是ssh的工作机制是远程命令执行完毕的那一刻,ssh关闭连接,所以此命令开启的本地端口转发功能有效期只有执行ifconfig命令的一瞬间。

第三条命令和第二条命令类似,只不过指定的是睡眠10秒命令,所以此命令开启的本地转发功能有效期只有10秒。

结合上面的分析,开启端口转发功能时,建议让ssh以后台方式提供端口转发功能,且明确指示不要执行任何ssh命令行上的远程命令。即最佳开启方式为:

[[email protected] ~]# ssh -f -N -g -L 22333:host2:22 host3

-N选项说明该条指令仅用于端口转发,而不用于执行远程指令

-f选项后台执行

-g转发后能让其它远程客户端通过访问本机,访问目标主机端口

-L端口转发

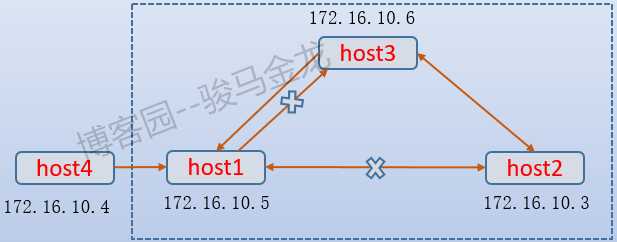

1.11.2 ssh隧道(二):远程端口转发

ssh除了支持本地端口转发,还支持远程端口转发。顾名思义,远程端口转发表示的是将远程端口的数据转发到本地。

如下图:假如host3是内网主机,它能和host2互相通信,也能和host1通信,但反过来,host1不能和host3通信。这时要让host1访问host3或host2就没办法通过本地端口转发了,因为要在host1上开启本地端口转发,必须要和host3通信请求建立隧道

可以通过在host3上发起远程端口转发来实现,因为host3能和host1通信,host3可以请求在host1和host3之间建立隧道。

语法如下:

ssh -R [bind_addr:]remote1_port:host:port remote1

以上图为例,实现方式是在host3上执行:

[[email protected] ~]# ssh -R 22333:host2:80 host1

这表示host3请求host1上的sshd服务,在host1上建立一个套接字监听22333端口,它是host2端口的映射。

当有主机连接host1:22333时,此连接中的数据全部都通过host1和host3之间的安全隧道转发给host3,再由host3向host2的80端口发起访问。

由于host3请求开启的转发端口是在远程主机host1上的,所以称为"远程端口转发"。

再考虑下面这条命令所开启的远程转发端口,它是在host3上执行的。

[[email protected] ~]# ssh -R 22333:host3:80 host1

该命令将自身的host3:80映射到host1:22333上,这也能让host1和host2、host3通信,因为隧道是建立在host1:22333<-->host3:80上的。

但是,远程端口转发和本地端口转发最大的一个区别是:

远程转发端口是由host1上的sshd服务控制的,默认配置情况下,sshd服务只允许本地开启的远程转发端口(22333)绑定在环回地址(127.0.0.1)上,即使显式指定了bind_addr也无法覆盖。

例如:

[[email protected] ~]# ssh -R *:22333:host2:80 host1 [[email protected] ~]# netstat -tnlp Active Internet connections (only servers) Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 8405/sshd tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 1422/master tcp 0 0 127.0.0.1:22333 0.0.0.0:* LISTEN 8407/sshd tcp 0 0 :::22 :::* LISTEN 8405/sshd tcp 0 0 ::1:25 :::* LISTEN 1422/master tcp 0 0 ::1:22333 :::* LISTEN 8407/sshd

要允许本地的远程转发端口绑定在非环回地址上,需要在host1的sshd配置文件中启用"GatewayPorts"项,它的默认值为no。启动该选项后,不给定bind_addr或bind_addr设置为"*"都表示绑定在所有地址上。

如下:

[[email protected] ~]# ssh -g -R *:22333:host2:80 host1 [[email protected] ~]# netstat -tnlp Active Internet connections (only servers) Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 8466/sshd tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 1422/master tcp 0 0 0.0.0.0:22333 0.0.0.0:* LISTEN 8468/sshd tcp 0 0 :::22 :::* LISTEN 8466/sshd tcp 0 0 ::1:25 :::* LISTEN 1422/master tcp 0 0 :::22333 :::* LISTEN 8468/sshd

和前面的本地转发端口一样,建议的几个选项是:"-g"、"-f"、"-N"。即推荐的命令写法是:

[[email protected] ~]# ssh -fgN -R 22333:host2:80 host1

现在,就可以通过访问host1:22333达到访问host2:80的目的了。

如下图所示

1.11.3 ssh隧道(三):动态端口转发(SOCKS代理)

无论是本地端口转发还是远程端口转发,都是将某固定主机及其端口映射到本地或远程转发端口上,例如将host2:80映射到host1:2222。也就是说,本地或远程转发端口和目标端口所代表的应用层协议是一对一的关系,2222端口必须对应的是http的80端口,使用浏览器向host1:2222端口发起http请求当然没问题,但是使用ssh工具向host1:2222发起连接将会被拒绝,因为host2上http服务只能解析http请求,不能解析ssh连接请求。

ssh支持动态端口转发,由ssh来判断发起请求的工具使用的是什么应用层协议,然后根据判断出的协议结果决定目标端口。

以下图为例进行说明,host1处在办公内网,能和host3互相通信,但它无法直接和互联网和host2通信,而host3则可以和host2以及互联网通信。

要让host1访问互联网,又能和host2的22端口即ssh服务通信,显然在host1上仅设置一个本地端口转发是不够的,虽然可以设置多个本地转发端口分别映射不同的端口,但这显然比较笨重和麻烦。使用动态端口转发即可。

语法格式为:

ssh -D [bind_addr:]port remote

以上图为例,在host1上执行:

[[email protected] ~]# ssh -Nfg -D 2222 host3

执行完上面的命令,host1将在本地开启SOCKS4或SOCKS5服务来监听2222端口。只要客户端程序工具(隐含了使用的应用层协议类型)将其自身的代理设置为host1:2222,则该程序所有产生的数据都将转发到host1:2222,再由host1:2222将数据通过隧道转发给host3,最后由host3和互联网或host2上对应客户端工具的应用层协议的端口进行通信。

其实很简单,假如host4使用IE浏览器作为客户端工具,并将IE浏览器的代理设置为host1:2222,由于IE浏览器发起的请求使用的是http协议(此处不考虑其他可能的协议),那么IE浏览器产生的数据都转发到host1:2222,再由host1:2222通过隧道转发给host3,host3能联网,所以host4就实现了联网功能。

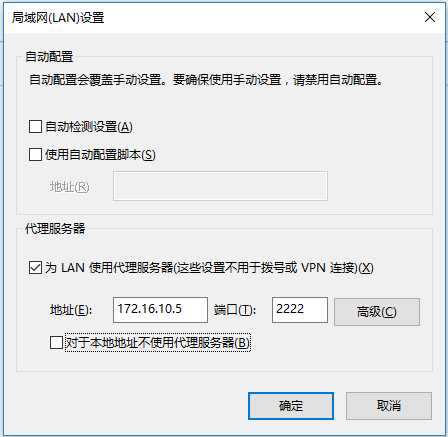

如下图设置:

再比如host4上的QQ客户端也可以设置代理。这样QQ产生的数据都将通过host1:2222转发出去,host1:2222再将QQ的数据转发到host3上,host3知道这些数据使用的协议是oicq,所以host3会去连接腾讯的QQ服务器(oicq服务对应的端口)。

ssh只支持socks4和socks5两种代理,有些客户端工具中需要明确指明代理类型。

和本地、远程端口转发一样,建议的选项是:"-f"、"-N"和"-g"。

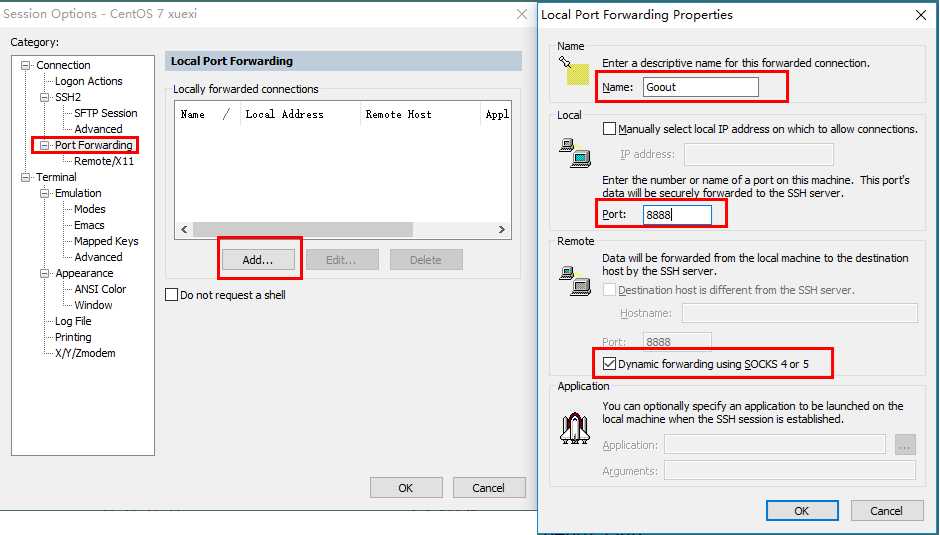

由于ssh动态端口转发是ssh客户端的功能,所以不使用ssh命令,使用SecurtCRT、putty等ssh客户端工具都可以实现代理上网。

例如,本地主机不能上网,但能和172.16.10.6(host3)的SSH服务通信,而172.16.10.6能上网,则可以在本地主机先使用SecurtCRT连接172.16.10.6,再在对应的会话选项上做如下设置,使得本地主机也能上网。

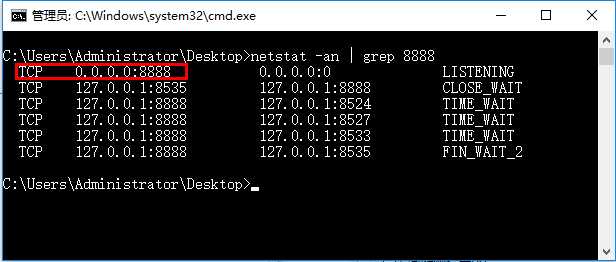

然后,在本地主机查看下是否监听了SecurtCRT中指定的8888动态转发端口。

现在,本机所有数据包都通过SecurtCRT所连接的172.16.10.6流向外界

以上是关于ssh和sshd服务的主要内容,如果未能解决你的问题,请参考以下文章