nginx防盗链,访问控制,解析PHP配置,代理

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了nginx防盗链,访问控制,解析PHP配置,代理相关的知识,希望对你有一定的参考价值。

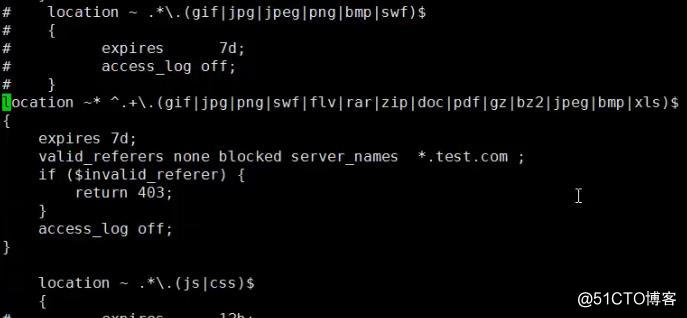

配置防盗链

编辑配置文件

valid_referers 定义一个白名单 如果不匹配403

return 403也可以定义deny all 拒绝

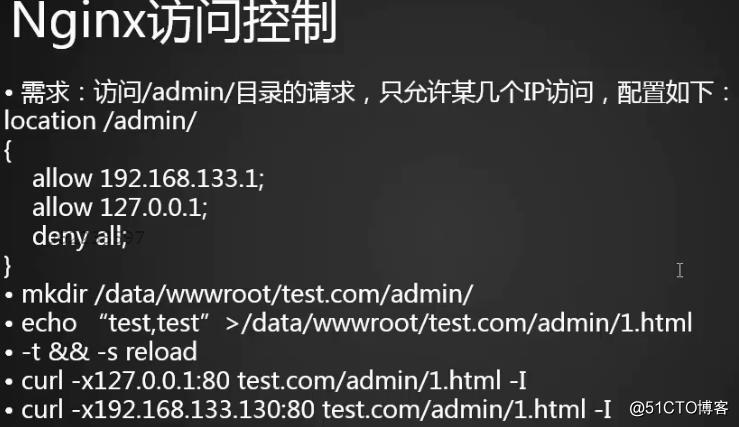

nginx 访问控制

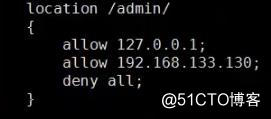

编辑配置文件 只要匹配到就不继续匹配

location 定义目录

allow 允许

deny all

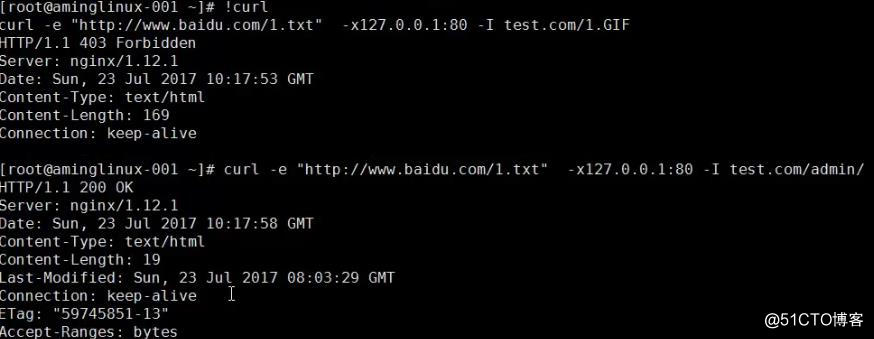

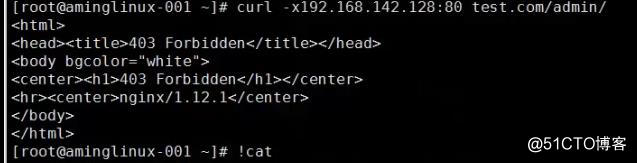

测试是否链接正常

没有被允许 128

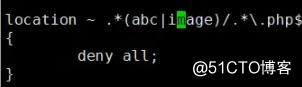

匹配正则

编辑配置文件 匹配upload|image

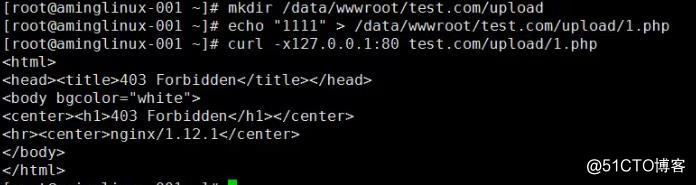

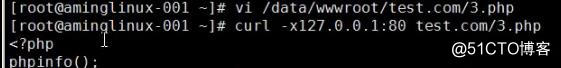

测试访问php

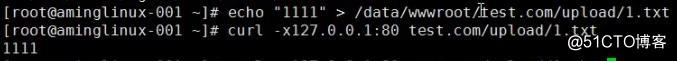

访问没有限制的1.txt 是可以的

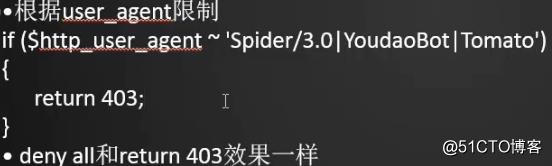

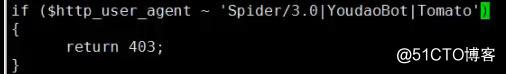

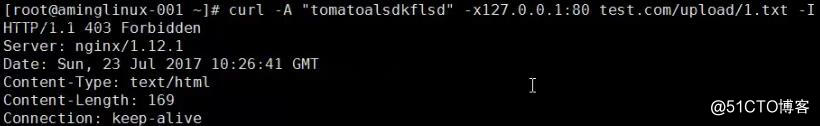

根据user_agent访问

编辑配置文件

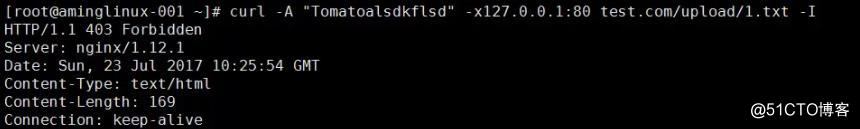

测试访问 以user_agent

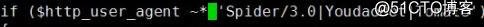

如果想区分大小写 匹配后面加个* 号

再次测试

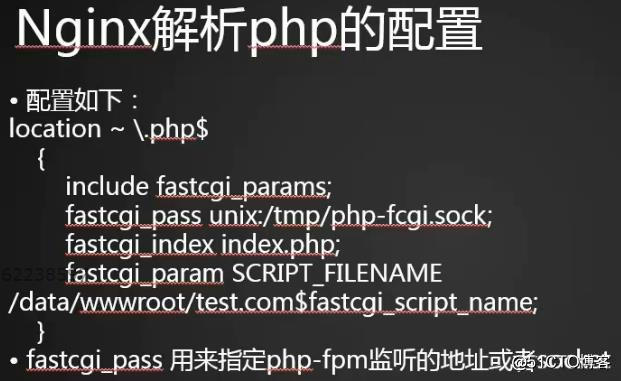

Nginx 解析相关配置

在配置文件中加入 不加载 访问的话不能解析

加载配置文件之后

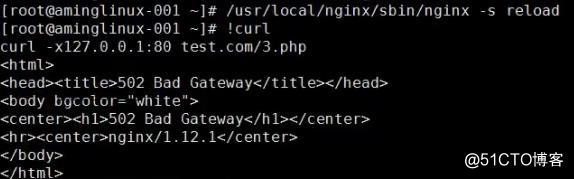

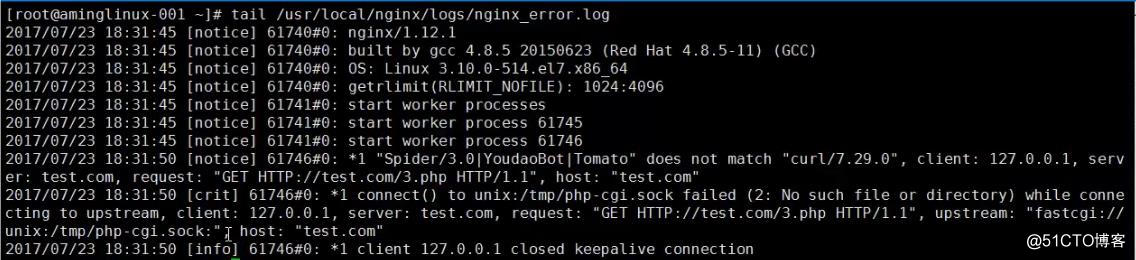

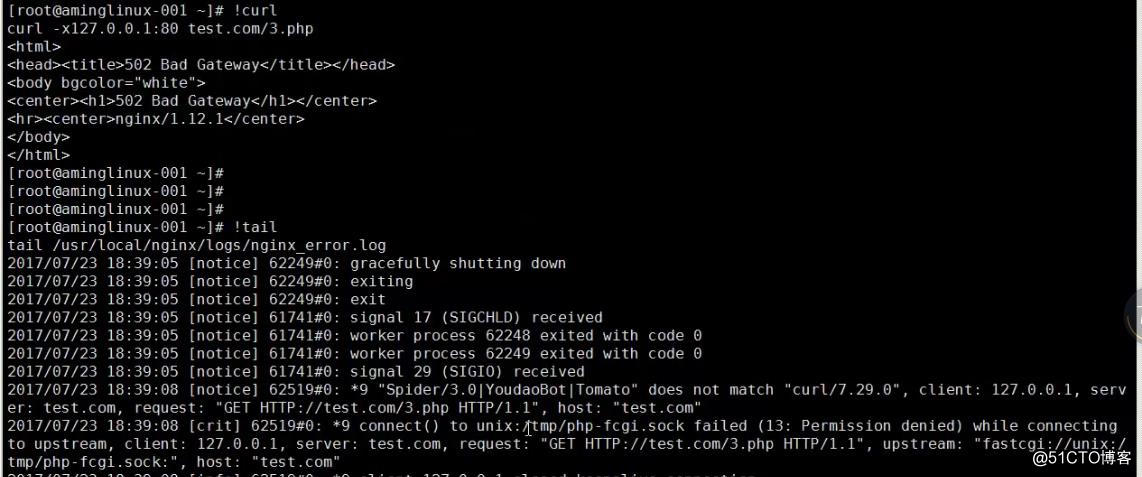

sock 文件路径不对报错502

加载之后重新访问502

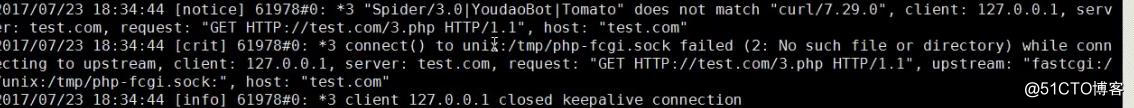

查看错误日志

错误信息如下

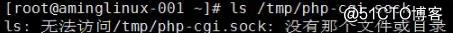

访问不到sock 文件 文件不存在

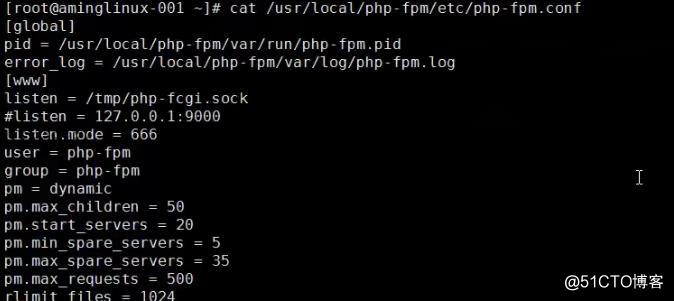

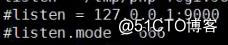

查看php-fpm.conf 文件定义的文件路径

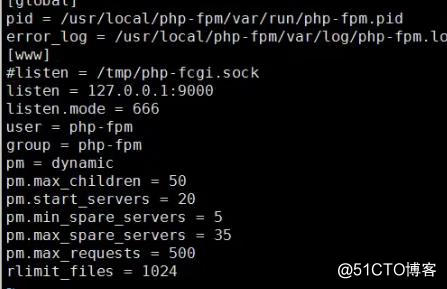

修改PHP文件 监听IP端口

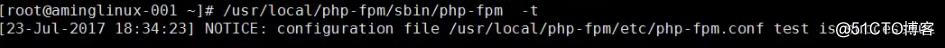

检测语法是否错误

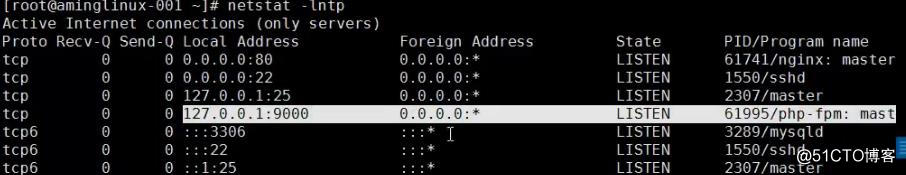

查看端口

错误日志一样不存在

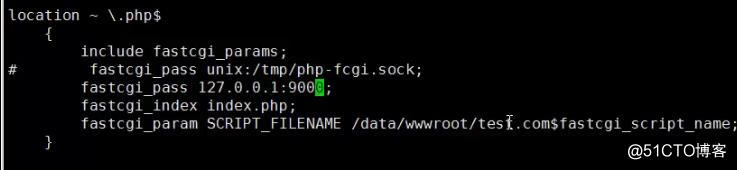

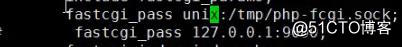

配置文件 test.conf 也要做相应的更改 fastcgi_pass 换成IP和端口

location ~ .php$

{

include fastcgi_params;

include语句会获取指定文件中存在的所有文本/代码/标记,并复制到使用 include 语句的文件中。

fastcgi_pass unix:/tmp/php-fcgi.sock;fastcgi_pass 127.0.0.1:9000;

指定FastCGI服务器监听端口与地址,可以是本机或者其它:

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME /data/wwwroot/zlw.com$fastcgi_script_name;脚本文件请求的路径

出现502时 要检测PHP文件和test.conf 文件是否写的一致

上面的root 要和SCRIPT_FILENAME 一致

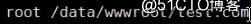

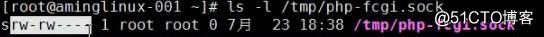

加入监听的sock 不定义mode 这个权限就变成了440

属主和属组变成root

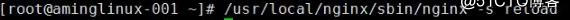

重新加载

查看sock文件权限

配置文件test.com.conf unix 去读sock 文件

测试访问PHP 权限被拒绝

以nobody 用户去读sock

修改文件属主可以再次访问

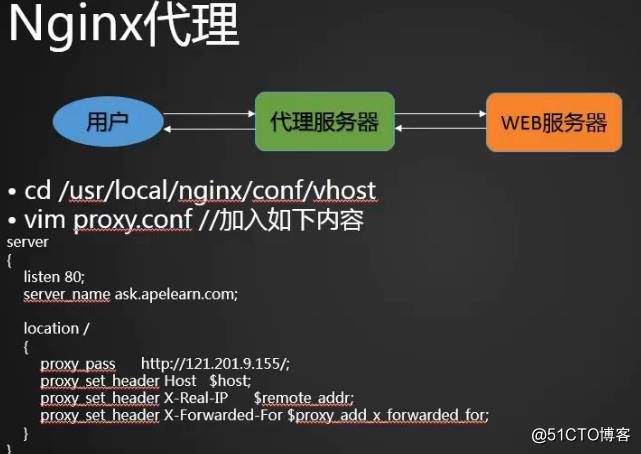

nginx 代理

编写新的配置文件

proxy_pass 真正的web 服务器地址

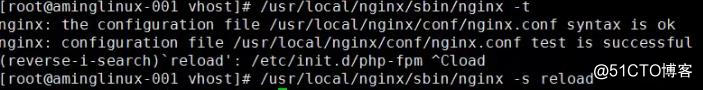

检测语法 并重新加载文件

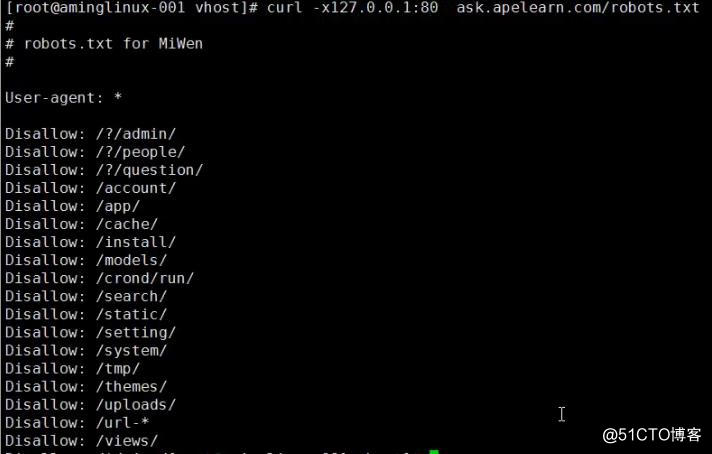

测试

Nginx代理是在一台代理服务器中自定义一个域名,该域名指向一个多多个IP,然后将用户的请求通过这台代理服务器解析指定的IP所对应的web服务器;当该域名指向多个IP时,需要使用upstream保证用户可以通过代理服务器正常访问每个IP,即为负载均衡

常见的502错误

1.配置错误

因为nginx找不到php-fpm了,所以报错,一般是fastcgi_pass后面的路径配置错误了,后面可以是socket或者是ip:port

2.资源耗尽

lnmp架构在处理php时,nginx直接调取后端的php-fpm服务,如果nginx的请求量偏高,我们又没有给php-fpm配置足够的子进程,那么php-fpm就会资源耗尽,一旦资源耗尽nginx找不到php-fpm就会出现502错误,

解决方案

去调整php-fpm.conf中的pm.max_children数值,使其增加,但是也不能无限增加,毕竟资源有限,一般4G内存机器如果跑php-fpm和nginx,不跑mysql可以设置为150,8G为300以此类推

3.除了上面的两种错误还有其他的原因,很少有,我们可以借助nginx的错误日志来进行排查vim /usr/local/nginx/logs/nginx_error.log 我们也可以给日志定义级别vim/usr/local/nginx/conf/nginx.conf 找到error_log,默认是crit最严谨的就行,也可以改成debug显示的信息最全面,但是很容易撑爆我们的磁盘。

首先我们需要让浏览器进行访问

修改nginx的配置文件

[[email protected] ~]# vim/usr/local/nginx/conf/vhosts/111.conf

server

{

listen 80;

server_name www.111.com; //域名地址

index index.html index.htm index.php;

root /data/www/;

location ~ .php$ {

include fastcgi_params;

fastcgi_pass unix:/tmp/www.sock; //修改sock

#fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME /data/www$fastcgi_script_name;

}

}

检查语法是否正常

[[email protected] ~]#/usr/local/nginx/sbin/nginx -t

重新加载配置文件

[[email protected] ~]# /usr/local/nginx/sbin/nginx-s reload

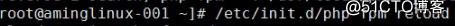

[[email protected] ~]# /etc/init.d/nginx reload

检查nginx是那个用户跑的

[[email protected] ~]# ps aux |grep nginx

编辑php-fpm文件

我们要在这个php-fpm文件里面设置nginx的用户主,跟组这样才不会显示502

[[email protected] ~]# vim/usr/local/php/etc/php-fpm.conf

[global]

pid = /usr/local/php/var/run/php-fpm.pid

error_log =/usr/local/php/var/log/php-fpm.log

[www]

listen = /tmp/www.sock

user = php-fpm

group = php-fpm

listen.owner = nobody //定义属主

listen.group = nobody //定义属组

pm = dynamic

pm.max_children = 50

pm.start_servers = 20

pm.min_spare_servers = 5

pm.max_spare_servers = 35

pm.max_requests = 500

rlimit_files = 1024

配置完之后重启php-fpm

[[email protected] ~]# /etc/init.d/php-fpm restart

ps: 再补充一个,是近期很多同学遇到的问题

这种情况下,使用的是socket,版本高于5.4(含5.4) 默认监听的socket文件权限是所有者只读,属组和其他用户没有任何权限。所以,nginx的启动用户(咱们配置的是nobody)就没有办法去读这个socket文件,最终导致502,这个问题可以在nginx的错误日志中发现。解决办法很简单,上面给出的配置文件中就有避免这个问题的配置。

listen.owner = nobody //定义属主

listen.group = nobody //定义属组

这两个配置就是定义socket的属主和属组是谁。除了这个还有一种方法

listen.mode = 777

这样nobody也可以有读取权限了。

在nginx配置文件中,location主要有这几种形式:

-

正则匹配 location ~ /abc { }

-

不区分大小写的正则匹配 location ~* /abc { }

-

匹配路径的前缀,如果找到停止搜索 location ^~ /abc { }

- 精确匹配 location = /abc { }

5.普通路径前缀匹配 location /abc { }

先说优先级

4 > 3 > 2 > 1 > 5

再来解释一下各个格式

location = / {

精确匹配 / ,主机名后面不能带任何字符串

[ configuration A ]

}

location / {

因为所有的地址都以 / 开头,所以这条规则将匹配到所有请求

但是正则和最长字符串会优先匹配

[ configuration B ]

}

location /documents/ {

匹配任何以 /documents/ 开头的地址,匹配符合以后,还要继续往下搜索

只有后面的正则表达式没有匹配到时,这一条才会采用这一条

[ configuration C ]

}

location ~ /documents/Abc {

匹配任何以 /documents/ 开头的地址,匹配符合以后,还要继续往下搜索

只有后面的正则表达式没有匹配到时,这一条才会采用这一条

[ configuration CC ]

}

location ^~ /images/ {

匹配任何以 /images/ 开头的地址,匹配符合以后,停止往下搜索正则,采用这一条。

[ configuration D ]

}

location ~* .(gif|jpg|jpeg)$ {

匹配所有以 gif,jpg或jpeg 结尾的请求

然而,所有请求 /images/ 下的图片会被 config D 处理,因为 ^~ 到达不了这一条正则

[ configuration E ]

}

location /images/ {

字符匹配到 /images/,继续往下,会发现 ^~ 存在

[ configuration F ]

}

location /images/abc {

最长字符匹配到 /images/abc,继续往下,会发现 ^~ 存在

F与G的放置顺序是没有关系的

[ configuration G ]

}

location ~ /images/abc/ {

只有去掉 config D 才有效:先最长匹配 config G 开头的地址,继续往下搜索,匹配到这一条正则,采用

[ configuration H ]

}?

再来分析一下A-H配置的执行顺序。

- 下面2个配置同时存在时

location = / {

[ configuration A ]

}

location / {

[ configuration B ]

}

此时A生效,因为=/优先级高于/

- 下面3个配置同时存在时

location /documents/ {

[ configuration C ]

}

location ~ /documents/ {

[configuration CB]

}

location ~ /documents/abc {

[ configuration CC ]

}

当访问的url为/documents/abc/1.html,此时CC生效,首先CB优先级高于C,而CC更优先于CB

- 下面4个配置同时存在时

location ^~ /images/ {

[ configuration D ]

}

location /images/ {

[ configuration F ]

}

location /images/abc {

[ configuration G ]

}

location ~ /images/abc/ {

[ configuration H ]

}?

当访问的链接为/images/abc/123.jpg时,此时D生效。虽然4个规则都能匹配到,但^~优先级是最高的。

若^~不存在时,H优先,因为~/images/ > /images/

而/images/和/images/abc同时存在时,/images/abc优先级更高,因为后者更加精准

- 下面两个配置同时存在时

location ~* .(gif|jpg|jpeg)$ {

[ configuration E ]

}

location ~ /images/abc/ {

[ configuration H ]

}?

当访问的链接为/images/abc/123.jpg时,E生效。因为上面的规则更加精准。

以上是关于nginx防盗链,访问控制,解析PHP配置,代理的主要内容,如果未能解决你的问题,请参考以下文章

四十九Nginx防盗链Nginx访问控制Nginx解析PHP相关配置Nginx代理

Nginx防盗链 Nginx访问控制 Nginx解析php相关配置 Nginx代理