WebShell文件上传漏洞分析溯源(第1题)

Posted xialuoxialuo

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了WebShell文件上传漏洞分析溯源(第1题)相关的知识,希望对你有一定的参考价值。

方法一、后缀名绕过

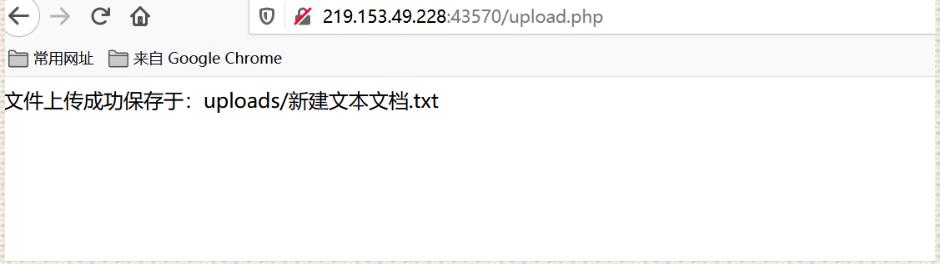

先上传一个正常的文件

成功上传并回显路径

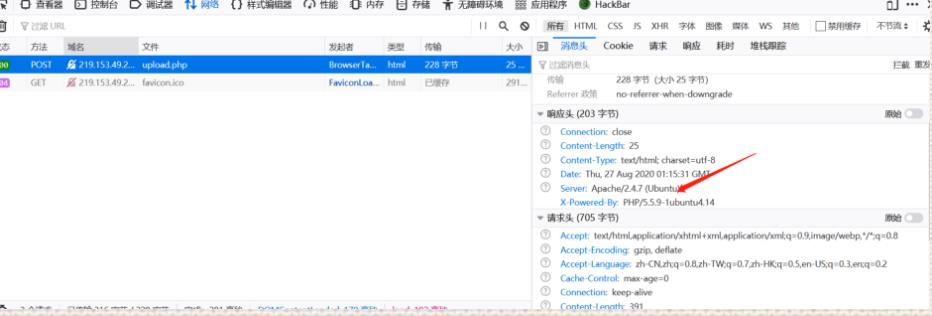

之后F12查看网络信息,可以看到网站架构为php+Apache2.4.7

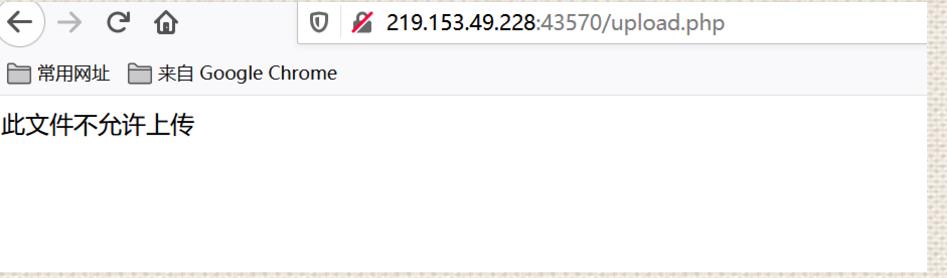

直接上传phpwebshell

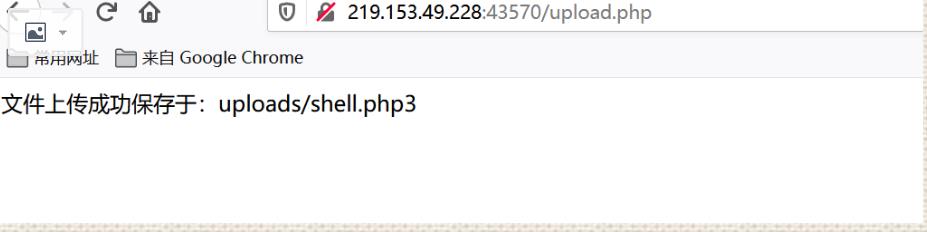

将后缀修改为php3

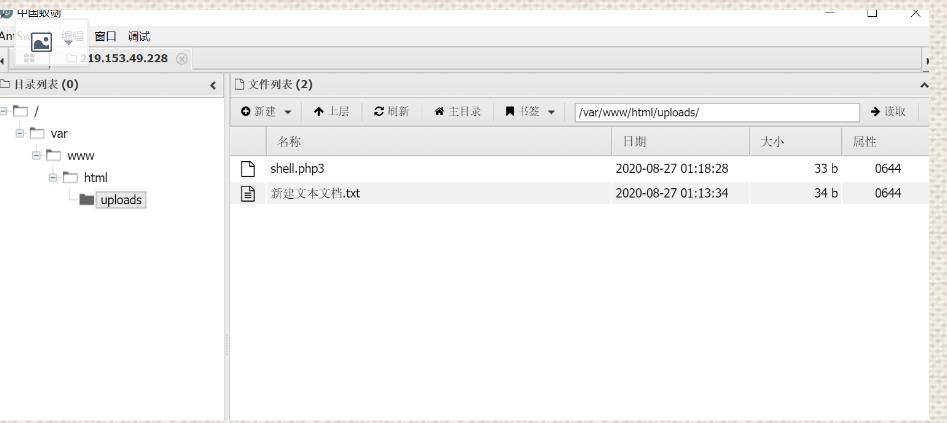

文件成功上传,之后蚁剑连接

方法二、.htaccess

上传一个.htaccess文件

文件内容为SetHandler application/x-httpd-php

意为将文件夹中的内容全都当作php文件来解析

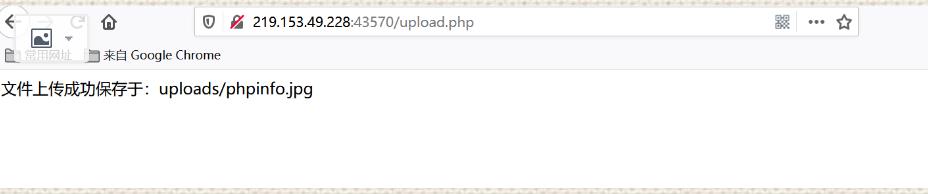

之后上传一个图片格式的phpinfo

之后访问phpinfo图片

phpinfo被成功编译

以上是关于WebShell文件上传漏洞分析溯源(第1题)的主要内容,如果未能解决你的问题,请参考以下文章