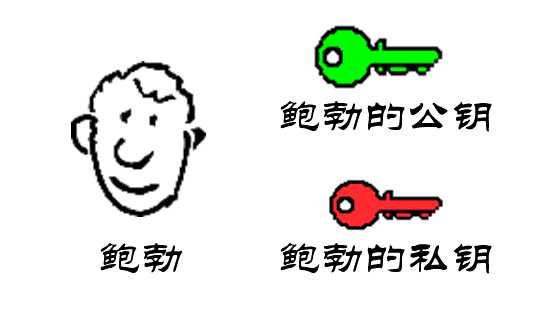

- 鲍勃有两把钥匙,一把是公钥,另一把是私钥。

- 鲍勃把公钥送给他的朋友们----帕蒂、道格、苏珊----每人一把。

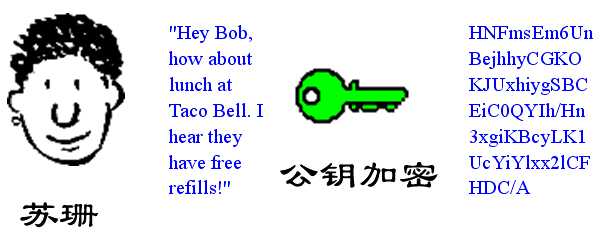

- 苏珊要给鲍勃写一封保密的信。她写完后用鲍勃的公钥加密,就可以达到保密的效果。

- 鲍勃收信后,用私钥解密,就看到了信件内容。这里要强调的是,只要鲍勃的私钥不泄露,这封信就是安全的,即使落在别人手里,也无法解密。

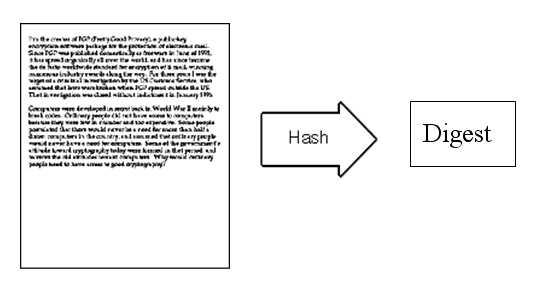

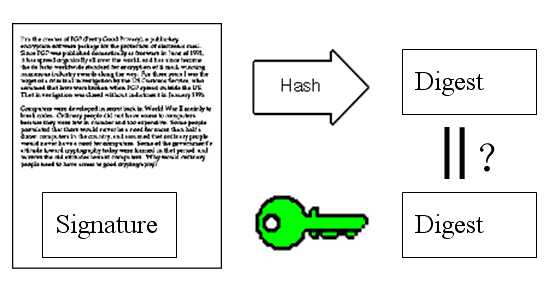

- 鲍勃给苏珊回信,决定采用"数字签名"。他写完后先用Hash函数,生成信件的摘要(digest)。

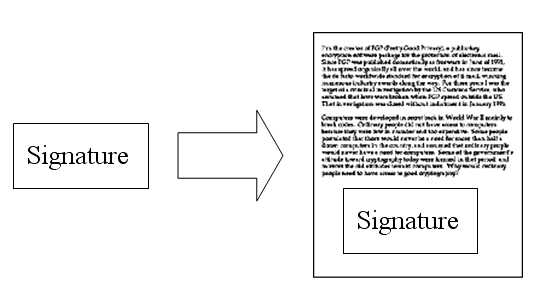

- 然后,鲍勃使用私钥,对这个摘要加密,生成"数字签名"(signature)。

- 鲍勃将这个签名,附在信件下面,一起发给苏珊。

- 苏珊收信后,取下数字签名,用鲍勃的公钥解密,得到信件的摘要。由此证明,这封信确实是鲍勃发出的。

- 苏珊再对信件本身使用Hash函数,将得到的结果,与上一步得到的摘要进行对比。如果两者一致,就证明这封信未被修改过。

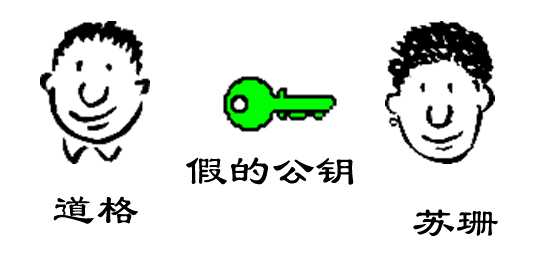

- 复杂的情况出现了。道格想欺骗苏珊,他偷偷使用了苏珊的电脑,用自己的公钥换走了鲍勃的公钥。此时,苏珊实际拥有的是道格的公钥,但是还以为这是鲍勃的公钥。因此,道格就可以冒充鲍勃,用自己的私钥做成"数字签名",写信给苏珊,让苏珊用假的鲍勃公钥进行解密。

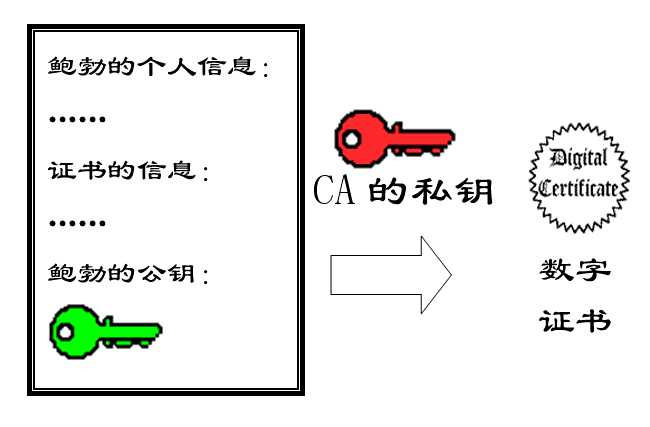

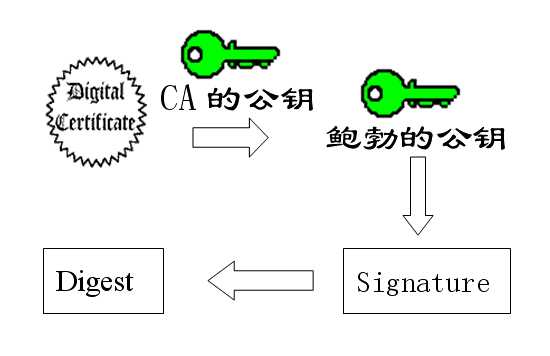

- 后来,苏珊感觉不对劲,发现自己无法确定公钥是否真的属于鲍勃。她想到了一个办法,要求鲍勃去找"证书中心"(certificate authority,简称CA),为公钥做认证。证书中心用自己的私钥,对鲍勃的公钥和一些相关信息一起加密,生成"数字证书"(Digital Certificate)。

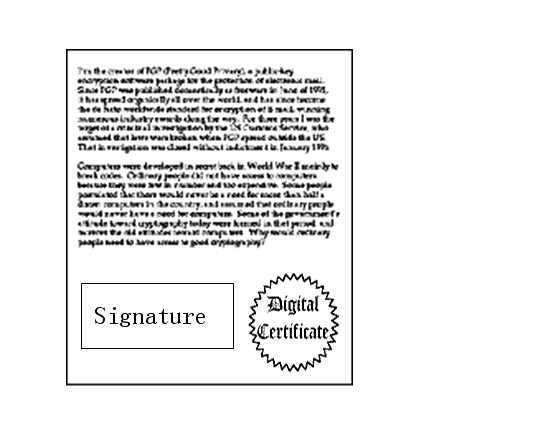

- 鲍勃拿到数字证书以后,就可以放心了。以后再给苏珊写信,只要在签名的同时,再附上数字证书就行了。

- 苏珊收信后,用CA的公钥解开数字证书,就可以拿到鲍勃真实的公钥了,然后就能证明"数字签名"是否真的是鲍勃签的。

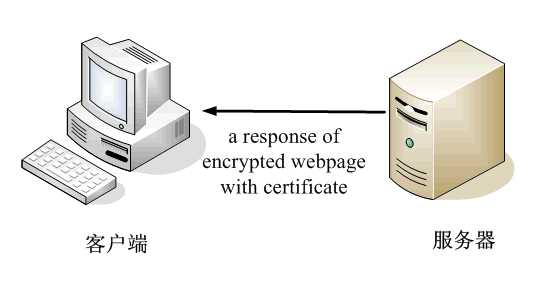

- 下面,我们看一个应用"数字证书"的实例:https协议。这个协议主要用于网页加密。

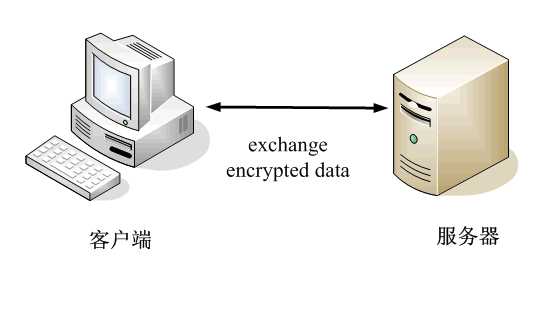

首先,客户端向服务器发出加密请求。

服务器用自己的私钥加密网页以后,连同本身的数字证书,一起发送给客户端。

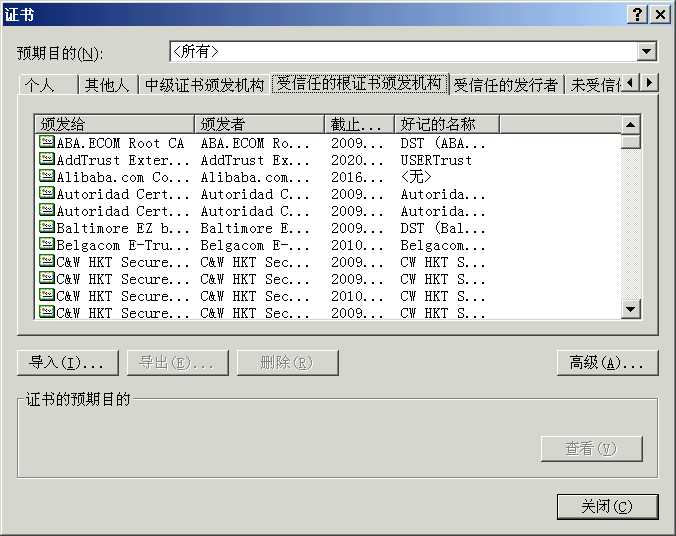

客户端(浏览器)的"证书管理器",有"受信任的根证书颁发机构"列表。客户端会根据这张列表,查看解开数字证书的公钥是否在列表之内。

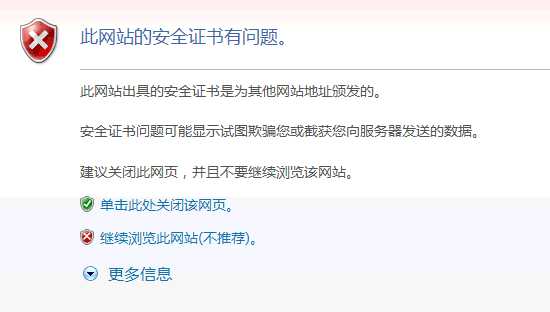

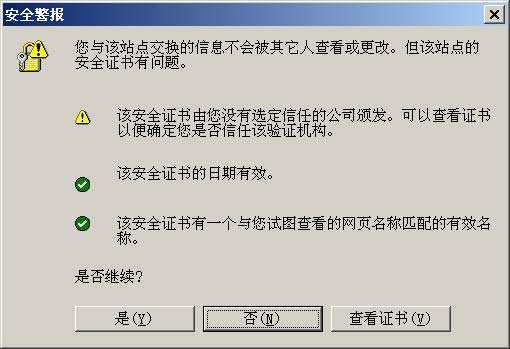

如果数字证书记载的网址,与你正在浏览的网址不一致,就说明这张证书可能被冒用,浏览器会发出警告。

如果这张数字证书不是由受信任的机构颁发的,浏览器会发出另一种警告。

如果数字证书是可靠的,客户端就可以使用证书中的服务器公钥,对信息进行加密,然后与服务器交换加密信息。

数字证书详解

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了数字证书详解相关的知识,希望对你有一定的参考价值。

参考技术A 数字证书(digital certificate),又叫做公钥证书(public key certificate)或者身份证书(identity certificate),是一种证明公钥拥有者的电子文档,数字证书内容包括公钥、公钥拥有者的身份识别信息(一般称作 subject)和验证本证书内容的发行实体(一般称作发行者 issuer)的数字签名。数字证书的格式普遍采用的是 X.509 V3 国际标准,一个标准的 X.509 数字证书包含以下一些内容:

X.509 定义了数字证书格式的标准,详情请参见维基百科词条 ,通过 Openssl 命令行 openssl x509 -in certificate.crt -text -noout 工具可以查看证书格式。

证书扩展名现在基本上都在混用,所以扩展名并不能唯一确认证书的存储格式,只有根据文件内容来确定它是二进制存储还是 Base64 编码格式存储。

.key 一般用于存储 Base64 格式编码的私钥

.pem .cer .crt (Privacy-enhance Electronic Mail) DER 二进制格式的 Base64 编码,并在编码头尾加上起始行 -----BEGIN CERTIFICATE----- 和结束行 -----END CERTIFICATE-----

.der .cer .crt DER 二进制格式证书编码,不可读,不方便证书的传递和交换

.p12 一般包含了证书和对称加密后的私钥

.pfx 是p12的前身

考虑一个问题,为什么没有用私钥加密公钥解密的场景?因为公钥是公开发布的,如果要用一个公开发布的秘钥来解密,这个场景就不是加解密,而是数字签名。

数字签名过程

公钥,私钥,数字签名,数字证书详解

以上是关于数字证书详解的主要内容,如果未能解决你的问题,请参考以下文章