JsonWebToken远程代码执行漏洞(CVE-2022-23529)

Posted 墨菲安全

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了JsonWebToken远程代码执行漏洞(CVE-2022-23529)相关的知识,希望对你有一定的参考价值。

漏洞描述

JsonWebToken 是一个用于创建、签名和验证 JSON Web Token开源库。node-jsonwebtoken是node.js 下 JsonWebToken 的实现。

在JsonWebToken <= 8.5.1版本中由于jwt.verify()方法未对用户输入的secretOrPublicKey参数进行有效的检查。如果攻击者能够控制secretOrPublicKey参数,则可以通过恶意内容覆盖它的 toString() 方法并在目标主机执行任意代码。

该漏洞已存在 POC 。

| 漏洞名称 | JsonWebToken远程代码执行漏洞 |

|---|---|

| 漏洞类型 | 输入验证不恰当 |

| 发现时间 | 2023/1/10 |

| 漏洞影响广度 | 广 |

| MPS编号 | MPS-2022-1956 |

| CVE编号 | CVE-2022-23529 |

| CNVD编号 | - |

影响范围

JsonWebToken@[5.0.0, 9.0.0)

修复方案

升级JsonWebToken到9.0.0或更高版本

参考链接

https://www.oscs1024.com/hd/MPS-2022-1956

https://nvd.nist.gov/vuln/detail/CVE-2022-23529

https://github.com/auth0/node-jsonwebtoken/commit/e1fa9dcc12054a8681db4e6373da1b30cf7016e3

https://github.com/auth0/node-jsonwebtoken/security/advisories/GHSA-27h2-hvpr-p74q

关于墨菲安全

墨菲安全是一家为您提供专业的软件供应链安全管理的科技公司,核心团队来自百度、华为、乌云等企业,公司为客户提供完整的软件供应链安全管理平台,围绕SBOM提供软件全生命周期的安全管理,平台能力包括软件成分分析、源安全管理、容器镜像检测、漏洞情报预警及商业软件供应链准入评估等多个产品。为客户提供从供应链资产识别管理、风险检测、安全控制、一键修复的完整控制能力。同时产品可以极低成本的和现有开发流程中的各种工具一键打通,包括 IDE、Gitlab、Bitbucket、Jenkins、Harbor、Nexus 等数十种工具无缝集成。

官网地址:https://www.murphysec.com/

开源地址:https://github.com/murphysecurity/murphysec

漏洞通告更新WebSphere远程代码执行漏洞(CVE-2020-4450CVE-2020-4449)

通告编号:NS-2020-0036-1

| TAG: | WebSphere、远程代码执行、CVE-2020-4450、CVE-2020-4449 |

| 漏洞危害: | 攻击者利用此漏洞,可实现远程代码执行。 |

| 版本: | 1.0 |

漏洞概述

北京时间2020年6月5日,IBM官方发布通告修复了WebSphere Application Server(WAS)中的一个高危远程代码执行漏洞和一个信息泄露漏洞,漏洞描述为IIOP协议上的反序列化漏洞,分配编号CVE-2020-4450和CVE-2020-4449,漏洞评分为9.8分和7.5分,漏洞危害较高,影响面较大。

CVE-2020-4450由绿盟科技安全研究团队报告给IBM,未经身份认证的攻击者可以通过IIOP协议远程攻击WAS服务器,在目标服务端执行任意代码,获取系统权限,进而接管服务器。

PS:WAS默认开启IIOP协议,攻击者无需认证即可远程攻击。

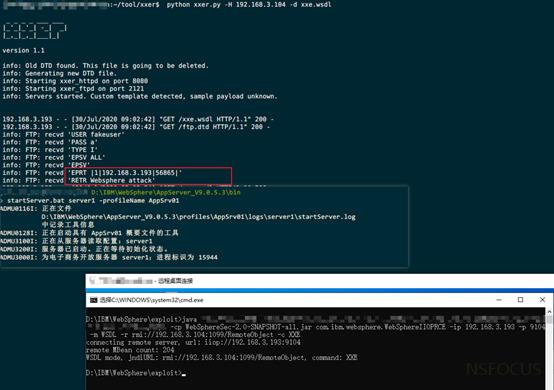

漏洞复现截图如下:

CVE-2020-4450

CVE-2020-4449

参考链接:

https://www.ibm.com/support/pages/node/6220276

SEE MORE →

2影响范围

受影响版本

WebSphere Application Server 9.0.0.0 - 9.0.5.4

WebSphere Application Server 8.5.0.0 - 8.5.5.17

WebSphere Application Server 8.0.0.0 - 8.0.0.15

WebSphere Application Server 7.0.0.0 - 7.0.0.45

注:WebSphere Application Server V7.0 和 V8.0官方已停止维护。

3漏洞防护

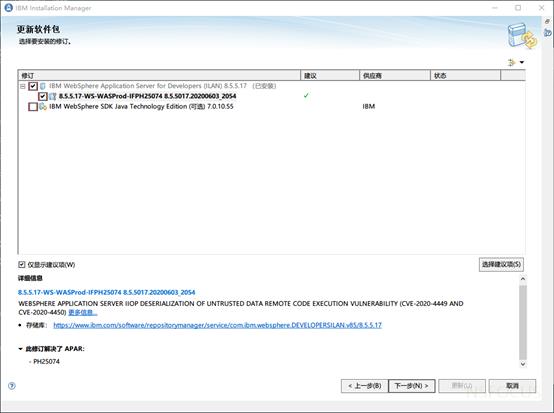

4.1 官方升级

目前官方已发布补丁修复了该漏洞,对于已停止维护的版本也提供了安全补丁,请受影响的用户尽快安装进行防护。

相关用户可通过IBM Installation Manager进行升级,根据提示进行版本更新、补丁安装。

用户也可至官网手动下载补丁并安装。

受影响版本 |

修复方法 |

补丁下载链接 |

9.0.0.0 - 9.0.5.4 |

安装补丁PH25074 |

https://www.ibm.com/support/pages/node/6220276 |

8.5.0.0 - 8.5.5.17 |

安装补丁PH25074 |

|

8.0.0.0 - 8.0.0.15 |

升级至8.0.0.15 版本,并安装补丁PH25074 |

|

7.0.0.0 - 7.0.0.45 |

升级至7.0.0.45版本,并安装补丁PH25074 |

注:安装补丁之前请先关闭WebSphere服务,安装完成后再将服务开启。

4.2 产品防护

绿盟科技网络入侵防护系统(IPS)、网络入侵检测系统(IDS)的用户可通过升级规则包至最新版本,实现对此漏洞利用行为的检测防护能力。安全产品规则版本号如下:

安全防护产品 |

规则版本号 |

升级包下载链接 |

规则编号 |

IPS、IDS |

5.6.10.23150 |

http://update.nsfocus.com/update/downloads/id/107144 |

【24980】CVE-2020-4450 |

5.6.9.23150 |

http://update.nsfocus.com/update/downloads/id/107143 |

END

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。

以上是关于JsonWebToken远程代码执行漏洞(CVE-2022-23529)的主要内容,如果未能解决你的问题,请参考以下文章

Widows下压缩软件WinRAR 代码执行漏洞(CVE-2018-2025*)

Samba远程代码执行漏洞(CVE-2017-7494)复现

漏洞告警-WebSphere远程代码执行漏洞(CVE-2020-4450)

漏洞告警-Apache Guacamole RDP 远程代码执行漏洞CVE-2020-9497/9498