漏洞风险提示 | WebSphere 远程代码执行漏洞(CVE-2020-4276CVE-2020-4362)

Posted 长亭安全课堂

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了漏洞风险提示 | WebSphere 远程代码执行漏洞(CVE-2020-4276CVE-2020-4362)相关的知识,希望对你有一定的参考价值。

WebSphere 远程代码执行漏洞

(CVE-2020-4276、CVE-2020-4362)

WebSphere Application Server 是一款由IBM 公司开发的高性能的Java 中间件服务器,可用于构建、运行、集成、保护和管理部署的动态云和Web 应用。它不仅能够确保高性能和灵活性,还提供多种开放标准编程模型选项,旨在最大程度提高开发人员的生产力。

CVE-2020-4276 和CVE-2020-4362 是由长亭科技安全研究员Noxxx 发现的存在于WebSphere SOAP Connector 服务中的远程代码执行漏洞。远程且未经授权的攻击者通过利用此漏洞,可以在目标服务端执行任意恶意代码,获取系统权限。

Q&A

WebSphere SOAP Connector 是什么服务?

CVE-2020-4276 和CVE-2020-4362 漏洞编号的由来?

远程且未经授权的攻击者通过成功利用此漏洞,可以在目标服务端执行任意恶意代码,获取系统权限。

-

WebSphere Application Server 9.0.x WebSphere Application Server 8.5.x

WebSphere Application Server 8.0.x

WebSphere Application Server 7.0.x

什么情况下的WebSphere可以被CVE-2020-4276、CVE-2020-4362 漏洞利用?

由于WebSphere SOAP Connector 主要用于服务器之间的通信,因此多见于企业内网环境中。

CVE-2020-4276、CVE-2020-4362 漏洞该如何修复?

各版本WebSphere 的漏洞修复步骤:

WebSphere Application Server 9.0.x:更新安全补丁PH21511 及PH23853

WebSphere Application Server 8.5.x:更新安全补丁PH21511 及PH23853

WebSphere Application Server 8.0.x:升级到8.0.0.15 版本,然后更新安全补丁PH21511 及PH23853

WebSphere Application Server 7.0.x:升级到7.0.0.45 版本,然后更新安全补丁PH21511 及PH23853

可以通过运行IBM Installation Manager 进行更新,根据程序提示进行补丁下载、漏洞修复的工作:

https://www.ibm.com/support/pages/node/6118222

https://www.ibm.com/support/pages/node/6174417

漏洞防护方案

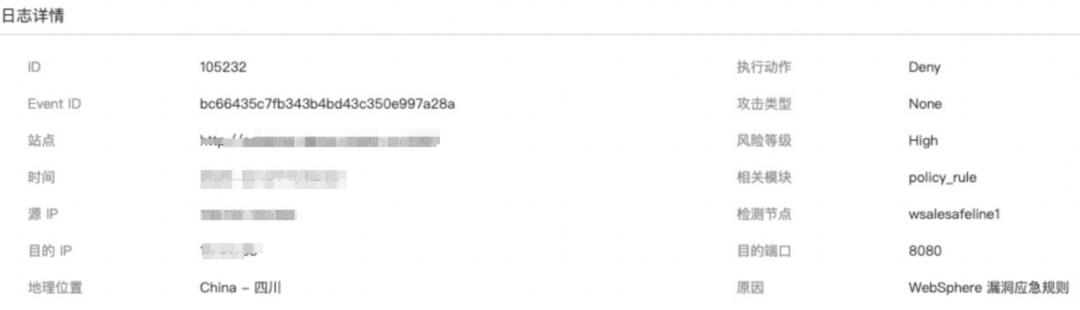

IBM 官方并未给出漏洞的临时缓解防护办法,如果无法进行补丁更新升级,建议使用雷池WAF 并配置自定义规则对该漏洞进行安全防护。效果见下图:

漏洞检测方案

长亭洞鉴(X-Ray)提供了快速无损检测方法,在漏洞检测过程中不会改动原有的任何信息,不会对服务器造成任何影响。检测方法如下:

在洞鉴(X-Ray)安全评估系统上,上传相应引擎升级包,进行升级

扫描策略-应急响应策略,选择相应的扫描策略开启任务

-

查看扫描结果:查看漏洞详情描述、受影响位置及修复方案

时间线

-

2020/01/26:长亭科技向IBM 官方报告此漏洞 -

2020/03/25:IBM 官方分配漏洞编号CVE-2020-4276,发布补丁PH21511 -

2020/03/26:长亭科技发现漏洞修补不当,再次与官方沟通确认漏洞情况 -

2020/04/09:IBM 官方再次分配漏洞编号CVE-2020-4362,发布补丁PH23853 -

2020/04/13: 长亭科技公开漏洞信息

参考链接

https://www.ibm.com/support/pages/node/6118222

https://www.ibm.com/support/pages/node/6174417

长 亭 应 急 响 应 服 务

全力进行产品升级

及时将风险提示预案发送给客户

检测业务是否受到此次漏洞影响

请联系长亭应急团队

7*24小时,守护您的安全!

第一时间找到我们:

邮箱:support@chaitin.com

以上是关于漏洞风险提示 | WebSphere 远程代码执行漏洞(CVE-2020-4276CVE-2020-4362)的主要内容,如果未能解决你的问题,请参考以下文章