Android 逆向Android 系统文件分析 ( cmdline 系统启动参数文件 | crypto 密码算法信息文件 | devices 设备信息文件 )

Posted 韩曙亮

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Android 逆向Android 系统文件分析 ( cmdline 系统启动参数文件 | crypto 密码算法信息文件 | devices 设备信息文件 )相关的知识,希望对你有一定的参考价值。

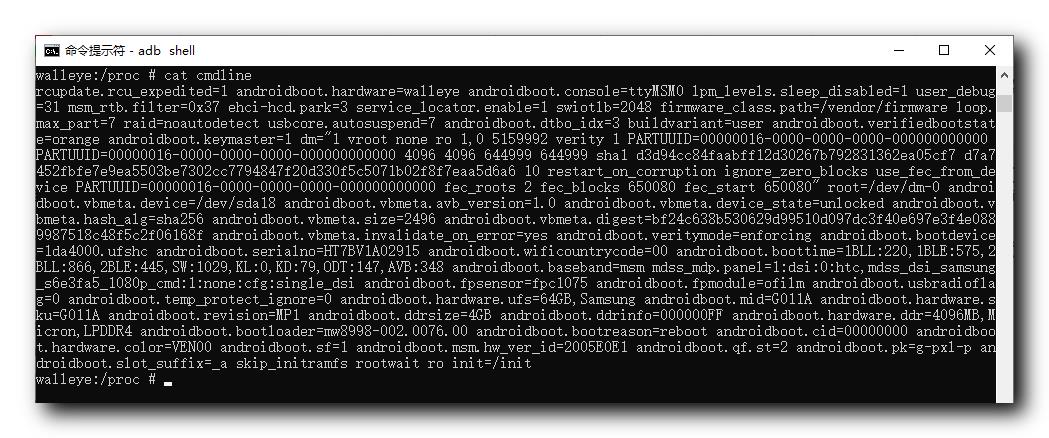

一、cmdline 系统启动参数文件

/proc/cmdline 文件中 , 记录了系统启动时的参数 ;

walleye:/proc # cat cmdline

rcupdate.rcu_expedited=1 androidboot.hardware=walleye androidboot.console=ttyMSM0 lpm_levels.sleep_disabled=1 user_debug=31 msm_rtb.filter=0x37 ehci-hcd.park=3 service_locator.enable=1 swiotlb=2048 firmware_class.path=/vendor/firmware loop.max_part=7 raid=noautodetect usbcore.autosuspend=7 androidboot.dtbo_idx=3 buildvariant=user androidboot.verifiedbootstate=orange androidboot.keymaster=1 dm="1 vroot none ro 1,0 5159992 verity 1 PARTUUID=00000016-0000-0000-0000-000000000000 PARTUUID=00000016-0000-0000-0000-000000000000 4096 4096 644999 644999 sha1 d3d94cc84faabff12d30267b792831362ea05cf7 d7a7452fbfe7e9ea5503be7302cc7794847f20d330f5c5071b02f8f7eaa5d6a6 10 restart_on_corruption ignore_zero_blocks use_fec_from_device PARTUUID=00000016-0000-0000-0000-000000000000 fec_roots 2 fec_blocks 650080 fec_start 650080" root=/dev/dm-0 androidboot.vbmeta.device=/dev/sda18 androidboot.vbmeta.avb_version=1.0 androidboot.vbmeta.device_state=unlocked androidboot.vbmeta.hash_alg=sha256 androidboot.vbmeta.size=2496 androidboot.vbmeta.digest=bf24c638b530629d99510d097dc3f40e697e3f4e0889987518c48f5c2f06168f androidboot.vbmeta.invalidate_on_error=yes androidboot.veritymode=enforcing androidboot.bootdevice=1da4000.ufshc androidboot.serialno=HT7BV1A02915 androidboot.wificountrycode=00 androidboot.boottime=1BLL:220,1BLE:575,2BLL:866,2BLE:445,SW:1029,KL:0,KD:79,ODT:147,AVB:348 androidboot.baseband=msm mdss_mdp.panel=1:dsi:0:htc,mdss_dsi_samsung_s6e3fa5_1080p_cmd:1:none:cfg:single_dsi androidboot.fpsensor=fpc1075 androidboot.fpmodule=ofilm androidboot.usbradioflag=0 androidboot.temp_protect_ignore=0 androidboot.hardware.ufs=64GB,Samsung androidboot.mid=G011A androidboot.hardware.sku=G011A androidboot.revision=MP1 androidboot.ddrsize=4GB androidboot.ddrinfo=000000FF androidboot.hardware.ddr=4096MB,Micron,LPDDR4 androidboot.bootloader=mw8998-002.0076.00 androidboot.bootreason=reboot androidboot.cid=00000000 androidboot.hardware.color=VEN00 androidboot.sf=1 androidboot.msm.hw_ver_id=2005E0E1 androidboot.qf.st=2 androidboot.pk=g-pxl-p androidboot.slot_suffix=_a skip_initramfs rootwait ro init=/init

walleye:/proc #

二、crypto 密码算法信息文件

/proc/crypto 文件中 , 记录了当前 Android 系统中 , 内核使用的密码算法 , 以及每个算法对应的详细信息 ;

这个文件相当大 , 有几百个算法 ;

walleye:/proc # cat crypto

name : __ecb-aes-ce

driver : cryptd(__driver-ecb-aes-ce)

module : kernel

priority : 50

refcnt : 8035

selftest : passed

internal : yes

type : ablkcipher

async : yes

blocksize : 16

min keysize : 16

max keysize : 32

ivsize : 0

geniv : <default>

name : hmac(sha256)

driver : hmac(sha256-ce)

module : kernel

priority : 200

refcnt : 2

selftest : passed

internal : no

type : shash

blocksize : 64

digestsize : 32

...

name : sha224

driver : sha224-ce

module : kernel

priority : 200

refcnt : 1

selftest : passed

internal : no

type : shash

blocksize : 64

digestsize : 28

name : sha1

driver : sha1-ce

module : kernel

priority : 200

refcnt : 2

selftest : passed

internal : no

type : shash

blocksize : 64

digestsize : 20

walleye:/proc #

三、devices 设备信息文件

/proc/devices 文件中显示 系统中 已经加载的 块设备 和 字符设备 信息 ;

1 mem 是内存 , 5 /dev/tty 是字符串设备 , 13 input 输入 , 180 usb USB 设备 , 250 media 媒体设备 ;

130|walleye:/proc # cat devices

Character devices:

1 mem

256 msm_rng

5 /dev/tty

5 /dev/console

5 /dev/ptmx

10 misc

13 input

21 sg

29 fb

81 video4linux

89 i2c

108 ppp

116 alsa

128 ptm

136 pts

153 spi

180 usb

189 usb_device

221 wwan_ioctl

222 ipa_tethering_bridge

223 msm_usb_bridge

224 rmi

225 qcwlanstate

226 adsprpc-smd

227 tiload_node

228 sensors

229 seemplog

230 roccat

231 hidraw

232 bt

233 jpeg0

234 uio

235 iceufs

236 qseecom

237 kgsl

238 dia

239 ttyHS

240 wcd-dsp-glink

241 qsee_ipc_irq_bridge

242 avtimer

243 dcc_sram

244 subsys

245 glinkpkt

246 spcom

247 ipaNatTable

248 ipa

249 iio

250 media

251 rtc

252 msm_thermal_query

253 pmsg

254 msm_sps

Block devices:

1 ramdisk

259 blkext

7 loop

8 sd

9 md

65 sd

66 sd

67 sd

68 sd

69 sd

70 sd

71 sd

128 sd

129 sd

130 sd

131 sd

132 sd

133 sd

134 sd

135 sd

252 device-mapper

253 zram

254 mdp

walleye:/proc #

以上是关于Android 逆向Android 系统文件分析 ( cmdline 系统启动参数文件 | crypto 密码算法信息文件 | devices 设备信息文件 )的主要内容,如果未能解决你的问题,请参考以下文章

Android 逆向Android 系统文件分析 ( Android 系统 root 环境准备 | 查看 Android 根目录信息 )

Android 逆向Android 系统文件分析 ( Android 系统 root 环境准备 | 查看 Android 根目录信息 )

Android 逆向Android 系统文件分析 ( cmdline 系统启动参数文件 | crypto 密码算法信息文件 | devices 设备信息文件 )

Android 逆向Android 系统文件分析 ( cmdline 系统启动参数文件 | crypto 密码算法信息文件 | devices 设备信息文件 )

Android 逆向Android 系统文件分析 ( 外部存储设备文件 | sbin 命令程序目录 | dev 字符设备目录 )

Android 逆向Android 系统文件分析 ( 外部存储设备文件 | sbin 命令程序目录 | dev 字符设备目录 )