记某次CTF的图片隐写题✨

Posted 新网工李白

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了记某次CTF的图片隐写题✨相关的知识,希望对你有一定的参考价值。

这是某次CTF中的签到题还是颇有难度,下面给出出题思路及解题技巧。

🙋出题思路

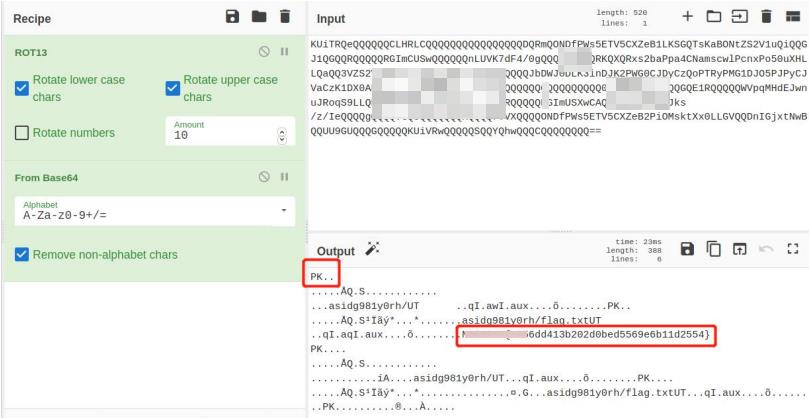

本题考核的是编码以及图片LSB隐写,题目主要是考核大家对不同编码的熟悉程度。首先,该题需要提取BGR中LSB的第0位来获取一段编码后的字符串,然后选手需要通过对部分字符进行替代(ROT/凯撒加密),在遍历出偏移量后进行base64解码获取最终的flag。

💁解题技巧

下载得到下图

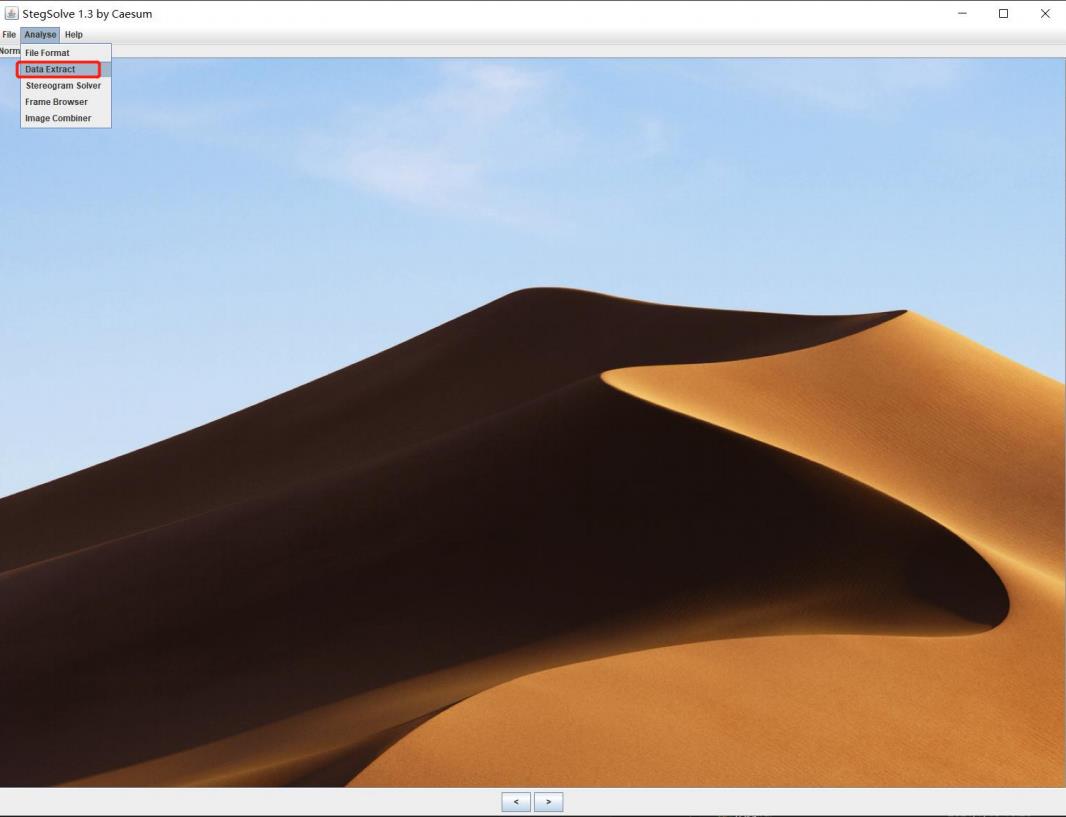

查看文件

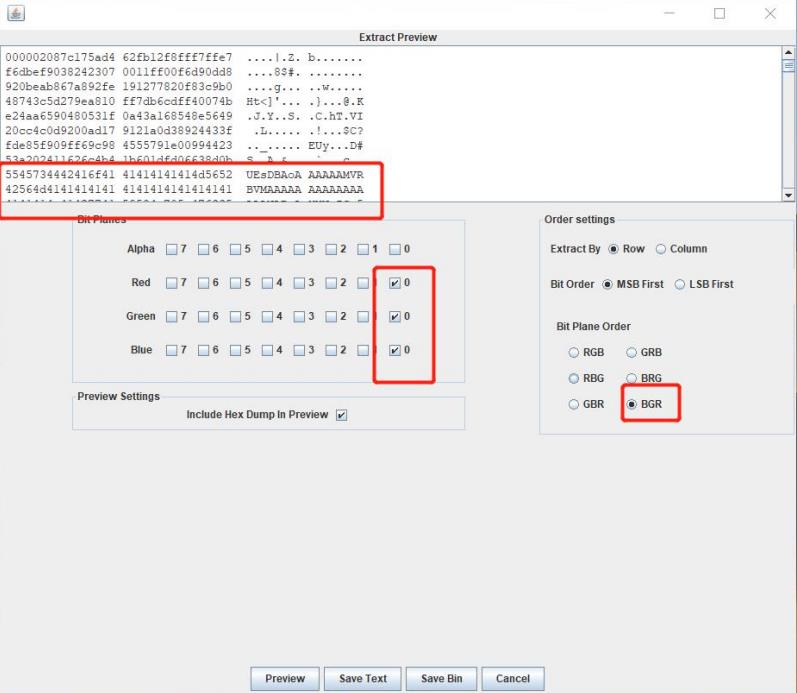

通过读取第 0 位并修改默认的颜色系统为 BGR 后,可以观察到在第 2048 bits 后有可读字符

串

成功提取

UEsDBAoAAAAAAMVRBVMAAAAAAAAAAAAAAABwAYXNpZGc5ODF5MHJoL1VUCQA

DcUkLYXdJC2F1eAsAAQT1AQAABAAAAABQgAAAAAAxVEFU7nP4/0qAAAAKgAAAB

UAHABhc2lkZzk4MXkwcmgvZmxhZy50eHAA3FJC2FxSQthdXgLAAEE9QEAAAQAAAA

ATlNGT0NVU3sxNTU2ZGQ0MTNiMjAyZDBTZiMTFkMjU1NH0KUEsBAh4DCgA

AAAAAxVEFUwAAAAAAAAAAAAAAAA0AGAAAAAAAAAAQAO1BAAAAAGFzaWRnOTgxeTB

yaC9VVAUAA3FJC2F1eAHgMKAAAAAADFUQVTuc/j/SoAAA

AqAAAAFQAYAAAAAAABAAAApIFHAAAAYXNpZGc5ODF5MHJoL2ZsYWcudHh0VVQFAANx

SQthdXgLAAEE9QEAAAQAAAAAUEsFBgAAAAACAAIArgAAAMAAAAAAAA==

因提取的字符串结尾是“=”,通常在 base64 等编码中会使用“=” 作为填充,所以使用常见的

解码的方式进行解码。

最终使用 ROT13 (10 轮)进行首次解码,再使用 base64 解码获得 ZIP 文件或者直接读取

flag

👬 涉及的工具

- Kali

- Stegsolve

以上是关于记某次CTF的图片隐写题✨的主要内容,如果未能解决你的问题,请参考以下文章